Kui kannate USB-draivil tundlikku teavet, peaksite kaaluma krüptimist, et kaitsta andmeid kaotsimineku või varguse korral. Olen juba rääkinud, kuidas kõvaketast krüptida, kasutades BitLocker for Windows või FileVault for Mac, mis mõlemad on operatsioonisüsteemi sisseehitatud funktsioonidega.

USB-draivide puhul on draividel krüptimise kasutamiseks paar võimalust: BitLockeri kasutamine Windowsis, riistvara krüptitud USB-draivi ostmine kolmandalt osapoolelt või kolmanda osapoole krüpteerimistarkvara kasutamine.

Sisukord

- 1. meetod – BitLocker Windowsis

- 2. meetod – VeraCrypt

- 3. meetod – riistvaraga krüptitud USB-mälupulgad

Selles artiklis räägin kõigist kolmest meetodist ja nende rakendamisest. Enne üksikasjadesse laskumist tuleb märkida, et ükski krüpteerimislahendus pole täiuslik ja garanteeritud. Kahjuks on kõik allpool mainitud lahendused aastate jooksul probleeme tekitanud.

BitLockerist, kolmanda osapoole krüpteerimistarkvarast ja paljudest riistvaraliselt krüptitud USB-draividest on leitud turvaauke ja haavatavusi. Nii et kas krüptimise kasutamisel on mõtet? Jah, kindlasti. Turvaaukude häkkimine ja ärakasutamine on äärmiselt raske ja nõuab palju tehnilisi oskusi.

Teiseks, turvalisust täiustatakse pidevalt ning andmete turvalisuse tagamiseks tehakse tarkvara, püsivara jne uuendusi. Ükskõik, millise meetodi valite, hoidke kõike alati ajakohasena.

1. meetod – BitLocker Windowsis

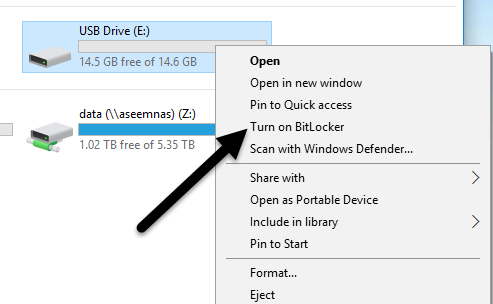

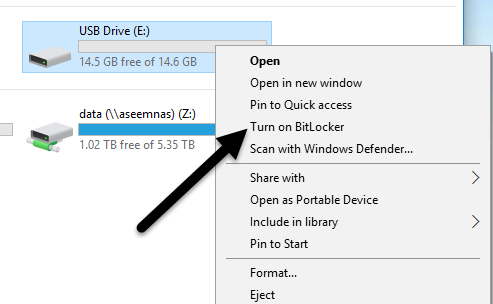

BitLocker krüpteerib teie USB-draivi ja nõuab seejärel parooli sisestamist alati, kui see arvutiga ühendatakse. BitLockeri kasutamise alustamiseks ühendage USB-draiv arvutiga. Paremklõpsake draivil ja klõpsake nuppu Lülita BitLocker sisse .

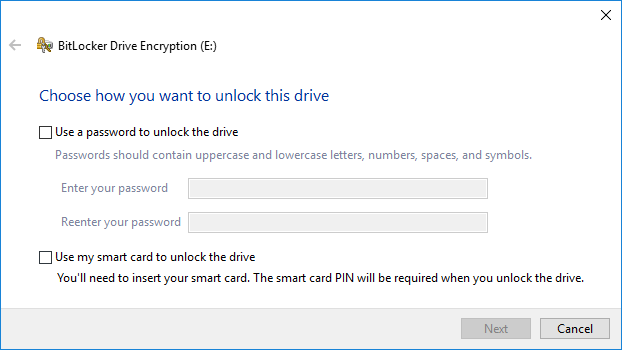

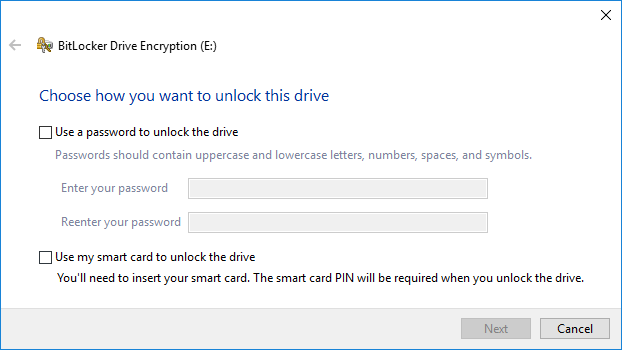

Järgmisena saate valida, kuidas soovite draivi avada. Saate valida, kas kasutada parooli, kiipkaarti või mõlemat. Enamiku isiklike kasutajate jaoks on paroolivalik parim valik.

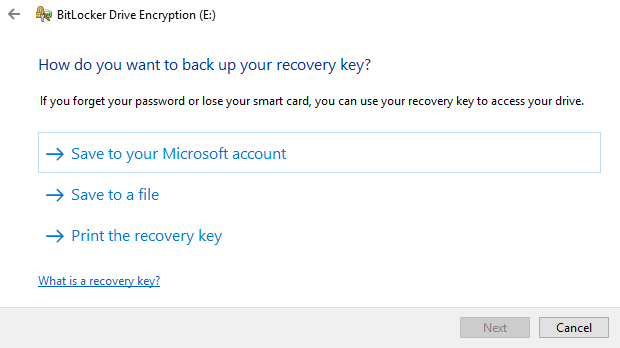

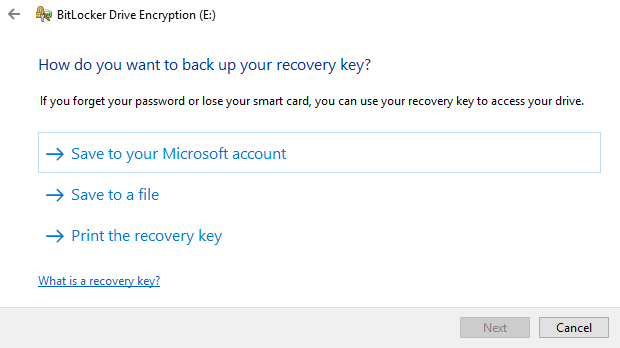

Järgmisena peate valima, kuidas soovite parooli unustamise korral taastevõtme salvestada.

Saate selle salvestada oma Microsofti kontole, salvestada faili või printida taastevõtme. Kui salvestate need oma Microsofti kontole, on teil hiljem palju lihtsam oma andmeid taastada, kuna need salvestatakse Microsofti serveritesse. Negatiivne külg on aga see, et kui õiguskaitseorganid kunagi teie andmeid soovivad, peab Microsoft teie taastevõtme välja andma, kui neile antakse order.

Kui salvestate selle faili, veenduge, et see oleks kuskil turvalises kohas. Kui keegi leiab taastevõtme hõlpsalt üles, pääseb ta juurde kõigile teie andmetele. Saate salvestada faili või printida võtme ja seejärel salvestada selle panga lukukasti või midagi väga turvalist.

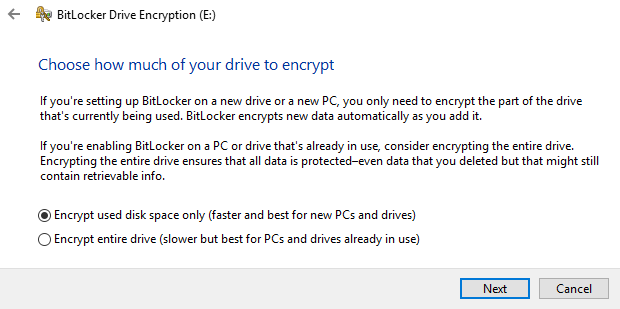

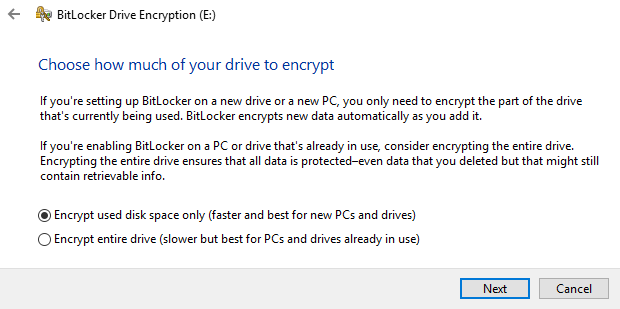

Järgmisena peate valima, kui suure osa draivist soovite krüpteerida. Kui see on täiesti uus, siis lihtsalt krüptige kasutatud ruum ja see krüpteerib uued andmed selle lisamisel. Kui sellel on juba midagi peal, siis krüptige lihtsalt kogu draiv.

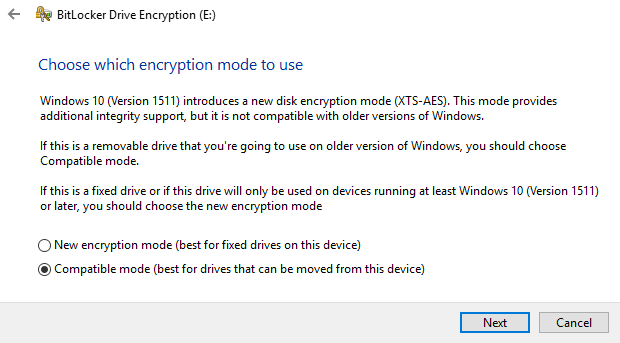

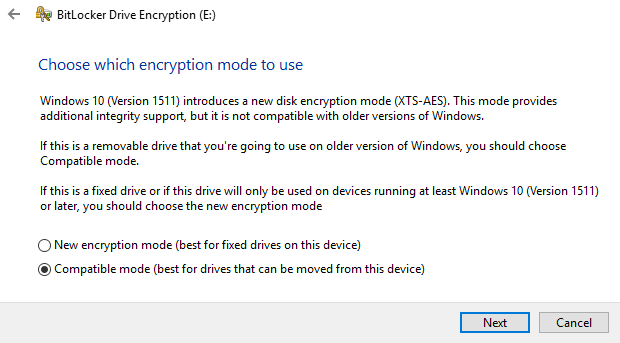

Olenevalt sellest, millist Windowsi versiooni te kasutate, ei pruugi te seda ekraani näha. Windows 10 puhul palutakse teil valida uue krüpteerimisrežiimi või ühilduva režiimi vahel. Windows 10-l on parem ja tugevam krüptimine, mis ei ühildu Windowsi varasemate versioonidega. Kui soovite rohkem turvalisust, kasutage uut režiimi, kuid kui peate ühendama draivi Windowsi vanemate versioonidega, kasutage ühilduvat režiimi.

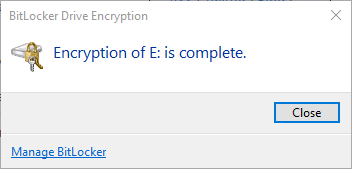

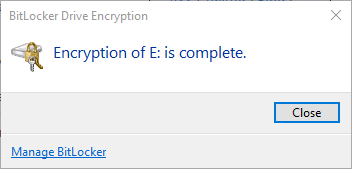

Pärast seda hakkab see draivi krüpteerima. Aeg oleneb sellest, kui suur on teie draiv ja kui palju andmeid tuleb krüpteerida.

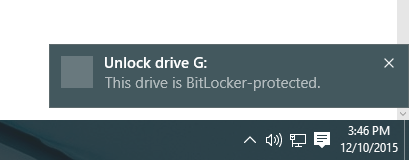

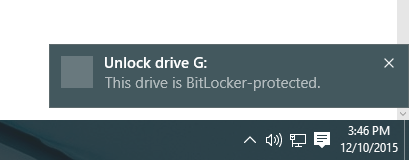

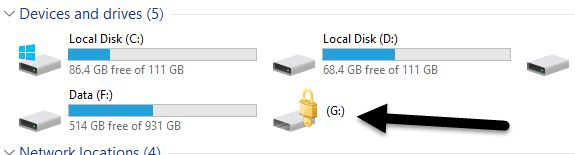

Kui lähete nüüd teise Windows 10 masinasse ja ühendate draivi, näete teavitusalal väikest teadet. Windowsi varasemates versioonides avage lihtsalt Explorer.

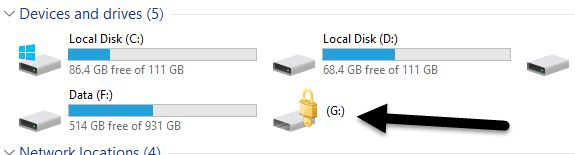

Kui vaatate draive Exploreris, näete ka seda, et draiviikoonil on lukk.

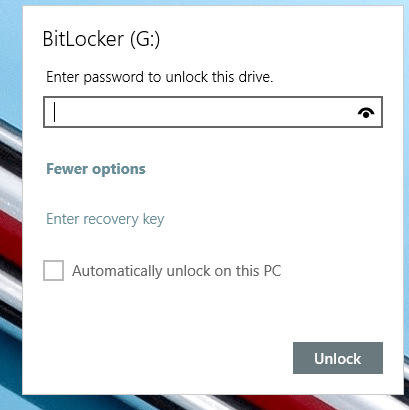

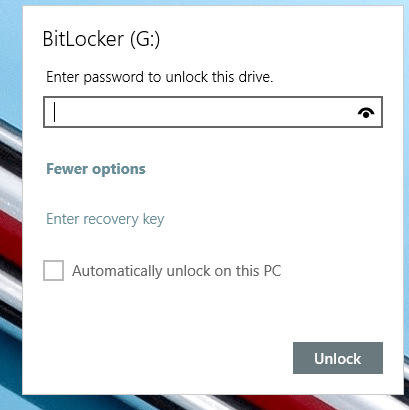

Lõpuks, kui teete draivil sellele juurdepääsuks topeltklõpsu, palutakse teil sisestada parool. Kui klõpsate valikul Rohkem valikuid , näete ka taastevõtme kasutamise valikut.

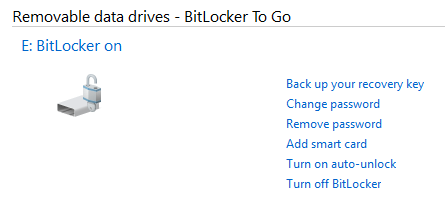

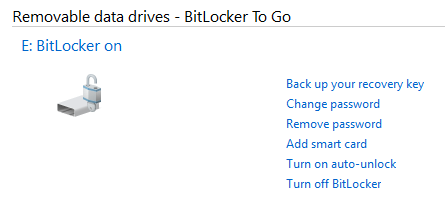

Kui soovite BitLockeri hiljem välja lülitada, paremklõpsake draivil ja valige BitLockeri haldamine . Seejärel klõpsake linkide loendis nuppu Lülita BitLocker välja .

Saate ka parooli muuta, taastevõtme uuesti varundada, lisada kiipkaardi kinnituse ja automaatse lukustuse sisse või välja lülitada. Üldiselt on see lihtne ja turvaline viis mälupulga krüpteerimiseks, mis ei vaja kolmanda osapoole tööriistu.

2. meetod – VeraCrypt

Seal on palju kolmanda osapoole andmete krüptimistarkvara, mis väidavad, et need on ohutud, kuid selle nn kvaliteedi tagamiseks pole auditit tehtud. Kui tegemist on krüptimisega, peate olema kindel, et koodi auditeerivad turvaspetsialistide meeskonnad.

Ainus programm, mida praegu soovitaksin, oleks VeraCrypt , mis põhineb varem populaarsel TrueCryptil. Saate endiselt alla laadida TrueCrypt 7.1a , mis on ainus allalaadimiseks soovitatav versioon, kuid sellega enam ei töötata. Koodi on auditeeritud ja suuremaid turvaauke õnneks leitud ei ole.

Siiski on sellel mõned probleemid ja seetõttu ei tohiks seda enam kasutada. VeraCrypt võttis põhimõtteliselt TrueCrypti ja parandas enamiku auditi käigus leitud probleemidest. Alustamiseks laadige alla VeraCrypt ja installige see oma süsteemi.

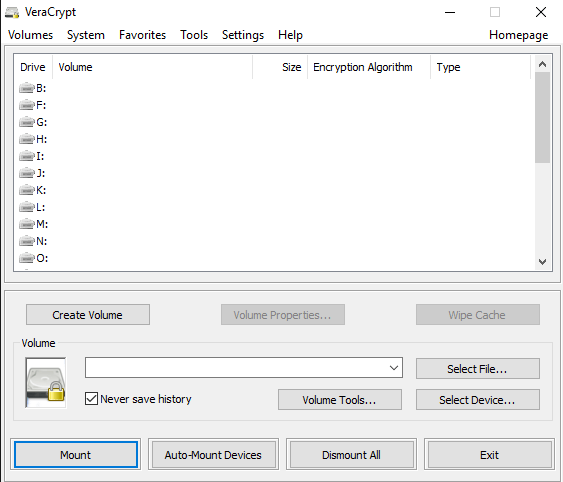

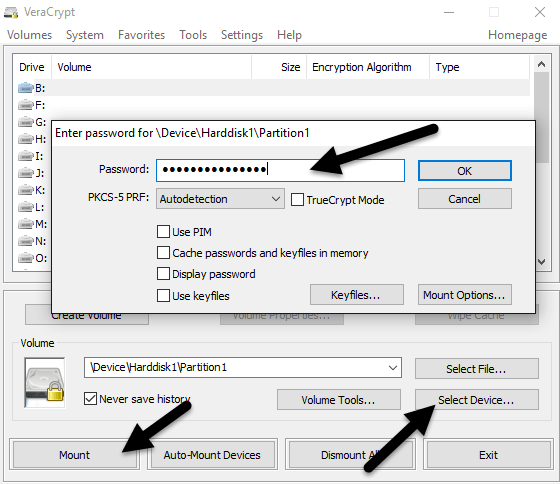

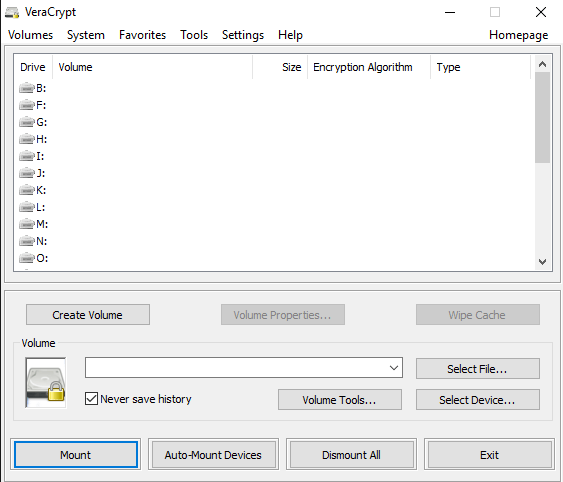

Programmi käivitamisel kuvatakse aken hunniku draivitähtede ja mõne nupuga. Soovime alustada uue helitugevuse loomisega, nii et klõpsake nuppu Loo helitugevus .

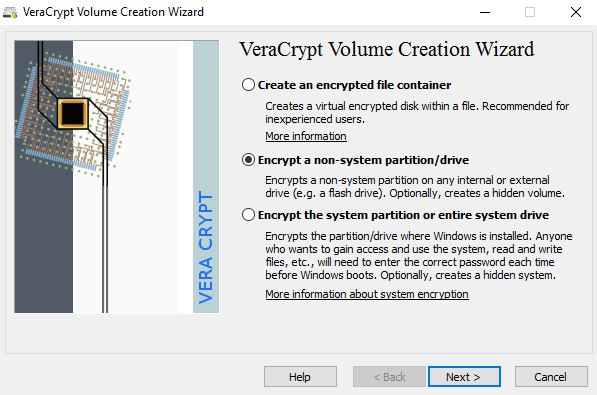

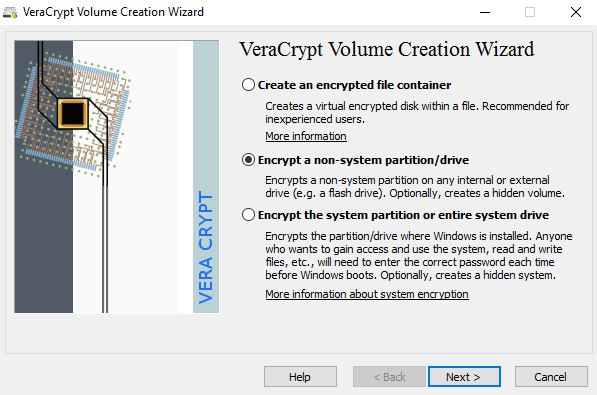

Ilmub helitugevuse loomise viisard ja teil on paar valikut. Saate valida krüptitud failikonteineri loomise või mittesüsteemi partitsiooni/draivi krüptimise . Esimene võimalus loob virtuaalse krüptitud ketta, mis on salvestatud ühte faili. Teine võimalus krüpteerib kogu teie USB-mälupulga. Esimese valiku korral saate krüptitud ruumalasse salvestada mõned andmed ja ülejäänud draiv võib sisaldada krüptimata andmeid.

Kuna ma talletan tundlikku teavet ainult ühele USB-draivile, krüpteerin alati kogu draivi.

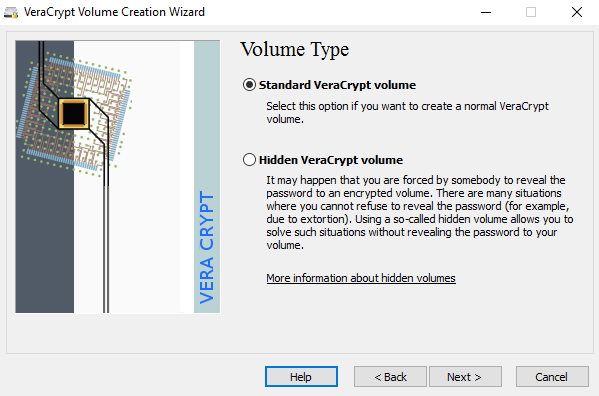

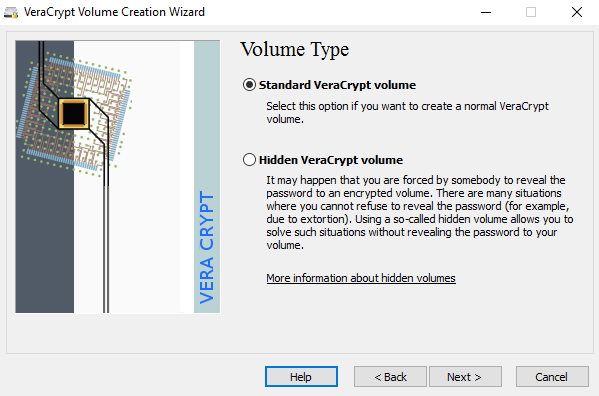

Järgmisel ekraanil peate valima standardse VeraCrypti köite või varjatud VeraCrypti köite loomise vahel . Erinevuste üksikasjalikuks mõistmiseks klõpsake kindlasti lingil. Põhimõtteliselt, kui soovite midagi üliturvalist, kasutage peidetud köidet, sest see loob teise krüptitud köite esimese krüptitud köite sisse. Peaksite talletama tõelised tundlikud andmed teise krüptitud köite ja mõned võltsandmed esimesse krüptitud köitesse.

Sel moel, kui keegi sunnib teid paroolist loobuma, näeb ta ainult esimese köite sisu, mitte teist. Peidetud helitugevusele juurdepääsemisel pole erilist keerukust, draivi ühendamisel peate lihtsalt sisestama erineva parooli, seega soovitan täiendava turvalisuse tagamiseks kasutada peidetud helitugevust.

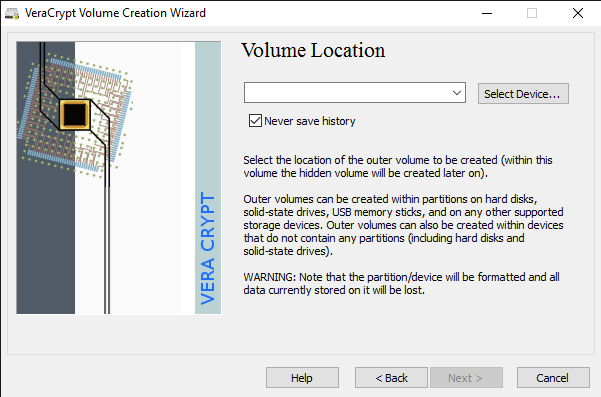

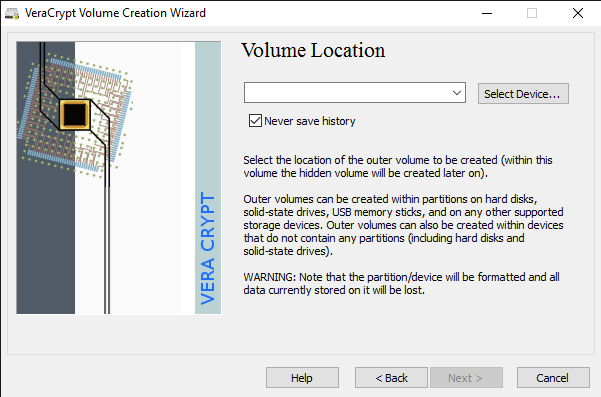

Kui valite peidetud helitugevuse suvandi, valige järgmisel ekraanil kindlasti tavarežiim , et VeraCrypt looks teie eest tavalise helitugevuse ja peidetud helitugevuse. Järgmisena peate valima helitugevuse asukoha.

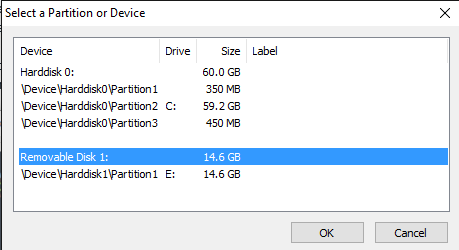

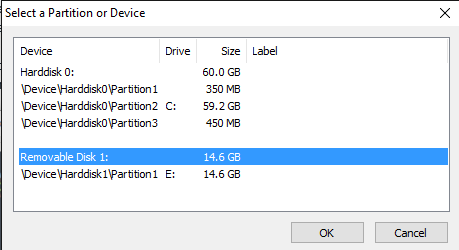

Klõpsake nuppu Vali seade ja seejärel otsige oma eemaldatavat seadet. Pange tähele, et saate valida partitsiooni või kogu seadme. Siin võib tekkida probleeme, kuna eemaldatava ketta 1 valimine andis mulle veateate, mis teatas, et krüptitud köiteid saab luua ainult seadmetes, mis ei sisalda partitsioone.

Kuna minu USB-mälupulgal oli ainult üks sektsioon, valisin lihtsalt /Seade/Kõvaketas/Sektsioon1 E: ja see töötas hästi. Kui valisite peidetud helitugevuse loomise, määratakse järgmisel ekraanil välise helitugevuse valikud.

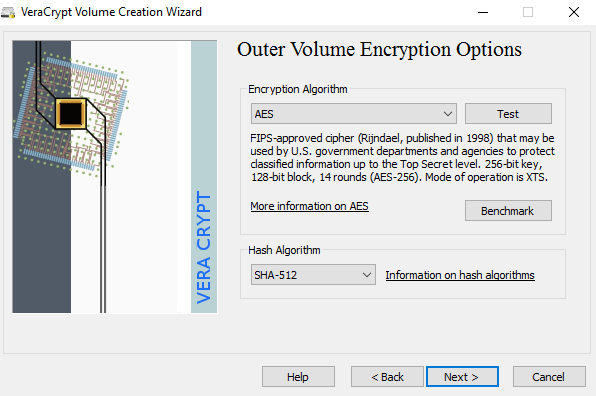

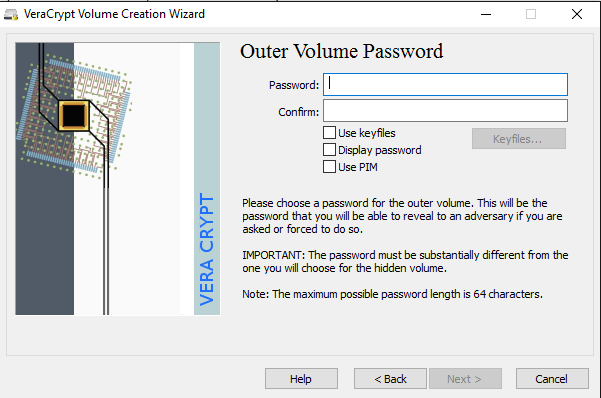

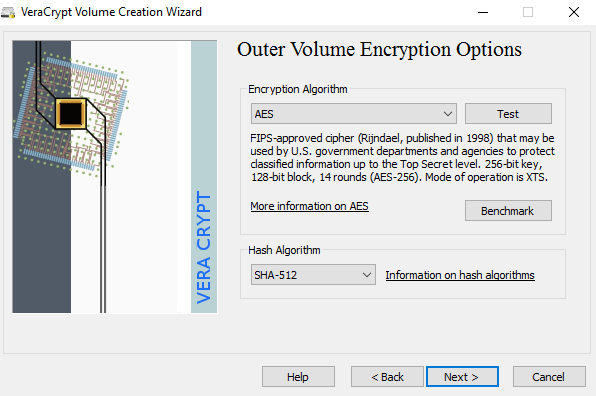

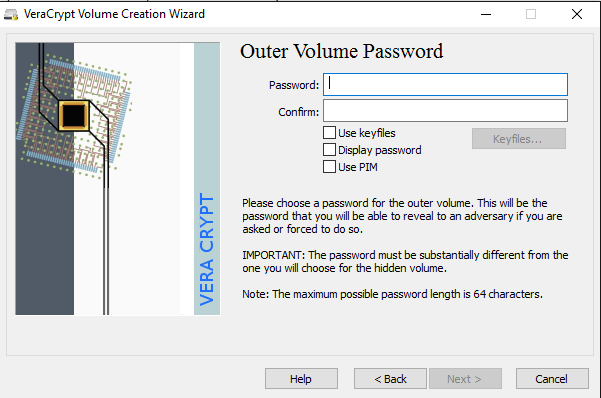

Siin tuleb valida krüpteerimisalgoritm ja räsialgoritm. Kui teil pole aimugi, mida miski tähendab, jätke see vaikeseadeks ja klõpsake nuppu Edasi. Järgmisel ekraanil määratakse välise helitugevuse suurus, mis on partitsiooniga sama suur. Sel hetkel peate sisestama välise helitugevuse parooli.

Pange tähele, et välise helitugevuse ja peidetud helitugevuse paroolid peavad olema väga erinevad, seega mõelge mõnele heale, pikale ja tugevale paroolile. Järgmisel ekraanil peate valima, kas soovite toetada suuri faile või mitte. Nad soovitavad ei, seega valige jah ainult siis, kui teil on tõesti vaja draivile salvestada faile, mis on suuremad kui 4 GB.

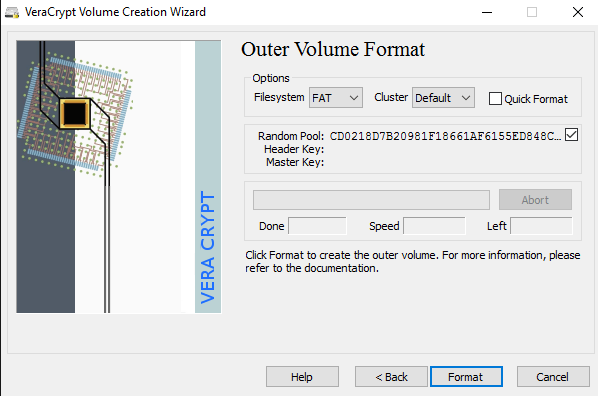

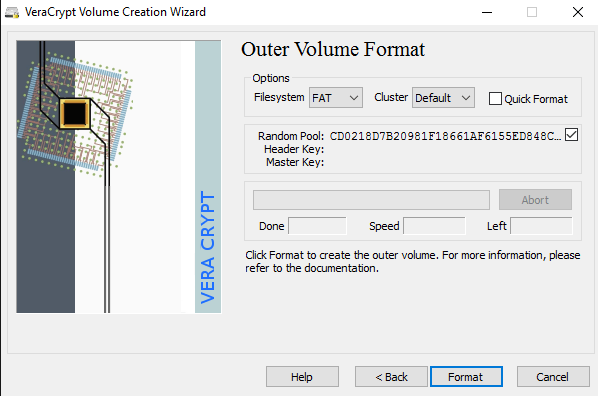

Järgmiseks peate vormindama välimise helitugevuse ja ma ei soovita siin ühtegi seadet muuta. FAT-failisüsteem on VeraCrypti jaoks parem. Klõpsake nuppu Vorminda ja see kustutab kõik draivil olevad andmed ja alustab seejärel välise helitugevuse loomise protsessi.

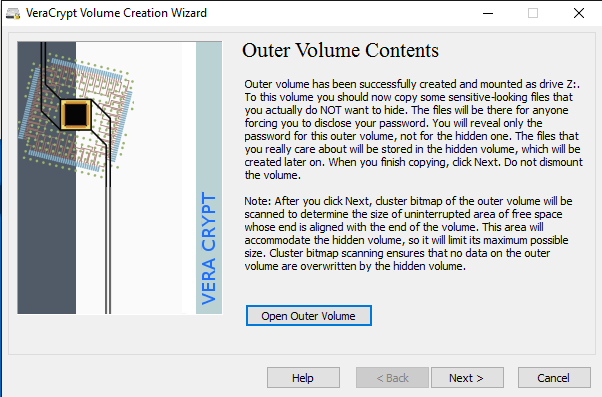

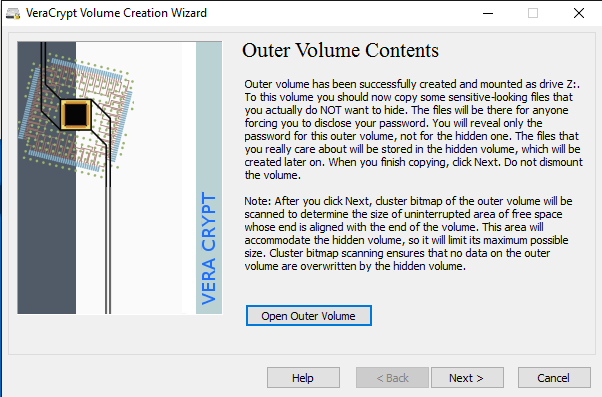

See võtab veidi aega, sest see vorming kirjutab tegelikult juhuslikud andmed kogu draivi peale, mitte Windowsis tavaliselt kasutatavale kiirvormingule. Kui olete lõpetanud, palutakse teil andmed kopeerida välisele helitugevusele. Need peaksid olema teie võltsitud tundlikud andmed.

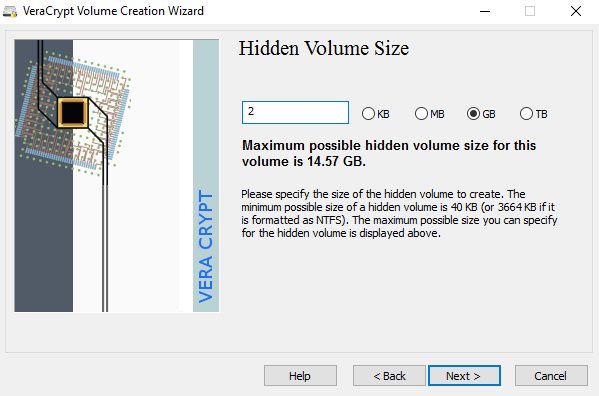

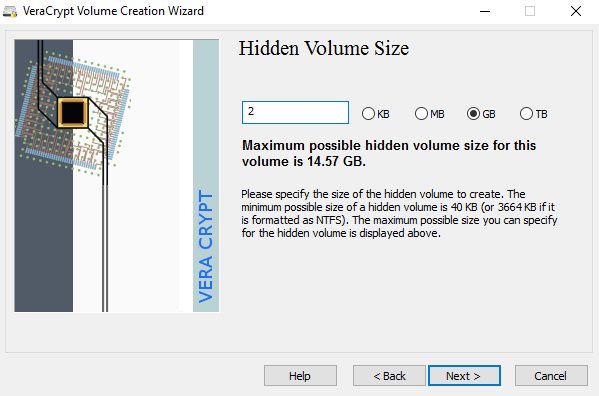

Pärast andmete kopeerimist alustate nüüd peidetud köite protsessi. Siin peate uuesti valima krüptimise tüübi, mille ma jätaksin rahule, kui te ei tea, mida see kõik tähendab. Klõpsake nuppu Edasi ja nüüd saate valida peidetud helitugevuse suuruse. Kui olete kindel, et te ei lisa välisele helitugevusele midagi muud, saate lihtsalt peidetud helitugevust maksimeerida.

Soovi korral saate aga ka peidetud helitugevuse suurust väiksemaks muuta. See annab teile rohkem ruumi välisele helitugevusele.

Järgmisena peate andma oma peidetud helitugevusele parooli ja seejärel klõpsama peidetud helitugevuse loomiseks järgmisel ekraanil Vorminda . Lõpuks saate teate, kuidas peidetud helitugevusele juurde pääseda.

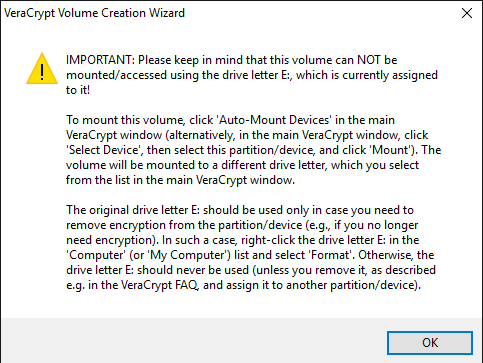

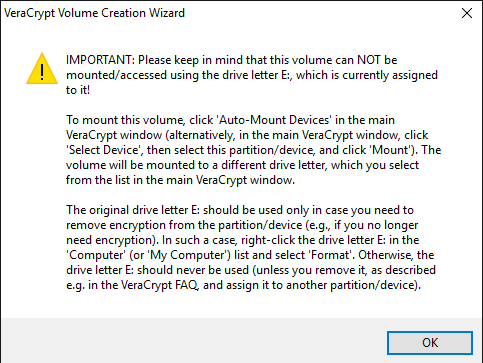

Pange tähele, et ainus viis draivile juurdepääsu saamiseks on VeraCrypti kasutamine. Kui proovite klõpsata Windowsis draivitähel, kuvatakse lihtsalt veateade, mis ütleb, et draivi ei tuvastata ja see tuleb vormindada. Ärge seda tehke, kui te ei soovi kõiki oma krüptitud andmeid kaotada!

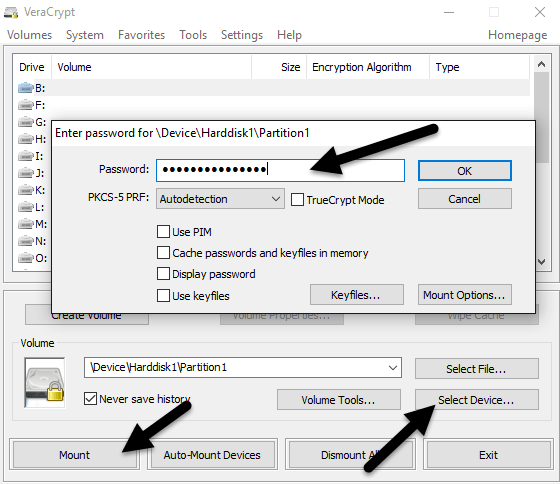

Selle asemel avage VeraCrypt ja valige esmalt ülaosas olevast loendist draivitäht. Seejärel klõpsake nuppu Vali seade ja valige loendist irdketta partitsioon. Lõpuks klõpsake nuppu Mount . Siin palutakse teil sisestada parool. Kui sisestate välise helitugevuse parooli, ühendatakse see köide uue draivitähega. Kui sisestate peidetud helitugevuse parooli, laaditakse see helitugevus.

Päris lahe eks!? Nüüd on teil üliturvaline tarkvaraga krüpteeritud USB-mälupulk, millele pole kellelgi juurdepääsu.

3. meetod – riistvaraga krüptitud USB-mälupulgad

Teie kolmas võimalus on osta riistvaraga krüptitud USB-mälupulk. Ärge kunagi ostke tarkvaraga krüptitud mälupulka, kuna see kasutab tõenäoliselt ettevõtte loodud patenteeritud krüpteerimisalgoritmi ja selle sissemurdmise tõenäosus on palju suurem.

Kuigi meetodid 1 ja 2 on suurepärased, on need siiski tarkvara krüpteerimislahendused, mis pole nii ideaalsed kui riistvarapõhised lahendused. Riistvaraline krüptimine võimaldab kiiremat juurdepääsu draivil olevatele andmetele, hoiab ära alglaadimiseelsed rünnakud ja salvestab krüpteerimisvõtmed kiibile, eemaldades vajaduse väliselt salvestatud taastevõtmete järele.

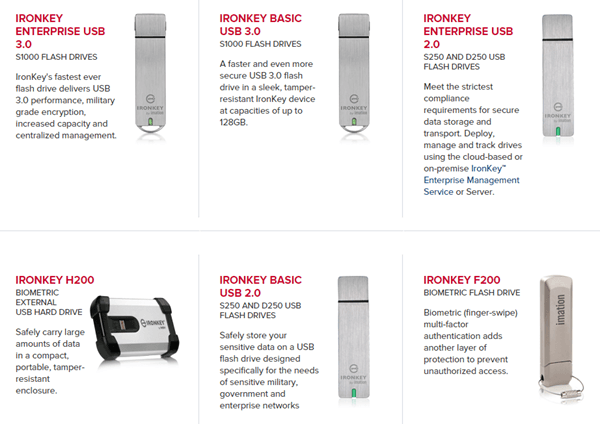

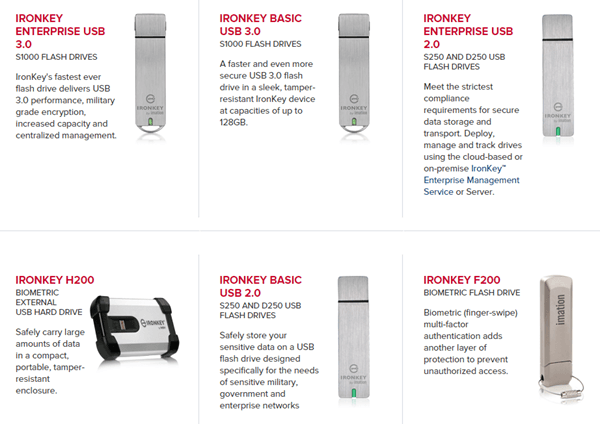

Riistvara krüptitud seadme ostmisel veenduge, et see kasutaks AES-256 bitti või oleks FIPS-ühilduv. Minu peamine soovitus usaldusväärsete ettevõtete osas on IronKey .

Nad on selles äris tegutsenud väga pikka aega ja neil on mõned tõeliselt kõrge turvalisusega tooted tarbijatele kuni ettevõteteni välja. Kui teil on tõesti vaja mõnda turvalist välkmälu ja ei soovi seda ise teha, on see parim valik. See ei ole odav, kuid vähemalt on hea tunne, et teie andmed on turvaliselt salvestatud.

Näete tervet hulka odavaid valikuid sellistel saitidel nagu Amazon, kuid arvustusi lugedes leiate alati inimesi, kes olid šokeeritud, kui midagi juhtus ja kellel oli juurdepääs andmetele ilma parooli või parooli sisestamata. midagi sarnast.

Loodetavasti annab see põhjalik artikkel teile hea ülevaate sellest, kuidas saate mälupulgal olevaid andmeid krüptida ja neile turvaliselt juurde pääseda. Kui teil on küsimusi, kommenteerige julgelt. Nautige!