Si estàs llegint aquest article, enhorabona! Esteu interactuant correctament amb un altre servidor d'Internet mitjançant els ports 80 i 443, els ports de xarxa oberts estàndard per al trànsit web. Si aquests ports estiguessin tancats al nostre servidor, no podríeu llegir aquest article. Els ports tancats mantenen la vostra xarxa (i el nostre servidor) fora de perill dels pirates informàtics.

Els nostres ports web poden estar oberts, però els ports del vostre encaminador domèstic no ho haurien de ser, ja que això obre un forat per als pirates informàtics maliciosos. Tanmateix, és possible que hàgiu de permetre l'accés als vostres dispositius a través d'Internet mitjançant el reenviament de ports de tant en tant. Per ajudar-vos a obtenir més informació sobre el reenviament de ports, aquí teniu el que haureu de saber.

Què és el reenviament de ports?

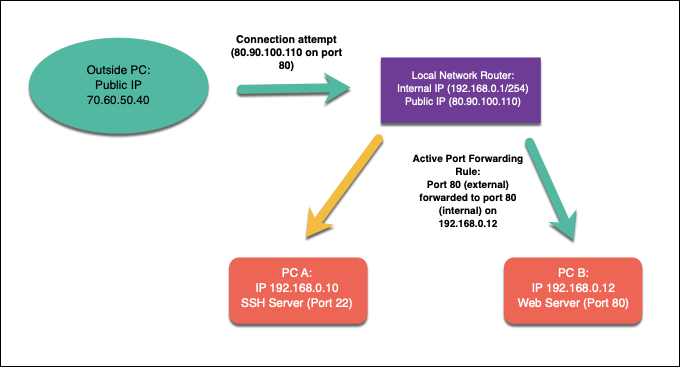

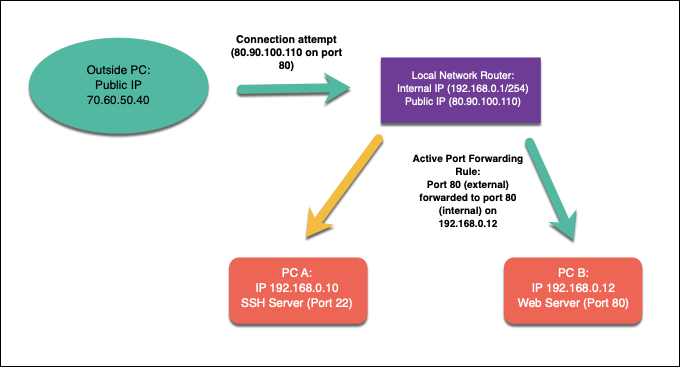

El reenviament de ports és un procés en encaminadors de xarxa local que reenvia els intents de connexió des de dispositius en línia a dispositius específics d'una xarxa local. Això és gràcies a les regles de reenviament de ports del vostre encaminador de xarxa que coincideixen amb els intents de connexió realitzats amb el port i l'adreça IP correctes d'un dispositiu de la vostra xarxa.

Una xarxa local pot tenir una única adreça IP pública, però cada dispositiu de la vostra xarxa interna té la seva pròpia IP interna. El reenviament de ports enllaça aquestes sol·licituds externes d'A (la IP pública i el port extern) a B (el port sol·licitat i l'adreça IP local del dispositiu a la vostra xarxa).

Per explicar per què això pot ser útil, imaginem que la vostra xarxa domèstica és una mica com una fortalesa medieval. Tot i que pots mirar més enllà de les parets, els altres no poden mirar ni trencar les teves defenses; estàs segur d'atacs.

Gràcies als tallafocs de xarxa integrats, la vostra xarxa es troba en la mateixa posició. Podeu accedir a altres serveis en línia, com ara llocs web o servidors de jocs, però altres usuaris d'Internet no poden accedir als vostres dispositius a canvi. El pont llevadís s'aixeca, ja que el vostre tallafoc bloqueja activament qualsevol intent de connexions externes per trencar la vostra xarxa.

Tanmateix, hi ha algunes situacions en què aquest nivell de protecció no és desitjable. Si voleu executar un servidor a la vostra xarxa domèstica ( utilitzant un Raspberry Pi , per exemple), calen connexions externes.

Aquí és on entra el reenviament de ports, ja que podeu reenviar aquestes sol·licituds externes a dispositius específics sense comprometre la vostra seguretat.

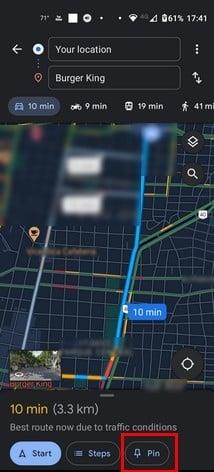

Per exemple, suposem que esteu executant un servidor web local en un dispositiu amb l'adreça IP interna 192.168.1.12 , mentre que la vostra adreça IP pública és 80.80.100.110 . Les sol·licituds externes al port 80 ( 80.90.100.110:80 ) es permetrien, gràcies a les regles de reenviament de ports, amb el trànsit reenviat al port 80 a 192.168.1.12 .

Per fer-ho, haureu de configurar la vostra xarxa per permetre el reenviament de ports i, a continuació, crear les regles de reenviament de ports adequades al vostre encaminador de xarxa. És possible que també hàgiu de configurar altres tallafocs a la vostra xarxa, inclòs el tallafoc de Windows , per permetre el trànsit.

Per què hauríeu d'evitar UPnP (reenviament automàtic de ports)

Configurar el reenviament de ports a la vostra xarxa local no és difícil per als usuaris avançats, però pot crear tot tipus de dificultats per als novells. Per ajudar a superar aquest problema, els fabricants de dispositius de xarxa van crear un sistema automatitzat de reenviament de ports anomenat UPnP (o Universal Plug and Play ).

La idea darrere d'UPnP era (i és) permetre que les aplicacions i els dispositius basats en Internet creïn regles de reenviament de ports al vostre encaminador automàticament per permetre el trànsit exterior. Per exemple, UPnP pot obrir automàticament ports i reenviar trànsit per a un dispositiu que executa un servidor de jocs sense necessitat de configurar manualment l'accés a la configuració del vostre enrutador.

El concepte és brillant, però malauradament, l'execució és defectuosa, si no extremadament perillosa. UPnP és el somni d'un programari maliciós, ja que assumeix automàticament que qualsevol aplicació o servei que s'executi a la vostra xarxa és segur. El lloc web de pirates UPnP revela la quantitat d'inseguretats que, encara avui, s'inclouen fàcilment amb els encaminadors de xarxa.

Des del punt de vista de la seguretat, el millor és errar pel costat de la precaució. En lloc de posar en perill la seguretat de la vostra xarxa, eviteu utilitzar UPnP per a la reenviament automàtic de ports (i, quan sigui possible, desactiveu-lo completament). En lloc d'això, només hauríeu de crear regles de reenviament de ports manuals per a aplicacions i serveis en què confieu i que no tinguin vulnerabilitats conegudes.

Com configurar el reenviament de ports a la vostra xarxa

Si esteu evitant UPnP i voleu configurar el reenviament de ports manualment, normalment podeu fer-ho des de la pàgina d'administració web del vostre encaminador. Si no esteu segur de com accedir-hi, normalment podeu trobar la informació a la part inferior del vostre encaminador o inclosa al manual de documentació del vostre encaminador.

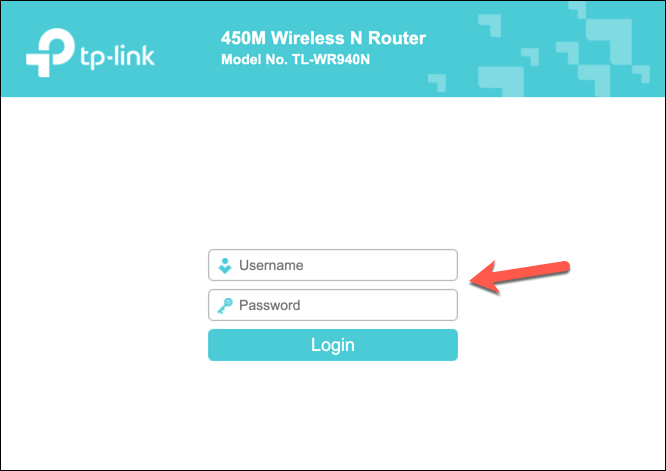

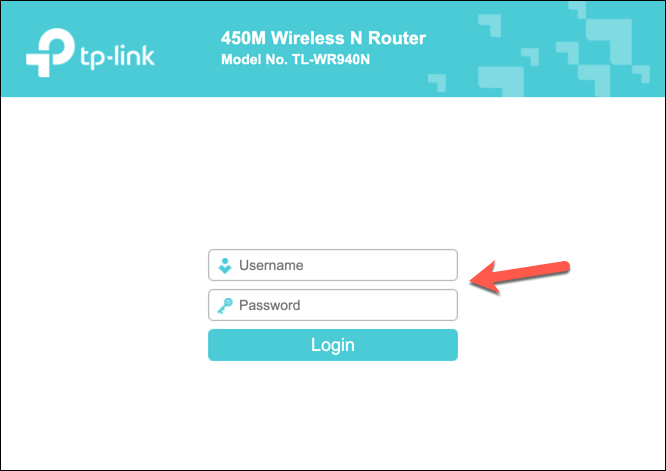

Podeu connectar-vos a la pàgina d'administració del vostre encaminador mitjançant l'adreça de passarel·la predeterminada del vostre encaminador. Normalment és 192.168.0.1 o una variació similar: escriviu aquesta adreça a la barra d'adreces del vostre navegador web. També haureu d'autenticar-vos amb el nom d'usuari i la contrasenya que us proporcioneu el vostre encaminador (per exemple , admin ).

Configuració d'adreces IP estàtiques mitjançant la reserva DHCP

La majoria de xarxes locals utilitzen l'assignació d'IP dinàmica per assignar adreces IP temporals als dispositius que es connecten. Passat un temps determinat, l'adreça IP es renova. Aquestes adreces IP temporals es poden reciclar i utilitzar en altres llocs, i el vostre dispositiu pot tenir assignada una adreça IP local diferent.

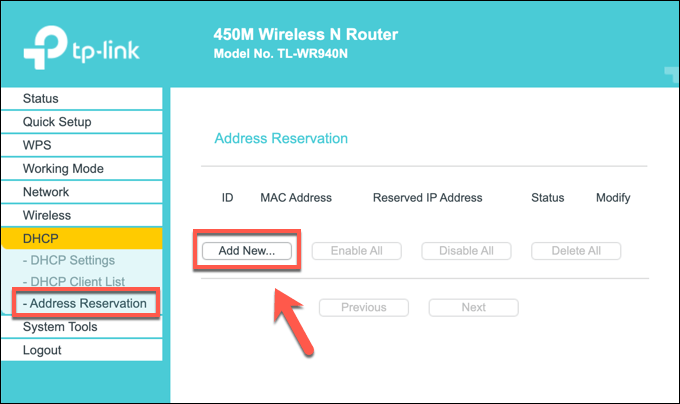

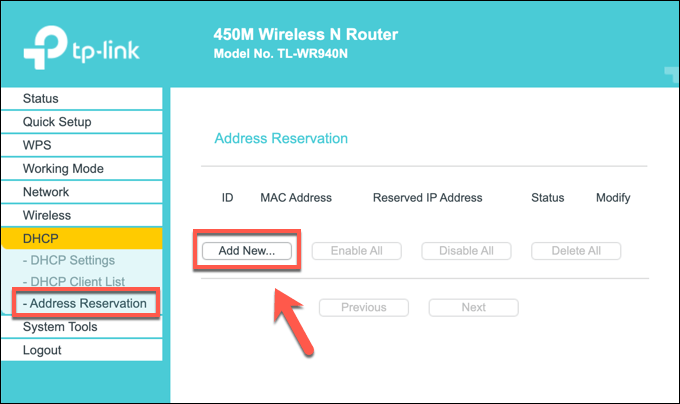

Tanmateix, el reenviament de ports requereix que l'adreça IP utilitzada per a qualsevol dispositiu local sigui la mateixa. Podeu assignar una adreça IP estàtica manualment, però la majoria d'encaminadors de xarxa us permeten assignar una adreça IP estàtica a determinats dispositius a la pàgina de configuració del vostre encaminador mitjançant la reserva DHCP.

Malauradament, cada fabricant d'encaminador és diferent i els passos que es mostren a les captures de pantalla següents (realitzats amb un encaminador TP-Link) poden no coincidir amb el vostre encaminador. Si aquest és el cas, potser haureu de consultar la documentació del vostre encaminador per obtenir més assistència.

Per començar, accediu a la pàgina d'administració web del vostre encaminador de xarxa mitjançant el vostre navegador web i autenticeu-vos amb el nom d'usuari i la contrasenya de l'administrador de l'encaminador. Un cop hàgiu iniciat la sessió, accediu a l'àrea de configuració DHCP del vostre encaminador.

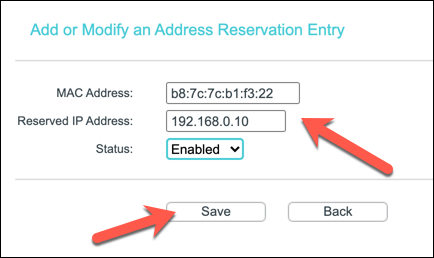

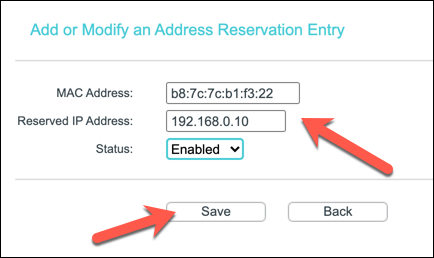

És possible que pugueu buscar dispositius locals ja connectats (per omplir automàticament la regla d'assignació necessària) o potser haureu de proporcionar l' adreça MAC específica per al dispositiu al qual voleu assignar una IP estàtica. Creeu la regla utilitzant l'adreça MAC correcta i l'adreça IP que voleu utilitzar i, a continuació, deseu l'entrada.

Creació d'una nova regla de reenviament de ports

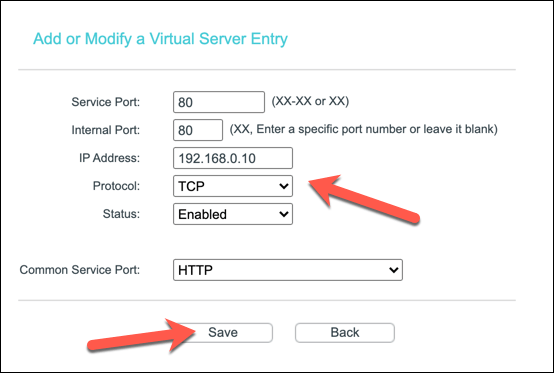

Si el vostre dispositiu té una IP estàtica (configurada manualment o reservada a la configuració d'assignació de DHCP), podeu moure's per crear la regla de reenviament de ports. Els termes per a això poden variar. Per exemple, alguns encaminadors TP-Link es refereixen a aquesta funció com a Servidors virtuals , mentre que els encaminadors Cisco s'hi refereixen amb el nom estàndard ( Reenviament de ports ).

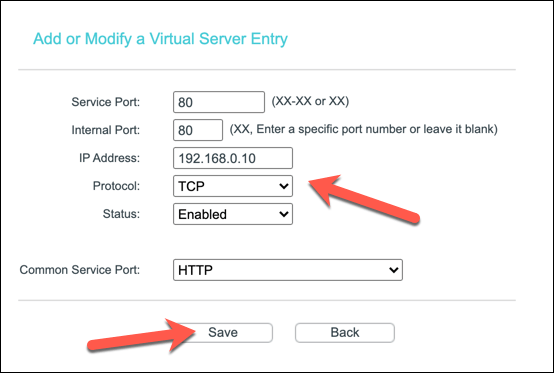

Al menú correcte de la pàgina d'administració web del vostre encaminador, creeu una nova regla de reenviament de ports. La regla requerirà el port extern (o rang de ports) al qual voleu que es connectin els usuaris externs. Aquest port està enllaçat a la vostra adreça IP pública (per exemple, port 80 per a IP pública 80.80.30.10 ).

També haureu de determinar el port intern al qual voleu reenviar el trànsit des del port extern . Pot ser el mateix port o un port alternatiu (per amagar el propòsit del trànsit). També haureu de proporcionar l'adreça IP estàtica del vostre dispositiu local (p. ex. 192.168.0.10 ) i el protocol de port en ús (p. ex. TCP o UDP).

Depenent del vostre encaminador, és possible que pugueu seleccionar un tipus de servei per omplir automàticament les dades de la regla requerides (p. ex. HTTP per al port 80 o HTTPS per al port 443). Un cop hàgiu configurat la regla, deseu-la per aplicar el canvi.

Passos addicionals

El vostre encaminador de xarxa hauria d'aplicar automàticament el canvi a les regles del vostre tallafoc. Qualsevol intent de connexió externa realitzat al port obert s'ha de reenviar al dispositiu intern mitjançant la regla que heu creat, tot i que és possible que hàgiu de crear regles addicionals per als serveis que utilitzen diversos ports o intervals de ports.

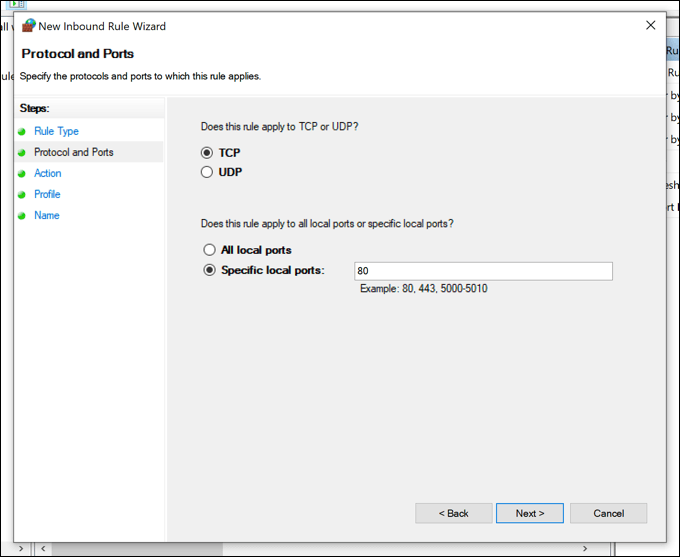

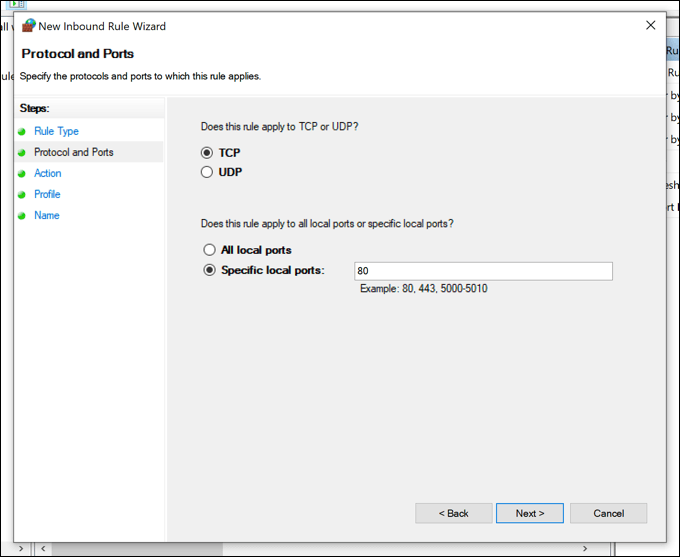

Si teniu problemes, és possible que també hàgiu de considerar afegir regles de tallafoc addicionals al tallafoc de programari del vostre PC o Mac (inclòs el tallafoc de Windows) per permetre el trànsit. El Firewall de Windows normalment no permetrà connexions externes, per exemple, de manera que és possible que hàgiu de configurar-ho al menú Configuració de Windows.

Si el Firewall de Windows us està causant problemes, podeu desactivar-lo temporalment per investigar. Tanmateix, a causa dels riscos de seguretat, us recomanem que torneu a habilitar el tallafoc de Windows després de resoldre el problema, ja que ofereix una protecció addicional contra possibles intents de pirateig .

Assegureu-vos la vostra xarxa domèstica

Heu après a configurar el reenviament de ports, però no oblideu els riscos. Cada port que obriu afegeix un altre forat més enllà del tallafoc del vostre encaminador que les eines d'escaneig de ports poden trobar i abusar. Si necessiteu obrir ports per a determinades aplicacions o serveis, assegureu-vos de limitar-los a ports individuals, en lloc de grans intervals de ports que es podrien infringir.

Si us preocupa la vostra xarxa domèstica, podeu augmentar la seguretat de la vostra xarxa afegint un tallafoc de tercers . Pot ser un tallafoc de programari instal·lat al vostre PC o Mac o un tallafoc de maquinari 24 hores al dia, 7 dies de la setmana, com el Firewalla Gold , connectat al vostre encaminador de xarxa per protegir tots els vostres dispositius alhora.