Jos luet tätä artikkelia, onnittelut! Olet onnistuneesti vuorovaikutuksessa toisen Internet-palvelimen kanssa käyttämällä portteja 80 ja 443, jotka ovat tavalliset avoimet verkkoportit verkkoliikenteelle. Jos nämä portit olisi suljettu palvelimellamme, et voisi lukea tätä artikkelia. Suljetut portit suojaavat verkkosi (ja palvelimemme) hakkereilta.

Verkkoporttimme voivat olla auki, mutta kotireitittimesi porttien ei pitäisi olla auki, koska tämä avaa aukon haitallisille hakkereille. Saatat kuitenkin joutua sallimaan laitteidesi pääsyn Internetin kautta ajoittain porttiohjauksen avulla. Jotta saat lisätietoja portin edelleenohjauksesta, sinun on tiedettävä seuraavat asiat.

Mikä on portin edelleenlähetys?

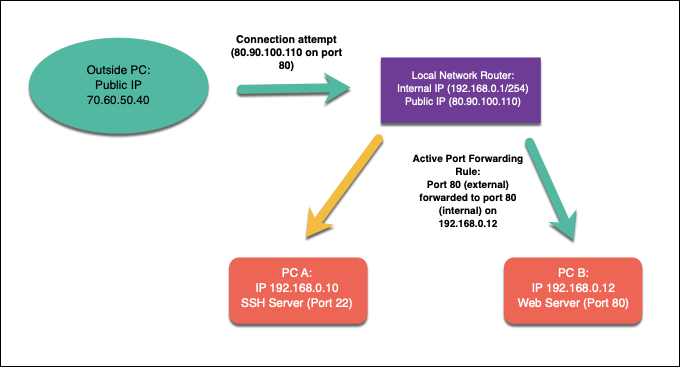

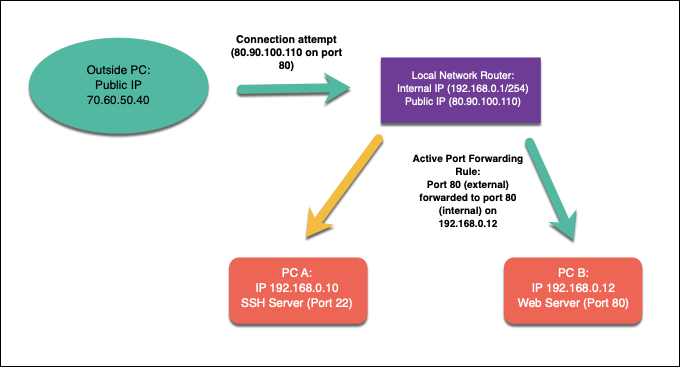

Portin edelleenlähetys on paikallisverkon reitittimien prosessi, joka välittää yhteysyritykset online-laitteista tiettyihin laitteisiin paikallisessa verkossa. Tämä johtuu verkkoreitittimesi portin edelleenlähetyssäännöistä, jotka vastaavat verkkosi laitteen oikeaan porttiin ja IP-osoitteeseen tehtyjä yhteysyrityksiä.

Paikallisverkolla voi olla yksi julkinen IP-osoite, mutta jokaisella sisäisen verkon laitteella on oma sisäinen IP-osoite. Portin edelleenohjaus linkittää nämä ulkopuoliset pyynnöt A:lta (julkinen IP ja ulkoinen portti) B:hen (verkossasi olevan laitteen pyydetty portti ja paikallinen IP-osoite).

Selittääksesi, miksi tämä saattaa olla hyödyllistä, kuvitellaan, että kotiverkkosi on vähän kuin keskiaikainen linnoitus. Vaikka sinä voit katsoa ulos seinien yli, muut eivät voi katsoa sisään tai rikkoa puolustustasi – olet turvassa hyökkäyksiltä.

Integroitujen verkkopalomuurien ansiosta verkkosi on samassa paikassa. Voit käyttää muita verkkopalveluita, kuten verkkosivustoja tai pelipalvelimia, mutta muut internetin käyttäjät eivät voi käyttää laitteitasi. Laskusilta on nostettu, koska palomuurisi estää aktiivisesti kaikki ulkopuolisten yhteyksien yritykset murtaa verkkoasi.

Joissakin tilanteissa tämä suojan taso ei kuitenkaan ole toivottavaa. Jos haluat käyttää palvelinta kotiverkossasi ( esimerkiksi Raspberry Pi :llä ), ulkoiset yhteydet ovat välttämättömiä.

Tässä on portin edelleenohjaus, koska voit välittää nämä ulkopuoliset pyynnöt tietyille laitteille vaarantamatta turvallisuuttasi.

Oletetaan esimerkiksi, että käytät paikallista verkkopalvelinta laitteessa, jonka sisäinen IP-osoite on 192.168.1.12 , kun taas julkinen IP-osoitteesi on 80.80.100.110 . Ulkopuoliset pyynnöt porttiin 80 ( 80.90.100.110:80 ) sallittaisiin portin välityssääntöjen ansiosta, kun liikenne välitetään porttiin 80 192.168.1.12 .

Tätä varten sinun on määritettävä verkko sallimaan portin edelleenlähetys ja luotava sitten asianmukaiset portin edelleenlähetyssäännöt verkkoreitittimessäsi. Saatat joutua määrittämään myös muita verkon palomuurit, mukaan lukien Windowsin palomuuri , salliaksesi liikenteen.

Miksi sinun pitäisi välttää UPnP:tä (automaattinen portin edelleenlähetys)

Portin edelleenohjauksen määrittäminen paikallisessa verkossa ei ole vaikeaa edistyneille käyttäjille, mutta se voi aiheuttaa kaikenlaisia vaikeuksia aloittelijoille. Tämän ongelman voittamiseksi verkkolaitteiden valmistajat loivat automaattisen portin edelleenlähetyksen järjestelmän nimeltä UPnP (tai Universal Plug and Play ).

UPnP:n ideana oli (ja on) antaa Internet-pohjaisten sovellusten ja laitteiden luoda portin edelleenohjaussääntöjä automaattisesti reitittimellesi ulkoisen liikenteen sallimiseksi. UPnP voi esimerkiksi automaattisesti avata portteja ja välittää liikennettä pelipalvelinta käyttävälle laitteelle ilman, että sinun tarvitsee manuaalisesti määrittää pääsyä reitittimen asetuksiin.

Konsepti on loistava, mutta valitettavasti toteutus on virheellinen – ellei erittäin vaarallinen. UPnP on haittaohjelmien unelma, sillä se olettaa automaattisesti, että kaikki verkossasi olevat sovellukset tai palvelut ovat turvallisia. UPnP - hakkerointisivusto paljastaa useiden epävarmuustekijöiden määrän, jotka vielä nykyäänkin sisältyvät verkkoreitittimiin.

Turvallisuuden kannalta on parasta erehtyä varovaisuuteen. Sen sijaan, että vaarantaisit verkon turvallisuutesi, vältä UPnP:n käyttämistä automaattiseen portin edelleenlähetykseen (ja, jos mahdollista, poista se kokonaan käytöstä). Sen sijaan sinun tulee luoda manuaalisia porttien uudelleenohjaussääntöjä vain sellaisille sovelluksille ja palveluille, joihin luotat ja joissa ei ole tunnettuja haavoittuvuuksia.

Portin edelleenlähetyksen määrittäminen verkossasi

Jos vältät UPnP:tä ja haluat määrittää portin uudelleenohjauksen manuaalisesti, voit yleensä tehdä sen reitittimesi web-hallintasivulta. Jos et ole varma, kuinka voit käyttää tätä, voit yleensä löytää tiedot reitittimesi pohjasta tai reitittimen ohjekirjasta.

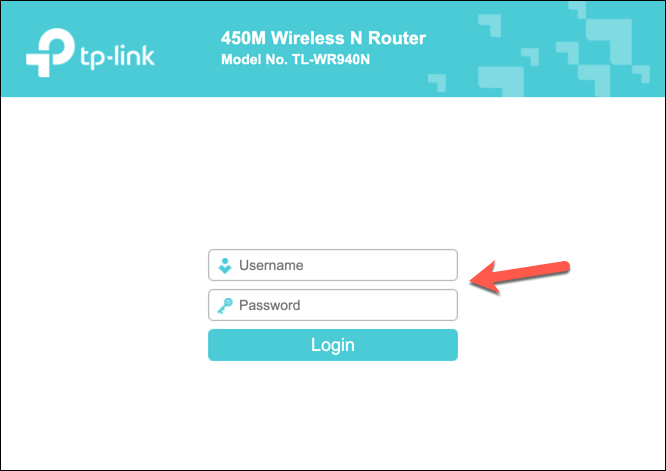

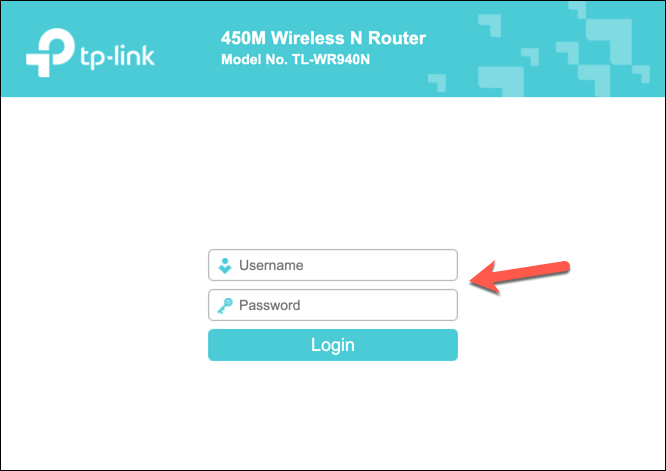

Voit muodostaa yhteyden reitittimesi järjestelmänvalvojasivulle käyttämällä reitittimesi oletusyhdyskäytävän osoitetta. Tämä on yleensä 192.168.0.1 tai vastaava muunnelma – kirjoita tämä osoite verkkoselaimen osoiteriville. Sinun tulee myös todentaa käyttämällä reitittimen mukana toimitettua käyttäjätunnusta ja salasanaa (esim . admin ).

Staattisten IP-osoitteiden määrittäminen DHCP-varauksen avulla

Useimmat paikallisverkot käyttävät dynaamista IP-allokointia tilapäisten IP-osoitteiden määrittämiseen yhteydessä oleville laitteille. Tietyn ajan kuluttua IP-osoite uusitaan. Nämä väliaikaiset IP-osoitteet voidaan kierrättää ja käyttää muualla, ja laitteellesi voi olla määritetty eri paikallinen IP-osoite.

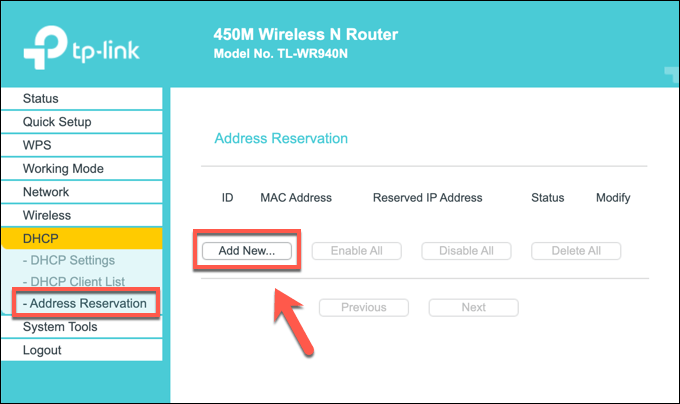

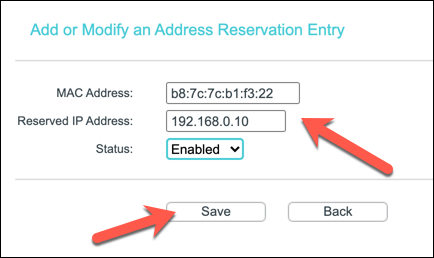

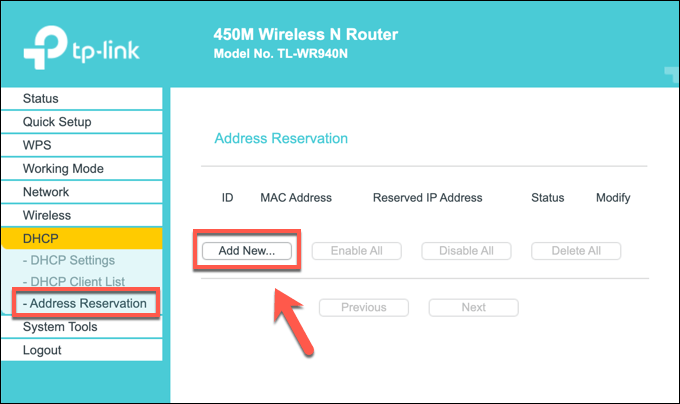

Portin edelleenlähetys edellyttää kuitenkin, että kaikkien paikallisten laitteiden IP-osoite pysyy samana. Voit määrittää staattisen IP-osoitteen manuaalisesti, mutta useimmat verkkoreitittimet antavat sinun määrittää staattisen IP-osoitteen tietyille laitteille reitittimen asetussivulla käyttämällä DHCP-varausta.

Valitettavasti jokainen reitittimen valmistaja on erilainen, ja alla olevissa kuvakaappauksissa näkyvät vaiheet (tehty TP-Link-reitittimellä) eivät välttämättä vastaa reitittimesi. Jos näin on, sinun on ehkä katsottava reitittimesi dokumentaatiota saadaksesi lisätukea.

Aloita siirtymällä verkkoreitittimesi web-hallintasivulle verkkoselaimella ja todentamalla reitittimen järjestelmänvalvojan käyttäjänimellä ja salasanalla. Kun olet kirjautunut sisään, siirry reitittimesi DHCP-asetusalueelle.

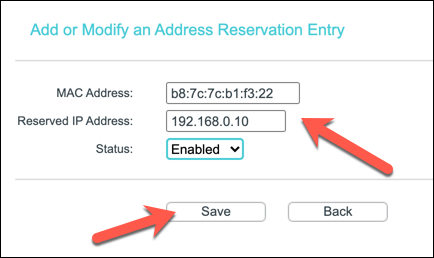

Voit ehkä etsiä paikallisia jo liitettyjä laitteita (täyttääksesi vaaditun allokointisäännön automaattisesti) tai saatat joutua antamaan tietyn MAC-osoitteen laitteelle, jolle haluat määrittää staattisen IP-osoitteen. Luo sääntö käyttämällä oikeaa MAC-osoitetta ja IP-osoitetta, jota haluat käyttää, ja tallenna sitten merkintä.

Uuden portin edelleenlähetyssäännön luominen

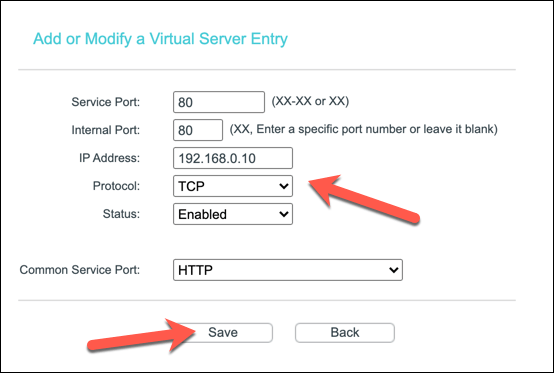

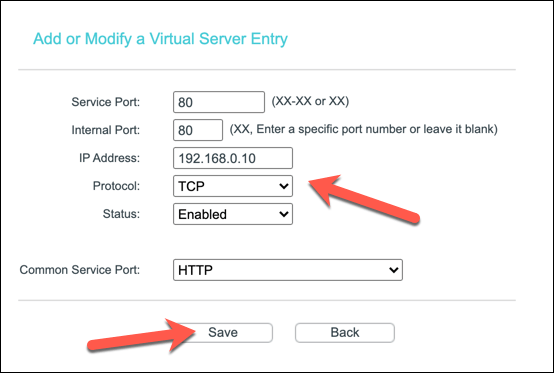

Jos laitteessasi on staattinen IP (määritetty manuaalisesti tai varattu DHCP-varausasetuksissa), voit siirtyä ja luoda portin edelleenohjaussäännön. Tämän ehdot voivat vaihdella. Esimerkiksi jotkut TP-Link-reitittimet kutsuvat tätä ominaisuutta virtuaalipalvelimina , kun taas Ciscon reitittimet viittaavat siihen vakionimellä ( Port Forwarding ).

Luo uusi portin edelleenohjaussääntö reitittimesi Web-hallintasivun oikeassa valikossa. Sääntö vaatii ulkoisen portin (tai porttialueen), johon haluat ulkopuolisten käyttäjien muodostavan yhteyden. Tämä portti on linkitetty julkiseen IP-osoitteeseesi (esim. portti 80 julkiselle IP -osoitteelle 80.80.30.10 ).

Sinun on myös määritettävä sisäinen portti, johon haluat välittää liikenteen ulkoisesta portista. Tämä voi olla sama portti tai vaihtoehtoinen portti (liikenteen tarkoituksen piilottamiseksi). Sinun on myös annettava paikallisen laitteesi staattinen IP-osoite (esim . 192.168.0.10 ) ja käytössä oleva porttiprotokolla (esim. TCP tai UDP).

Reitittimestäsi riippuen voit ehkä valita palvelutyypin, joka täyttää vaaditut sääntötiedot automaattisesti (esim . HTTP portille 80 tai HTTPS portille 443). Kun olet määrittänyt säännön, tallenna se ottaaksesi muutoksen käyttöön.

Lisävaiheet

Verkkoreitittimesi pitäisi automaattisesti ottaa muutos käyttöön palomuurisääntöihisi. Kaikki avatun portin ulkopuoliset yhteysyritykset tulee välittää sisäiseen laitteeseen käyttämällä luomaasi sääntöä, vaikka saatat joutua luomaan lisäsääntöjä palveluille, jotka käyttävät useita portteja tai porttialueita.

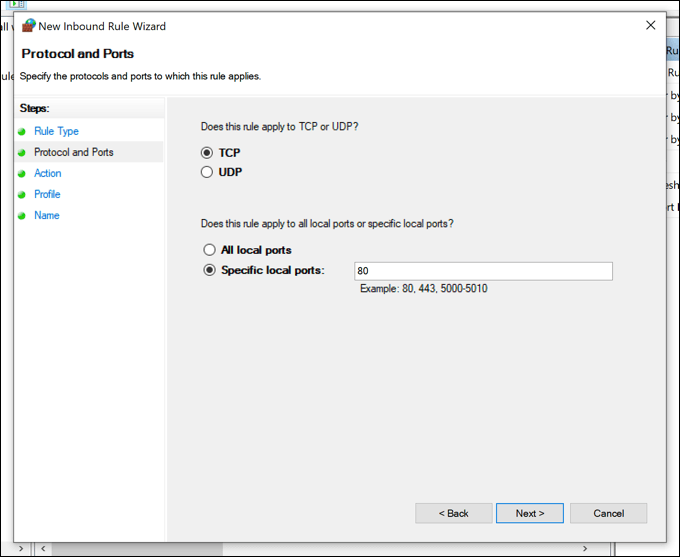

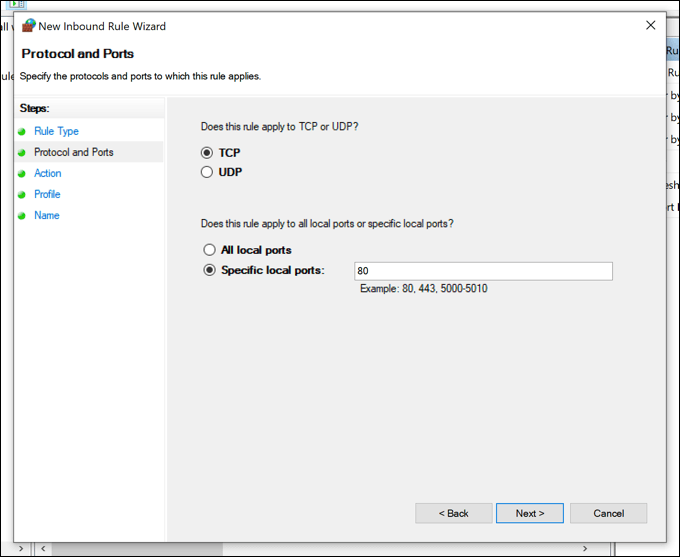

Jos sinulla on ongelmia, sinun on ehkä harkittava ylimääräisten palomuurisääntöjen lisäämistä PC:n tai Macin ohjelmistopalomuuriin (mukaan lukien Windowsin palomuuri), jotta liikenne pääsee läpi. Windowsin palomuuri ei yleensä salli esimerkiksi ulkopuolisia yhteyksiä, joten sinun on ehkä määritettävä tämä Windowsin Asetukset-valikossa.

Jos Windowsin palomuuri aiheuttaa sinulle ongelmia, voit poistaa sen väliaikaisesti käytöstä tutkiaksesi. Tietoturvariskien vuoksi suosittelemme kuitenkin, että otat Windowsin palomuurin uudelleen käyttöön ongelman vianmäärityksen jälkeen, koska se tarjoaa lisäsuojaa mahdollisia hakkerointiyrityksiä vastaan .

Kotiverkkosi turvaaminen

Olet oppinut määrittämään portin edelleenlähetyksen, mutta älä unohda riskejä. Jokainen avaamasi portti lisää reitittimesi palomuurin ohi uuden reiän, jota portintarkistustyökalut voivat löytää ja käyttää väärin. Jos sinun on avattava portteja tietyille sovelluksille tai palveluille, varmista, että rajoitat ne yksittäisiin portteihin sen sijaan, että rajoitat valtavia porttialueita, jotka voivat rikota.

Jos olet huolissasi kotiverkostasi, voit parantaa verkkosi turvallisuutta lisäämällä kolmannen osapuolen palomuurin . Tämä voi olla PC- tai Mac-tietokoneellesi asennettu palomuuriohjelmisto tai 24/7-laitteistopalomuuri, kuten Firewalla Gold , joka on liitetty verkkoreitittimeen suojaamaan kaikkia laitteitasi kerralla.