Ar kada nors atidarėte kompiuterį, kad surastumėte visus failus, užšifruotus išpirkos reikalaujančių programų? Arba gavote grasinantį el. laišką, kuriame teigiama, kad įsilaužėliai nutekės jūsų naršyklės istorija, jei nesumokėsite? Jei dar to nepadarėte, galite tapti šių vis dažnesnių kibernetinio turto prievartavimo schemų auka. Šie skaitmeniniai sukrėtimai neigiamai veikia asmenis ir organizacijas.

Tereikia spustelėti vieną blogą nuorodą arba dėl duomenų pažeidimo staiga pažeistas silpnas pakartotinai naudojamas slaptažodis. Prieš panikuojant, gera žinia yra ta, kad kai kurios apgalvotos atsargumo priemonės gali drastiškai sumažinti riziką. Stipresnio autentifikavimo diegimas ir įtartinų nuorodų ar priedų vengimas yra labai svarbus dalykas.

Šis straipsnis nušviečia šešėlinį kibernetinio turto prievartavimo pasaulį ir konkrečius veiksmus, kurių galite imtis jau šiandien, kad apsaugotumėte save arba savo šeimą nuo kitos didelės atakų bangos.

Pradėkime!

Taip pat skaitykite: Kaip kibernetiniai nusikaltėliai puola įmones nenaudodami kenkėjiškų programų

Kas yra kibernetinis turto prievartavimas?

Kibernetinis turto prievartavimas yra kenkėjiška praktika, kai kibernetiniai nusikaltėliai naudoja įvairius metodus, kad priverstų asmenis, įmones ar organizacijas tenkinti jų poreikius. Ši skaitmeninio turto prievartavimo forma apima daugybę taktikų, įskaitant išpirkos reikalaujančias atakas, kurios užšifruoja vertingus duomenis, grasinimus atskleisti neskelbtiną informaciją, paskirstytas atsisakymo teikti paslaugas (DDoS) atakas arba šantažo schemas.

Nusikaltėliai išnaudoja sistemų pažeidžiamumą arba manipuliuoja žmonių elgesiu, kad gautų pinigus, neskelbtinus duomenis ar kitokias nuolaidas. Kibernetinio turto prievartavimo motyvai gali skirtis, tačiau bendras tikslas yra prievartauti aukas siekiant finansinės naudos arba pakenkti reputacijai.

Taip pat skaitykite: Didžiausi duomenų pažeidimai ir kibernetinės atakos iki šiol – 2023 m

Geriausia kibernetinio turto prievartavimo ar kibernetinio šantažo prevencijos praktika

Štai keletas pagrindinių prevencinių priemonių, kurios gali padėti apsisaugoti nuo tokių internetinių atakų:

#1 Venkite spustelėti kenksmingas nuorodas

Kibernetinis turto prievartavimas dažnai prasideda kam nors paspaudus kenkėjišką nuorodą. Nuoroda gali būti pateikta sudėtingame el. laiške, sukurtame taip, kad atrodytų kaip autentiškas el. Tai gali būti kažkas panašaus į „Jūsų siuntinys atvyksta“ arba „Iš naujo nustatykite slaptažodį dabar“. Jei spustelėsite nuorodą, ji slapta atsisiunčia programinę įrangą.

Piratai naudoja šią programinę įrangą norėdami pasiekti arba užrakinti kompiuterį. Tada jie grasina sumokėti pinigus, kad susigrąžintumėte kompiuterio duomenis. Geriausias būdas to išvengti – nespausti nuorodų el. laiškuose, nebent esate 100% tikri, kas juos atsiuntė. Patikrinkite, ar adresas yra teisingas. Užveskite pelės žymeklį ant nuorodos, kad pamatytumėte, ar adresas, kuriuo ji ketinama, atrodo įtartinas. Ir niekada nespustelėkite nuorodų, raginančių imtis veiksmų greitai arba laikantis terminų. Būdami atsargūs, kokias nuorodas spustelėsite, galite sustabdyti kibernetinį prievartavimą dar jam neprasidėjus.

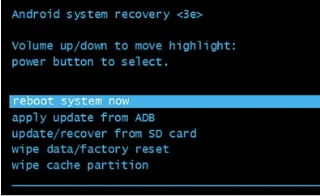

#2 Reguliariai atnaujinkite OS ir programinės įrangos taikomąsias programas

Vienas iš svarbiausių būdų užkirsti kelią bet kokioms kibernetinėms atakoms yra reguliariai atnaujinti visą programinę įrangą ir programas. Kūrėjai nuolat išleidžia pataisas, kad ištaisytų pažeidžiamumą, kurį nusikaltėliai išnaudoja savo schemose. Nepavykus greitai įdiegti šių saugos naujinimų, įsilaužėliai gali lengvai įsiskverbti į tinklus ir įrenginius.

Be to, įsitikinkite, kad įdiegėte patikimus saugos sprendimus visose prie interneto prijungtose technologijose, nesvarbu, ar tai būtų komercinės antivirusinės programos kompiuteriuose, ar integruotos apsaugos priemonės maršruto parinktuvuose ir telefonuose. Jei įmanoma, įjunkite automatinius naujinimus, kad jums net nereikėtų apie tai galvoti. Atminkite, kad veiksmingai saugai reikia daugiasluoksnės programinės įrangos naujinimų, ugniasienių, VPN, apsaugos nuo kenkėjiškų programų ir kt.

# 3 Naudokite stiprius slaptažodžius, kad padidintumėte saugumą

Silpni, pakartotinai naudojami slaptažodžiai sukuria pažeidžiamumą, kurį kibernetiniai turto prievartautojai noriai naudojasi. Kai didelė įmonė patiria duomenų pažeidimą, nulaužtų slaptažodžių sąrašai parduodami tamsaus interneto kriminaliniuose forumuose. Tada turto prievartautojai bando tuos vartotojo vardo ir slaptažodžio derinius banko, el. pašto, socialinės žiniasklaidos ir kitose paskyrose. Jei pakartotinai naudojate slaptažodžius įvairiose paskyrose, pažeidimas vienoje svetainėje sukels katastrofą visame jūsų skaitmeniniame gyvenime. Apsaugokite save naudodami unikalų, atsitiktinai sugeneruotą ilgą slaptažodį kiekvienai paskyrai. Slaptažodžių tvarkyklė leidžia tai padaryti.

![Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti? Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti?]()

Taip pat visur, kur įmanoma, įgalinkite kelių veiksnių autentifikavimą. Tam reikia pasiekti slaptažodį ir kitą įrenginį, pvz., išmanųjį telefoną arba saugos raktą.

Taip pat skaitykite: Kaip apsisaugoti nuo internetinių atakų naudojant šiuos kibernetinio saugumo įrankius

# 4 Pasikliaukite atsarginėmis kopijomis neprisijungus

Kibernetiniai turto prievartautojai dažnai taikosi į nepakeičiamus duomenis, pvz., asmenines nuotraukas, svarbius dokumentus ir finansinius įrašus. Grasindami visam laikui prarasti per šifravimą ar pašalinimą, jie sukuria neįtikėtiną spaudimą mokėti išpirkas. Galite žymiai sumažinti šį svertą nuosekliai kurdami atsargines kopijas neprisijungę.

Įsitikinkite, kad reguliariai kuriate svarbių failų atsargines kopijas išoriniame standžiajame diske arba debesies saugykloje, kuri nėra nuolat prijungta prie pagrindinių įrenginių.

# 5 Naudokite kibernetinio saugumo mokymus

Nuolatinis švietimas yra labai svarbus norint nustatyti ir išvengti naujausių kibernetinio turto prievartavimo taktikos ir grėsmių. Kibernetiniai nusikaltėliai nuolat tobulina savo technologijas, kenkėjiškas programas ir socialinės inžinerijos metodus.

![Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti? Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti?]()

Saugumo ugdymo mokymai moko darbuotojus ir asmenis atpažinti sukčiavimo bandymus, saugaus naršymo įpročius, slaptažodžių politiką, duomenų apsaugą ir ataskaitų teikimo protokolus. Reguliariai skirkite laiko formaliems ar neformaliems mokymams, kad jūsų žinios būtų šviežios.

# 6 Palaikykite kibernetinį draudimą

Net jei laikotės puikios kibernetinio saugumo praktikos, vis tiek yra tikimybė tapti turto prievartavimo auka. Kibernetinis draudimas suteikia papildomos apsaugos lygmenį per finansinę paramą mokant išpirkas ar susigrąžinimo išlaidas.

Politika skiriasi, tačiau gali apimti išlaidas, susijusias su tyrimu, derybomis su turto prievartautojais, išpirkos mokėjimais (nors ir nerekomenduojama), laikinais pajamų praradimu, duomenų atkūrimu, teisiniais mokesčiais, viešųjų ryšių valdymu ir padidintais kibernetinio saugumo atnaujinimais po atakos. Įsitikinkite, kad jūsų politika turi tinkamą turto prievartavimo ir išpirkos reikalaujančių programų aprėptį su patikimu teikėju.

Taip pat skaitykite: Kai kurios pagrindinės elektroninių nusikaltimų priežastys, kurias turite žinoti

# 7 Apribokite asmeninę informaciją, bendrinamą internete

Pagrindinis daugelio kibernetinio turto prievartavimo planų aspektas yra grasinimas viešai paskelbti slaptą asmeninę informaciją, neteisėtai gautą iš įsilaužimų ar kenkėjiškų programų. Kuo gėdingesnė ar žalingesnė informacija, tuo didesnio sverto turto prievartautojai turi reikalauti didelių išpirkų. Nors pašalinti savo skaitmeninį pėdsaką yra labai sunku, galite imtis veiksmų, kad apribotumėte turimos asmeninės informacijos kiekį, kad sumažintumėte galimą poveikį.

![Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti? Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti?]()

Atidžiai peržiūrėkite privatumo nustatymus visuose socialinės žiniasklaidos profiliuose ir apribokite bet ką identifikuojamą tik žinomiems kontaktams. Venkite per daug dalintis asmeninėmis istorijomis internete, kurias ateityje gali surinkti nusikaltėliai.

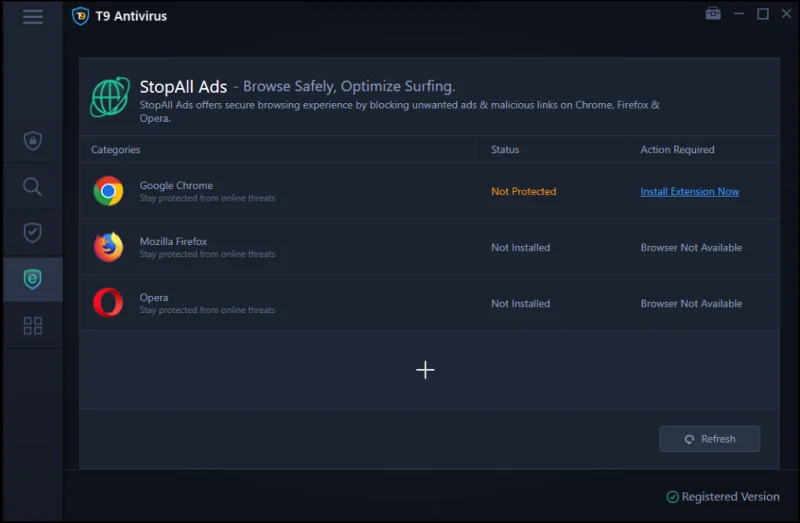

Apsaugokite savo internetinį privatumą: atsisiųskite ir įdiekite „T9 Antivirus“ savo „Windows“ kompiuteryje

Apribodami savo skaitmeninį pėdsaką nuo galimų turto prievartavimo grėsmių, pasinaudokite patikimais privatumo įrankiais, tokiais kaip T9 Antivirus kompiuteriams. „T9 Antivirus“ suteikia visapusišką apsaugą ne tik nuo virusų ir kenkėjiškų programų, bet ir nuo kibernetinių nusikaltėlių, nukreipiančių jūsų duomenis per šnipinėjimo programas, sekimą ir kitą neteisėtą stebėjimą. Jis aktyviai stebi veiklą įdiegtose programose ir tinklo srautą, kad nustatytų ir blokuotų galimus privatumo pažeidimus.

![Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti? Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti?]()

Programinė įranga taip pat išvalo metaduomenis, atskleidžiančius asmeninę informaciją, ir leidžia saugiai, užšifruotai naršyti.

Atsisiųskite nemokamą „T9 Antivirus“ bandomąją versiją , kad galėtumėte visapusiškai apsisaugoti nuo kibernetinio turto prievartavimo bandymų, kurie dažnai prasideda tuo, kad prarandama asmeninės informacijos kontrolė naudojant pažangius stebėjimo sprendimus.

![Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti? Kas yra kibernetinis turto prievartavimas ir kaip nuo jo apsisaugoti?]()

Išvada

Kibernetinis turto prievartavimas yra grėsmė, kuri, deja, išliks, nes įsilaužėliai nuolat randa naujų būdų, kaip pažeisti tinklus ir duomenis. Prievartavimo schemos, tokios kaip išpirkos reikalaujančios programos ir duomenų vagystės, nuolat auga, darydami didelę finansinę ir emocinę žalą įvairaus dydžio aukoms.

Būkite budrūs dėl sukčiavimo bandymų ir praneškite apie turto prievartavimo veiksmus, kai jie yra nukreipti. Laikydamiesi nuodugnios gynybos ir šiek tiek budrumo, galite atkirsti daugumą turto prievartautojų kelių jiems net nepradėjus.

O laikydamiesi tinkamų protokolų, galite apriboti nuopuolį ir nemokėti išpirkos net ir nesėkmingos atakos atveju. Sekite naujienas apie kibernetinio turto prievartavimo tendencijas ir nebūkite paralyžiuoti baimių – žinodami ir imdamiesi aktyvių atsargumo priemonių, galite žymiai sumažinti riziką. Sekite mus socialiniuose tinkluose – Facebook, Instagram ir YouTube.