A Steam Disk írási hiba egyszerű javítása Windows 10 rendszeren

Steam Disk Write Disk Error hibát észlel Windows 10 rendszeren a játék frissítése vagy letöltése közben? Íme néhány gyorsjavítás, amellyel megszabadulhat a hibaüzenettől.

A Jamf egy olyan szoftverfejlesztő cég, amely Mac felügyeleti megoldásokat kínál, és alkalmazásokat fejleszt iOS és macOS számára. Ez a cég megdöbbentően felfedezte a macOS számítógépeken található biztonsági rést, amely lehetővé teszi az XCSSET kártevő számára, hogy korlátozás nélkül hozzáférjen az operációs rendszer azon részeihez, amelyek általában engedélyt igényelnek. Az elérhető funkciók közé tartozik a mikrofon, a webkamera és a képernyő engedély nélküli rögzítése.

Kép forrása: Jamf

Az XCSSET kártevőt a Trend Micro Antivirus szolgáltatásai fedezték fel tavaly, 2020-ban. Kiderült, hogy ez a kártevő az Apple fejlesztőit és Xcode-projektjeit célozta meg . Amint a hiányos alkalmazások megfertőződtek, a rosszindulatú program mindenkire átterjed, aki ezeket az alkalmazásokat használja, kódolja vagy teszteli. A Trend Micro ezt a stratégiát Supply Chain Attack néven írta le, ami azt jelentette, hogy a rosszindulatú program nem támadta meg a végfelhasználókat a kezdeti szakaszban, hanem az alkalmazástelepítőkre összpontosított, és azon belül álcázta magát. Ezt a rosszindulatú programot rendszeresen frissítik, és világszerte találtak újabb változatokat, amelyek az M1 chip Apple eszközöket is megcélozzák .

Kép: Trend Micro

Hogyan működik az XCSSET rosszindulatú program?

A Trend Micro két nulla napnak írja le a kártevő működését az áldozat számítógépén. Az első nap a Safari böngésző feltörése, és minden olyan cookie beszerzése, amelyek segítségével a hacker hozzáférhet a felhasználó összes online fiókjához. A második nulladik napot a Safari böngésző fejlesztői verziójának telepítésére használják, amely lehetővé teszi a hackerek számára, hogy ellenőrizzék a hozzáférést bármely webhelyhez. A Jamf azonban felfedezte, hogy létezik egy harmadik nulladik nap, amely lehetővé tette a támadó számára, hogy képernyőképeket készítsen a felhasználó képernyőjéről anélkül, hogy ő tudott volna róla.

Kép: Apple

A Jamf kutatói, Jaron Bradley, Ferdous Saljooki és Stuart Ashenbrenner továbbá kifejtették, hogy ez a kártevő az áldozat számítógépén már telepített alkalmazásokat keres, amelyek képernyőmegosztási engedéllyel rendelkeznek. Miután azonosították, ez a rosszindulatú program képernyőrögzítési kódot fecskendez be ezekbe az alkalmazásokba, amelyek azután hátúton működik. A legnépszerűbb alkalmazások közé tartozik a Zoom, a Slack és a WhatsApp, amelyek tudtukon kívül megosztják az engedélyeiket a macOS-en ezzel a rosszindulatú programmal. Az XCSSET kártevő új alkalmazáscsomag-tanúsítványt is aláír, amely segít elkerülni, hogy a macOS biztonság megjelölje.

Kép: Google

Ideális esetben a macOS-t úgy tervezték, hogy engedélyt kérjen a felhasználótól, mielőtt hozzáférést és jogokat adna bármely alkalmazáshoz. Ez magában foglalja a képernyő rögzítését, a webkamera mikrofonjának használatát és a tárolást. Ez a rosszindulatú program azonban képes volt megkerülni ezeket az engedélyeket, mivel azt a visszahúzó koncepciót használta, hogy abban reménykedett, hogy törvényes szoftverrel menekülhet a radar elől.

Végül a Jamf arról is beszámolt, hogy bár megállapításaik között szerepel, hogy a rosszindulatú program képernyőképeket készített az áldozat asztaláról, de ennél sokkal többre is programozható. Ez a rosszindulatú program hozzáférhet a felhasználó webkamerájához, mikrofonjához, billentyűzetkifejezéseihez, és rögzítheti a felhasználó összes személyes adatát .

Az Apple megerősítette, hogy a legújabb frissítés kijavítja ezt a hibát a macOS 11.4-ben, amely már megkezdődött a felhasználók számára

Steam Disk Write Disk Error hibát észlel Windows 10 rendszeren a játék frissítése vagy letöltése közben? Íme néhány gyorsjavítás, amellyel megszabadulhat a hibaüzenettől.

Fedezze fel, hogyan távolíthat el alkalmazásokat a Windows 10 rendszerből a Windows Store segítségével. Gyors és egyszerű módszerek a nem kívánt programok eltávolítására.

Fedezze fel, hogyan tekintheti meg vagy törölheti a Microsoft Edge böngészési előzményeit Windows 10 alatt. Hasznos tippek és lépésről-lépésre útmutató!

A Google zökkenőmentessé tette a csoportos megbeszélések lebonyolítását. Tudd meg a Google Meet korlátait és lehetőségeit!

Soha nincs rossz idő a Gmail jelszavának megváltoztatására. Biztonsági okokból mindig jó rutinszerűen megváltoztatni jelszavát. Ráadásul soha

Az online adatvédelem és biztonság megőrzésének egyik alapvető része a böngészési előzmények törlése. Fedezze fel a módszereket böngészőnként.

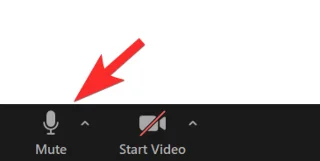

Ismerje meg, hogyan lehet némítani a Zoom-on, mikor és miért érdemes ezt megtenni, hogy elkerülje a zavaró háttérzajokat.

Használja ki a Command Prompt teljes potenciálját ezzel a több mint 280 (CMD) Windows-parancsot tartalmazó átfogó listával.

Alkalmazhatja a Google Táblázatok feltételes formázását egy másik cella alapján, a Feltételes formázási segédprogrammal, a jelen cikkben ismertetettek szerint.

Kíváncsi vagy, hogyan használhatod a Rendszer-visszaállítás funkciót a Windows 11 rendszeren? Tudd meg, hogyan segíthet ez a hasznos eszköz a problémák megoldásában és a számítógép teljesítményének helyreállításában.

![Feltételes formázás egy másik cella alapján [Google Táblázatok] Feltételes formázás egy másik cella alapján [Google Táblázatok]](https://blog-cdn.webtech360.com/resources3/images10/image-235-1009001311315.webp)