Mi az elszigetelésen alapuló biztonság?

Egy olyan témában készültek elmélyülni, amely egyre fontosabbá válik a kiberbiztonság világában: az elszigeteltségen alapuló biztonsággal. Ez a megközelítés a

Egy olyan témában készültek elmélyülni, amely egyre fontosabbá válik a kiberbiztonság világában: az elszigeteltségen alapuló biztonsággal. Ez a megközelítés a

Ma egy olyan eszközzel készültünk, amely képes automatizálni az ismétlődő kattintási feladatokat a Chromebookon: az Automatikus klikkelőt. Ezzel az eszközzel időt takaríthat meg és

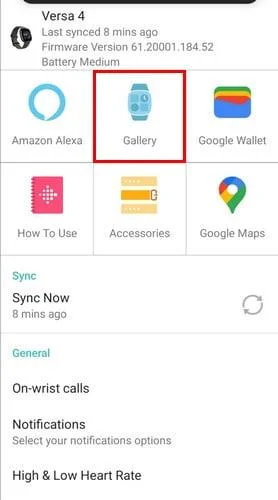

Változtassa meg Fitbit Versa 4 óralapját, hogy órája minden nap ingyenesen más külsőt kölcsönözhessen. Nézze meg, milyen gyors és egyszerű.

El kell távolítania a GPU-t a számítógépről? Csatlakozzon hozzám, és elmagyarázom, hogyan távolíthat el egy GPU-t a számítógépről ebben a lépésről lépésre szóló útmutatóban.

A vállszörfözés a social engineering támadás egy osztálya. Ez azt jelenti, hogy a támadó a képernyőre nézve információkat gyűjt.

Ha valaha is belenézett egy PC-torony belsejébe, láthatja, hogy nagyon sok különböző összetevőből áll. Az Ön átlagos laptopja a legtöbb azonos összetevőt tartalmazza

GPU stressztesztet szeretne végezni Windows PC-jén, hogy megbízható teljesítményt biztosítson HD-játékokhoz? Olvassa el ezt a stresszteszt GPU útmutatót most!

A rendszerindító szektor vírusa a DOS-korszak klasszikus típusa. Megfertőzték az adathordozók rendszerindító szektorát, és aktívan megfertőzték a rendszerindító szektort.

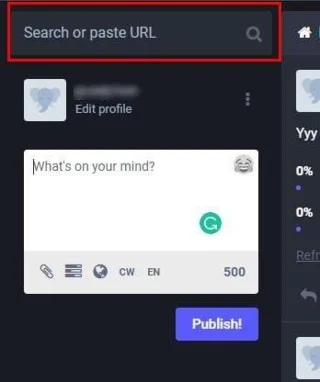

Fedezze fel, hogyan kereshet bejegyzéseket és más felhasználókat a Mastodonon, hogy megtalálja, mi a legfontosabb az Ön számára. Íme, hogyan kell használni a keresési opciót.

A titkosítási algoritmusok alapjai meglehetősen könnyen érthetők. A bemenetet vagy az egyszerű szöveget a kulccsal együtt veszi, és az algoritmus feldolgozza. A

A logikai bomba egy biztonsági incidens, amikor a támadó késleltetett akciót hajt végre. Olvasson tovább, hogy többet megtudjon.

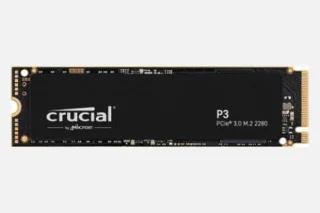

Vett egy új NVMe M.2 SSD-t, de nem tudja, hogyan kell telepíteni? Olvasson tovább, hogy megtudja, hogyan telepíthet NVMe SSD-t laptopra vagy asztali számítógépre.

Akár otthoni, akár irodai NAS-t keres, tekintse meg a legjobb NAS-tárolóeszközök listáját.

A Steam Deck három tárhelyet kínál: 64 GB eMMC, 256 GB NVMe SSD és 512 GB NVMe SSD. A játékkönyvtártól és a játékok méretétől függően

Mivel a ChatGPT az utóbbi időben egyre nagyobb lendületet kapott, a Google saját nagy nyelvi modellel állt elő, válaszul arra, hogy a Microsoft beépítette a ChatGPT-t.

Az etikus hacker olyan hacker, aki a törvényi korlátokon belül cselekszik. Olvasson tovább, hogy többet megtudjon a témáról.

A kriptográfiának nagyon sok különböző része van. Ha azonban titkosítani szeretne bizonyos adatokat, kétféle algoritmust használhat: szimmetrikus

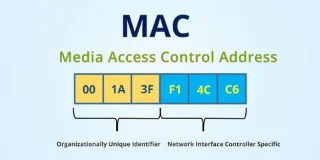

Két módot mutatunk be a Canon Pixma MG5200 nyomtató MAC-címének megkeresésére.

A Stuxnet önszaporító féreg volt. Ez volt a kiberfegyver első használata és a rosszindulatú programok első példánya.

Az aszimmetrikus titkosítási algoritmusok két különböző kulcsot használnak. Az egyik kulcs a titkosításra, a másik a visszafejtésre szolgál.

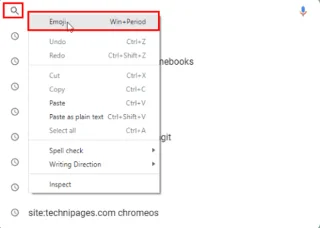

Ismerje meg, hogyan szerezhet hangulatjeleket Chromebookon a három legjobb módon, és hogyan teheti szórakoztatóvá és vonzóvá a kötetlen beszélgetéseket.

A CPU mag egy vagy több olyan része a CPU matricának, amelyek a tényleges feldolgozást végzik, kiszolgálva, regiszterekkel és gyorsítótárral körülvéve.

A Geocast a multicast egy részhalmaza. Ahol üzeneteket küldenek egy konfigurált helyen lévő bármely eszközre. Tudj meg többet.

A hamisítás az a folyamat, amikor egy megbízhatatlan fél meghamisítja az üzenet egy részét vagy egészét, hogy az üzenet legitimnek tűnjön. A motivációk eltérőek lehetnek.

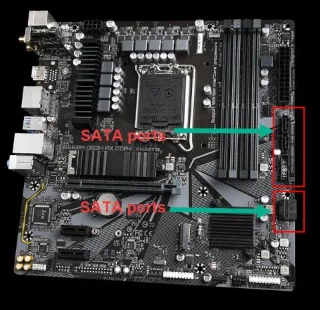

Most vásárolt egy SSD-t, remélve, hogy bővíti a számítógép belső tárhelyét, de nem tudja, hogyan telepítse az SSD-t? Olvassa el ezt a cikket most!

Az alapvető logika egy olyan kifejezés, amely az alaplapi lapkakészletekre utal. A kifejezést az északi és déli híddal rendelkező lapkakészletekre használták.

Tudjon meg mindent, amit a Xiaomis Mi Air Charge technológiáról tudni lehet. Nézze meg, hogy ez a megfelelő technológia-e az Ön számára.

Az Append Virus vagy az Appending Virus egy olyan vírustípus, amely nem pusztítja el azt a programot vagy fájlt, amelybe csomagolva van, hanem egyszerűen csak annyit módosít, hogy tartalmazzon.

A hálózati réteg a 3. réteg az Open Systems Interconnection modellben vagy az OSI modellben. Olvasson tovább, hogy többet megtudjon a témáról.

A MAC-cím egy 48 bites cím, amelyet a második réteg kommunikációjához használnak. Van valami köze az Apple-hez?