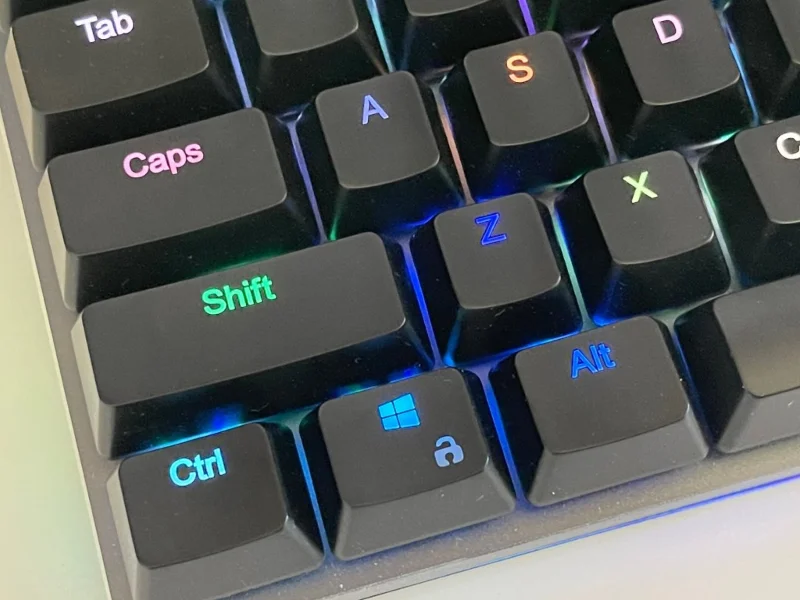

10 parasta pikanäppäintä Windows 10:ssä ja niiden käyttö

Tutustu Windows 10:n 10 suosituimpaan pikanäppäimeen ja siihen, miten voit hyödyntää niitä tehokkaasti töissä, koulussa ja muissa asioissa.

Jos haluat tarkistaa kansion Windows Securityn avulla, napsauta kansiota hiiren kakkospainikkeella ja valitse "Skannaus Microsoft Defenderillä...".

Windows Security tarjoaa sisäänrakennetut suojaukset Windows 10:ssä. Vaikka yleensä on parasta jättää omille laitteilleen taustalla, saatat haluta manuaalisesti käynnistää suojauksen tarkistuksen ajoittain.

Nopein tapa tarkistaa tietyn kansion sisältö on etsiä hakemisto File Explorerista. Napsauta hiiren kakkospainikkeella ja valitse pikavalikosta "Skannaus Microsoft Defenderillä...". Windows 10:n eri versiot voivat näyttää hieman erilaisen terminologian, kuten Windows Defender tai Windows Security Microsoft Defenderin sijaan.

Windowsin suojaussovellus avautuu ja näyttää tarkistuksen edistymisen. Tämän pitäisi kestää vain muutaman sekunnin, mutta se voi kestää paljon kauemmin, kun skannataan suurta kansiota. Tarkistuksen tulokset näkyvät Suojaus-ikkunassa ja ilmoituksena työpöydälläsi, jotta voit jatkaa työskentelyä tarkistuksen aikana.

Tämä hiiren kakkospainikkeella napsauttaminen ja skannaus on ihanteellinen, kun lataat tiedostoja Internetistä tai käytät resursseja verkko-osuudessa. Voit myös skannata yksittäisen tiedoston samalla tavalla napsauttamalla sitä hiiren kakkospainikkeella Resurssienhallinnassa ja valitsemalla "Scan with Microsoft Defender" -kontekstivalikosta.

Tutustu Windows 10:n 10 suosituimpaan pikanäppäimeen ja siihen, miten voit hyödyntää niitä tehokkaasti töissä, koulussa ja muissa asioissa.

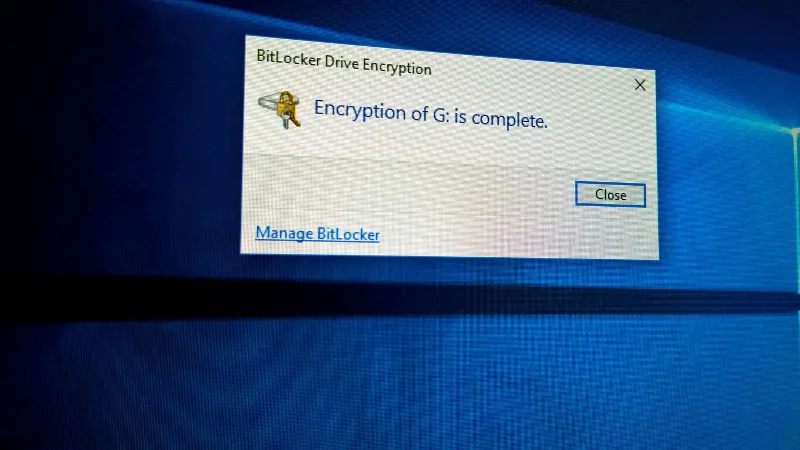

Opas BitLockerin käyttöön, Windows 10:n tehokkaaseen salausominaisuuteen. Ota BitLocker käyttöön ja suojaa tiedostosi helposti.

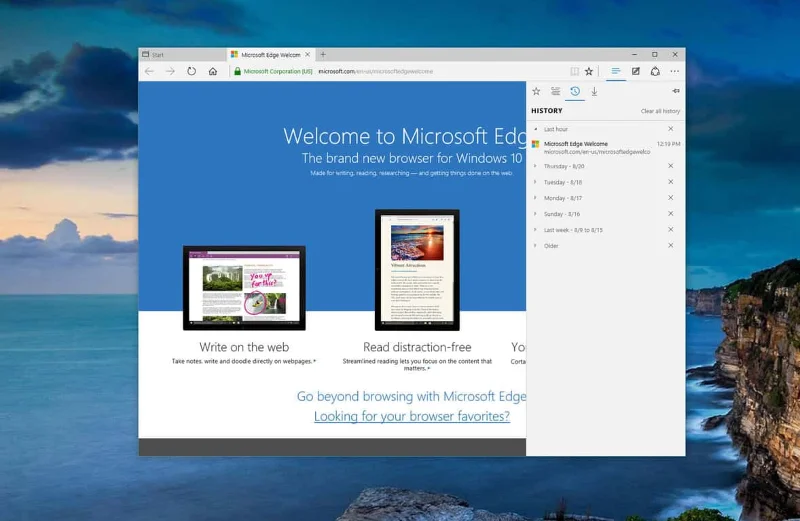

Opas Microsoft Edge -selaushistorian tarkastelemiseen ja poistamiseen Windows 10:ssä. Saat hyödyllisiä vinkkejä ja ohjeita.

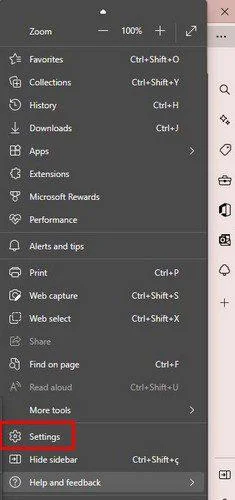

Katso, kuinka voit pitää salasanasi Microsoft Edgessä hallinnassa ja estää selainta tallentamasta tulevia salasanoja.

Kuinka eristää tekstin muotoilua Discordissa? Tässä on opas, joka kertoo, kuinka Discord-teksti värjätään, lihavoidaan, kursivoitu ja yliviivataan.

Tässä viestissä käsittelemme yksityiskohtaisen oppaan, joka auttaa sinua selvittämään "Mikä tietokone minulla on?" ja niiden tärkeimmät tekniset tiedot sekä mallin nimen.

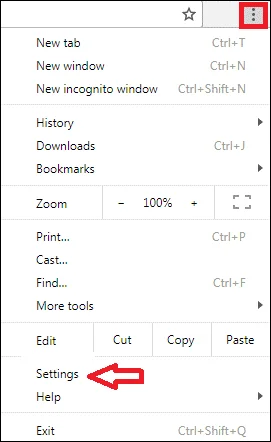

Palauta viimeinen istunto helposti Microsoft Edgessä, Google Chromessa, Mozilla Firefoxissa ja Internet Explorerissa. Tämä temppu on kätevä, kun suljet vahingossa minkä tahansa välilehden selaimessa.

Jos haluat saada Boogie Down Emoten Fortnitessa ilmaiseksi, sinun on otettava käyttöön ylimääräinen suojakerros, eli 2F-todennus. Lue tämä saadaksesi tietää, miten se tehdään!

Windows 10 tarjoaa useita mukautusvaihtoehtoja hiirelle, joten voit joustaa, miten kohdistin toimii. Tässä oppaassa opastamme sinut läpi käytettävissä olevat asetukset ja niiden vaikutuksen.

Saatko "Toiminto estetty Instagramissa" -virheen? Katso tämä vaihe vaiheelta opas poistaaksesi tämän toiminnon, joka on estetty Instagramissa muutamalla yksinkertaisella temppulla!