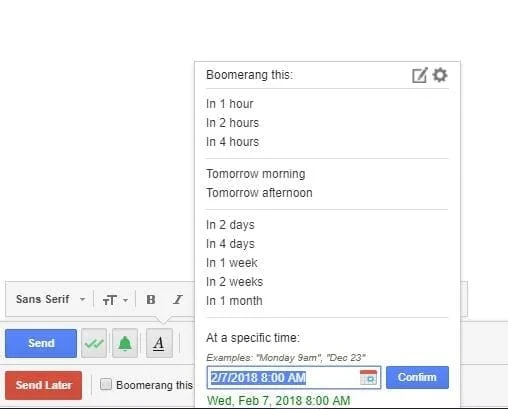

7 Chrome-laajennusta, jotka tekevät Gmailista tuottavampaa

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Jos tämä on ensimmäinen kerta, kun kuulet termin " zombitietokone " etkä ole varma, mitä se tarkoittaa, jatka tämän oppaan lukemista saadaksesi lisätietoja siitä. Muuten, koneesi voi olla zombi-tietokone ilman, että edes tiedät siitä.

Zombie-tietokone on vaarantunut kone, jota hakkerit voivat ohjata etänä ja ohjata sitä suorittamaan erilaisia haitallisia tehtäviä. Suurin osa zombie-tietokoneista on itse asiassa kotikäyttöisiä koneita, jotka omistavat ja käyttävät keskiverto Joe ja Jane. Pahinta on, että käyttäjät harvoin epäilevät, että hakkerit ovat vallanneet heidän tietokoneitaan ja muuttaneet ne zombeiksi.

Zombie-hyökkäys on koordinoitu zombi-tietokonehyökkäys, joka sisältää tuhansia tietokoneita, joita hakkerit ohjaavat etänä. Kaikki nämä tietokoneet työskentelevät yhdessä saavuttaakseen yhteisen tavoitteen, kuten roskapostin lähettämisen käyttäjille, tietojen varastamisen tai kokonaisten järjestelmien tukkimisen .

Hakkerit suosivat zombihyökkäyksiä, koska ne ovat halpoja (heiden ei tarvitse maksaa kaistanleveydestä) ja niitä on vaikea havaita.

Hakkerit käyttävät usein zombie-tietokoneita käynnistääkseen roskapostihyökkäyksiä . Itse asiassa tietoturvatutkijat arvioivat, että noin 80 prosenttia roskapostihyökkäyksistä liittyy zombie-tietokoneisiin. Hakkerit luottavat usein zombeihin tietojenkalastelu- ja tietovarkaushyökkäyksiä käynnistäessään .

Zombit sopivat täydellisesti DDoS-hyökkäysten käynnistämiseen . Ohjaamalla suuren määrän pyyntöjä yhdelle verkkosivustolle samanaikaisesti, hakkerit voivat hidastaa ja jopa kaataa kyseisen verkkosivuston palvelimia.

Kyberrikolliset voivat myös käyttää zombie-tietokoneita laittomien tiedostojen tallentamiseen ja jakamiseen . Muuten, muistatko ransomware- hyökkäysten aallon vuodelta 2017 Wannacryn ja Petyan johdolla? Kyllä, hakkerit käyttivät zombie-tietokoneita näiden kiristysohjelmahyökkäysten käynnistämiseen.

Zombie-tietokonetta on usein vaikea havaita, koska oireet saavat harvoin hälytyskelloja soimaan. Tämä johtuu siitä, että laitteet pysyvät lepotilassa ja toimivat tarkoitetulla tavalla, kunnes hakkerit alkavat antaa niille komentoja. Kun oireet tulevat näkyviin, omistajat kohtaavat yleensä tietokoneen hidastusongelmia , tuntemattomia prosesseja saattaa näkyä Task Managerissa; Saatat myös huomata kaistanleveyden käytön lisääntymisen sekä korkean suorittimen ja RAM:n käytön.

Botti on komentosarja tai työkalu, jonka avulla hakkerit voivat suorittaa tehtäviä tartunnan saaneilla koneilla. Zombie on tietokone, joka on saanut robotin tartunnan. Yksinkertaisesti sanottuna, botit saastuttavat tavalliset tietokoneet ja tekevät niistä zombeja. Toisin sanoen, robotit ovat väline, ja zombie-tietokoneet ovat tulos. Kun hakkerit käyttävät zombie-tietokoneita haittaohjelmien levittämiseen, he tekevät niistä botteja.

Hakkerit pyrkivät jatkuvasti lisäämään zombie-tietokoneiden määrää suorittaakseen laajamittaisia hyökkäyksiä, kuten DDoS-hyökkäyksiä. Mitä enemmän zombie-tietokoneita on, sitä suurempia vahinkoja hakkerit voivat aiheuttaa. Zombie-koneiden verkostoa, joka on valmis levittämään haittaohjelmia tai toimittamaan zombihyökkäyksiä, kutsutaan botnetiksi.

Jos haluat pitää tietokoneesi turvassa ja estää sitä muuttumasta zombiksi, seuraa alla olevia vinkkejä.

Zombie-tietokone on kone, jolla ei ole enää omaa tahtoaan, aivan kuten elävillä kuolleilla. Tämä johtuu siitä, että hakkerit voivat etäohjata sen toimintaa ja käyttää sitä haittaohjelmien ja roskapostin levittämiseen tai DDoS-hyökkäysten käynnistämiseen. Pidä tietokoneesi turvassa asentamalla luotettava virustentorjuntaohjelma ja yhteensopiva haittaohjelmien torjuntatyökalu.

Oletko koskaan epäillyt, että koneesi voisi olla zombie-tietokone? Mitkä olivat ne merkit, jotka soivat hälytyksestä? Kerro meille alla olevissa kommenteissa.

Voit löytää useita laajennuksia Gmailille, jotta sähköpostinhallintasi olisi tuottavampaa. Tässä ovat parhaat Gmail Chrome -laajennukset.

Aseta Chrome tyhjentämään evästeet poistuttaessa parantaaksesi tietoturvaa poistamalla evästeet heti, kun suljet kaikki selainikkunat. Tässä on kuinka se tehdään.

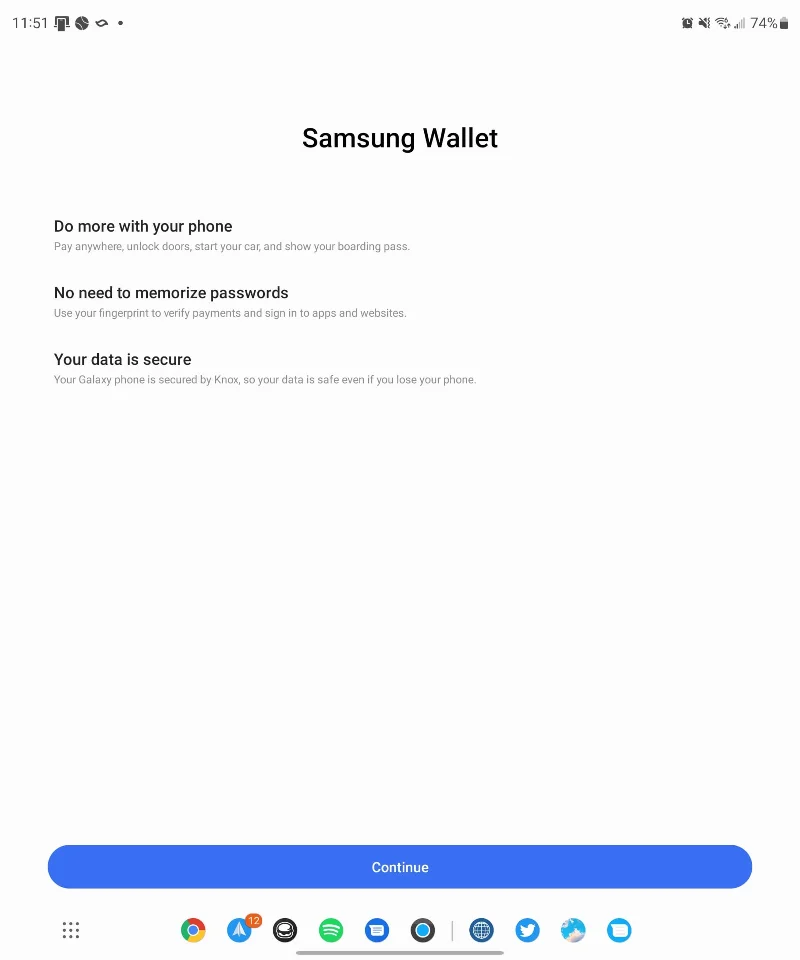

Oikean maksukortin etsiminen taskustasi tai lompakostasi voi olla todellinen vaiva. Viime vuosina useat yritykset ovat kehittäneet ja lanseeranneet lähimaksuratkaisuja.

Muuta minkä tahansa videon nopeutta Android-laitteellasi ilmaisella hyödyllisellä sovelluksella. Lisää sekä hidastustoiminto että nopeasti eteenpäin -efekti samaan videoon.

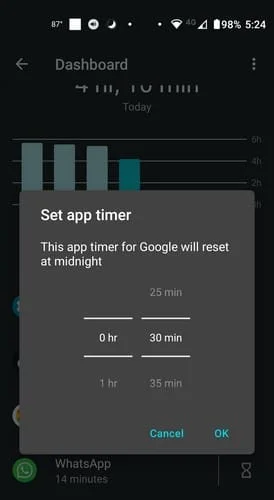

Aseta ajastimia Android-sovelluksiin ja pidä käytön hallinta erityisesti silloin, kun sinulla on tärkeitä töitä tehtävänä.

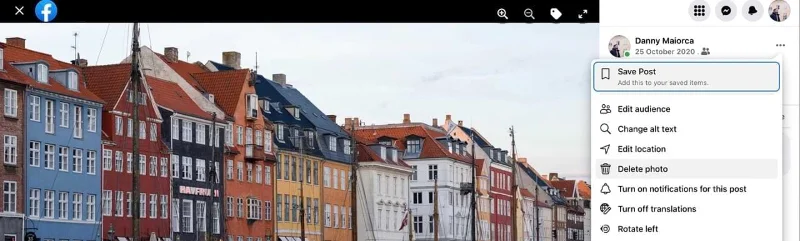

Facebook-kaverisi voivat nähdä kaikki kommentit, joita kirjoitat julkisille julkaisuilla. Facebookin kommentit eivät sisällä yksittäisiä yksityisyysasetuksia.

Kun kuulet sanan evästeet, saatat ajatella suklaahippuevästeitä. Mutta on myös evästeitä, joita löydät selaimista, jotka auttavat sinua saamaan sujuvan selailukokemuksen. Tässä artikkelissa kerrotaan, kuinka voit konfiguroida evästeasetuksia Opera-selaimessa Androidille.

Tyhjennä sovelluksen lataushistoria Google Playssa saadaksesi uuden alun. Tässä ovat aloittelijaystävälliset vaiheet, joita seurata.

Jos USB-äänet ilmenevät ilman syytä, on olemassa muutamia menetelmiä, joilla voit päästä eroon tästä kummallisesta laitteiden katkaisuääneistä.

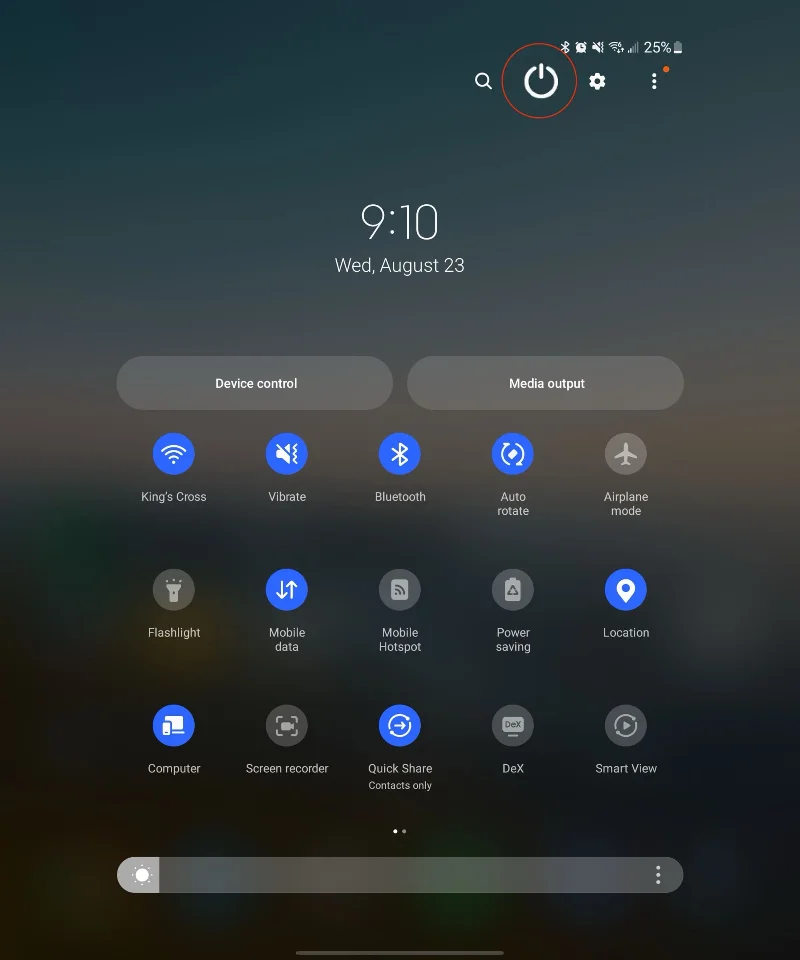

Katso, mitä vaiheita sinun tulee seurata poistaaksesi Google Assistant käytöstä nopeasti rauhoittuaksesi. Tunne itsesi vähemmän vakoilluksi ja poista Google Assistant käytöstä.