2020. aastal alustas enamik ettevõtteid üleminekut võrguühenduseta võrgust võrguühendusele. Kuigi Covid-19 pandeemia oli üheks põhjuseks, ei saa me eitada, et digitaalne turg on oma vahetu ühenduvuse ja kättesaadavuse tõttu tõusuteel. Kuid kahjuks põhjustas see lugematuid küberkuritegusid ja võrgurünnakuid.

- Cyber-Security Ventures ennustab küberkuritegevuse määra tõusu 15% aastas järgmise viie aasta jooksul.

- Uuringud näitavad, et 2025. aastaks peaks küberkuritegevus ulatuma 10,5 triljoni dollarini aastas, mis oli 2015. aastal 3 triljonit dollarit.

Vargusmustri muutumine füüsilisest digitaalseks kajastub ülaltoodud joonistel.

Näide: Kui teil on füüsiline pood, investeerite turvameestesse ja valvekaameratesse, kuid kui teil on e-pood, peate turvalise keskkonna saamiseks rakendama digitaalseid turvameetmeid.

Kui kliendid ostavad veebis, vajavad nad ostude sooritamiseks turvalist väravat. Kui teie e-pood ei saa hoolitseda oma andmete privaatsuse eest, võib see mõjutada teie müüki ja mainet. Teie ebausaldusväärne pood hoiab kliendid eemal ja seetõttu on e-kaubanduse turvalisus ohtude minimeerimiseks ja ettevõtte laiendamiseks keskse tähtsusega.

Sisu

Turvameetmed e-kaubanduse turvaohtude minimeerimiseks

Selles artiklis käsitleme mõningaid halvimaid küberjulgeoleku ohte ja nende lahendusi.

1. oht – sotsiaaltehnoloogia

Andmepüük on üks sotsiaalse manipuleerimise vorme, mida häkkerid kasutavad süsteemidesse ja varadesse tungimiseks, et saada sotsiaalsel tasandil andmeid ja raha. Andmepüük juhtub siis, kui sissetungija üritab esitada usaldusväärset identiteeti, et meelitada kasutajat esitama oma tundlikku teavet pahavara allalaadimiseks telefonikõnede, meilide või kirjade kaudu.

Levinud on mitut tüüpi andmepüügirünnakud, nagu õngepüük, vaalapüügi, vishing, e-kirjade andmepüük, kloonide andmepüük jne, ning seetõttu tuleks selliste ohtude vältimiseks võtta kasutusele äärmuslikud turvameetmed.

Näide: võltsitud e-kiri, mis nõuab pangaasutuselt krediitkaardi andmete kinnitamist, võib osutuda adressaadi jaoks ohtlikuks.

Lahendus:

Töötajaid tuleks andmepüügirünnakute ja nende mustritega kursis hoida. Nad peaksid suutma eristada ehtsat võltsist. Isegi kliendid, kes saavad e-kirju, peaksid enne oma isikliku teabe jagamist võltsitud kirjad ära tundma.

Vähesed levinumad andmepüügi tunnused on halb grammatika, vale keelekasutus ja kirjavahemärgid, teabe hankimise kiireloomulisus, ebatavalised isikuandmete esitamise taotlused jne.

Enne sellise teabe esitamist tuleks kontrollida õiguspärasust.

2. oht – tehingupettus

Tehingupettus ehk maksepettus, nagu te seda nimetate, võib toimuda kahel viisil.

- Häkker varastab krediitkaardi andmed ja neid kasutatakse vääralt

- Kliendi poolt turvamata võrgus tehtud maksetehing suunatakse teisele võltskontole

Kuigi veebis ostlemine uhkeldab tehingute mugavusega, võivad võrgu vähesed turvaaukud kaasa tuua selle, et küberkurjategija võtab teie pangakontolt tohutult välja.

Lahendus:

PCI (Payment Card Industry) on seetõttu muutnud SSL-i (Secure Socket Layer) sertifikaadi paigaldamise kohustuslikuks e-kaubanduse jaoks, kus igapäevaselt toimub lugematu arv tehinguid.

SSL-i turvalisus seisneb brauseri ja serveri suhtluse vahelise tugeva krüptimise tagamises, muutes võltsimise häkkerite jaoks raskeks ülesandeks. Usaldusnäitajad, nagu HTTPS (Hyper-text Transfer Protocol Secure) ja tabalukk vastavalt aadressiribal ja URL-il, muutuvad nähtavaks ning on piisavad klientide tehingute ja tundliku teabe kaitsmiseks, veendes neid külastatava saidi turvalisuses.

Näpunäide:

Ostke SSL-sertifikaate SSL2BUY-st, kus saate oma poe turvamiseks valida erinevate ülemaailmsete kaubamärkide hulgast, nagu AlphaSSL, RapidSSL, Comodo SSL-sertifikaat , ja seda ka soodushinnaga.

3. oht – DDoS-i rünnakud

DDoS-i (distributed-denial-of-service) rünnaku korral häirib häkker edukalt veebihosti teenuseid, muutes veebisaidi kättesaamatuks. Need ujutavad ribalaiuse ja sissetuleva liikluse üle mitme päringuga ning koormavad süsteeme üle, peatades seega kõik sissetulevad legitiimsed kirjed. Veebileht ei laadita, kahjustades seega poe mainet. DDoS-i rünnaku keelamise lunaraha võib teie ettevõtte halvata, põhjustades kahju.

Lahendus:

DDoS-kaitse müüjad, nagu Verisign DDoS-kaitseteenused, Nexusguard, Cloudflare DDoS-kaitse jne, aitavad minimeerida DDoS-i rünnakute mõju, kasutades tarkvara, mis jälgib veebisaidile lähenevat sissetulevat liiklust. Lisaks kasutavad nad algoritme, mis keelavad juurdepääsu kogu ebaseaduslikule või kahtlasele liiklusele, filtreerides seega sama.

Oht 4 – paroolirünnak

Paroolid on mõeldud kaitseks, mitte mugavuseks. Mida mugavam on parool, seda suurem on tõenäosus, et teie võrku siseneb sissetungija. Lisaks, kui administraatori parool lekib, võivad kahjud olla korvamatud.

Nutikad sissetungijad üritavad võrku tungida kahel viisil.

- Jõhja jõu rünnakud, mille puhul tarkvara kasutab õige hankimiseks mitut parooli.

- Parooli arvamine, mille käigus sissetungija üritab parooli ära arvata, olenevalt kasutaja sotsiaalmeedia kontodele sisestatud andmetest.

Lahendus:

- Paroolid peaksid olema pikad, keerulised, tähtnumbrilised ja koosnema sümbolitest, erimärkidest jne. Parooligeneraatori tööriist, nagu LastPass, võib aidata luua turvalist ja juhuslikku parooli.

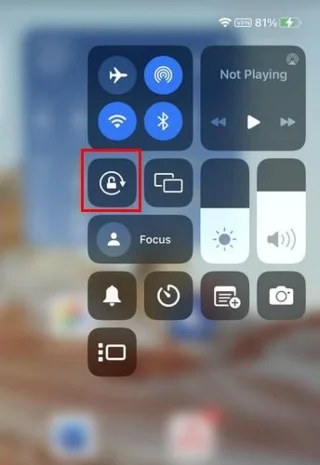

- Kasutage MFA-d (mitmefaktoriline autentimine), et tagada oma võrgule ja administraatorile juurdepääs tugevamalt. Peale parooli turvalisuse tuleb juurdepääsu saamiseks sisestada ka SMS-i või meili teel saadetud valideerimiskood. Seega, kui üks kriteerium on rikutud, kaitseb teie võrku teine.

5. oht – halvad robotid

Head robotid mitme ülesande täitmiseks ning inimeste kohaloleku ja juhiste välistamiseks on e-kaubanduses tavalised. Need aitavad ka teie saidil indekseerida ja kõrgeimale positsioonile viia.

Vastupidiselt sellele kasutavad küberkurjategijad ja häkkerid halbu roboteid pahatahtlike toimingute tegemiseks. 2021. aasta Bad Bot Report näitab, et need kasvasid eelmise aastaga võrreldes 6,2%, haarates seega ligi veerandi Interneti-liiklusest. Lisaks jäljendavad nad inimesi ja nende käitumist, muutes nende tuvastamise keeruliseks.

Näited: volitamata juurdepääsu saamine kasutajakontodele, API rünnakud, teabe varastamine, tehingupettused, tootehindade muutmine, riituste kahjustamine ja tulude varastamine jne.

Lahendus:

Saate takistada halbade robotite sisenemist võrku, kaitstes paljaid API-sid (rakenduse programmeerimisliides), mobiilirakendusi, jälgides võrguliiklust jne. Lisaks veenduge, et kõik võrgu- ja veebiturvad on paigas, valige pilvepõhine veebirakendus tulemüürid ja väljakutsed inimeste sisenditele, nagu CAPTCHA, halbade robotite ennetamiseks.

6. oht – pahavara

Tagauksest sisenedes tuleb tundliku teabe ja kliendiandmete haaramiseks igat tüüpi pahavara, näiteks saidiülene skriptimine (XSS), lunavara, SQL-i süstid jne.

- XSS on kõige levinum pahavara tüüp, mis lisab teie veebirakendusse/lehele pahatahtlikke Java koode. Kui kasutaja külastab ohustatud veebilehte, siseneb teie brauserisse pahatahtlik skript, mis põhjustab kahju.

- Ründajad kasutavad SQL-i süsti, et sisestada andmebaasi pahatahtlikku SQL-koodi, et pääseda ligi ettevõtte tundlikule teabele.

- Lunavararünnakud hõlmavad tarkvara, mis lukustab teie süsteemid krüptimisega ja sissetungija võib pärast lunaraha andmist selle välja anda.

Lahendus:

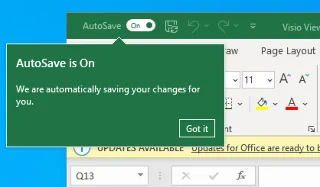

- Kõikide turvaaukude täitmiseks värskendage oma süsteeme regulaarselt. See on parim lahendus pahavara ennetamiseks.

- Peale selle vältige tundmatute linkide klõpsamist ega kahtlaste meilide avamist.

- Juurdepääsu piiramine olulistele andmetele, tulemüüri ja viirusetõrjetarkvara või pahavaratõrjetarkvara installimine aitab seda turvavargust ära hoida.

7. oht – rämpspost

Kui see on avatud, kutsub see rämpsposti. Olgu need kommentaarid teie veebisaidi/blogi jaoks, tekstikastid, kontaktandmed, päringuvormid vms; rämpspostitajad uurivad kohti, kuhu nad saavad nakatunud linke istutada. Nende motoks on saada juurdepääs andmebaasile ja paljudel juhtudel lebavad nad e-kirjades, oodates, et töötajad neile klõpsaksid.

Lahendus:

Rämpsposti aitab vältida regulaarne töötajate koolitus, rämpsposti filtreerimise tööriistade (SpamTitan, SPAMfighter, Mailwasher jne), viirusetõrjetarkvara paigaldamine ja kahtlaste linkide vältimine nende otsese kustutamise teel.

Rohkem e-kaubanduse turvalahendusi

![Turvameetmed e-kaubanduse turvaohtude minimeerimiseks 2021. aastal Turvameetmed e-kaubanduse turvaohtude minimeerimiseks 2021. aastal]()

Mõned muud ohukaitselahendused hõlmavad järgmist:

- PCI SSC (Payment Card Industry Security Standards Council) juhiste järgimine turvaliste maksete andmeturbe standardite kohandamiseks.

- CDN-i (Content Delivery Networks) kasutamine veebisaidi andmete topeltturbe tagamiseks.

- Vastava hosti turbepluginate installimine DDoS-i rünnakute, pahavara, andmepüügirünnakute ja mitmesuguste turvaohtude vältimiseks.

- Pilvevarunduse kasutamine saidi täielikuks varundamiseks hädaolukordades. Varunduspluginad nagu UpdraftPlus WordPress Backup Plugin aitavad varundus- ja taastamisprotsessi hõlbustada.

- Oma serveri kaitsmine keeruka parooli ja SSL-krüpteerimise turvalisusega või CDN-iga tugevaks kaitseks sissetungijate eest.

- Viirusetõrjetarkvara/tulemüüri installimine lollikindlaks kaitseks häkkerite eest.

- Turvalise makselüüsi tagamine SSL-krüpteerimise turvalisusega.

- Tarkvara korrapärane värskendamine, et turvalünki regulaarselt parandada.

- Juurdepääsu piiramine kesksetele andmetele, et vältida juhuslikku jagamist ja inimlikke vigu.

- Hoidke oma töötajaid kursis viimaste küberohtude, nende sümptomite ja turvameetmetega.

Viimased Mõtted

Turvaohud võivad olla katastroofilised nii e-kaubanduse klientidele kui ka e-kaubanduse jaemüüjatele. Seetõttu on veebisaidi turvalisus saidi ja andmete kaitsmisel keskse tähtsusega.

Keerulised paroolid, MFA, SSL-turvalisus ja viirusetõrjetarkvara installimine jne võivad teie veebisaidi turvalisuse tagamisel palju aidata. Hoides aga peamise motona saidi turvalisust ja klientide andmete privaatsust, jätkake ülalmainitud lahendustega ja hoidke oma veebisait võõraste pilkude eest kaitstuna. Parimate soovidega!