Що робити, якщо Powerbeats Pro не заряджається у чохлі

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Щоб ваш пристрій міг обмінюватися даними з будь-яким іншим пристроєм, йому необхідно з’єднатися з ним. Якщо інший пристрій фізично присутній, це досить просто. Ви можете просто прокласти кабель між двома пристроями. Для них необхідно мати певний стандарт спілкування, але основний принцип залишається. Звичайно, більшість пристроїв, з якими ви можете спілкуватися, фізично відсутні. Натомість вам потрібно підключитися до них через комп’ютерну мережу, як правило, із залученням Інтернету.

Проблема полягає в тому, що зараз існує потенційно багато месенджерів, які повинні передавати ваші повідомлення туди-сюди. Щоб правильно спілкуватися через сторони-посередники, ви повинні вміти їм довіряти. Крім того, ви повинні бути в змозі переконатися, що вони не можуть читати або змінювати ваші повідомлення. Це основа шифрування. Це дозволяє безпечно спілкуватися через незахищений канал.

Річ у тім, що навіть із шифруванням у грі все ще є деякі зловмисники, які намагаються отримати доступ до конфіденційної інформації. Один із способів, як вони можуть спробувати це зробити, — виконати атаку «Людина посередині» або MitM.

Налаштування

Щоб MitM працював, зловмисник має бути однією зі сторін, які передають дані, до яких вони хочуть отримати доступ. Є кілька способів досягти цього. Перший відносно простий, запустіть точку доступу до Інтернету, саме тому вам слід побоюватися випадкових безкоштовних точок доступу Wi-Fi. Це легко зробити, проблема в тому, що може бути нелегко змусити конкретну особу підключитися до певної мережі.

Альтернативними варіантами є налаштування пристрою жертви на використання вашого пристрою як проксі-сервера або як провайдера послуг жертви. Реально кажучи, якщо зловмисник може налаштувати свій пристрій як проксі-сервер, він, імовірно, матиме достатньо доступу до вашого комп’ютера, щоб отримати потрібну інформацію. Теоретично будь-який Інтернет-провайдер також може націлитися на нього, оскільки його трафік проходить через його Інтернет-провайдера. Постачальник VPN/проксі-сервера знаходиться в тому ж становищі, що й провайдер Інтернет-послуг, і може заслуговувати або не бути таким же надійним.

Примітка. Якщо ви думаєте про те, щоб отримати VPN для захисту від свого Інтернет-провайдера, важливо розуміти, що тоді постачальник VPN стане вашим ефективним Інтернет-провайдером. Таким чином, до них також мають стосуватися ті самі проблеми безпеки.

Пасивний MitM

Хоча багато пристроїв можуть бути в положенні MitM, більшість із них не будуть шкідливими. Проте шифрування захищає від тих, хто є, і допомагає покращити вашу конфіденційність. Зловмисник у позиції MitM може просто використовувати свою позицію, щоб «прослухати» потік трафіку. Таким чином вони можуть відстежувати деякі нечіткі деталі зашифрованого трафіку та читати незашифрований трафік.

У такому сценарії зловмисник на позиції MitM завжди може читати або змінювати незашифрований трафік. Цьому заважає лише шифрування.

Активний MitM

Зловмисник, який доклав зусиль, щоб досягти цієї позиції, не обов’язково може бути задоволений лише читанням/зміненням незашифрованих даних. Таким чином, вони можуть замість цього спробувати здійснити активну атаку.

У цьому сценарії вони повністю вставляються в середину з’єднання, діючи як активний посередник. Вони домовляються про «безпечне» з’єднання з сервером і намагаються зробити те саме з кінцевим користувачем. Тут речі зазвичай розпадаються. Наскільки вони абсолютно можуть зробити все це, екосистема шифрування була розроблена для обробки цього сценарію.

Кожен веб-сайт HTTPS обслуговує сертифікат HTTPS. Сертифікат підписується ланцюгом інших сертифікатів, що веде до одного з кількох спеціальних «кореневих сертифікатів». Кореневі сертифікати особливі, оскільки вони зберігаються в надійному сховищі сертифікатів кожного пристрою. Таким чином, кожен пристрій може перевірити, чи наданий йому сертифікат HTTPS підписаний одним із кореневих сертифікатів у його власному надійному сховищі сертифікатів.

Якщо процес перевірки сертифіката не завершиться належним чином, браузер видасть сторінку з попередженням про помилку сертифіката з поясненням основної проблеми. Система видачі сертифікатів налаштована таким чином, що вам потрібно мати можливість довести, що ви є законним власником сайту, щоб переконати будь-який центр сертифікації підписати ваш сертифікат своїм кореневим сертифікатом. Таким чином, зловмисник зазвичай може використовувати лише недійсні сертифікати, через що жертви бачитимуть повідомлення про помилку сертифіката.

Примітка: зловмисник також може переконати жертву встановити кореневий сертифікат зловмисника в довіреному сховищі сертифікатів, після чого всі засоби захисту буде зламано.

Якщо жертва вирішить «прийняти ризик» і проігнорувати попередження про сертифікат, тоді зловмисник зможе прочитати та змінити «зашифроване» з’єднання, оскільки з’єднання зашифровано лише до та від зловмисника, а не до сервера.

Менш цифровий приклад

Якщо вам важко зрозуміти концепцію атаки Man-in-the-Middle, можливо, буде легше працювати з концепцією фізичної «равликової» пошти. Поштове відділення та система схожі на Інтернет, але для надсилання листів. Ви припускаєте, що будь-який лист, який ви надсилаєте, проходить через усю поштову систему, не відкриваючи, не читаючи та не змінюючи.

Однак людина, яка доставляє вашу публікацію, займає ідеальну позицію «Людина посередині». Вони могли відкрити будь-який лист перед тим, як його доставити. Потім вони могли прочитати та змінити зміст листа за бажанням і знову запечатати його в іншому конверті. У цьому сценарії ви насправді ніколи не спілкуєтеся з тим, ким себе вважаєте. Натомість ви обоє спілкуєтеся з допитливим постом.

Третя сторона, яка може перевірити (криптографічно захищені) підписи, може принаймні сказати вам, що хтось відкриває вашу пошту. Ви можете проігнорувати це попередження, але радимо не надсилати нічого секретного.

З ситуацією ви можете зробити дуже мало, окрім зміни системи, за допомогою якої ви спілкуєтесь. Якщо ви починаєте спілкуватися електронною поштою, автор публікації більше не зможе читати чи змінювати ваші повідомлення. Подібним чином, підключення до іншої, і в ідеалі надійної, мережі є єдиним способом відмовити зловмиснику в доступі, залишаючись у змозі спілкуватися.

Висновок

MitM означає Man-in-the-Middle. Це означає ситуацію, коли месенджер у ланцюзі зв’язку зловмисно відстежує та, можливо, редагує повідомлення. Як правило, найбільший ризик становить перший стрибок, тобто маршрутизатор, до якого ви підключаєтеся. Безкоштовна точка доступу Wi-Fi є чудовим прикладом цього. Зловмисник у позиції MitM може читати та редагувати незашифровані повідомлення. Вони також можуть спробувати те саме із зашифрованим зв’язком, але це має призвести до повідомлень про помилку перевірки сертифіката. Ці попередження про перевірку сертифіката є єдиним, що заважає зловмиснику також підготувати та змінити зашифрований трафік. Це працює, тому що обидві сторони спілкуються зі зловмисником, а не одна з одною. Зловмисник представляє себе іншою стороною для обох сторін.

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Ви щойно купили SSD-накопичувач, сподіваючись оновити внутрішню пам'ять свого ПК, але не знаєте, як його встановити? Прочитайте цю статтю зараз!

Якщо ви хвилюєтеся, що ваші дані будуть передані іншим особам, ось що вам потрібно знати про налаштування конфіденційності Oculus Quest 2.

Ви готуєтесь до ігрового вечора, і це буде грандіозний вечір – ви щойно придбали «Зоряні війни: Злочинці» на потоковому сервісі GeForce Now. Відкрийте для себе єдиний відомий спосіб виправлення помилки GeForce Now з кодом 0xC272008F, щоб ви могли знову грати в ігри Ubisoft.

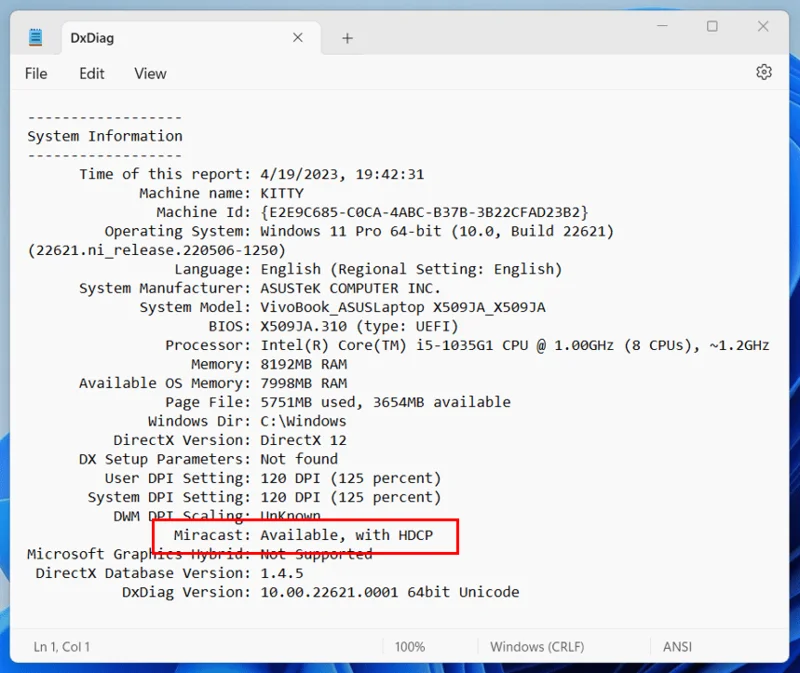

Прочитайте цю статтю, щоб дізнатися про простий покроковий процес підключення ноутбука до проектора або телевізора в ОС Windows 11 та Windows 10.

Якщо ви хочете продовжувати грати, важливо знати, як замінити батарейки на контролері Oculus Quest 2.

Дізнайтеся про деякі можливі причини перегріву ноутбука, а також поради та підказки, як уникнути цієї проблеми та зберегти пристрій охолодженим.

Apple представила iOS 26 – велике оновлення з абсолютно новим дизайном з матового скла, розумнішими можливостями та покращеннями звичних програм.

Студентам потрібен певний тип ноутбука для навчання. Він має бути не лише достатньо потужним для успішного навчання за обраною спеціальністю, але й компактним і легким, щоб носити його з собою цілий день.

У цій статті ми розповімо вам, як відновити доступ до жорсткого диска, якщо він вийшов з ладу. Давайте продовжимо!