Що робити, якщо Powerbeats Pro не заряджається у чохлі

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Ми збираємося заглибитися в тему, яка стає все більш важливою у світі кібербезпеки: безпека на основі ізоляції. Цей підхід до безпеки спрямований на захист систем шляхом ізоляції їх від потенційних загроз. У цій публікації блогу ми розповімо вам, що таке безпека на основі ізоляції, як вона працює та чому це важливо. Давайте розпочнемо!

Що таке безпека на основі ізоляції?

Перш ніж ми заглибимося в інструкції, давайте коротко обговоримо, що таке безпека на основі ізоляції. Безпека на основі ізоляції — це стратегія кібербезпеки, яка передбачає ізоляцію системи, програми або мережі, щоб запобігти їхньому впливу потенційних загроз. Ізолюючи ці компоненти, ви можете запобігти зловмисному програмному забезпеченню, хакерам та іншим загрозам отримати до них доступ і завдати шкоди.

Захист на основі ізоляції можна застосовувати різними способами, включаючи сегментацію мережі, ізольоване програмне середовище та віртуалізацію. Усі ці методи передбачають створення бар’єрів, які запобігають загрозам, одночасно дозволяючи законним користувачам і процесам нормально функціонувати.

Як працює безпека на основі ізоляції?

Безпека на основі ізоляції працює шляхом створення бар’єрів або «ізоляції» між різними частинами системи. Ці бар’єри можуть мати різні форми залежно від конкретного методу ізоляції, який використовується. Ось докладніший погляд на деякі поширені методи захисту на основі ізоляції:

Чому безпека на основі ізоляції важлива?

Безпека на основі ізоляції важлива з кількох причин:

Впровадження безпеки на основі ізоляції

Впровадження безпеки на основі ізоляції включає кілька кроків:

Основні міркування щодо безпеки на основі ізоляції

Хоча безпека на основі ізоляції пропонує численні переваги, важливо враховувати кілька факторів, щоб забезпечити її ефективне впровадження:

Майбутнє безпеки на основі ізоляції

Оскільки кіберзагрози продовжують розвиватися, стратегії безпеки на основі ізоляції також розвиватимуться. Нові технології, такі як мікросегментація та контейнеризація, розширюють межі того, що можливо за допомогою ізоляції, пропонуючи ще більш детальний контроль над компонентами системи.

Висновок

Безпека на основі ізоляції є потужним і все більш важливим підходом до кібербезпеки. Розуміючи, що це таке, як це працює та як це реалізувати, ви зможете краще захистити свої системи та дані від загроз.

Пам’ятайте, хоча безпека на основі ізоляції може значно підвищити безпеку вашої системи, це не окреме рішення. Його слід використовувати як частину багаторівневої стратегії безпеки, яка включає низку інструментів і практик.

Слідкуйте за новинами, щоб отримати більше технічних порад і хитрощів, як отримати максимум від своїх пристроїв. Залишатися в безпеці!

Зверніть увагу, що ефективність цих методів може відрізнятися залежно від конкретної системи, її конфігурації та інших факторів. Завжди звертайтеся до найновіших офіційних ресурсів і проконсультуйтеся з фахівцем з кібербезпеки, щоб отримати найточнішу та найновішу інформацію.

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Ви щойно купили SSD-накопичувач, сподіваючись оновити внутрішню пам'ять свого ПК, але не знаєте, як його встановити? Прочитайте цю статтю зараз!

Якщо ви хвилюєтеся, що ваші дані будуть передані іншим особам, ось що вам потрібно знати про налаштування конфіденційності Oculus Quest 2.

Ви готуєтесь до ігрового вечора, і це буде грандіозний вечір – ви щойно придбали «Зоряні війни: Злочинці» на потоковому сервісі GeForce Now. Відкрийте для себе єдиний відомий спосіб виправлення помилки GeForce Now з кодом 0xC272008F, щоб ви могли знову грати в ігри Ubisoft.

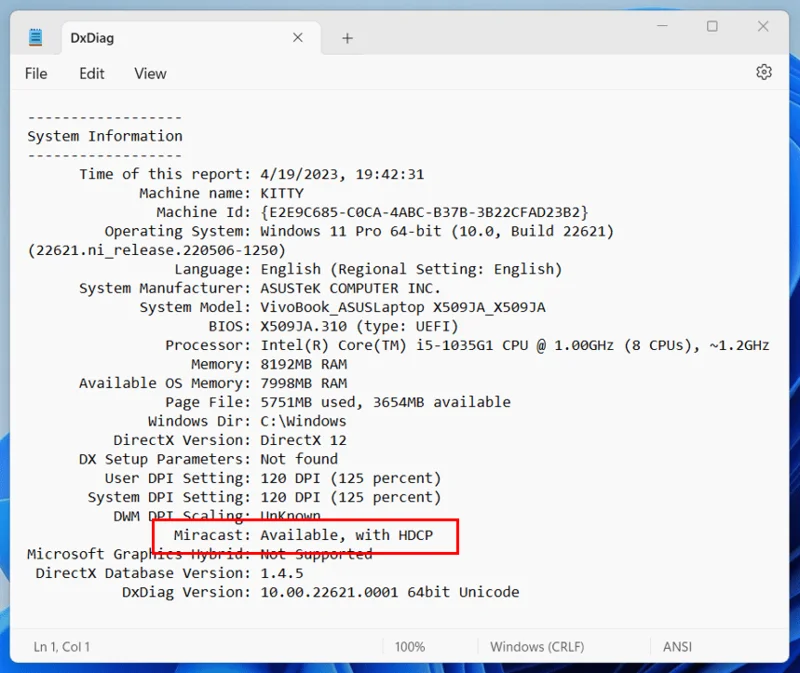

Прочитайте цю статтю, щоб дізнатися про простий покроковий процес підключення ноутбука до проектора або телевізора в ОС Windows 11 та Windows 10.

Якщо ви хочете продовжувати грати, важливо знати, як замінити батарейки на контролері Oculus Quest 2.

Дізнайтеся про деякі можливі причини перегріву ноутбука, а також поради та підказки, як уникнути цієї проблеми та зберегти пристрій охолодженим.

Apple представила iOS 26 – велике оновлення з абсолютно новим дизайном з матового скла, розумнішими можливостями та покращеннями звичних програм.

Студентам потрібен певний тип ноутбука для навчання. Він має бути не лише достатньо потужним для успішного навчання за обраною спеціальністю, але й компактним і легким, щоб носити його з собою цілий день.

У цій статті ми розповімо вам, як відновити доступ до жорсткого диска, якщо він вийшов з ладу. Давайте продовжимо!