Що робити, якщо Powerbeats Pro не заряджається у чохлі

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Будь-яка система зв’язку покладається на здатність одержувача ідентифікувати відправника. Знати особу відправника означає надіслати відповідь і перевірити, чи можна йому довіряти. На жаль, багато комунікаційних систем фактично не містять способу перевірки того, що заявлений відправник насправді є справжнім відправником. У цій ситуації зловмисник може створити певну підроблену інформацію та потенційно вплинути на дії одержувача. Процес створення цих фальшивих повідомлень відомий як спуфінг.

Спуфінг у класичних системах

Хоча зазвичай використовується для позначення сучасних цифрових комунікацій, більшість докомп’ютерних систем зв’язку також вразливі до підробки. Наприклад, поштова система вимагає адресу доставки. Листи зазвичай підписані та можуть містити зворотню адресу. Не існує стандартного механізму перевірки того, що адреса для повернення є адресою відправника.

Таким чином, зловмисник може спробувати маніпулювати двома людьми, надіславши одному лист нібито від іншого. Це може бути використано для маніпулювання дружбою або сімейними стосунками з метою отримання фінансової вигоди шляхом впливу на спадщину. Або інші ситуації, вигідні для зловмисника або потенційно суто шкідливі для жертви.

Зловмисник також міг надіслати лист нібито від якогось офіційного агентства чи компанії, вимагаючи від одержувача певних дій, як-от переказ на вказаний банківський рахунок. Нічого не підозрюючи одержувач може не подумати про перевірку легітимності листа і таким чином стати жертвою шахраїв.

Примітка: Інсайдерські загрози, такі як подвійні агенти та зловмисники, застосовують подібну загрозу. Оскільки інсайдерські загрози технічно є довіреною стороною, яка свідомо надає неправильну інформацію, ситуація дещо відрізняється від спуфінгу, коли ненадійна сторона підробляє повідомлення.

Спуфінг у цифрових системах

Багато цифрових систем мають подібну проблему. У багатьох випадках застосовуються контрзаходи. Але в деяких ситуаціях ці контрзаходи не завжди ефективні або неможливі. ARP є чудовим прикладом протоколу, за допомогою якого важко запобігти атакам спуфінгу. ARP — це протокол, який комп’ютери використовують у локальній мережі для трансляції MAC-адреси, пов’язаної з IP-адресою.

На жаль, ніщо не заважає шкідливому пристрою використовувати ARP, щоб стверджувати, що він має іншу IP-адресу. Ця атака зазвичай передбачає підробку IP-адреси, щоб мережевий трафік, який спрямовувався б до маршрутизатора, замість цього спрямовувався до зловмисника, забезпечуючи широку видимість мережевого трафіку.

Електронна пошта має схожу проблему. Багато спаму та фішингових листів підробляють адресу відправника. Це працює, оскільки адреса відправника є частиною даних у пакеті. Хакер може просто відредагувати дані так, щоб їхні електронні листи з випадкового домену виглядали так, ніби вони надходять із законного веб-сайту. Більшість поштових програм дозволяють бачити справжнє доменне ім’я відправника, що є чудовим способом ідентифікації фішингових електронних листів.

Телефонні системи мають систему ідентифікації абонента, яка рекламує номер абонента та ім’я абонента на пристрої одержувача. На жаль, абонент може маніпулювати системами VoIP ( Голос через IP ), щоб представити підроблені імена та номери.

GPS

Системи GPS працюють шляхом тріангуляції положення користувача за сигналами щонайменше трьох супутників GPS. Ця система базується на дуже відомих технологіях. Зловмисник із достатньо потужним передавачем, а в ідеалі більше, ніж один, може транслювати інший сигнал GPS, який через свою потужність є кращим перед слабшими законними сигналами.

Це може бути використано для неправильного спрямування транспортних засобів, які покладаються на GPS. Атака не приносить користі проти наземних транспортних засобів, оскільки вони мають багато інших ресурсів, як-от фізична дорога та дорожні знаки. Однак він може бути ефективнішим проти літаків і кораблів, які можуть не мати орієнтирів, які можна використовувати, доки підробка GPS не спричинить значного ефекту.

Така атака була ймовірною причиною захоплення Іраном американського БПЛА. Команда студентів-інженерів також продемонструвала життєздатність цієї атаки на розкішну яхту. Однак вони були на борту і мали дозвіл.

Російський уряд і військові також використовували підробку GPS, викликаючи різні збої, включно з ймовірним зіткненням корабля. Вектор атаки також створює ризик для автономних транспортних засобів. Однак бортові датчики, такі як LIDAR, повинні мати можливість принаймні ідентифікувати цю невідповідність, оскільки GPS не є основною системою наведення.

Голос і відео

З моменту винаходу алгоритмів перетворення тексту в мовлення з’явилася можливість підробки голосу. Завдяки складності автоматичного генерування прийнятного людського голосу та тому факту, що в цьому, як правило, немає потреби, у цьому середовищі не було особливого ризику. Однак цей баланс змінився з поширенням алгоритмів машинного навчання. Тепер можна взяти зразок мовлення реальної людини та генерувати довільні слова та речення, які звучать так, ніби їх вимовила оригінальна людина після навчання нейронної мережі.

Процес також працює для фотографій і навіть відео. Клас спуфінгу відомий як «глибокі фейки». Його використовували для приписування фальшивих цитат геополітичним лідерам, які виглядають легітимними, щоб завдати шкоди їхній репутації. Технологія також широко використовується в кампаніях переслідування, насамперед проти жінок.

Якість підробленого глибокого фейку в основному залежить від розміру навчальної вибірки та часу, протягом якого виконується алгоритм. Відносно якісні результати можна отримати за допомогою комерційно доступного обладнання та мінімальних витрат часу та зусиль. Більш просунутий підроблений вміст з невеликою кількістю недоліків може бути відносно швидко створений рішучим і добре забезпеченим зловмисником.

Висновок

Спуфінг — це процес підробки частини або всього повідомлення ненадійною стороною, щоб зробити повідомлення легітимним. Мотиви можуть бути різними, типовими є фінансова вигода, політичне приниження суперника та переслідування. Точний метод залежить від використовуваного протоколу та платформи.

Методи можуть варіюватися від надсилання фальшивого повідомлення від реальної особи до схожої копії справжнього повідомлення. Запобігти спуфінгу може бути важко, оскільки будь-яка контрольована зловмисником система може просто ігнорувати будь-який захист.

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Ви щойно купили SSD-накопичувач, сподіваючись оновити внутрішню пам'ять свого ПК, але не знаєте, як його встановити? Прочитайте цю статтю зараз!

Якщо ви хвилюєтеся, що ваші дані будуть передані іншим особам, ось що вам потрібно знати про налаштування конфіденційності Oculus Quest 2.

Ви готуєтесь до ігрового вечора, і це буде грандіозний вечір – ви щойно придбали «Зоряні війни: Злочинці» на потоковому сервісі GeForce Now. Відкрийте для себе єдиний відомий спосіб виправлення помилки GeForce Now з кодом 0xC272008F, щоб ви могли знову грати в ігри Ubisoft.

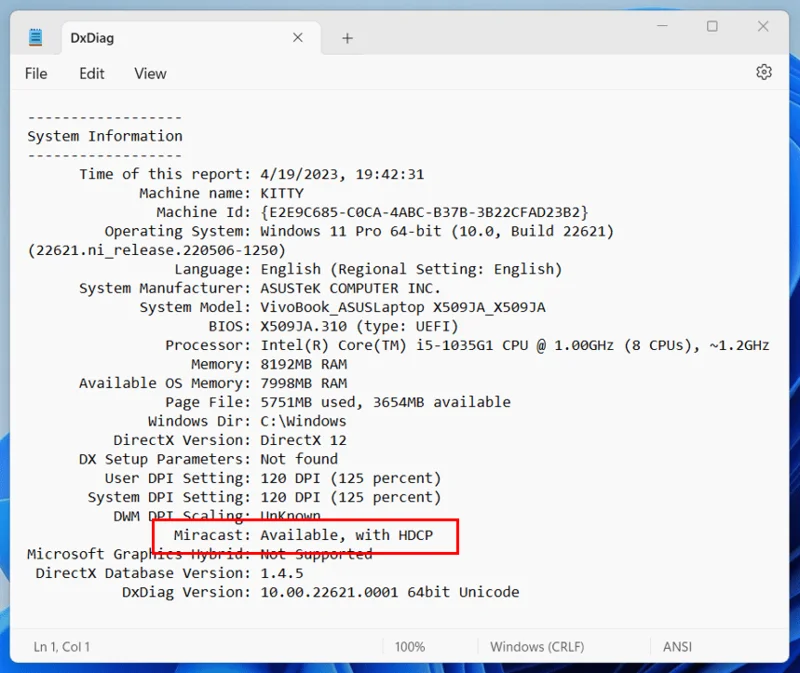

Прочитайте цю статтю, щоб дізнатися про простий покроковий процес підключення ноутбука до проектора або телевізора в ОС Windows 11 та Windows 10.

Якщо ви хочете продовжувати грати, важливо знати, як замінити батарейки на контролері Oculus Quest 2.

Дізнайтеся про деякі можливі причини перегріву ноутбука, а також поради та підказки, як уникнути цієї проблеми та зберегти пристрій охолодженим.

Apple представила iOS 26 – велике оновлення з абсолютно новим дизайном з матового скла, розумнішими можливостями та покращеннями звичних програм.

Студентам потрібен певний тип ноутбука для навчання. Він має бути не лише достатньо потужним для успішного навчання за обраною спеціальністю, але й компактним і легким, щоб носити його з собою цілий день.

У цій статті ми розповімо вам, як відновити доступ до жорсткого диска, якщо він вийшов з ладу. Давайте продовжимо!