Що робити, якщо Powerbeats Pro не заряджається у чохлі

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Багато кібератак запускаються миттєво за вибором зловмисником часу. Вони запускаються через мережу і можуть бути одноразовими або діючими кампаніями. Деякі класи атак, однак, діють із затримкою і чекають на якийсь тригер. Найбільш очевидними з них є атаки, які потребують взаємодії з користувачем. Фішинг і XSS-атаки є чудовими прикладами цього. Обидва підготовлені та запущені зловмисником, але діють лише тоді, коли користувач запускає пастку.

Деякі атаки є діями із затримкою, але для активації потрібен особливий набір обставин. Вони можуть бути в цілковитій безпеці, поки не спрацюють. Ці обставини можуть бути цілком автоматичними, а не спричиненими людиною. Ці типи атак називаються логічними бомбами.

Основи логічної бомби

Класична концепція логічної бомби - це простий тригер дати. У цьому випадку логічна бомба нічого не зробить, доки дата й час не будуть правильні. У цей момент логічна бомба «детонує» і спричиняє будь-яку шкідливу дію, яку вона повинна зробити.

Видалення даних — стандартний спосіб логічної бомби. Очистити пристрої або більш обмежену частину даних відносно легко та може спричинити багато хаосу, головним чином, якщо цільовими є критично важливі системи.

Деякі логічні бомби можуть бути багатошаровими. Наприклад, може бути дві логічні бомби, одна з яких спрацьовує в певний час, а друга спрацьовує, якщо в іншу втрутитися. Крім того, обидва можуть перевірити, чи інший на місці, і вимкнути, якщо інший втрутився. Це забезпечує певну надлишковість у вибуху бомби, але подвоює ймовірність того, що логічну бомбу буде спіймано заздалегідь. Це також не зменшує ймовірність ідентифікації зловмисника.

Внутрішня загроза

Інсайдерські загрози майже виключно використовують логічні бомби. Зовнішній хакер може видалити інформацію, але він також може отримати пряму вигоду, викравши та продавши дані. Інсайдер зазвичай мотивований розчаруванням, гнівом або помстою, і він розчаровується. Класичним прикладом внутрішньої загрози є працівник, якого нещодавно повідомили, що незабаром він втратить роботу.

Очікувано, впаде мотивація і, ймовірно, результативність роботи. Інша можлива реакція - бажання помститися. Іноді це будуть дрібниці, як-от непотрібно довгі перерви, друк багатьох копій резюме на офісному принтері або заважання, відмова від співпраці та неприємність. У деяких випадках потяг до помсти може переходити до активного саботажу.

Порада: ще одним джерелом внутрішньої загрози можуть бути підрядники. Наприклад, підрядник може застосувати логічну бомбу як страховий поліс, за яким його буде викликано для вирішення проблеми.

У цьому сценарії логічна бомба є одним із можливих результатів. Деякі спроби саботажу можуть бути досить миттєвими. Однак їх часто досить легко пов’язати зі злочинцем. Наприклад, зловмисник може розбити скляну стіну кабінету начальника. Зловмисник міг зайти в серверну кімнату і вирвати всі кабелі з серверів. Вони могли врізатися своїм автомобілем у фойє або машину боса.

Проблема в тому, що в офісах зазвичай багато людей, які можуть помітити такі дії. Вони також можуть мати камеру відеоспостереження для запису нападника, який вчиняє дію. Для доступу до багатьох серверних кімнат потрібна смарт-карта, яка точно реєструє, хто входив, виходив і коли. Хаос в автомобілі також можна зафіксувати на відеоспостереження; якщо використовується автомобіль зловмисника, він активно негативно впливає на зловмисника.

Всередині мережі

Внутрішня загроза може зрозуміти, що всі їхні можливі варіанти фізичного саботажу або є помилковими, або мають високу ймовірність того, що їх ідентифікують, або обидва. У цьому випадку вони можуть відмовитися або вирішити щось зробити на комп’ютерах. Для тих, хто має технічну підготовку, особливо якщо вони знайомі з системою, комп’ютерний саботаж відносно простий. Це також має спокусливий вигляд, який складно приписати нападнику.

Привабливість того, що нападника складно зачепити, походить від кількох факторів. По-перше , ніхто не шукає логічних бомб, тому їх легко пропустити, перш ніж вони вибухнуть.

По-друге , зловмисник може навмисно запропонувати час для спрацьовування логічної бомби, коли його немає поруч. Це означає, що вони не тільки не повинні мати справу з безпосередніми наслідками, але це «не можуть бути вони», тому що вони не були там, щоб це зробити.

По-третє , особливо з логічними бомбами, які стирають дані або систему, бомба може видалити себе в процесі, потенційно унеможливлюючи її атрибут.

Існує невідома кількість інцидентів, коли це спрацювало для внутрішньої загрози. Принаймні три задокументовані випадки, коли інсайдер успішно запускав логічну бомбу, але був ідентифікований і засуджений. Є принаймні чотири інші випадки спроб використання, коли логічну бомбу було ідентифіковано та безпечно «знешкоджено» перед тим, як вона вибухнула, що знову призвело до ідентифікації та засудження інсайдера.

Висновок

Логічна бомба – це інцидент безпеки, коли зловмисник встановлює відкладену дію. Логічні бомби майже виключно використовуються внутрішніми загрозами, головним чином як помста або «страховий поліс». Зазвичай вони залежать від часу, хоча їх можна налаштувати так, щоб ініціювати певну дію. Типовим результатом є видалення даних або навіть стирання комп’ютерів.

Інсайдерські загрози є однією з причин того, що коли співробітників звільняють, їм негайно вимикається доступ, навіть якщо у них є період попередження. Це гарантує, що вони не зможуть зловживати своїм доступом, щоб закласти логічну бомбу, хоча це не забезпечує жодного захисту, якщо працівник «побачив напис на стіні» і вже встановив логічну бомбу.

Якщо ваші Powerbeats Pro не заряджаються, скористайтеся іншим джерелом живлення та очистіть навушники. Залиште кейс відкритим під час заряджання навушників.

Ви щойно купили SSD-накопичувач, сподіваючись оновити внутрішню пам'ять свого ПК, але не знаєте, як його встановити? Прочитайте цю статтю зараз!

Якщо ви хвилюєтеся, що ваші дані будуть передані іншим особам, ось що вам потрібно знати про налаштування конфіденційності Oculus Quest 2.

Ви готуєтесь до ігрового вечора, і це буде грандіозний вечір – ви щойно придбали «Зоряні війни: Злочинці» на потоковому сервісі GeForce Now. Відкрийте для себе єдиний відомий спосіб виправлення помилки GeForce Now з кодом 0xC272008F, щоб ви могли знову грати в ігри Ubisoft.

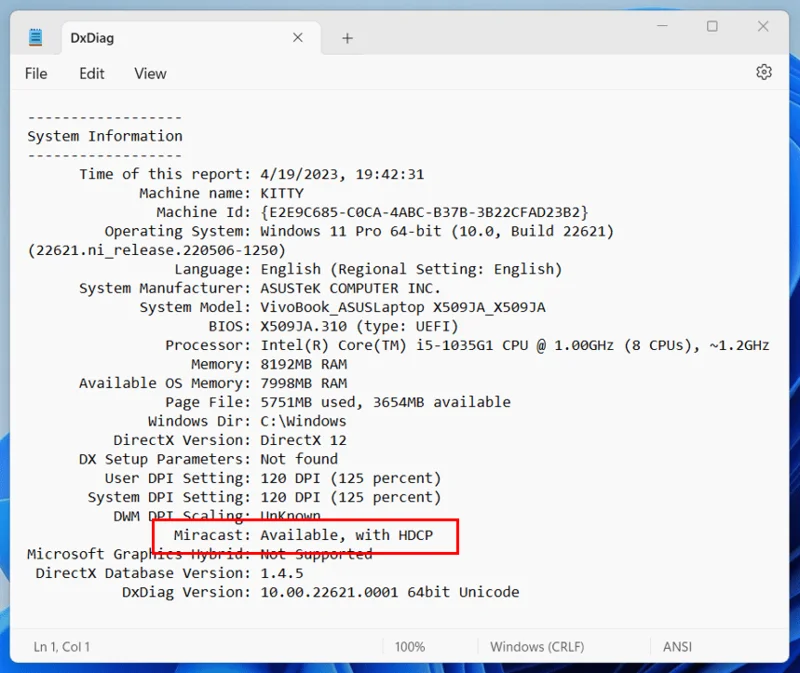

Прочитайте цю статтю, щоб дізнатися про простий покроковий процес підключення ноутбука до проектора або телевізора в ОС Windows 11 та Windows 10.

Якщо ви хочете продовжувати грати, важливо знати, як замінити батарейки на контролері Oculus Quest 2.

Дізнайтеся про деякі можливі причини перегріву ноутбука, а також поради та підказки, як уникнути цієї проблеми та зберегти пристрій охолодженим.

Apple представила iOS 26 – велике оновлення з абсолютно новим дизайном з матового скла, розумнішими можливостями та покращеннями звичних програм.

Студентам потрібен певний тип ноутбука для навчання. Він має бути не лише достатньо потужним для успішного навчання за обраною спеціальністю, але й компактним і легким, щоб носити його з собою цілий день.

У цій статті ми розповімо вам, як відновити доступ до жорсткого диска, якщо він вийшов з ладу. Давайте продовжимо!