Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Det finns många extremt tekniska och sofistikerade hacks där ute. Som du kanske kan gissa från namnet, är en brute-force attack, inte riktigt allt det. Därmed inte sagt att du ska ignorera dem. Hur osofistikerade de än är kan de vara väldigt effektiva. Givet tillräckligt med tid och processorkraft, bör en brute-force attack alltid ha en 100% framgångsgrad.

Underklasser

Det finns två huvudsakliga underklasser: online- och offlineattacker. En brute-force-attack online involverar inte nödvändigtvis Internet. Istället är det en klass av attacker som direkt riktar sig till det körande systemet. En offlineattack kan utföras utan att behöva interagera med systemet som är under attack.

Men hur kan man attackera ett system utan att attackera systemet? Tja, dataintrång innehåller ofta listor över läckta användarnamn och lösenord. Säkerhetsråd rekommenderar dock att lösenord lagras i ett hashat format. Dessa hash kan bara knäckas genom att gissa rätt lösenord. Tyvärr, nu när listan med hash är offentligt tillgänglig, kan en angripare bara ladda ner listan och försöka knäcka dem på sin egen dator. Med tillräckligt med tid och processorkraft låter detta dem få en lista över giltiga användarnamn och lösenord med 100 % säkerhet innan de någonsin ansluter till den berörda webbplatsen.

En onlineattack i jämförelse skulle försöka logga in på webbplatsen direkt. Detta är inte bara mycket långsammare, utan det märks också av i stort sett alla systemägare som bryr sig om att titta. Som sådan är offline brute-force attacker vanligtvis att föredra av angripare. Ibland är de dock inte möjliga.

Brute-tvingande meriter

Den enklaste klassen att förstå och det vanligaste hotet är råtvingande inloggningsuppgifter. I det här scenariot försöker en angripare bokstavligen så många kombinationer av användarnamn och lösenord som möjligt för att se vad som fungerar. Som beskrivits ovan, i en brute-force attack online, kan angriparen helt enkelt försöka ange så många kombinationer av användarnamn och lösenord i inloggningsformuläret. Denna typ av attack genererar mycket trafik och misslyckade inloggningsförsök som kan upptäckas av en systemadministratör som sedan kan vidta åtgärder för att blockera angriparen.

En offline brute-force-attack kretsar kring att knäcka lösenordshaschar. Denna process tar bokstavligen formen av att gissa alla möjliga kombinationer av karaktärer. Med tillräckligt med tid och processorkraft skulle den lyckas knäcka vilket lösenord som helst med vilket hashschema som helst. Moderna hash-scheman designade för lösenordshashning har dock utformats för att vara "långsamma" och är vanligtvis inställda för att ta tiotals millisekunder. Det betyder att även med en enorm mängd processorkraft kommer det att ta många miljarder år att knäcka ett anständigt långt lösenord.

För att försöka öka oddsen för att knäcka de flesta lösenord tenderar hackare att istället använda ordboksattacker. Detta innebär att du försöker en lista över vanliga eller tidigare knäckta lösenord för att se om några i den aktuella uppsättningen redan har setts. Trots säkerhetsråd om att använda unika, långa och komplexa lösenord för allt, är den här strategin för en ordboksattack vanligtvis mycket framgångsrik genom att knäcka ungefär 75-95 % av lösenorden. Den här strategin kräver fortfarande mycket processorkraft och är fortfarande en typ av brute-force-attack, den är bara något mer riktad än en vanlig brute-force-attack.

Andra typer av brute-force attack

Det finns många andra sätt att använda brute-force. Vissa attacker innebär att man försöker få fysisk åtkomst till en enhet eller ett system. Vanligtvis kommer en angripare att försöka vara smygande om det. Till exempel kan de försöka smygficka en telefon, de kan försöka plocka ett lås eller de kan baklucka genom en åtkomstkontrollerad dörr. Brute-force alternativ till dessa tenderar att vara mycket bokstavliga, med faktisk fysisk kraft.

I vissa fall kan en del av en hemlighet vara känd. En brute-force attack kan användas för att gissa resten av det. Till exempel är några siffror i ditt kreditkortsnummer ofta utskrivna på kvitton. En angripare kan prova alla möjliga kombinationer av andra nummer för att räkna ut ditt fullständiga kortnummer. Det är därför de flesta siffror är tomma. De fyra sista siffrorna räcker till exempel för att identifiera ditt kort, men inte tillräckligt för att en angripare ska ha en hygglig chans att gissa resten av kortnumret.

DDOS-attacker är en typ av brute-force attack. De syftar till att överväldiga det riktade systemets resurser. Det spelar egentligen ingen roll vilken resurs. det kan vara CPU-kraft, nätverksbandbredd eller att nå ett pristak för molnbehandling. DDOS-attacker innebär bokstavligen bara att skicka tillräckligt med nätverkstrafik för att överväldiga offret. Det "hackar" faktiskt ingenting.

Slutsats

En brute-force attack är en typ av attack som involverar att förlita sig på ren tur, tid och ansträngning. Det finns många olika typer av brute-force attacker. Även om vissa av dem kan involvera något sofistikerade verktyg att utföra som lösenordsknäckande programvara, är själva attacken inte sofistikerad. Detta betyder dock inte att brute-force attacker är papperstigrar, eftersom konceptet kan vara mycket effektivt.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

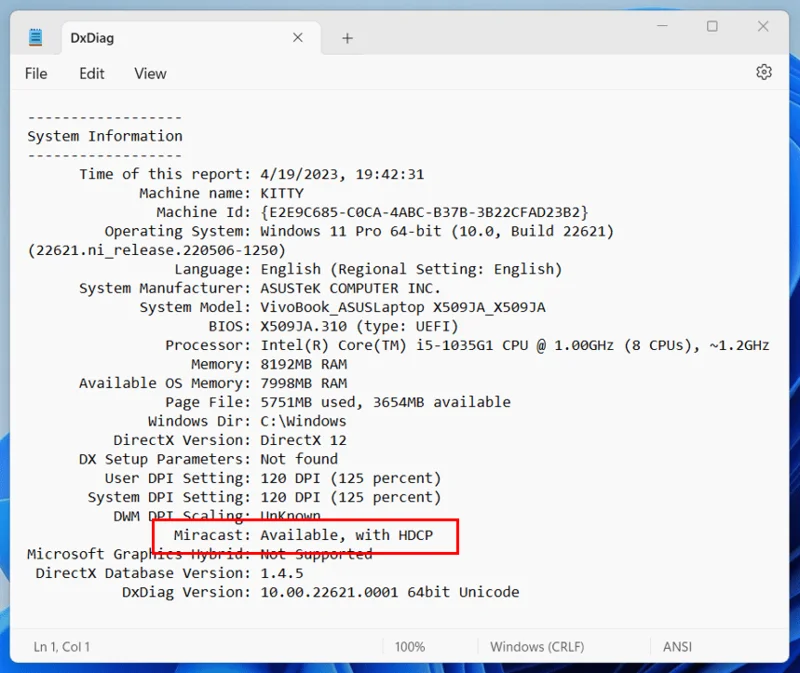

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.