Alt om iOS 26

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

I kryptografi kan noen chiffer være merket med akronymet PFS. Dette står for Perfect Forward Secrecy. Noen implementeringer kan ganske enkelt referere til PFS som FS. Dette akronymet betyr Forward Secrecy eller Forward Secure. Uansett snakker de alle om det samme. For å forstå hva Perfect Forward Secrecy betyr, må du forstå det grunnleggende om kryptografisk nøkkelutveksling.

Grunnleggende om kryptografi

For å kommunisere sikkert er den ideelle løsningen å bruke symmetriske krypteringsalgoritmer. Disse er raske, mye raskere enn asymmetriske algoritmer. De har imidlertid et grunnleggende problem. Fordi den samme nøkkelen brukes til å kryptere og dekryptere en melding, kan du ikke sende nøkkelen over en usikker kanal. Som sådan må du være i stand til å sikre kanalen først. Dette gjøres ved bruk av asymmetrisk kryptografi i praksis.

Merk: Det vil også være mulig, hvis det er umulig å bruke en sikker kanal utenfor båndet, selv om vanskeligheten fortsatt er med å sikre den kanalen.

For å sikre en usikker kanal utføres en prosess kalt Diffie-Hellman nøkkelutveksling. I Diffie-Hellman-nøkkelutveksling sender den ene parten, Alice, sin offentlige nøkkel til den andre parten, Bob. Bob kombinerer deretter sin private nøkkel med Alices offentlige nøkkel for å generere en hemmelighet. Bob sender deretter den offentlige nøkkelen sin til Alice, som kombinerer den med den private nøkkelen hennes, slik at hun kan generere den samme hemmeligheten. I denne metoden kan begge parter overføre offentlig informasjon, men ende opp med å generere den samme hemmeligheten, uten å måtte overføre den. Denne hemmeligheten kan deretter brukes som krypteringsnøkkel for en rask symmetrisk krypteringsalgoritme.

Merk: Diffie-Hellman-nøkkelutveksling tilbyr ikke naturlig autentisering. En angriper i en Man in the Middle- eller MitM-posisjon kunne forhandle seg frem til en sikker forbindelse med både Alice og Bob, og stille overvåke den dekrypterte kommunikasjonen. Dette problemet løses via PKI eller Public Key Infrastructure. På Internett tar dette formen av at pålitelige sertifiseringsinstanser signerer sertifikater for nettsteder. Dette lar en bruker bekrefte at de kobler til serveren de forventer.

Problemet med standard Diffie-Hellman

Selv om autentiseringsproblemet er enkelt å løse, er det ikke det eneste problemet. Nettsteder har et sertifikat, signert av en sertifiseringsinstans. Dette sertifikatet inkluderer en offentlig nøkkel, som serveren har den private nøkkelen for. Du kan bruke dette settet med asymmetriske nøkler til å kommunisere sikkert, men hva skjer hvis den private nøkkelen noen gang blir kompromittert?

Hvis en interessert, ondsinnet part ønsket å dekryptere krypterte data, ville de ha det vanskelig. Moderne kryptering er utformet på en slik måte at det vil ta minst mange millioner år å ha en rimelig sjanse til å gjette én enkelt krypteringsnøkkel. Et kryptografisk system er imidlertid bare så sikkert som nøkkelen. Så hvis angriperen er i stand til å kompromittere nøkkelen, for eksempel ved å hacke seg inn på serveren, kan de bruke den til å dekryptere all trafikk den ble brukt til å kryptere.

Denne saken har åpenbart noen store krav. Først må nøkkelen kompromitteres. Angriperen trenger også all kryptert trafikk som de ønsker å dekryptere. For din gjennomsnittlige angriper er dette et ganske vanskelig krav. Hvis angriperen derimot er en ondsinnet Internett-leverandør, VPN-leverandør, Wi-Fi-hotspot-eier eller nasjonalstat, er de på et godt sted å fange opp store mengder kryptert trafikk som de kan være i stand til å dekryptere på et tidspunkt.

Problemet her er at med serverens private nøkkel, kan angriperen generere hemmeligheten og bruke den til å dekryptere all trafikk den noen gang ble brukt til å kryptere. Dette kan tillate angriperen å dekryptere årevis med nettverkstrafikk for alle brukere til et nettsted med ett slag.

Perfekt Forward Secretcy

Løsningen på dette er å ikke bruke samme krypteringsnøkkel til alt. I stedet vil du bruke flyktige nøkler. Perfekt fremadrettet hemmelighold krever at serveren genererer et nytt asymmetrisk nøkkelpar for hver tilkobling. Sertifikatet brukes fortsatt til autentisering, men brukes faktisk ikke til nøkkelforhandlingsprosessen. Den private nøkkelen holdes i minnet bare lenge nok til å forhandle om hemmeligheten før den slettes. På samme måte holdes hemmeligheten bare så lenge den er i bruk før den blir ryddet. I spesielt lange økter kan det til og med bli reforhandlet.

Tips: I chiffernavn er chiffer med Perfect Forward Secrecy vanligvis merket med DHE eller ECDHE. DH står eller Diffie-Hellman, mens E på enden står for Ephemeral.

Ved å bruke en unik hemmelighet for hver økt reduseres risikoen for at den private nøkkelen kompromitteres kraftig. Hvis en angriper er i stand til å kompromittere den private nøkkelen, kan de dekryptere nåværende og fremtidig trafikk, men de kan ikke bruke den til å massedekryptere historisk trafikk.

Som sådan gir perfekt fremadrettet hemmelighold bred beskyttelse mot overordnet nettverkstrafikk. Mens i tilfelle serveren blir kompromittert, kan noen data bli dekryptert, det er bare gjeldende data, ikke alle historiske data. I tillegg, når kompromisset har blitt oppdaget, kan problemet løses, slik at bare en relativt liten mengde av total livstidstrafikk kan dekrypteres av angriperen.

Konklusjon

Perfect Forward Secrecy er et verktøy for å beskytte mot historisk overvåking. En angriper som er i stand til å samle og lagre store mengder kryptert kommunikasjon kan være i stand til å dekryptere disse hvis de noen gang får tilgang til den private nøkkelen. PFS sikrer at hver økt bruker unike flyktige nøkler. Dette begrenser angriperens evne til "bare" å kunne dekryptere gjeldende trafikk, i stedet for all historisk trafikk.

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Studenter trenger en spesifikk type bærbar PC til studiene sine. Den bør ikke bare være kraftig nok til å prestere bra i det valgte fagområdet, men også kompakt og lett nok til å bæres rundt hele dagen.

I denne artikkelen vil vi veilede deg i hvordan du får tilbake tilgang til harddisken din når den svikter. La oss følge med!

Ved første øyekast ser AirPods ut som alle andre ekte trådløse ørepropper. Men alt dette endret seg da noen få lite kjente funksjoner ble oppdaget.

Det er enkelt å legge til en skriver i Windows 10, selv om prosessen for kablede enheter vil være annerledes enn for trådløse enheter.

Som du vet, er RAM en svært viktig maskinvaredel i en datamaskin. Den fungerer som minne for å behandle data, og er faktoren som bestemmer hastigheten til en bærbar PC eller PC. I artikkelen nedenfor vil WebTech360 introdusere deg for noen måter å sjekke RAM-feil på ved hjelp av programvare på Windows.

Har du nettopp kjøpt en SSD og håper å oppgradere den interne lagringen på PC-en din, men vet ikke hvordan du installerer SSD? Les denne artikkelen nå!

Å holde utstyret ditt i god stand er et must. Her er noen nyttige tips for å holde 3D-printeren din i topp stand.

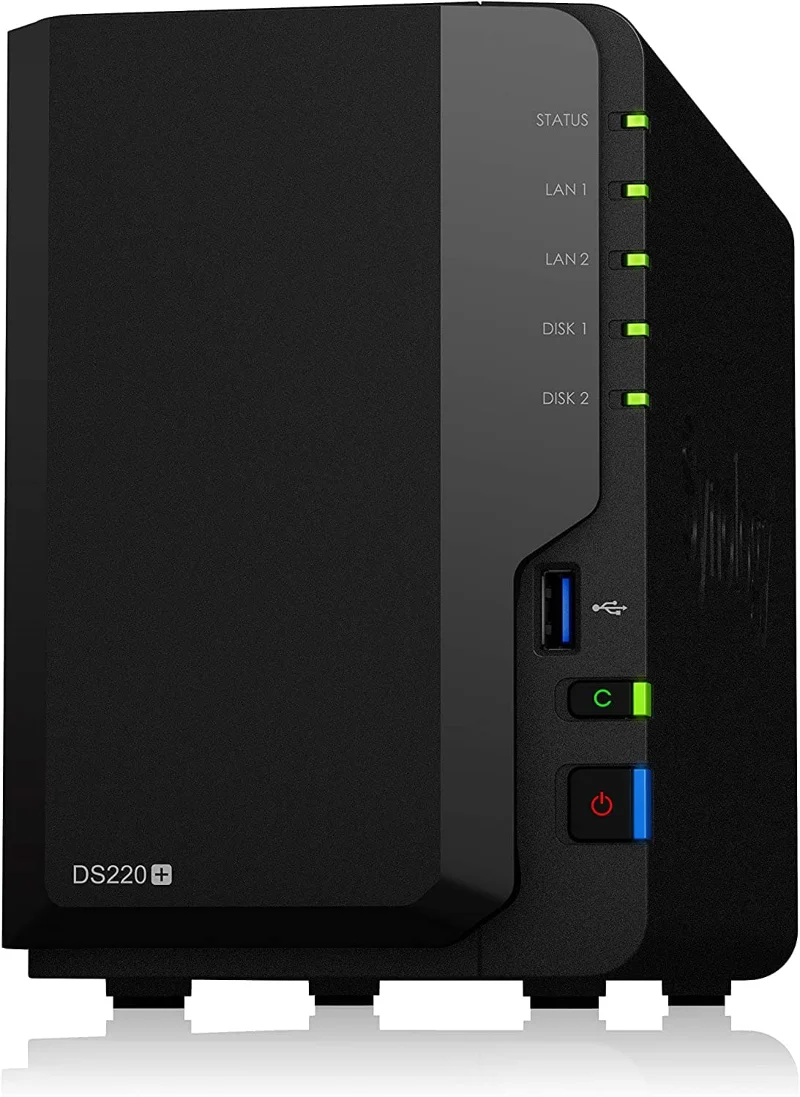

Enten du leter etter en NAS for hjemmet eller kontoret, sjekk ut denne listen over de beste NAS-lagringsenhetene.

Har du problemer med å finne ut hvilken IP-adresse skrivere bruker? Vi viser deg hvordan du finner den.