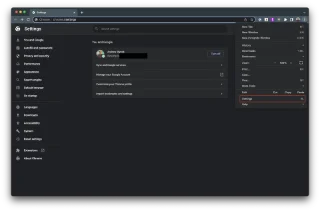

Kuidas eksportida Chromei järjehoidjaid

Internetis navigeerimine tundub sageli nagu reis teadmiste piiritusse ookeani, kus teie lemmikveebisaidid ja -veebilehed on tuttavad

Kui see on esimene kord, kui kuulete terminit " zombiarvuti " ja te pole kindel, mida see tähendab, jätkake selle juhendi lugemist, et selle kohta rohkem teada saada. Muide, teie masin võib olla zombiarvuti, ilma et te sellest isegi teadlik oleksite.

Zombiarvuti on ohustatud masin, mida häkkerid saavad kaugjuhtimisega juhtida ja anda korraldusi erinevate pahatahtlike toimingute sooritamiseks. Enamik zombie-arvuteid on tegelikult kodupõhised masinad, mida omavad ja kasutavad keskmine Joe ja Jane. Halvim osa on see, et kasutajad kahtlustavad harva, et häkkerid on nende arvutid üle võtnud ja need zombideks muutnud.

Zombirünnak on koordineeritud zombide arvutirünnak, mis hõlmab tuhandeid häkkerite kaugjuhitavaid arvuteid. Kõik need arvutid töötavad koos ühise eesmärgi saavutamiseks, näiteks kasutajatele rämpsposti saatmine, andmete varastamine või tervete süsteemide ummistamine.

Häkkerid eelistavad zombirünnakuid, kuna need on odavad (nad ei pea ribalaiuse eest maksma) ja neid on raske tuvastada.

Häkkerid kasutavad rämpspostirünnakute käivitamiseks sageli zombie-arvuteid . Tegelikult on turvateadlaste hinnangul umbes 80 protsenti rämpspostirünnakutest seotud zombie-arvutitega. Häkkerid loodavad andmepüügi- ja andmevarguste rünnakute käivitamisel sageli zombidele.

Zombid sobivad suurepäraselt DDoS-i rünnakute käivitamiseks . Suunates ühele veebisaidile korraga suure hulga päringuid, võivad häkkerid selle veebisaidi serverid aeglustada ja isegi krahhi teha.

Küberkurjategijad võivad ebaseaduslike failide salvestamiseks ja levitamiseks kasutada ka zombiarvuteid . Muide, kas mäletate 2017. aasta lunavararünnakute lainet, mille eest vedasid Wannacry ja Petya? Jah, häkkerid kasutasid nende lunavararünnakute käivitamiseks zombie-arvuteid.

Zombiarvutit on sageli raske märgata, sest sümptomid panevad harva häirekella helisema. Seda seetõttu, et seadmed jäävad seisma ja töötavad ettenähtud viisil, kuni häkkerid hakkavad neile käske andma. Kui sümptomid muutuvad nähtavaks, kogevad omanikud tavaliselt arvuti aeglustusprobleeme , tegumihaldurisse võivad ilmuda tundmatud protsessid; võite märgata ka ribalaiuse kasutamise suurenemist, samuti suurt protsessori ja RAM-i kasutamist.

Bot on skript või tööriist, mis võimaldab häkkeritel nakatunud masinates ülesandeid käivitada. Zombi on arvuti, mis on nakatunud robotite poolt. Lihtsamalt öeldes nakatavad robotid tavalisi arvuteid ja muudavad need zombideks. Teisisõnu, robotid on vahend ja zombie arvutid on tulemus. Kui häkkerid kasutavad pahavara levitamiseks zombie-arvuteid, muudavad nad need robotiteks.

Häkkerid soovivad pidevalt suurendada oma zombiarvutite kogumit, et sooritada suuremahulisi rünnakuid, näiteks DDoS-i rünnakuid. Mida suurem on zombie-arvutite arv, seda suuremat kahju võivad häkkerid tekitada. Zombi-masinate võrgustikku, mis on valmis levitama pahavara või toimetama zombirünnakuid, nimetatakse botnetiks.

Kui soovite oma arvutit turvaliselt hoida ja vältida selle muutumist zombiks, järgige allolevaid näpunäiteid.

Zombiarvuti on masin, millel pole enam oma tahet, nagu ka elavatel surnutel. Seda seetõttu, et häkkerid saavad selle käitumist eemalt juhtida ning kasutada seda pahavara ja rämpsposti levitamiseks või DDoS-i rünnakute käivitamiseks. Arvuti turvalisuse tagamiseks installige usaldusväärne viirusetõrjeprogramm ja ühilduv ründevaratõrje tööriist.

Kas olete kunagi kahtlustanud, et teie masin võib tegelikult olla zombie arvuti? Millised olid märgid, mis häirekellast kõlasid? Andke meile allolevates kommentaarides teada.

Internetis navigeerimine tundub sageli nagu reis teadmiste piiritusse ookeani, kus teie lemmikveebisaidid ja -veebilehed on tuttavad

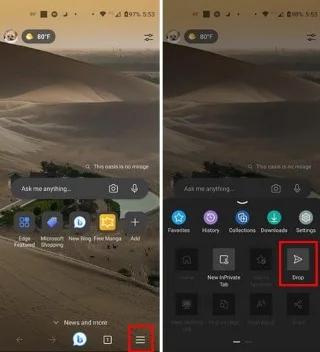

Kasutage Microsoft Edge Dropi ja jagage hõlpsalt faile ja sõnumeid seadmete vahel, järgides neid algajasõbralikke samme.

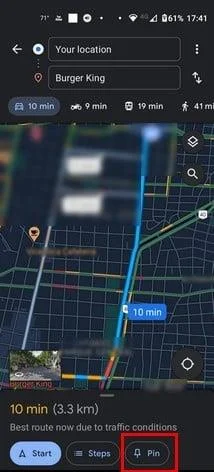

Vaadake, kui lihtne on arvutis ja Android-seadmes Google Mapsis marsruute salvestada ja jagada. Vaadake neid algajasõbralikke samme.

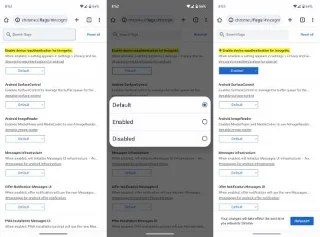

Funktsiooniga seotud probleemide lahendamiseks ja kasutamata vahelehtede uuesti laadimise vältimiseks lülitage Google Chrome'is mälusäästja välja.

Kas otsite elujõulist võimalust veebisaidi hostimiseks? Siit saate teada, mis vahe on pühendatud serveri ja jagatud hostimisserveri vahel.

Google Chromesi inkognito režiim on mugav funktsioon, mis võimaldab teil sirvida Internetti ilma sirvimisajalugu salvestamata. Siiski üks puudus

Mulle meeldib oma naabreid lõbustada, muutes oma WiFi-võrgu erinevate naljakate nimede vastu. Kui otsite ideid naljaka WiFi-nime jaoks, siis siin

Sügav linkimine on populaarsust koguv kasutajate ümbersuunamise tehnika. Siit leiate teavet sügava linkimise kohta, et kasutada seda oma veebisaidi või rakenduse liikluse suurendamiseks.

AR on meelelahutuse, töö või äri jaoks Internetis järgmine suur asi. Õppige üksikasjalikult AR-pilve, et saada teadlikuks kasutajaks.

Parandage WhatsApp Web QR-kood, mis ei tööta, järgides neid samme, mida saate kiiresti proovida isegi siis, kui teil on kiire.