Hvordan Fixer Jeg Video Lag på Windows 11?

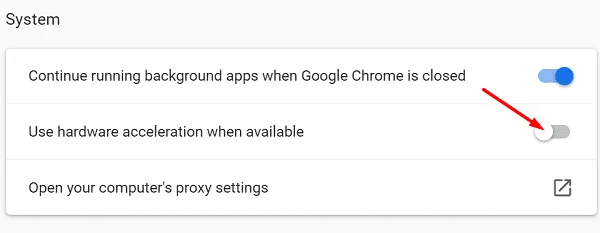

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

Hvis det er første gang, du har hørt udtrykket " zombiecomputer ", og du ikke er sikker på, hvad det betyder, så fortsæt med at læse denne guide for at lære mere om det. Din maskine kan i øvrigt være en zombiecomputer, uden at du selv er klar over det.

En zombiecomputer er en kompromitteret maskine, som hackere kan fjernstyre og instruere den til at udføre forskellige ondsindede opgaver. Størstedelen af zombiecomputere er faktisk hjemmebaserede maskiner, der ejes og bruges af den gennemsnitlige Joe og Jane. Det værste er, at brugere sjældent har mistanke om, at hackere har overtaget deres computere og forvandlet dem til zombier.

Et zombieangreb er et koordineret zombie-computerangreb, der involverer tusindvis af computere, der fjernstyres af hackere. Alle disse computere arbejder sammen for at opnå et fælles mål, såsom at spamme brugere, stjæle data eller tilstoppe hele systemer.

Hackere foretrækker zombieangreb, fordi de er billige (de behøver ikke betale for båndbredde), og de er svære at opdage.

Hackere bruger ofte zombiecomputere til at starte spam-angreb . Faktisk vurderer sikkerhedsforskere, at omkring 80 procent af spam-angrebene involverer zombie-pc'er. Hackere er ofte afhængige af zombier til at iværksætte phishing- og datatyveriangreb .

Zombier er perfekte til at starte DDoS-angreb . Ved at dirigere et stort antal anmodninger til et enkelt websted samtidigt, kan hackere bremse og endda nedbryde webstedets servere.

Cyberkriminelle kan også bruge zombiecomputere til at opbevare og distribuere ulovlige filer . Kan du i øvrigt huske bølgen af ransomware-angreb fra 2017 med Wannacry og Petya i spidsen? Ja, hackere brugte zombie-computere til at starte disse ransomware-angreb.

En zombiecomputer er ofte svær at få øje på, fordi symptomerne sjældent får alarmklokkerne til at ringe. Dette skyldes, at enhederne forbliver i dvale og fungerer efter hensigten, indtil hackerne begynder at give dem kommandoer. Når symptomerne bliver synlige, oplever ejere generelt problemer med computerens langsomhed , ukendte processer kan vises i Task Manager; du kan også bemærke en stigning i brugen af båndbredde, samt høj CPU- og RAM-brug.

En bot er et script eller et værktøj, der gør det muligt for hackere at køre opgaver på inficerede maskiner. En zombie er en computer, der er blevet inficeret af bots. Enkelt sagt inficerer bots almindelige computere og forvandler dem til zombier. Med andre ord er bots midlet, og zombiecomputere er resultatet. Når hackere bruger zombiecomputere til at sprede malware, forvandler de dem til bots.

Hackere søger konstant at øge deres pulje af zombie-computere til at udføre store angreb, såsom DDoS-angreb. Jo højere antallet af zombiecomputere er, jo større skade kan hackere påføre. Et netværk af zombiemaskiner klar til at sprede malware eller levere zombieangreb kaldes et botnet.

Hvis du vil holde din computer sikker og forhindre, at den bliver til en zombie, skal du følge tipsene nedenfor.

En zombiecomputer er en maskine, der ikke længere har sin egen vilje, ligesom de levende døde. Dette skyldes, at hackere kan fjernstyre dens adfærd og bruge den til at sprede malware og spam eller starte DDoS-angreb. For at holde din computer sikker skal du installere et pålideligt antivirusprogram og et kompatibelt antimalwareværktøj.

Har du nogensinde haft mistanke om, at din maskine faktisk kunne være en zombiecomputer? Hvad var tegnene, der lød fra alarmen? Fortæl os det i kommentarerne nedenfor.

For at løse video lag problemer på Windows 11, opdater dine grafikdrivere til den nyeste version og deaktiver hardwareacceleration.

Vi har brugt lidt tid med Galaxy Tab S9 Ultra, og den er den perfekte tablet til at parre med din Windows PC eller Galaxy S23.

Lær hvordan du fremhæver tekst med farve i Google Slides appen med denne trin-for-trin vejledning til mobil og desktop.

Mange nyhedsartikler nævner det "mørke web", men meget få diskuterer faktisk, hvordan man får adgang til det. Dette skyldes hovedsageligt, at mange af de hjemmesider, der findes der, huser ulovligt indhold.

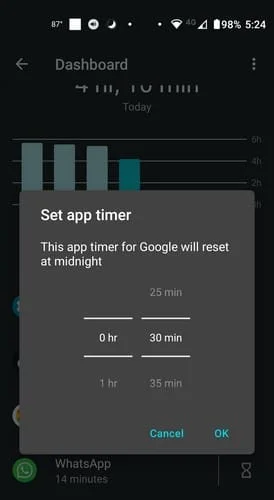

Indstil timere til Android-apps og hold brugen under kontrol, især når du har vigtigt arbejde, der skal gøres.

At vide, hvordan man ændrer privatlivsindstillingerne på Facebook på en telefon eller tablet, gør det lettere at administrere din konto.

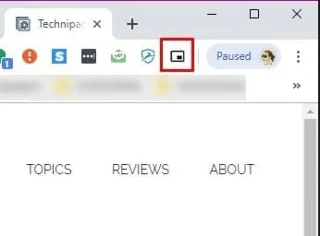

Lær alt om PIP-tilstand i Google Chrome, og hvordan du aktiverer det for at se videoer i et lille billede-i-billede-vindue, ligesom du kan på dit TV.

Hav det sjovt i dine Zoom-møder med nogle sjove filtre, du kan prøve. Tilføj en halo eller se ud som en enhjørning i dine Zoom-møder med disse sjove filtre.

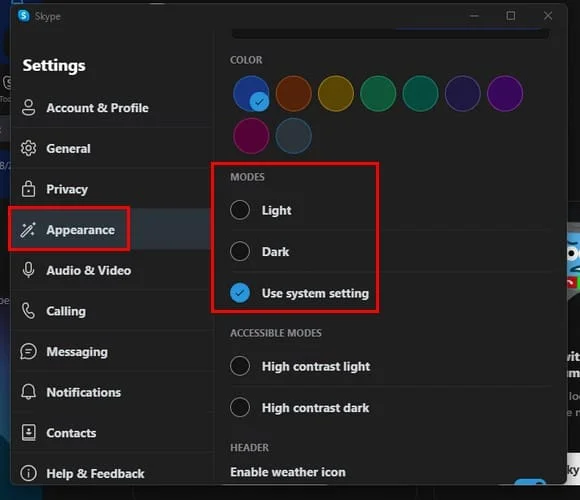

Opdag hvordan du nemt og hurtigt kan aktivere mørk tilstand for Skype på din Windows 11 computer på mindre end et minut.

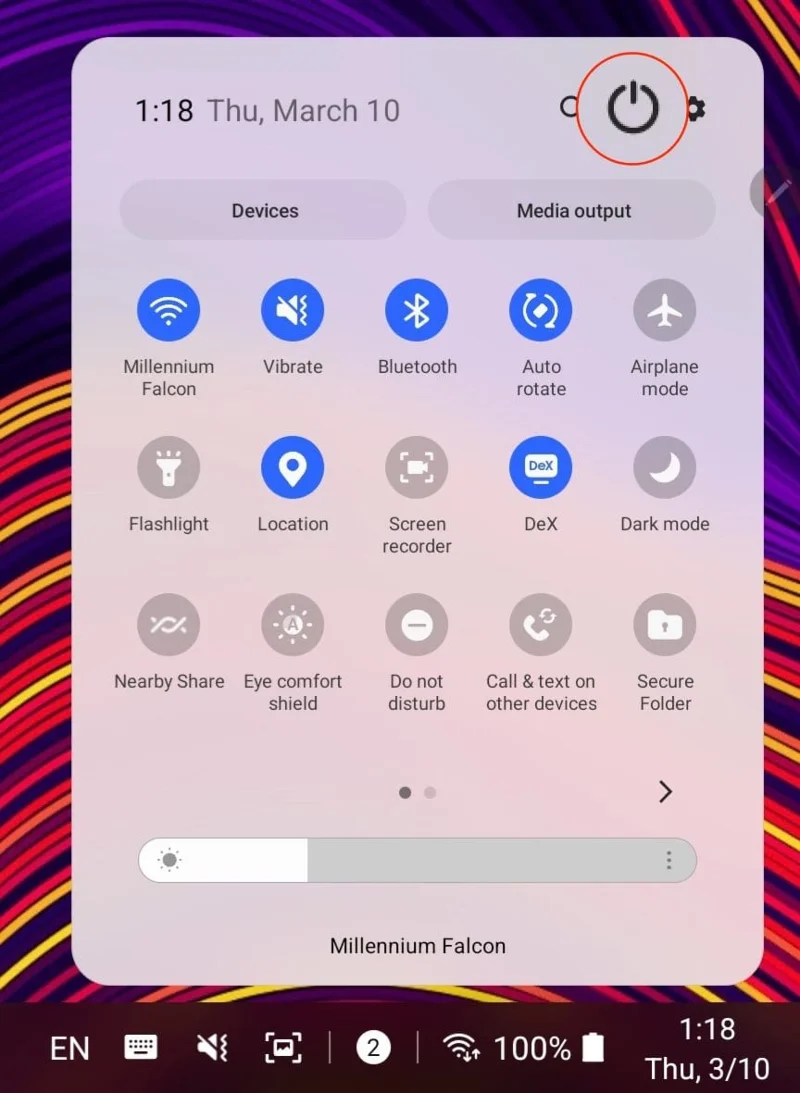

Så, du har fået fat i denne slanke og kraftfulde enhed, og det er stort set alt, hvad du har drømt om, ikke? Men selv de bedste gadgets har brug for en pause.