Hvad er TPM 2.0, og hvordan aktiverer man det på sin Windows PC

Opdag, hvad TPM 2.0 er, find ud af, hvordan det gavner din Windows-enhed, og lær hvordan man tænder det med nemme trin-for-trin instruktioner.

Opdag, hvad TPM 2.0 er, find ud af, hvordan det gavner din Windows-enhed, og lær hvordan man tænder det med nemme trin-for-trin instruktioner.

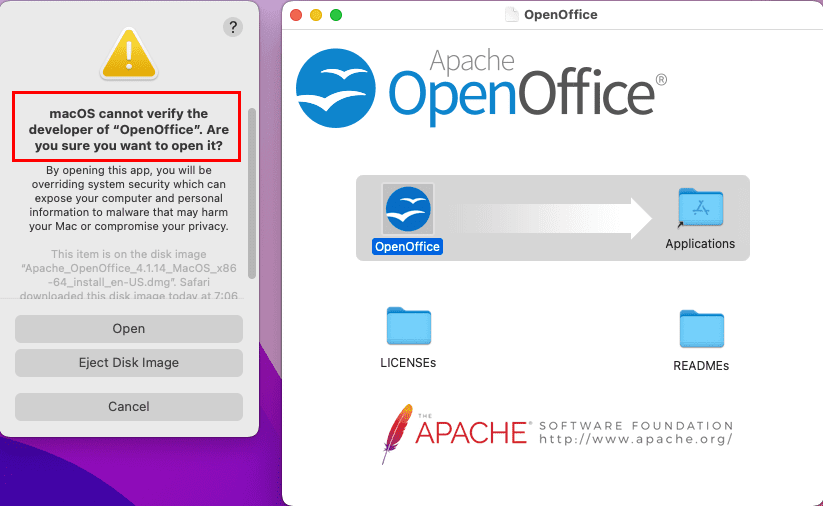

Fejlen "uidentificeret udvikler" på macOS kan være en hovedpine. Læs denne artikel nu for at finde de gennemprøvede metoder, der straks vil løse problemet!

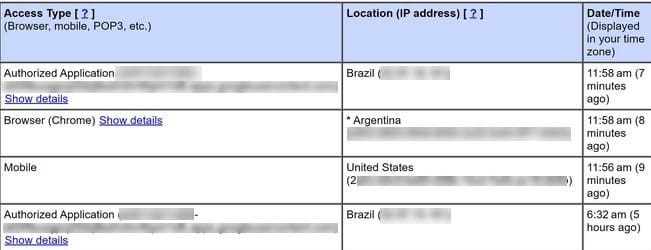

Tjek Gmail login aktivitets historik og se hvilke e-mails du har sendt eller slettet ved at følge disse nybegyndervenlige instruktioner.

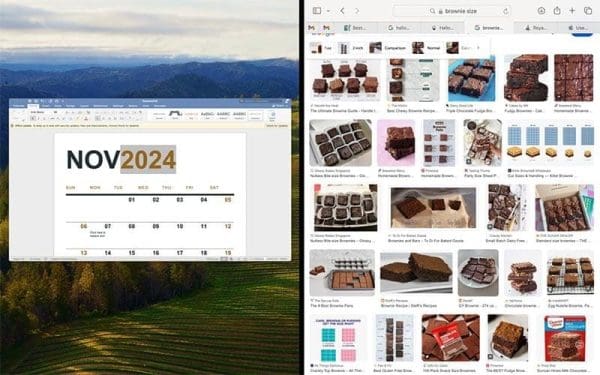

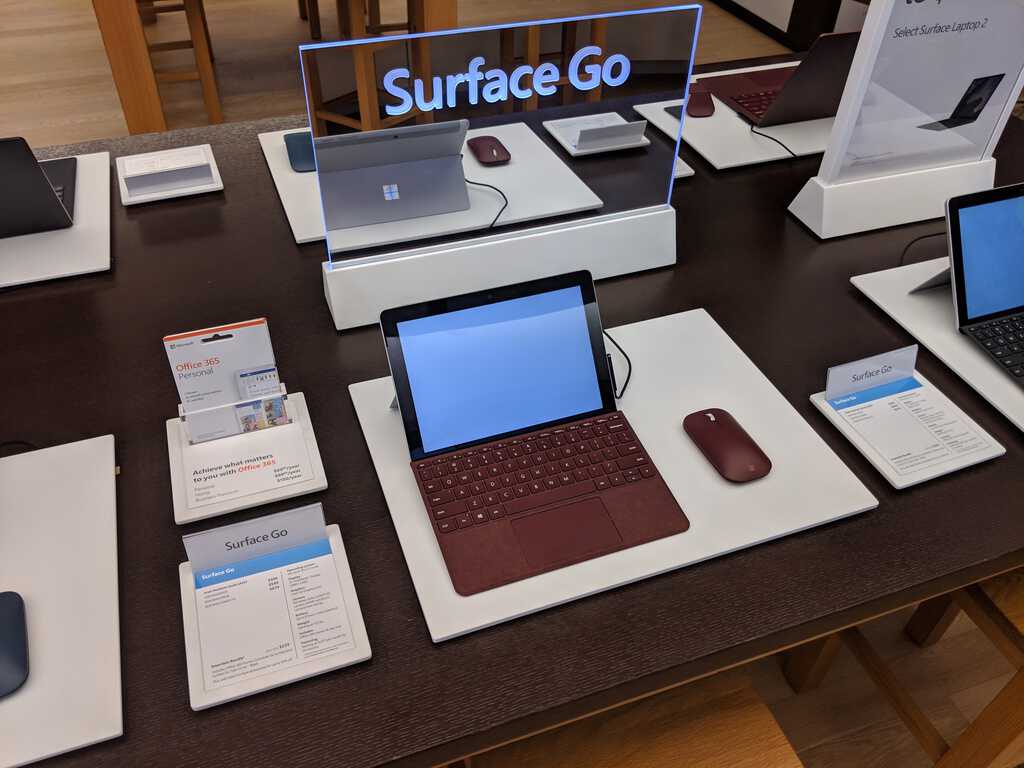

Windows 11 vs. MacOS – Opdag nogle af de vigtigste forskelle mellem disse operativsystemer for at hjælpe dig med at træffe dit valg af enhed.

Løs problemet "Kan ikke oprette fil", som opstår i Microsoft Outlook, når du prøver at åbne en vedhæftning.

Hvis LastPass ikke kan oprette forbindelse til sine servere, skal du rydde den lokale cache, opdatere password manageren og deaktivere dine browserudvidelser.

Forhindre en almindelig advarsel i at vises, når du åbner filer via et hyperlink indenfor Microsoft Office 365 filer.

Hvis du indstiller en låseskærm på din Android-enhed, vil PIN-indtastningsskærmen indeholde en Nødopkald-knap nederst på skærmen. Denne knap gør det muligt for enhver, der griber telefonen, at ringe 112 i tilfælde af en nødssituation.

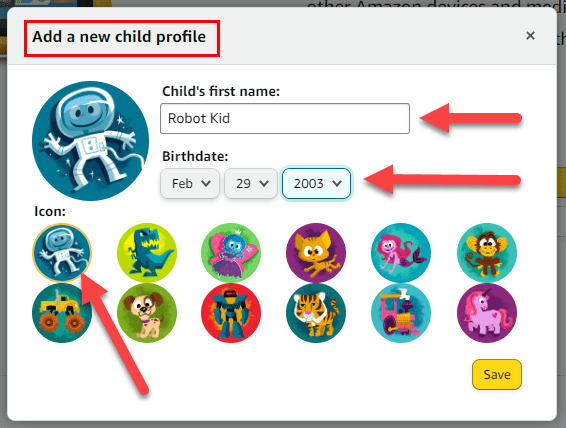

Ønsker du at skabe en sikker OTT-oplevelse for børn derhjemme? Læs denne guide nu for at lære om Amazon Prime Video-profiler til børn.

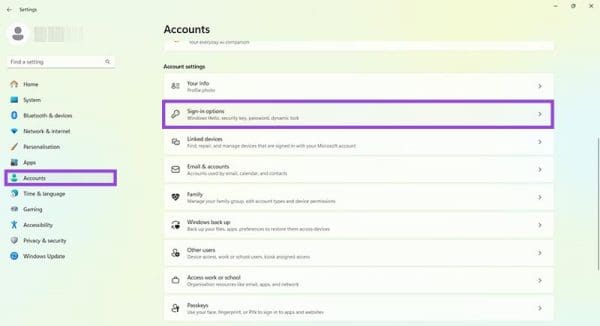

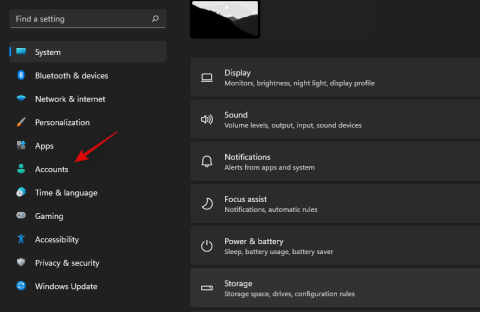

Find ud af, hvordan du deaktiverer og aktiverer PIN-koder i Windows 11 trin for trin, så du kan kontrollere, hvordan du logger ind og får adgang til din enhed.

At fumle rundt i lommen eller tegnebogen for at finde det rigtige kort at betale med kan være en reel besvær. I de seneste år har forskellige virksomheder udviklet og lanceret kontaktløse betalingsløsninger.

Denne vejledning viser dig, hvordan du ændrer indstillingerne for UAC i Microsoft Windows.

At holde dine 3D-printere er meget vigtigt for at få de bedste resultater. Her er nogle vigtige tips at huske på.

Sådan forhindrer du utilsigtet butt-dialing på din Android-smartphone.

I Windows 10 er der flere måder at logge på din computer på end nogensinde. Du kan vælge at bruge en adgangskode, en pinkode eller bruge Windows Hello og dets biometri

Der er flere måder at låse din Windows 10-pc på, men vidste du, at du gør det med en genvej på skærmen, du opretter? Oprettelse af en genvej til at låse din

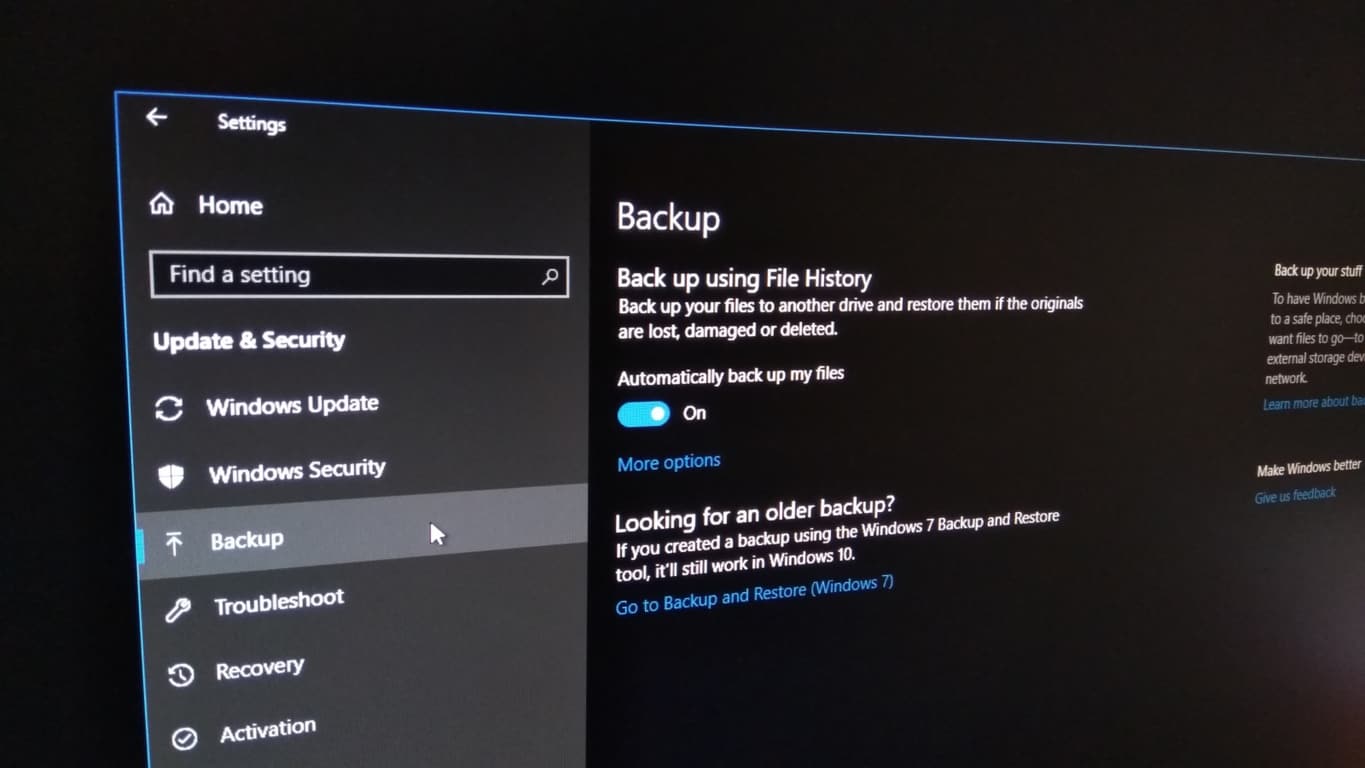

På Windows 10 giver funktionen Filhistorik dig mulighed for at sikkerhedskopiere kopier af filer og mapper til sikre placeringer i tilfælde af, at du sletter noget ved et uheld. Ved

En zombiecomputer er en maskine, der ikke længere har sin vilje, fordi hackere kan fjernstyre dens adfærd.

Hvis du er låst ude af din YouTube-konto, skal du gå til siden for kontogendannelse og besvare sikkerhedsspørgsmålene for at gendanne din konto.

Computere er blevet mere integreret i vores liv end nogensinde, og derfor leder producenterne efter nye måder at spare strøm på dine mobile enheder. Men den gennemprøvede manual Sleep w...

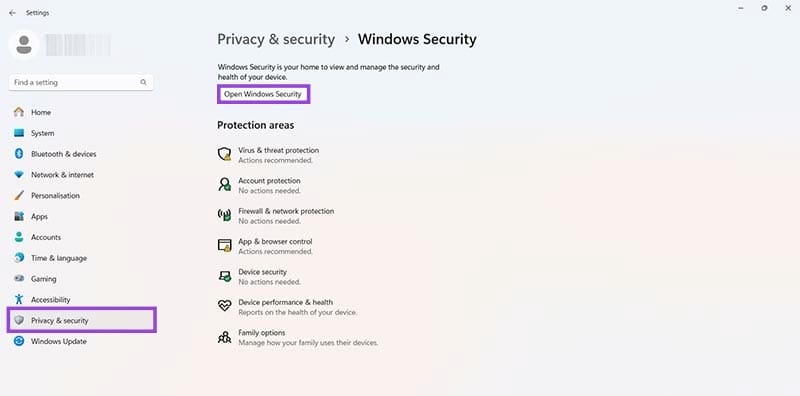

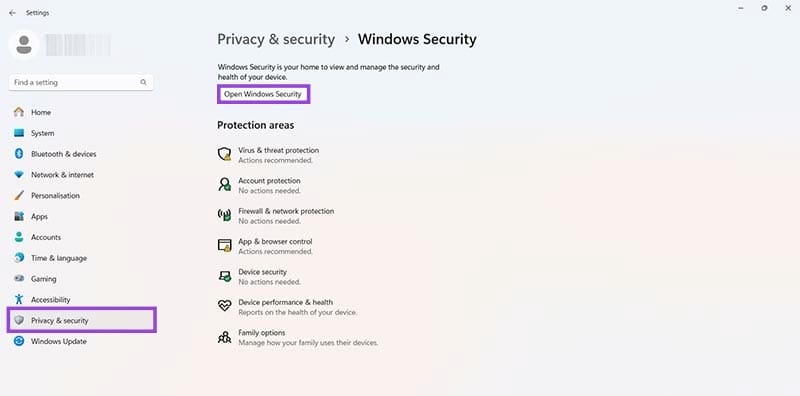

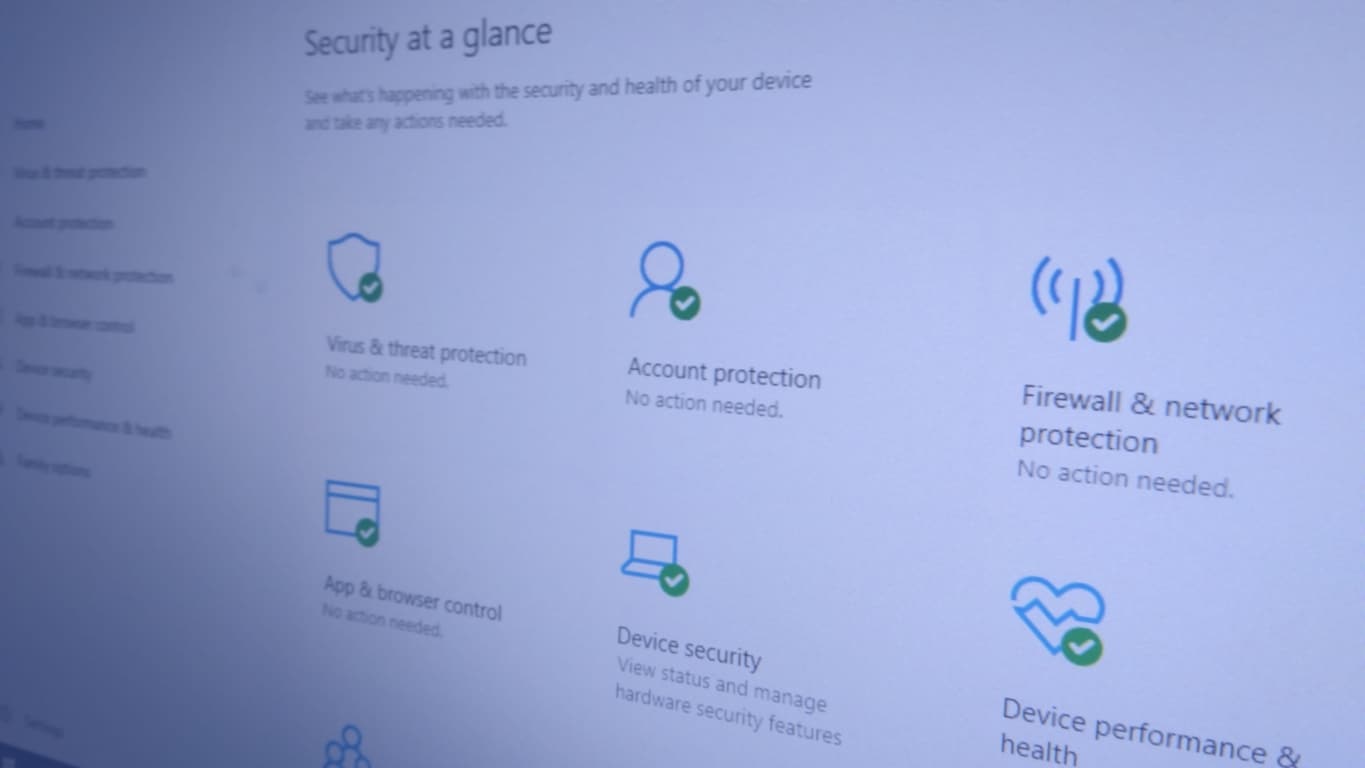

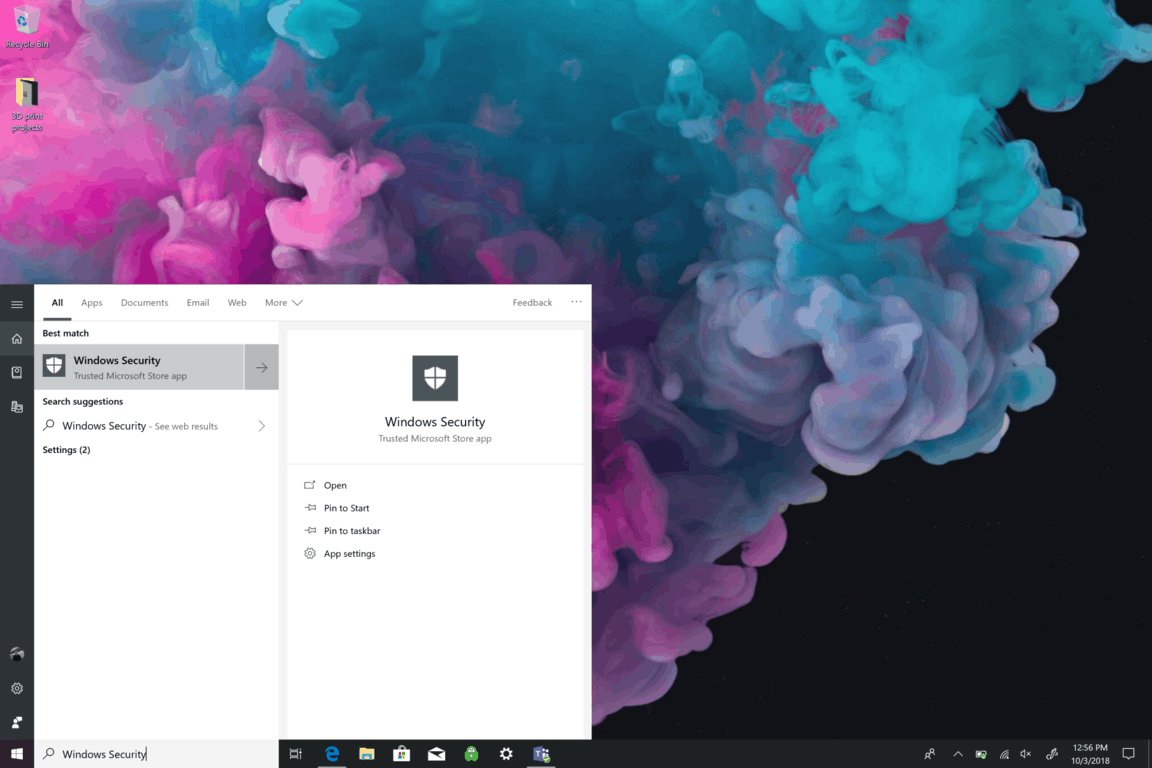

Windows Security giver indbygget sikkerhedsbeskyttelse i Windows 10. Selvom det normalt bedst overlades til sine egne enheder i baggrunden, vil du måske

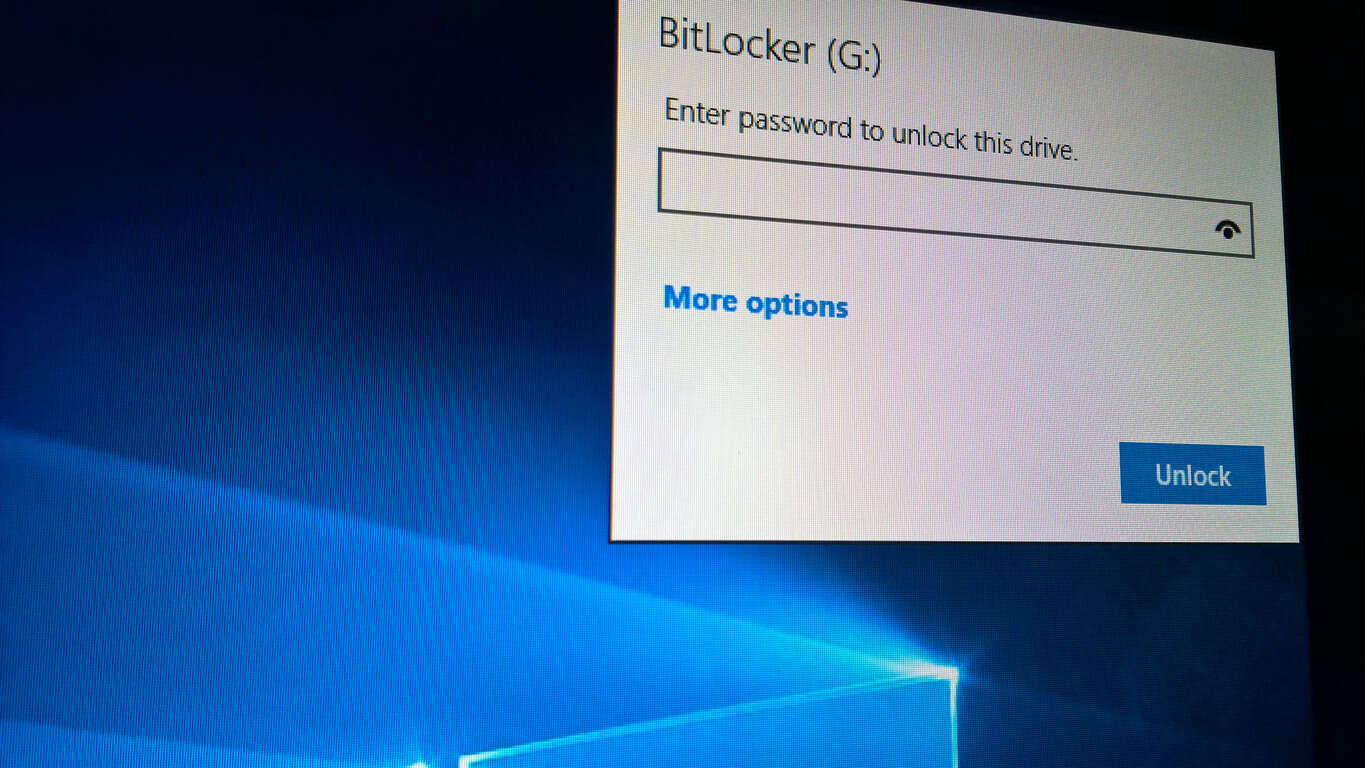

I dagens verden er information magt, og i tilfælde af at dine personlige computerenheder bliver stjålet, vil det betyde adgang til mange af dine oplysninger.

Windows Security (tidligere kendt som Windows Defender Security Center) er en god start for at se, at din Windows 10-enhed kører problemfrit. Under Windows

Android- og Apple-brugere har en måde at spore og låse deres gadgets eksternt. Du kan gøre det samme med enhver Windows 10-pc. Find min enhed på Windows 10-brug

Hold dine følsomme oplysninger beskyttet mod spionageøjne. Sådan skjuler du dine låseskærmsdata på Android.

Hvis du har problemer med at logge ind på din 1Password-konto, skal du kontrollere dine dato- og klokkeslætsindstillinger og deaktivere din VPN og sikkerhedssoftware.

Hvis Kaspersky Antivirus ikke vil afinstallere, skal du fjerne programmet fra kontrolpanelet og slette KasperskyLab-mappen fra registreringseditoren.

Introduktion Lets Encrypt er en certifikatmyndighedstjeneste, der tilbyder gratis TLS/SSL-certifikater. Installationsprocessen forenkles af Certbot,

Icinga2 er et kraftfuldt overvågningssystem, og når det bruges i en master-klient-model, kan det erstatte behovet for NRPE-baserede overvågningstjek. Mester-klienten

I denne vejledning lærer du, hvordan du opsætter HTTP-godkendelse for en Nginx-webserver, der kører på CentOS 7. Krav For at komme i gang skal du bruge