IT-kriminella använder allt oftare olika cyberattacker för att göra webbanvändare till offer. Attacker som att stjäla data - individ eller företag, skapa bedrägerier etc. har blivit vanligare. Cyberbrottslingar kontrollerar smygande våra system och stjäl bort vår data. Således har brottslingar blivit väl insatta i att utnyttja kryphål och bemästrat handlingen att manipulera användare som önskat. Men många internetanvändare är fortfarande omedvetna om fällorna som dessa professionella IT-brottslingar lägger för att kränka deras integritet. Därför har vi tagit fram en artikel som kan hjälpa dig att hålla dig uppdaterad om de stora cyberattackerna och sätten att tackla dem. Läs vidare!

Bildkälla : macobserver.com

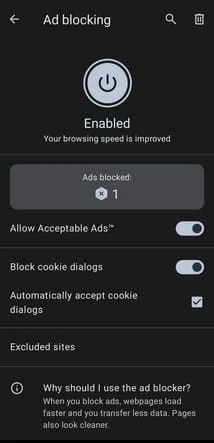

Det är den vanligaste attacken som har använts sedan evigheter för att fånga vanliga användare. Trots att den är gammal har attacken utvecklats till ett utmärkt verktyg för att kränka användarnas data och integritet. Här är ett exempel på en attack med skadlig programvara:

När de surfar på Internet stöter användare vanligtvis på popup-fönster som är utformade för att locka dem. Avsiktligt eller oavsiktligt, när användaren klickar på popup-fönstret, initierar det attacken och användaren slutar med en malware-infektion på sin enhet.

Måste läsa: Sätt att skydda dina kryptovalutatransaktioner

Hur skadar det ditt system?

- Den tar kontroll över enheten

- Lyssnar på användarens handlingar

- Spårar tangenttryckningar

- Skickar informationen till angriparen

Hur bekämpar man skadlig programvara?

Skadlig programvara kan bara komma in på din enhet när den skadliga installationen utlöses av användaren. Klicka därför aldrig på popup-fönster eller besök opålitliga webbplatser. Leta dessutom efter "HTTPS-säkra" SSL-certifikat när du surfar på webben. Använd det bästa antimalwareprogrammet för att skydda dina enheter från sådana attacker. Advanced System Protector är det bästa skyddsprogrammet för skadlig programvara som kan upptäcka och rensa alla skadliga program på ett ögonblick. Dess databas består av mer än 10 miljoner definitioner av skadlig programvara (som fortfarande växer). Ladda ner denna lätta och kraftfulla app genom att klicka på nedladdningsknappen.

![7 cyberattacker att se upp för 7 cyberattacker att se upp för]()

![7 cyberattacker att se upp för 7 cyberattacker att se upp för]()

Bildkälla : itsecurity.blog.fordham.edu

Angriparen försöker stjäla användarinformation med hjälp av e-postmeddelanden och andra kommunikationsmetoder. Sådan kommunikation utger sig vara legitim för att övertyga användare om att de kommer från en pålitlig källa. E-postmeddelandet kommer att innehålla en bilaga. När användaren klickar på bilagan laddar den automatiskt ned skadlig programvara till enheten.

Hur skadar det ditt system?

Skadlig programvara bryter sedan mot enhetens säkerhet, stjäl information, bjuder in annan skadlig programvara eller tar kontroll över enheten.

Hur bekämpar man nätfiske?

Det är ett allvarligt problem om det inte förhindras i början. Det kan öppna dörrarna för andra allvarliga attacker på din enhet. Du kan förhindra händelsen genom att skanna e-postbilagor innan du öppnar dem. Även om många ledande e-postleverantörer har en inbyggd e-postskanner för att upptäcka nätfiske-e-post, är det bättre att installera e-postskannerverktyget i din enhet som ett extra säkerhetslager. Återigen kan du köpa ett antivirus- eller antimalwareprogram som också skannar dina inkommande e-postmeddelanden.

Måste läsas: 9 enkla sätt att effektivt förhindra dataintrång

Det är en mycket vanlig praxis bland människor att återanvända referenser på olika konton. Säkerhetsexperter rekommenderar att du använder unika starka lösenord på alla olika konton. Men det följs i allmänhet inte och hackare utnyttjar sådana situationer. Så fort IT-brottslingar får tillgång till användarens personliga information utnyttjar de situationen och försöker använda informationen för att knäcka konton.

Hur man tacklar situationen

Det finns inget annat sätt än att använda unika starka referenser på olika konton. Du kan använda ett lösenordshanterarverktyg för att lagra alla dina viktiga lösenord.

Obs:- Du kan ersätta lösenord med lösenfras. Till exempel kan du skapa en referens som – “ ILove2RideBike$ ” .

Sådana fraser är lätta att komma ihåg och en svår nöt att knäcka.

![7 cyberattacker att se upp för 7 cyberattacker att se upp för]()

Bildkälla : windowsreport.com

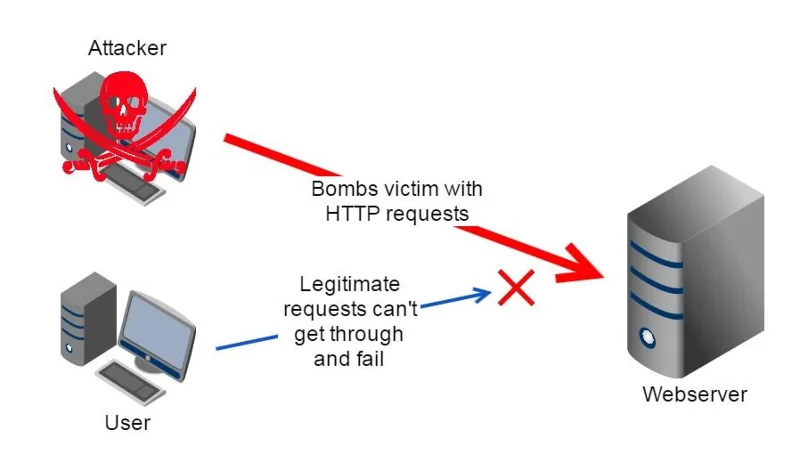

DoS eller denial of service attack är en mycket populär attack bland cyberbrottslingar. Syftet med attacken är att skapa hög trafik på webbplatser för att skapa nekande av tjänster till sina användare.

Sådana attacker initieras från IP:er över hela världen för att dölja angriparens exakta plats. Cyberbrottslingar använder skadlig programvara som botnät för att starta en attack som DoS.

Obs:- Ett botnät kan producera över 100 000 olika IP-adresser i en DoS-attack.

Hur förhindrar man DoS-attack?

Du kan förhindra DoS-attack genom att installera ett kraftfullt antivirusprogram på din enhet. För företag finns det tredjepartstjänster som säkrar webbplatser mot DoS-attacker. De kan vara dyra men de kan vara effektiva.

Måste läsa: 10 största 2000-talets dataintrång

![7 cyberattacker att se upp för 7 cyberattacker att se upp för]()

Bildkälla : ebuddyblog.com

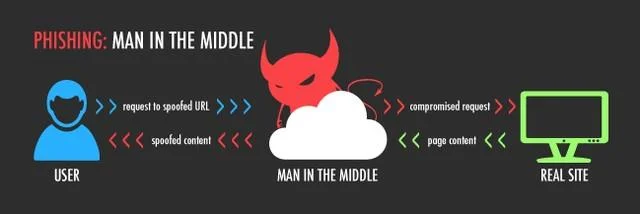

Även känd som Session ID-kapning, denna attack inträffar under en aktiv internetaktivitet. Ett sessions-ID tillåter användaren att interagera med webbplatsen. Angriparen kommer in mellan användardatorn och webbservern och stjäl informationen som delas utan användarens kännedom.

Hur kan man förhindra MITM-attacker?

Undvik att ansluta till ett öppet wifi direkt. Om du vill ansluta, använd en webbläsarplugin som ForceTLS eller HTTPS Everywhere. De flesta saker som att implementera autentiseringscertifieringar och använda HSTS på webbplatsen måste utföras på serversidan.

För företag

SQL, ett programmeringsspråk används för att interagera med olika databaser. Databasservrar som lagrar viktig webbplatsinformation använder SQL för att hantera sin databas.

En angripare använder en SQL-injektionsattack för att komma åt informationen på webbplatsen genom att injicera en skadlig kod i databasen.

Hur skadar det ditt system?

Det är en allvarlig attack eftersom den kan extrahera alla lösenord och annan viktig användarinformation som lagras för webbplatsen när den väl är framgångsrik. Angriparen får kontroll till webbplatsens sökruta. Angriparen infogar sedan koden som avslöjar användarinformation enligt hans behov.

Hur stoppar jag SQL Injection Attack?

Attacken kan stoppas genom:-

- Använda webbapplikationsbrandvägg på webbservrar

- Applicera programvarukorrigeringar i tid

- Håll felmeddelanden lokala om möjligt

- Använda verktyg för att övervaka SQL-satser

- Rensning eller filtrering av användardata

Cross-Site Scripting Attack

I denna attack siktar angriparen på webbplatsens användare. Angriparen infogar en skadlig kod på en populär webbplats och kör automatiskt in i skript och kommentarer för att stjäla användarinformation. Därför skadar det webbplatsens rykte.

Hur man stoppar cross-site scripting attack?

Installation av brandvägg för webbapplikationer kan förhindra cross-site scripting eller XSS-attacker eftersom brandväggen korskontrollerar om din webbplats är sårbar för XSS-attacker och stärker webbplatsens säkerhet.

Måste läsas: En massiv cyberattack sveper världen efter att ha utplånat Ukraina

Eftersom vi är en Internetanvändare som lagrar personlig information, arbete och andra filer online bör vi vara medvetna om cyberattackerna. Att känna till dessa attacker kommer att utrusta oss för att så tidigt som möjligt förhindra att våra data och enheter säkras. Vi hoppas att den här artikeln hjälper dig att skydda dina IT-tillgångar.