Kiwi za Android: Kako omogočiti blokator oglasov

Kako omogočiti blokator oglasov na vaši napravi z Androidom in kar najbolje izkoristiti možnost motenih oglasov v brskalniku Kiwi.

Če prvič slišite izraz » zombi računalnik « in niste prepričani, kaj pomeni, nadaljujte z branjem tega vodnika, če želite izvedeti več o njem. Mimogrede, vaš stroj je lahko zombi računalnik, ne da bi se tega sploh zavedali.

Računalnik zombi je ogrožen stroj, ki ga hekerji lahko nadzorujejo na daljavo in mu naročijo izvajanje različnih zlonamernih nalog. Večina zombi računalnikov je pravzaprav domačih strojev, ki jih imata in uporabljata povprečna Joe in Jane. Najhuje je, da uporabniki le redko sumijo, da so hekerji prevzeli njihove računalnike in jih spremenili v zombije.

Napad zombija je usklajen zombi računalniški napad, ki vključuje na tisoče računalnikov, ki jih na daljavo nadzorujejo hekerji. Vsi ti računalniki sodelujejo pri doseganju skupnega cilja, kot je pošiljanje neželene pošte uporabnikom, kraja podatkov ali zamašitev celotnih sistemov.

Hekerji imajo raje napade zombija, ker so poceni (ni jim treba plačati za pasovno širino) in jih je težko zaznati.

Hekerji pogosto uporabljajo zombi računalnike za napade neželene pošte . Pravzaprav varnostni raziskovalci ocenjujejo, da približno 80 odstotkov napadov neželene pošte vključuje zombi osebne računalnike. Hekerji se pogosto zanašajo na zombije pri izvajanju napadov z lažnim predstavljanjem in krajo podatkov .

Zombiji so kot nalašč za zagon DDoS napadov . S hkratnim usmerjanjem velikega števila zahtev na eno spletno mesto lahko hekerji upočasnijo in celo zrušijo strežnike tega spletnega mesta.

Kibernetski kriminalci lahko uporabljajo tudi zombi računalnike za shranjevanje in distribucijo nezakonitih datotek . Mimogrede, ali se spomnite vala napadov izsiljevalske programske opreme iz leta 2017, kjer sta vodila Wannacry in Petya? Ja, hekerji so uporabili zombi računalnike za zagon teh napadov izsiljevalske programske opreme.

Računalnik zombija je pogosto težko opaziti, ker simptomi le redko sprožijo alarm. To je zato, ker naprave ostanejo v mirovanju in delujejo, kot je predvideno, dokler jim hekerji ne začnejo dajati ukazov. Ko postanejo simptomi vidni, lastniki običajno doživijo težave z upočasnitvijo računalnika , v upravitelju opravil se lahko pojavijo neznani procesi; lahko opazite tudi povečanje porabe pasovne širine, pa tudi visoko porabo CPU in RAM-a.

Bot je skript ali orodje, ki hekerjem omogoča izvajanje nalog na okuženih računalnikih. Zombi je računalnik, ki je bil okužen z boti. Preprosto povedano, boti okužijo običajne računalnike in jih spremenijo v zombije. Z drugimi besedami, boti so sredstvo, zombi računalniki pa rezultat. Ko hekerji uporabljajo zombi računalnike za širjenje zlonamerne programske opreme, jih spremenijo v bote.

Hekerji si nenehno prizadevajo povečati svoj nabor zombi računalnikov za izvajanje obsežnih napadov, kot so napadi DDoS. Večje kot je število zombi računalnikov, večjo škodo lahko povzročijo hekerji. Omrežje zombi strojev, ki so pripravljeni širiti zlonamerno programsko opremo ali izvajati napade zombija, se imenuje botnet.

Če želite zaščititi svoj računalnik in preprečiti, da bi se spremenil v zombija, sledite spodnjim nasvetom.

Računalnik zombi je stroj, ki nima več lastne volje, tako kot živi mrtvi. To je zato, ker lahko hekerji na daljavo nadzorujejo njegovo vedenje in ga uporabljajo za širjenje zlonamerne programske opreme in neželene pošte ali za zagon napadov DDoS. Da bo vaš računalnik varen, namestite zanesljiv protivirusni program in združljivo orodje proti zlonamerni programski opremi.

Ali ste kdaj posumili, da bi lahko bil vaš stroj dejansko zombi računalnik? Kateri so bili znaki, ki so sprožili alarm? Sporočite nam v spodnjih komentarjih.

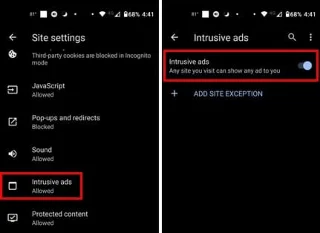

Kako omogočiti blokator oglasov na vaši napravi z Androidom in kar najbolje izkoristiti možnost motenih oglasov v brskalniku Kiwi.

Če niste prepričani, kaj so prikazi, doseg in angažiranje na Facebooku, berite naprej, da izvedete več. Oglejte si to enostavno razlago.

Ali se sprašujete, kako prenesti datoteke iz sistema Windows na naprave iPhone ali iPad? Ta praktični vodnik vam pomaga pri tem procesu brez težav.

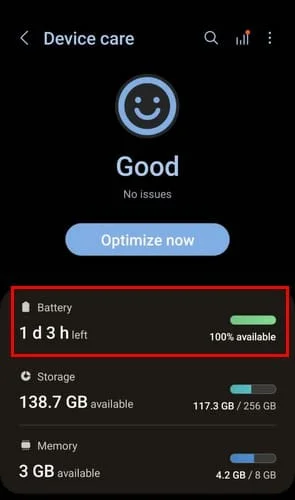

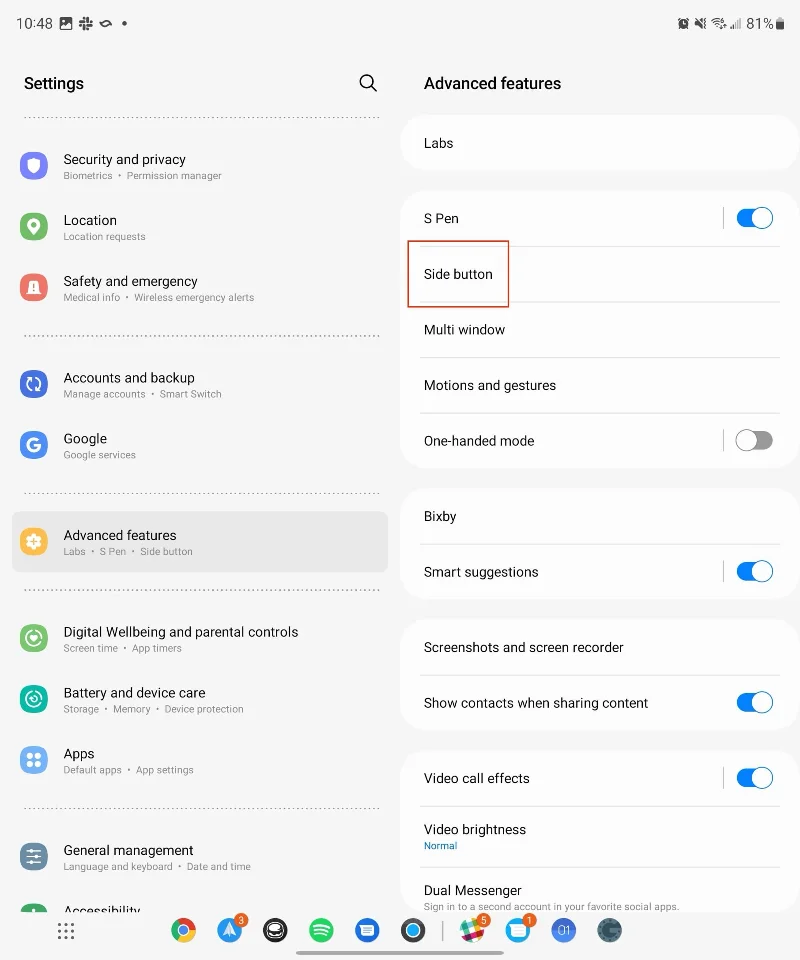

Ko omogočite odstotek baterije na svojem Android telefonu, boste vedeli, koliko baterije je še preostalo. Tukaj je enostaven način, kako to omogočiti.

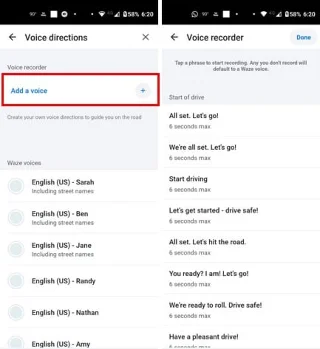

Sprememba nastavitev glasu za aplikacijo Waze vam omogoča, da slišite drugačen glas, vsakič, ko potrebujete potovati. Tukaj je, kako ga spremeniti.

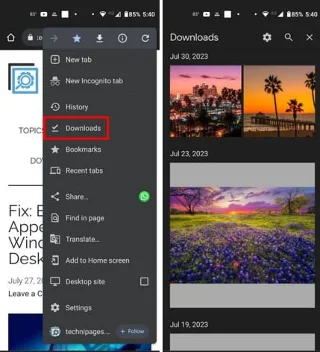

Izbris zgodovine prenosov Android vam pomaga pridobiti več prostora za shranjevanje med drugimi stvarmi. Tukaj so koraki, ki jih morate sprejeti.

Samsung Galaxy Z Fold 5 je eno najbolj privlačnih naprav svojega časa v letu 2023. Z obsežnim zložljivim zaslonom velikosti 7,6 palca in 6,2-palčnim sprednjim zaslonom, Z Fold 5 ustvarja občutek, da držite in se ukvarjate z prihodnostjo.

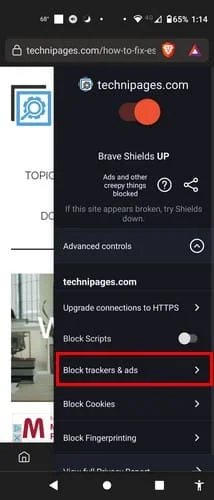

Kako konfigurirati nastavitve blokiranja oglasov za Brave na Androidu s pomočjo teh korakov, ki jih lahko izvedete v manj kot minuti. Zavarujte se pred vsiljivimi oglasi z uporabo teh nastavitev blokiranja oglasov v brskalniku Brave za Android.

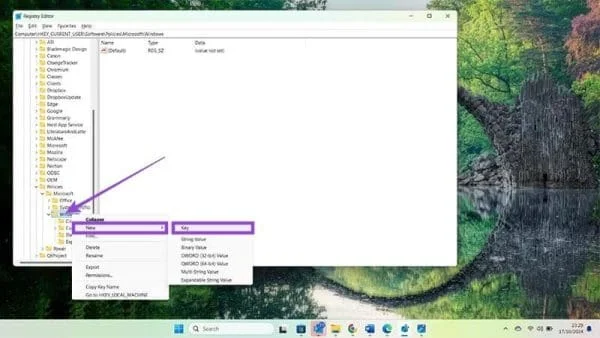

Pokažemo vam, kako rešiti težavo, kjer so možnosti varčevalnika zaslona v Microsoft Windows 11 sivkaste.

Iščete telefon, ki se lahko zloži? Odkrijte, kaj ponuja najnovejši Samsung Galaxy Z Fold 5 5G.