Que é SMPS?

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

Se fala inglés, probablemente estea familiarizado coa palabra compromiso no seu uso normal. En concreto, aceptar algo que non é o que inicialmente quería por mor de algún factor competitivo. Non hai límite real sobre o que pode ser o factor competidor. O custo é un exemplo clásico, así como o tempo, o esforzo, as limitacións materiais e as esixencias doutras persoas.

No mundo da ciberseguridade tamén se utiliza a palabra compromiso. Aínda que o significado exacto non é realmente o mesmo. Se ollas moi forte, poderías argumentar que é un caso específico, pero sería un pouco difícil de vender. Un compromiso de seguridade é o resultado dun acceso non autorizado a datos ou a un sistema. Os detalles exactos do compromiso e a súa gravidade poden variar significativamente. Os factores importantes inclúen a sensibilidade dos datos ou do sistema comprometido, a escala e a duración do compromiso e as accións que realizou o atacante.

Nota: o caso específico mencionado anteriormente sería: querer un sistema seguro pero aceptar que non o é/non foi por proba do contrario. Este é menos un compromiso deliberado e máis unha re-avaliación forzada impulsada pola realidade. Tamén normalmente non só se "acepta", senón que se fan esforzos para resolver o problema.

Datos comprometidos

Para que os datos se vexan comprometidos, unha persoa non autorizada debe ter acceso a eles. Na gran maioría dos casos, isto implicará que a persoa non autorizada poida ver os datos. Non obstante, hai escenarios nos que os datos poderían modificarse ou eliminarse cegamente, que tamén se clasificarían como datos comprometidos. O compromiso pode afectar á confidencialidade ou á integridade dos datos, ou potencialmente a ambas.

Se os datos non son especialmente sensibles, isto pode non ser un problema masivo. Normalmente, con todo, o acceso aos datos restrinxidos está restrinxido por algún motivo. Os detalles de pago son un punto de datos clásico. Se se afecta a confidencialidade dos datos de pago, persoas non autorizadas poden utilizalos para obter beneficios económicos. Os datos clasificados, por exemplo, poden ter ramificacións na seguridade nacional se se divulgan a partes non autorizadas. De xeito similar, se se modificasen eses datos poderían haber máis problemas. sobre todo se esa modificación non se notaba hai tempo.

Unha vez que os datos están comprometidos, o gato está fóra da bolsa. O método de acceso pódese resolver pero os datos están aí fóra. Coñecer a que datos se accedeu pode permitir que se produzan máis procedementos de limitación de danos. Isto pode ser especialmente importante se os datos foron modificados.

Ordenador comprometido

En xeral, se o teu ordenador ten un virus ou calquera outra forma de malware, é razoable considerar que o ordenador está comprometido. Dependendo do malware, un ordenador comprometido pode significar diferentes cousas. O ransomware pode eliminar os teus datos, pero normalmente non os revela a ninguén. A maioría das outras formas de malware moderno tentan roubar datos confidenciais, como contrasinais.

Nota: O ransomware pode proporcionar unha boa cobertura para outros programas maliciosos, polo que non se debe asumir necesariamente que os seus datos non foron expostos se se ve afectado polo ransomware.

Algúns tipos de malware poden ser particularmente difíciles de eliminar. Xeralmente, o software antivirus pode aclarar as cousas, pero pode ser necesario limpar o disco duro e reinstalar o sistema operativo. Nalgúns casos raros, mesmo isto pode non ser suficiente. Non obstante, o malware deste calibre adoita ser desenvolvido só por actores de ameazas a nivel estatal.

Software comprometido

Cando o software está comprometido, todo o que fai e fixo é sospeitoso. Se o software está comprometido, debe tratarse como se fose puramente malware. Normalmente, se algún software do teu ordenador se infecta, pódese resolver mediante un software antivirus. Desafortunadamente, hai escenarios peores. Por exemplo, se o programador dun software se ve comprometido, entón pode enviar software comprometido aos seus clientes. Isto coñécese como un ataque á cadea de subministración. Este tipo de compromiso implica que o programador sexa pirateado dalgún xeito. Non obstante, é posible que o desenvolvedor teña unha ameaza interna.

Nota: o hardware tamén pode verse comprometido mediante ataques á cadea de subministración.

Efectos desmesurados

É importante entender que o incidente de seguridade pode non limitarse ao sistema ou aos datos realmente comprometidos. O compromiso orixinal pode activar máis incidentes de seguridade. Cada un dos exemplos anteriores mostrou isto dalgún xeito. Os datos clasificados comprometidos poderían poñer en risco a vida dos axentes de campo e os "activos" que xestionan. Se se manipula con coidado, pode chegar a levar á aceptación de intelixencia falsa e pode comprometer outras operacións. O teu ordenador comprometido podería usarse para proliferar o malware co que está infectado. Os datos sobre el tamén se poden usar para acceder ás túas contas en liña, etc. O software comprometido pode afectar a todos os usuarios do software cando o software afectado é amplamente utilizado, isto pode ter un impacto moi amplo.

Conclusión

Un compromiso na seguridade cibernética refírese ao acceso, modificación ou eliminación non autorizados de datos ou dun sistema. Aínda que un único sistema pode verse afectado, calquera sistema que se integre con ese sistema tamén pode sentir os efectos, aínda que non se vexa afectado directamente. Un compromiso non implica necesariamente unha "violación de datos" na que os datos se venden/liberan no mercado negro. Pode ser só unha divulgación accidental a unha persoa responsable pero non autorizada. Tamén pode ser prudente asumir que os datos que foron públicos accidentalmente están comprometidos aínda que non haxa indicios reais de que alguén teña acceso a eles.

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

Imos afondar nun tema cada vez máis importante no mundo da ciberseguridade: a seguridade baseada no illamento. Este enfoque para

Hoxe imos afondar nunha ferramenta que pode automatizar tarefas de clic repetitivos no teu Chromebook: o Clicker automático. Esta ferramenta pode aforrar tempo e

Resolve un problema no que o teu robot aspirador Roomba se detén, se pega e segue xirando.

Obtén respostas á pregunta Por que non se acende o meu Chromebook? Nesta guía útil para usuarios de Chromebook.

O Steam Deck ofrece unha experiencia de xogo robusta e versátil ao teu alcance. Non obstante, para optimizar o teu xogo e garantir o mellor posible

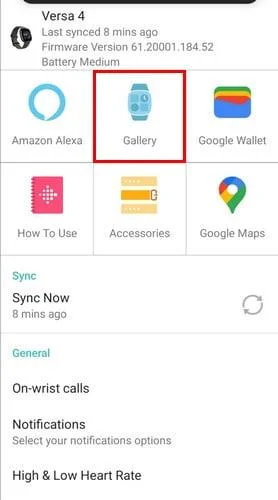

Cambia a esfera do teu Fitbit Versa 4 para darlle ao teu reloxo un aspecto diferente todos os días de forma gratuíta. Mira o rápido e sinxelo que é.

Aprende a denunciar a un estafador a Google para evitar que estafe a outros con esta guía.

Necesitas eliminar a GPU do teu PC? Únete a min mentres explico como eliminar unha GPU do teu PC nesta guía paso a paso.

O hombro surf é unha clase de ataque de enxeñería social. Implica que un atacante recompila información mirando a túa pantalla.