Que é SMPS?

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

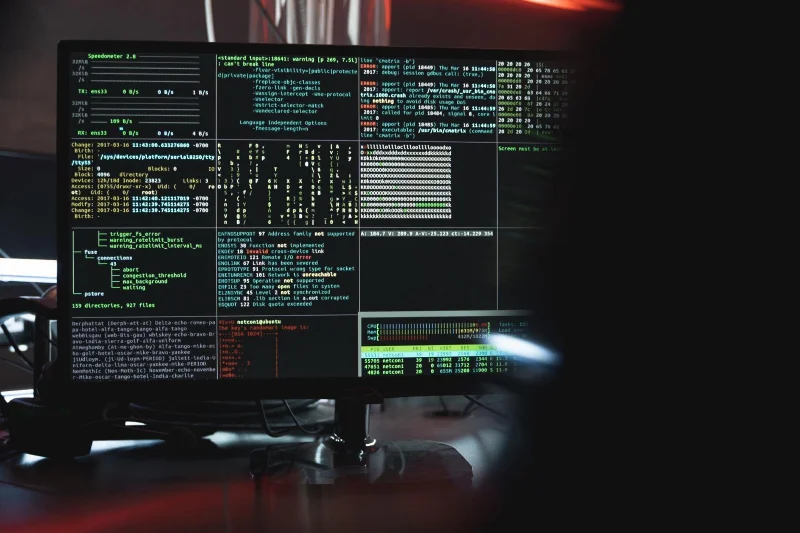

Imos afondar nun tema cada vez máis importante no mundo da ciberseguridade: a seguridade baseada no illamento. Este enfoque da seguridade ten como obxectivo protexer os sistemas illándoos das posibles ameazas. Nesta publicación do blog, guiarémosche a través do que é a seguridade baseada no illamento, como funciona e por que é importante. Imos comezar!

Que é a seguridade baseada no illamento?

Antes de mergullarnos no método, imos discutir brevemente o que é a seguridade baseada no illamento. A seguridade baseada no illamento é unha estratexia de ciberseguridade que implica illar un sistema, unha aplicación ou unha rede para evitar que estea exposto a potenciais ameazas. Ao illar estes compoñentes, pode evitar que o malware, os piratas informáticos e outras ameazas accedan a eles e causen danos.

A seguridade baseada no illamento pódese aplicar de varias maneiras, incluíndo a segmentación da rede, o sandboxing de aplicacións e a virtualización. Todos estes métodos implican a creación de barreiras que eviten as ameazas e permiten que os usuarios e procesos lexítimos funcionen normalmente.

Como funciona a seguridade baseada no illamento?

A seguridade baseada no illamento funciona creando barreiras ou "illamentos" entre diferentes partes dun sistema. Estas barreiras poden adoptar varias formas, dependendo do método específico de illamento que se utilice. Aquí tes unha ollada máis detallada a algúns métodos comúns de seguridade baseada no illamento:

Por que é importante a seguridade baseada no illamento?

A seguridade baseada no illamento é importante por varias razóns:

Implantación de seguridade baseada no illamento

A implementación da seguridade baseada no illamento implica varios pasos:

Consideracións clave para a seguridade baseada no illamento

Aínda que a seguridade baseada no illamento ofrece numerosos beneficios, é esencial ter en conta varios factores para garantir a súa implementación efectiva:

O futuro da seguridade baseada no illamento

A medida que as ameazas cibernéticas seguen evolucionando, tamén o farán as estratexias de seguridade baseadas no illamento. As tecnoloxías emerxentes como a microsegmentación e a contenerización están a superar os límites do que é posible co illamento, ofrecendo un control aínda máis granular sobre os compoñentes do sistema.

Conclusión

A seguridade baseada no illamento é un enfoque poderoso e cada vez máis importante para a ciberseguridade. Ao comprender o que é, como funciona e como implementalo, pode protexer mellor os seus sistemas e datos das ameazas.

Lembre, aínda que a seguridade baseada no illamento pode mellorar significativamente a seguridade do seu sistema, non é unha solución autónoma. Debe usarse como parte dunha estratexia de seguridade multicapa que inclúa unha serie de ferramentas e prácticas.

Permanece atento para obter máis consellos e trucos tecnolóxicos sobre como sacar o máximo proveito dos teus dispositivos. Mantéñase a salvo!

Teña en conta que a eficacia destes métodos pode variar segundo o sistema específico, a súa configuración e outros factores. Consulta sempre os últimos recursos oficiais e consulta cun profesional da ciberseguridade para obter a información máis precisa e actualizada.

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

Imos afondar nun tema cada vez máis importante no mundo da ciberseguridade: a seguridade baseada no illamento. Este enfoque para

Hoxe imos afondar nunha ferramenta que pode automatizar tarefas de clic repetitivos no teu Chromebook: o Clicker automático. Esta ferramenta pode aforrar tempo e

Resolve un problema no que o teu robot aspirador Roomba se detén, se pega e segue xirando.

Obtén respostas á pregunta Por que non se acende o meu Chromebook? Nesta guía útil para usuarios de Chromebook.

O Steam Deck ofrece unha experiencia de xogo robusta e versátil ao teu alcance. Non obstante, para optimizar o teu xogo e garantir o mellor posible

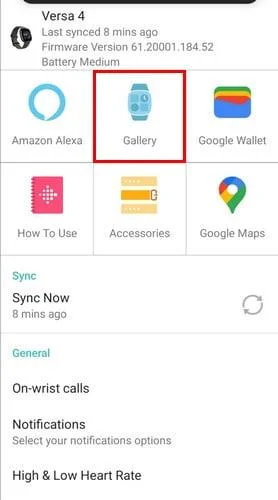

Cambia a esfera do teu Fitbit Versa 4 para darlle ao teu reloxo un aspecto diferente todos os días de forma gratuíta. Mira o rápido e sinxelo que é.

Aprende a denunciar a un estafador a Google para evitar que estafe a outros con esta guía.

Necesitas eliminar a GPU do teu PC? Únete a min mentres explico como eliminar unha GPU do teu PC nesta guía paso a paso.

O hombro surf é unha clase de ataque de enxeñería social. Implica que un atacante recompila información mirando a túa pantalla.