Que é SMPS?

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

En criptografía, algúns cifrados poden estar etiquetados co acrónimo PFS. Isto significa Perfect Forward Secrecy. Algunhas implementacións poden referirse simplemente a PFS como FS. Este acrónimo significa Forward Secrecy ou Forward Secure. En todo caso, todos falan do mesmo. Para comprender o que significa Perfect Forward Secrecy, esixe que comprendas os conceptos básicos do intercambio de claves criptográficas.

Fundamentos de criptografía

Para comunicarse de forma segura a solución ideal é utilizar algoritmos de cifrado simétrico. Estes son rápidos, moito máis rápidos que os algoritmos asimétricos. Con todo, teñen un problema fundamental. Dado que se usa a mesma clave para cifrar e descifrar unha mensaxe, non pode enviar a chave por unha canle insegura. Polo tanto, primeiro debes poder protexer a canle. Isto faise usando a criptografía asimétrica na práctica.

Nota: Tamén sería posible, se non é factible, utilizar unha canle segura fóra de banda, aínda que a dificultade segue sendo para asegurar esa canle.

Para protexer unha canle insegura realízase un proceso chamado intercambio de chaves Diffie-Hellman. No intercambio de chaves Diffie-Hellman, unha das partes, Alice, envía a súa chave pública á outra parte, Bob. Bob entón combina a súa clave privada coa clave pública de Alice para xerar un segredo. Bob entón envía a súa clave pública a Alice, quen a combina coa súa clave privada, permitíndolle xerar o mesmo segredo. Neste método, ambas as partes poden transmitir información pública pero acaban xerando o mesmo segredo, sen ter que transmitilo nunca. Este segredo pódese usar entón como clave de cifrado para un algoritmo de cifrado simétrico rápido.

Nota: o intercambio de chaves Diffie-Hellman non ofrece autenticación de forma nativa. Un atacante nunha posición de Man in the Middle ou MitM podería negociar unha conexión segura tanto con Alice como con Bob, e supervisar silenciosamente as comunicacións descifradas. Este problema resólvese mediante PKI ou Public Key Infrastructure. En Internet, isto toma a forma de autoridades de certificación de confianza que asinan certificados de sitios web. Isto permite que un usuario verifique que se está conectando ao servidor que espera.

O problema co estándar Diffie-Hellman

Aínda que o problema de autenticación é fácil de resolver, ese non é o único problema. Os sitios web teñen un certificado, asinado por unha autoridade de certificación. Este certificado inclúe unha clave pública, para a cal o servidor ten a clave privada. Podes usar este conxunto de chaves asimétricas para comunicarte de forma segura, pero, que pasa se algunha vez se ve comprometida esa chave privada?

Se unha parte interesada e malintencionada quixese descifrar os datos cifrados, sería difícil facelo. O cifrado moderno foi deseñado de tal xeito que levaría polo menos moitos millóns de anos ter unha oportunidade razoable de adiviñar unha única clave de cifrado. Non obstante, un sistema criptográfico só é tan seguro como a chave. Polo tanto, se o atacante é capaz de comprometer a clave, digamos pirateando o servidor, pode usala para descifrar calquera tráfico que se utilizou para cifrar.

Este problema obviamente ten uns grandes requisitos. En primeiro lugar, hai que comprometer a clave. O atacante tamén necesita calquera tráfico cifrado que queira descifrar. Para o teu atacante medio, este é un requisito bastante difícil. Non obstante, se o atacante é un ISP malicioso, un provedor de VPN, un propietario de punto de acceso Wi-Fi ou un estado nacional, está nun bo lugar para capturar grandes cantidades de tráfico cifrado que pode ser capaz de descifrar nalgún momento.

O problema aquí é que coa clave privada do servidor, o atacante podería xerar o segredo e usalo para descifrar todo o tráfico que se utilizou para cifrar. Isto podería permitir ao atacante descifrar anos de tráfico de rede para todos os usuarios a un sitio web dun só golpe.

Perfecto segredo directo

A solución a isto é non usar a mesma clave de cifrado para todo. Pola contra, quere usar claves efémeras. O segredo directo perfecto require que o servidor xere un novo par de claves asimétricas para cada conexión. O certificado aínda se usa para a autenticación, pero en realidade non se usa para o proceso de negociación de claves. A clave privada garda na memoria o tempo suficiente para negociar o segredo antes de ser borrada. Do mesmo xeito, o segredo só se garda mentres estea en uso antes de ser eliminado. En sesións especialmente longas, incluso pode ser renegociada.

Consello: nos nomes de cifrado, os cifrados que inclúen Perfect Forward Secrecy adoitan etiquetarse con DHE ou ECDHE. O DH significa Diffie-Hellman, mentres que o E no extremo significa Ephemeral.

Ao usar un segredo único para cada sesión, redúcese moito o risco de que a chave privada se vexa comprometida. Se un atacante é capaz de comprometer a clave privada, pode descifrar o tráfico actual e futuro, pero non pode usalo para descifrar o tráfico histórico en masa.

Como tal, o segredo directo perfecto ofrece unha ampla protección contra a captura global de tráfico da rede. Aínda que no caso de que o servidor estea comprometido, algúns datos poden ser descifrados, só son datos actuais, non todos os datos históricos. Ademais, unha vez que se detectou o compromiso, o problema pódese resolver, deixando só unha cantidade relativamente pequena do tráfico total de por vida descifrable polo atacante.

Conclusión

Perfect Forward Secrecy é unha ferramenta para protexerse contra a vixilancia histórica xeral. Un atacante capaz de recoller e almacenar grandes cantidades de comunicacións cifradas pode ser capaz de descifralas se algunha vez accede á chave privada. PFS garante que cada sesión use claves efémeras únicas. Isto limita a capacidade do atacante para "só" poder descifrar o tráfico actual, en lugar de todo o tráfico histórico.

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

Imos afondar nun tema cada vez máis importante no mundo da ciberseguridade: a seguridade baseada no illamento. Este enfoque para

Hoxe imos afondar nunha ferramenta que pode automatizar tarefas de clic repetitivos no teu Chromebook: o Clicker automático. Esta ferramenta pode aforrar tempo e

Resolve un problema no que o teu robot aspirador Roomba se detén, se pega e segue xirando.

Obtén respostas á pregunta Por que non se acende o meu Chromebook? Nesta guía útil para usuarios de Chromebook.

O Steam Deck ofrece unha experiencia de xogo robusta e versátil ao teu alcance. Non obstante, para optimizar o teu xogo e garantir o mellor posible

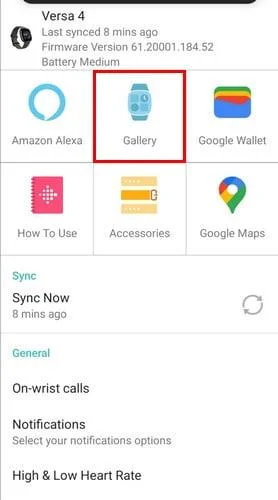

Cambia a esfera do teu Fitbit Versa 4 para darlle ao teu reloxo un aspecto diferente todos os días de forma gratuíta. Mira o rápido e sinxelo que é.

Aprende a denunciar a un estafador a Google para evitar que estafe a outros con esta guía.

Necesitas eliminar a GPU do teu PC? Únete a min mentres explico como eliminar unha GPU do teu PC nesta guía paso a paso.

O hombro surf é unha clase de ataque de enxeñería social. Implica que un atacante recompila información mirando a túa pantalla.