Que é SMPS?

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

O mergullo con lixo é o concepto de peneirar o lixo. Normalmente, isto non implica necesariamente entrar fisicamente nun contenedor, senón só entrar, pero pode implicar literalmente "mergullo" nos colectores. O concepto é bastante xeral e adoita implicar a persoas que están loitando por facer fronte reclamando alimentos descartados pero aínda comestibles ou artigos que se poden revender.

Por exemplo, nos países do primeiro mundo, os supermercados adoitan tirar os alimentos cando chegan á súa data de caducidade, ou aínda que só teñan imperfeccións. Este alimento en xeral aínda é perfectamente comestible, e algunhas persoas optan por tomalo dos colectores. Ademais, moitas veces as persoas tiran bens funcionais que xa non queren nin necesitan. Un mergullador do lixo pode identificar estes artigos e revendelos.

Pero onde entra a tecnoloxía? Ben, ás veces as persoas e as empresas tiran elementos tecnolóxicos ou datos. Un mergullador do lixo pode ser capaz de facer un uso notable disto.

Freaks de mergullo de lixo

Aínda que o mergullo con lixo probablemente estivo a suceder desde que a humanidade tivo lixo que rebuscar, xeralmente non se considerou un problema demasiado ata que as cousas se puxeron "freak". Unha das primeiras formas de hackeo non implicaba directamente ordenadores. Pola contra, os sistemas telefónicos foron os obxectivos. Desde a década de 1950 ata a década de 1970 os sistemas telefónicos dos EE. UU. foron cambiados automaticamente mediante o uso de tons. Para marcar un número que premeches teclas, estas teclas tiñan cada unha un ton de audio distinto, e o sistema decodificou estes tons e enviouno.

Debido a que estes tons foron reproducidos a través do mesmo sistema de comunicación que a fala normal, era posible reproducir os tons e pasar. Ademais, os tons tamén controlaban a taxa á que se cobraba a chamada para que as taxas puidesen reducirse ou evitarse por completo reproducíndo tons personalizados. Facer uso deste coñecemento chamábase "phreaking" á persoa que o facía chamábase "phreak". O termo "phreak" é unha ortografía sensacional de "freak", usando as dúas primeiras letras de "teléfono". Moitas destas figuras son moi respectadas na cultura do hackeo informático.

Para poder facer un uso axeitado do sistema era necesario un bo coñecemento. Algúns destes pódense recoller só escoitando os tons. Pero moitos phreaks aprenderon o que necesitaban mergullando no contenedor. En concreto, pasarían polos contedores das compañías telefónicas e lían os manuais do sistema que simplemente se tiraron. Deste xeito, os phreaks adoitaban ser aínda máis informados sobre as complejidades precisas do sistema telefónico que as persoas que o dirixían.

Hackers de mergullo de lixo

Cos phreaks aprendendo sobre os sistemas telefónicos mergullando no contenedor de lixo, moitos dos primeiros piratas informáticos tamén usaron as mesmas técnicas. Unha vez máis, ao apuntarse aos lixos das empresas que fabrican ou usan sistemas informáticos, especialmente os grandes sistemas mainframe, poderían eventualmente conseguir manuais de usuario e outros documentos técnicos. Con esta información e cun impulsor de curiosidade, estes hackers a miúdo acababan coñecendo o sistema mellor que os seus arquitectos. Deste xeito, poderían ser incriblemente eficaces para obter acceso mediante a explotación de vulnerabilidades.

Moitas veces, as vulnerabilidades explotadas non eran nada enormemente complicadas. Pola contra, poderían ser tan sinxelos como non ter ningún mecanismo de autenticación e despois conectalo a Internet ou a unha rede con acceso a Internet. En moitos casos, estes primeiros piratas informáticos non usaron especialmente os seus coñecementos de forma maliciosa. Si, piratearon ilegalmente, pero moitas veces só merodeaban, deixaban algún tipo de mensaxe de bandeira "Estou aquí" e saían de novo sen romper nada.

Leakers de mergullo de lixo

Xeralmente, se xa non necesitas algo, simplemente bótao. Pode ser bastante doado non considerar que datos hai en papel ou discos duros que se están a lanzar. Nalgúns casos, os mergulladores do lixo atoparon datos confidenciais en rexistros en papel descartados. Tamén se pode acceder aos datos desde discos duros descartados, dentro ou fóra dos ordenadores.

Este risco exacto é o motivo polo que moitas organizacións e gobernos requiren que os documentos sensibles en papel sexan destruídos antes de ser lixos. Tamén é por iso que hai políticas sobre a limpeza do disco duro e mesmo a destrución.

O lado xurídico das cousas e outros riscos

Tecnicamente, na maioría dos casos, o mergullo con lixo é ilegal. O contido do colector pertence ao propietario do colector e levalos é roubar. Porén, en xeral, isto é moi poucas veces aplicado. Éticamente, ten sentido permitir isto. Se alguén tira algo, é evidente que non lle serve máis. Se alguén ve isto e decide que pode facer uso del, xeralmente non prexudica ao propietario anterior. O problema vén cando o que se tira se pode facer un mal uso. Porén, de forma realista, isto podería e probablemente debería estar cuberto por outras leis en lugar de roubo.

O mergullo con lixo tampouco é moi recomendable. Non tes idea do que hai nun lixo. Pode haber produtos químicos tóxicos, residuos biológicos perigosos ou metal ou vidro cortantes. Tamén se poden baleirar os contedores sen que ninguén revise previamente o seu interior, o que pode poñer en perigo a vida dunha persoa dentro.

Conclusión

O mergullo co lixo é o acto de remexer no lixo. Non significa necesariamente mergullarse explícitamente nun lixo. Xeralmente, faise buscando alimentos ou artigos que se poidan revender. Porén, históricamente, os piratas informáticos e os phreaks usárono como método para acceder aos manuais e documentación dos produtos. Isto deulles unha cantidade significativa de coñecemento do sistema e facilitou a súa manipulación. Os espías, ollos privados e a policía tamén poden mergullarse no contedor de lixo como parte dunha investigación. Polo xeral, se estás eliminando información sensible, xa sexa física ou dixital, debes destruír dalgún xeito antes de eliminala. Isto mitiga a ameaza potencial do mergullo no contenedor.

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

Imos afondar nun tema cada vez máis importante no mundo da ciberseguridade: a seguridade baseada no illamento. Este enfoque para

Hoxe imos afondar nunha ferramenta que pode automatizar tarefas de clic repetitivos no teu Chromebook: o Clicker automático. Esta ferramenta pode aforrar tempo e

Resolve un problema no que o teu robot aspirador Roomba se detén, se pega e segue xirando.

Obtén respostas á pregunta Por que non se acende o meu Chromebook? Nesta guía útil para usuarios de Chromebook.

O Steam Deck ofrece unha experiencia de xogo robusta e versátil ao teu alcance. Non obstante, para optimizar o teu xogo e garantir o mellor posible

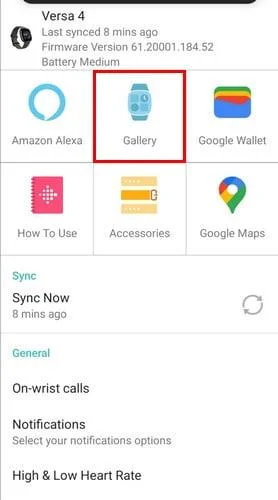

Cambia a esfera do teu Fitbit Versa 4 para darlle ao teu reloxo un aspecto diferente todos os días de forma gratuíta. Mira o rápido e sinxelo que é.

Aprende a denunciar a un estafador a Google para evitar que estafe a outros con esta guía.

Necesitas eliminar a GPU do teu PC? Únete a min mentres explico como eliminar unha GPU do teu PC nesta guía paso a paso.

O hombro surf é unha clase de ataque de enxeñería social. Implica que un atacante recompila información mirando a túa pantalla.