Que é SMPS?

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

A denegación de servizo ou DoS é un termo usado para describir un ataque dixital a unha máquina ou rede destinada a facelo inservible. En moitos casos, iso significa inundar o destinatario con tantas solicitudes ou tanto tráfico que provoca un mal funcionamento. Ás veces, tamén pode significar enviar unha cantidade menor de información específica e daniña para provocar un accidente, por exemplo.

Para explicar o proceso con máis detalle: unha máquina conectada a unha rede pode xestionar ( é dicir, enviar e recibir ) unha certa cantidade de tráfico e aínda funciona. A cantidade de tráfico depende de múltiples factores, como o tamaño das solicitudes realizadas e a información transferida. Así como a calidade e forza da conectividade de rede.

Cando se fan demasiadas solicitudes, a rede terá dificultades para manterse ao día. Nalgúns casos, as solicitudes serán retiradas ou quedan sen resposta. Se o exceso é demasiado alto, a rede ou a máquina receptora poden sufrir problemas, incluso erros e paradas.

Tipos de ataques

Hai moitos tipos diferentes de ataques DoS, con diferentes obxectivos e metodoloxías de ataque. Algúns dos máis populares inclúen:

SYN Flood

Un SYN flood ( pronunciado "sin" ) é un ataque no que o atacante envía solicitudes de conexión rápidas e repetidas sen finalizalas. Isto obriga ao lado receptor a utilizar os seus recursos para abrir e manter novas conexións, á espera de que se resolvan. Isto non ocorre. Isto consume recursos e ralentiza ou fai que o sistema afectado sexa completamente inservible.

Pense niso como responder a DM: se un vendedor recibe cen solicitudes sobre un coche que quere vender. Teñen que gastar tempo e esforzo para responder a todos. Se 99 deles deixan ao vendedor lendo, é posible que o único comprador xenuíno non obteña resposta ou a chegue demasiado tarde.

O ataque de inundación SYN recibe o seu nome do paquete utilizado no ataque. SYN é o nome do paquete usado para establecer unha conexión a través do protocolo de control de transmisión ou TCP que é a base da maioría do tráfico de Internet.

Ataque de desbordamento do búfer

Un desbordamento do búfer prodúcese cando un programa que usa calquera memoria dispoñible que un sistema ten dispoñible supera a súa asignación de memoria. Entón, se está inundado con tanta información, a memoria asignada non é suficiente para manexalo. Polo tanto, sobrescribe tamén as localizacións de memoria adxacentes.

Existen diferentes tipos de ataques de desbordamento de búfer. Por exemplo, enviar un pouco de información para enganar ao sistema para que cree un pequeno búfer antes de inundalo cunha información máis grande. Ou aqueles que envían un tipo de entrada incorrecto. Calquera forma del pode causar erros, paradas e resultados incorrectos en calquera que sexa o programa afectado.

Ping da Morte

O ataque PoD de nome relativamente humorístico envía un ping mal formado ou malicioso a un ordenador para que funcione mal. Os paquetes de ping normais teñen uns 56-84 bytes como máximo. Non obstante, esa non é a limitación. Poden ser tan grandes como 65k bytes.

Algúns sistemas e máquinas non están deseñados para ser capaces de xestionar ese tipo de paquetes, o que leva a un chamado desbordamento do búfer que normalmente fai que o sistema falle. Tamén se pode usar como ferramenta para inxectar código malicioso, nalgúns casos nos que o obxectivo non é apagar.

Ataques DoS distribuídos

Os ataques DDoS son unha forma máis avanzada de ataque DoS: constan de varios sistemas que traballan xuntos para executar un ataque DoS coordinado nun obxectivo singular. En lugar dun ataque 1 a 1, esta é unha situación de moitos a 1.

En xeral, os ataques DDoS teñen máis probabilidades de ter éxito xa que poden xerar máis tráfico, son máis difíciles de evitar e previr e poden facilmente disfrazarse de tráfico "normal". Os ataques DDoS incluso pódense facer por proxy. Supoñamos que un terceiro consegue infectar unha máquina de usuarios "inocentes" con malware. Nese caso, poden usar a máquina dese usuario para contribuír ao seu ataque.

Defensa contra ataques (D)DoS

Os ataques DoS e DDoS son métodos relativamente sinxelos. Non requiren un grao excepcional de coñecementos técnicos ou habilidade por parte do atacante. Cando teñen éxito, poden afectar masivamente a sitios e sistemas importantes. Non obstante, mesmo os sitios web gobernamentais foron eliminados deste xeito.

Hai varias formas diferentes de defenderse dos ataques DoS. A maioría deles funcionan de forma similar e requiren un seguimento do tráfico entrante. Os ataques SYN pódense bloquear bloqueando o procesamento dunha combinación específica de paquetes que non se produce nesa combinación no tráfico normal. Unha vez identificado como DoS ou DDoS, o blackholing úsase para protexer un sistema. Desafortunadamente, todo o tráfico entrante ( incluídas as solicitudes xenuínas ) é desviado e descartado para preservar a integridade do sistema.

Podes configurar enrutadores e cortalumes para filtrar os protocolos coñecidos e os enderezos IP problemáticos utilizados en ataques anteriores. Non axudarán contra ataques máis sofisticados e ben distribuídos. Pero seguen sendo ferramentas imprescindibles para deter ataques sinxelos.

Aínda que tecnicamente non é unha defensa, asegurarse de que haxa moito ancho de banda de reserva e dispositivos de rede redundantes no sistema tamén pode ser eficaz para evitar que os ataques DoS teñan éxito. Confían na sobrecarga da rede. Unha rede máis forte é máis difícil de sobrecargar. Unha autovía de 8 carrís require máis coches para bloquear que unha de 2 carrís, algo así.

Unha boa parte dos ataques DoS pódense evitar aplicando parches ao software, incluídos os seus sistemas operativos. Moitos dos problemas explotados son erros no software que os desenvolvedores solucionan ou, polo menos, ofrecen mitigacións. Non obstante, algúns tipos de ataques, como DDoS, non se poden solucionar mediante parches.

Conclusión

Efectivamente, calquera rede que se defenda con éxito contra ataques DoS e DDoS farano combinando un conxunto de diferentes medidas preventivas e contramedidas que funcionan ben xuntas. A medida que os ataques e os atacantes evolucionan e se fan máis sofisticados, tamén o fan os mecanismos de defensa.

Configurar, configurar e manter correctamente un sistema pode protexer relativamente ben. Pero incluso o mellor sistema probablemente deixará caer algo de tráfico lexítimo e permitirá pasar algunhas solicitudes ilexítimas, xa que non hai unha solución perfecta.

Aprende o que é SMPS e o significado das diferentes clasificacións de eficiencia antes de escoller un SMPS para o teu ordenador.

Imos afondar nun tema cada vez máis importante no mundo da ciberseguridade: a seguridade baseada no illamento. Este enfoque para

Hoxe imos afondar nunha ferramenta que pode automatizar tarefas de clic repetitivos no teu Chromebook: o Clicker automático. Esta ferramenta pode aforrar tempo e

Resolve un problema no que o teu robot aspirador Roomba se detén, se pega e segue xirando.

Obtén respostas á pregunta Por que non se acende o meu Chromebook? Nesta guía útil para usuarios de Chromebook.

O Steam Deck ofrece unha experiencia de xogo robusta e versátil ao teu alcance. Non obstante, para optimizar o teu xogo e garantir o mellor posible

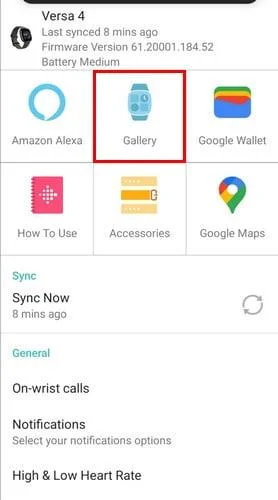

Cambia a esfera do teu Fitbit Versa 4 para darlle ao teu reloxo un aspecto diferente todos os días de forma gratuíta. Mira o rápido e sinxelo que é.

Aprende a denunciar a un estafador a Google para evitar que estafe a outros con esta guía.

Necesitas eliminar a GPU do teu PC? Únete a min mentres explico como eliminar unha GPU do teu PC nesta guía paso a paso.

O hombro surf é unha clase de ataque de enxeñería social. Implica que un atacante recompila información mirando a túa pantalla.