Koneiden nousu: tekoälyn todelliset sovellukset

Tekoäly ei ole tulevaisuudessa, se tässä nykyisyydessä Tässä blogissa Lue kuinka tekoälysovellukset ovat vaikuttaneet eri sektoreihin.

Zabbix on ilmainen ja avoimen lähdekoodin yritysvalmis ohjelmisto, jota käytetään järjestelmien ja verkkokomponenttien saatavuuden valvontaan. Zabbix voi valvoa tuhansia palvelimia, virtuaalikoneita tai verkkokomponentteja samanaikaisesti. Zabbix voi valvoa lähes kaikkea järjestelmään liittyvää, kuten suoritinta, muistia, levytilaa ja IO:ta, prosesseja, verkkoa, tietokantoja, virtuaalikoneita ja verkkopalveluita. Jos Zabbixille tarjotaan IPMI-käyttö, se voi myös valvoa laitteistoa, kuten lämpötilaa, jännitettä ja niin edelleen.

Tässä opetusohjelmassa käytämme 192.0.2.1Zabbix-palvelimen 192.0.2.2julkista IP-osoitetta ja Zabbix-isännän julkista IP-osoitetta, jota valvomme etänä. Muista korvata kaikki esimerkki-IP-osoitteen esiintymät omilla julkisilla IP-osoitteillasi.

Päivitä perusjärjestelmäsi CentOS 7:n päivittäminen -oppaan avulla . Kun järjestelmäsi on päivitetty, jatka riippuvuuksien asentamista.

Kun Zabbix web on asennettu, se luo automaattisesti asetukset Apachelle.

Asenna Apache palvelemaan Zabbix-käyttöliittymää tai verkkokäyttöliittymää.

sudo yum -y install httpd

Käynnistä Apache ja anna sen käynnistyä automaattisesti käynnistyksen yhteydessä.

sudo systemctl start httpd

sudo systemctl enable httpd

Lisää ja ota Remiarkisto käyttöön, koska oletusarkisto YUMsisältää PHP:n vanhemman version.

sudo rpm -Uvh http://rpms.remirepo.net/enterprise/remi-release-7.rpm

sudo yum -y install yum-utils

sudo yum-config-manager --enable remi-php71

Asenna PHP:n uusin versio sekä Zabbixin vaatimat moduulit.

sudo yum -y install php php-cli php-gd php-bcmath php-ctype php-xml php-xmlreader php-xmlwriter php-session php-sockets php-mbstring php-gettext php-ldap php-pgsql php-pear-Net-Socket

PostgreSQL on oliorelaatiotietokantajärjestelmä. Sinun on lisättävä PostgreSQL-tietovarasto järjestelmääsi, koska oletusarvoinen YUM-arkisto sisältää PostgreSQL:n vanhemman version.

sudo rpm -Uvh https://download.postgresql.org/pub/repos/yum/9.6/redhat/rhel-7-x86_64/pgdg-centos96-9.6-3.noarch.rpm

Asenna PostgreSQL-tietokantapalvelin.

sudo yum -y install postgresql96-server postgresql96-contrib

Alusta tietokanta.

sudo /usr/pgsql-9.6/bin/postgresql96-setup initdb

initdb luo uuden tietokantaklusterin, joka on ryhmä tietokantoja, joita hallitsee yksittäinen palvelin.

Muokkaa pg_hba.confottaaksesi MD5-pohjaisen todennuksen käyttöön.

sudo nano /var/lib/pgsql/9.6/data/pg_hba.conf

Etsi seuraavat rivit ja vaihda peermuotoon trustja idnetmuotoon md5.

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all peer

# IPv4 local connections:

host all all 127.0.0.1/32 idnet

# IPv6 local connections:

host all all ::1/128 idnet

Päivityksen jälkeen kokoonpanon pitäisi näyttää alla esitetyltä.

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 md5

# IPv6 local connections:

host all all ::1/128 md5

Käynnistä PostgreSQL-palvelin ja ota se käyttöön automaattisesti käynnistyksen yhteydessä.

sudo systemctl start postgresql-9.6

sudo systemctl enable postgresql-9.6

Muuta passwordoletusarvoisen PostgreSQL-käyttäjän arvoa.

sudo passwd postgres

Kirjaudu sisään PostgreSQL-käyttäjänä.

sudo su - postgres

Luo uusi PostgreSQL-käyttäjä Zabbixille.

createuser zabbix

Vaihda PostgreSQL-kuoreen.

psql

Aseta salasana äskettäin luodulle Zabbix-tietokannan tietokannan käyttäjälle.

ALTER USER zabbix WITH ENCRYPTED password 'StrongPassword';

Luo uusi tietokanta Zabbixille.

CREATE DATABASE zabbix OWNER zabbix;

Poistu psqlkuoresta.

\q

Vaihda sudokäyttäjäksi nykyisestä postgreskäyttäjästä.

exit

Zabbix tarjoaa CentOS:lle binaarit, jotka voidaan asentaa suoraan Zabbix-arkistosta. Lisää Zabbix-arkisto järjestelmääsi.

sudo rpm -ivh http://repo.zabbix.com/zabbix/3.4/rhel/7/x86_64/zabbix-release-3.4-1.el7.centos.noarch.rpm

Asenna Zabbix serverja Zabbix web.

sudo yum -y install zabbix-server-pgsql zabbix-web-pgsql

Tuo PostgreSQL-tietokanta.

zcat /usr/share/doc/zabbix-server-pgsql-3.4.*/create.sql.gz | psql -U zabbix zabbix

Sinun pitäisi nähdä jotain seuraavanlaista tulosteen lopussa.

...

INSERT 0 1

INSERT 0 1

COMMIT

Avaa Zabbix-määritystiedosto päivittääksesi tietokannan tiedot.

sudo nano /etc/zabbix/zabbix_server.conf

Etsi seuraavat rivit ja päivitä arvot tietokantakokoonpanosi mukaan. Sinun on poistettava DBHostja DBPortrivien kommentit .

DBHost=localhost

DBName=zabbix

DBUser=zabbix

DBPassword=StrongPassword

DBPort=5432

Zabbix asentaa automaattisesti virtuaalisen isäntätiedoston Apachelle. Meidän on määritettävä virtuaalinen isäntä päivittämään aikavyöhyke ja PHP-versio.

sudo nano /etc/httpd/conf.d/zabbix.conf

Etsi seuraavat rivit.

<IfModule mod_php5.c>

...

#php_value date.timezone Europe/Riga

Koska käytämme PHP-versiota 7, sinun on myös päivitettävä mod_phpversio. Päivitä rivit aikavyöhykkeesi mukaan alla olevan kuvan mukaisesti.

<IfModule mod_php7.c>

...

php_value date.timezone Asia/Kolkata

Käynnistä Apache uudelleen ottaaksesi nämä muutokset käyttöön.

sudo systemctl restart httpd

Käynnistä Zabbix-palvelin ja ota se käyttöön automaattisesti käynnistyksen yhteydessä.

sudo systemctl start zabbix-server

sudo systemctl enable zabbix-server

Zabbix-palvelimen pitäisi olla käynnissä nyt. Voit tarkistaa prosessin tilan suorittamalla tämän.

sudo systemctl status zabbix-server

Muokkaa palomuuria sallimaan standardi HTTPja HTTPSportti. Sinun on myös sallittava portti 10051palomuurin läpi, jota Zabbix käyttää saadakseen tapahtumat etäkoneilla toimivalta Zabbix-agentilta.

sudo firewall-cmd --zone=public --permanent --add-service=http

sudo firewall-cmd --zone=public --permanent --add-service=https

sudo firewall-cmd --zone=public --permanent --add-port=10051/tcp

sudo firewall-cmd --reload

To access the administration dashboard, you can open http://192.0.2.1/zabbix using your favorite browser. You will see a welcome message. You should have all the prerequisites satisfied on the next interface. Follow the instructions on the installer page to install the software. Once the software has been installed, login using the username Admin and password zabbix. Zabbix is now installed and ready to collect the data from the Zabbix agent.

To monitor the server on which Zabbix is installed, you can set up the agent on the server. The Zabbix agent will gather the event data from the Linux server to send it to the Zabbix server. By default, port 10050 is used to send the events and data to the server.

Install the Zabbix agent.

sudo yum -y install zabbix-agent

Start the agent and enable it to automatically start at boot.

sudo systemctl start zabbix-agent

sudo systemctl enable zabbix-agent

The communication between the Zabbix agent and the Zabbix server is done locally, thus there is no need to set up any encryption.

Before the Zabbix server can receive any data, you need to enable the host. Login to the web administration dashboard of the Zabbix server and go to Configuration >> Host. You will see a disabled entry of the Zabbix server host. Select the entry and click on the "Enable" button to enable the monitoring of the Zabbix server application and the base CentOS system on which the Zabbix server is installed.

There are three methods by which a remote Zabbix agent can send events to the Zabbix server. The first method is to use an unencrypted connection, and the second is using a secured pre-shared key. The third and most secure way is to encrypt the transmission using RSA certificates.

Before we proceed to install and configure the Zabbix agent on the remote machine, we need to generate the certificates on the Zabbix server system. We will use self-signed certificates.

Run the following commands on the Zabbix server as a sudo user.

Create a new directory to store Zabbix keys and generate the private key for the CA.

mkdir ~/zabbix-keys && cd ~/zabbix-keys

openssl genrsa -aes256 -out zabbix-ca.key 4096

It will ask you for a passphrase to protect the private key. Once the private key has been generated, proceed to generate the certificate for the CA.

openssl req -x509 -new -key zabbix-ca.key -sha256 -days 3560 -out zabbix-ca.crt

Anna yksityisen avaimen tunnuslause. Se pyytää sinulta joitain tietoja maastasi, osavaltiostasi tai organisaatiostasi. Anna tiedot vastaavasti.

[user@vultr zabbix-keys]$ openssl req -x509 -new -key zabbix-ca.key -sha256 -days 3560 -out zabbix-ca.crt

Enter passphrase for `zabbix-ca.key`:

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

Country Name (2 letter code) [XX]:IN

State or Province Name (full name) []:My State

Locality Name (eg, city) [Default City]:My City

Organization Name (eg, company) [Default Company Ltd]:My Organization

Organizational Unit Name (eg, section) []:My Unit

Common Name (eg, your name or your server's hostname) []:Zabbix CA

Email Address []:mail@example.com

Olemme luoneet CA-varmenteen onnistuneesti. Luo yksityinen avain ja CSR Zabbix-palvelimelle.

openssl genrsa -out zabbix-server.key 2048

openssl req -new -key zabbix-server.key -out zabbix-server.csr

Älä anna salasanaa yksityisen avaimen salaamiseksi suorittaessasi yllä olevaa komentoa. Luo sertifikaatti Zabbix-palvelimelle CSR:n avulla.

openssl x509 -req -in zabbix-server.csr -CA zabbix-ca.crt -CAkey zabbix-ca.key -CAcreateserial -out zabbix-server.crt -days 1825 -sha256

Samoin luo yksityinen avain ja CSR Zabbix-isännälle tai agentille.

openssl genrsa -out zabbix-host1.key 2048

openssl req -new -key zabbix-host1.key -out zabbix-host1.csr

Luo nyt varmenne.

openssl x509 -req -in zabbix-host1.csr -CA zabbix-ca.crt -CAkey zabbix-ca.key -CAcreateserial -out zabbix-host1.crt -days 1460 -sha256

Kopioi varmenteet Zabbix-määrityshakemistoon.

sudo mkdir /etc/zabbix/keys

sudo cp zabbix-ca.* zabbix-server.* /etc/zabbix/keys

Anna varmenteiden omistusoikeus Zabbixkäyttäjälle.

sudo chown -R zabbix: /etc/zabbix/keys

Päivitä varmenteiden polku avaamalla Zabbix-palvelimen määritystiedosto.

sudo nano /etc/zabbix/zabbix_server.conf

Etsi nämä rivit asetustiedostosta ja muuta niitä kuvan mukaisesti.

TLSCAFile=/etc/zabbix/keys/zabbix-ca.crt

TLSCertFile=/etc/zabbix/keys/zabbix-server.crt

TLSKeyFile=/etc/zabbix/keys/zabbix-server.key

Tallenna tiedosto ja poistu editorista. Käynnistä Zabbix-palvelin uudelleen, jotta kokoonpanomuutos tulee voimaan.

sudo systemctl restart zabbix-server

Kopioi varmenteet scpkomennolla isäntätietokoneeseen, jota haluat valvoa.

cd ~/zabbix-keys

scp zabbix-ca.crt zabbix-host1.* user@192.0.2.2:~

Varmista, että korvaat 192.0.2.2sen etäisännän todellisella IP-osoitteella, johon haluat asentaa Zabbix-agentin.

Nyt kun olemme kopioineet varmenteet isäntäjärjestelmään, olemme valmiita asentamaan Zabbix-agentin.

Tästä eteenpäin kaikki komennot on suoritettava isännässä, jota haluat valvoa .

Lisää Zabbix-arkisto järjestelmään.

sudo rpm -ivh http://repo.zabbix.com/zabbix/3.4/rhel/7/x86_64/zabbix-release-3.4-1.el7.centos.noarch.rpm

Asenna Zabbix-agentti järjestelmään.

sudo yum -y install zabbix-agent

Siirrä avain ja varmenteet Zabbix-määrityshakemistoon.

sudo mkdir /etc/zabbix/keys

sudo mv ~/zabbix-ca.crt ~/zabbix-host1.* /etc/zabbix/keys/

Anna sertifikaattien omistajuus Zabbix-käyttäjälle.

sudo chown -R zabbix: /etc/zabbix/keys

Avaa Zabbix-agentin määritystiedosto päivittääksesi palvelimen IP-osoite sekä polun avaimeen ja varmenteisiin.

sudo nano /etc/zabbix/zabbix_agentd.conf

Etsi seuraava rivi ja tee tarvittavat muutokset, jotta ne näyttävät alla esitetyltä.

Server=192.0.2.1 # Replace with actual Zabbix server IP

ServerActive=192.0.2.1 # Replace with actual Zabbix server IP

Hostname=Zabbix host1 # Provide a appropriate name or hostname

Isäntänimen on oltava yksilöllinen merkkijono, jota ei ole määritetty millekään muulle isäntäjärjestelmälle. Kirjoita isäntänimi muistiin, koska meidän on asetettava tarkka isäntänimi Zabbix-palvelimessa.

Päivitä edelleen näiden parametrien arvot.

TLSConnect=cert

TLSAccept=cert

TLSCAFile=/etc/zabbix/keys/zabbix-ca.crt

TLSCertFile=/etc/zabbix/keys/zabbix-host1.crt

TLSKeyFile=/etc/zabbix/keys/zabbix-host1.key

Käynnistä nyt Zabbix-agentti uudelleen ja ota se käyttöön automaattisesti käynnistyksen yhteydessä.

sudo systemctl restart zabbix-agent

sudo systemctl enable zabbix-agent

Olet onnistuneesti määrittänyt Zabbix-agentin isäntäjärjestelmässä. Selaa Zabbix-hallintapaneelia osoitteessa https://192.0.2.1/zabbixlisätäksesi äskettäin määritetty isäntä.

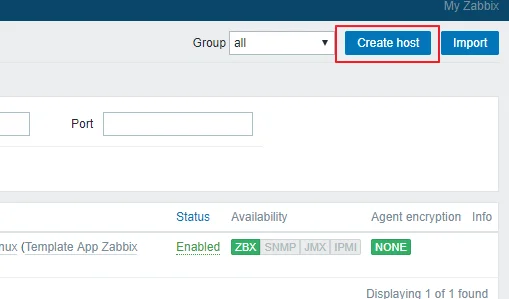

Siirry kohtaan Configuration >> Hostsja napsauta Create Hostoikeassa yläkulmassa olevaa painiketta.

On create hostkäyttöliittymä, tarjoavat isäntänimi, joka on täsmälleen samanlainen kuin isäntänimeä konfiguroitu vastaanottavan järjestelmän Zabbix konfiguraatio tiedosto. Voit vapaasti valita näyttönimeksi mitä tahansa.

Valitse ryhmä, johon haluat lisätä järjestelmän. Koska käytämme Zabbix-agenttia valvomaan perus Linux-palvelinta, voimme valita Linux-palvelinryhmän. Voit myös luoda uuden ryhmän, jos haluat.

Anna sen isännän IP-osoite, jossa Zabbix-agentti toimii. Voit antaa valinnaisen kuvauksen isännästä.

Siirry nyt Templateuuden isäntärajapinnan välilehteen ja etsi malli sovelluksen mukaan. Meidän tapauksessamme meidän on löydettävä Template OS Linux. Napsauta Addlinkkiä määrittääksesi mallin isännälle.

Siirry lopuksi Encryptionvälilehteen ja valitse Certificatesekä yhteyksille isäntään että yhteyksille isäntäkoneesta. Tällä tavalla molempien osapuolten viestintä salataan RSA-varmenteilla. IssuerJa Subjectkentät ovat valinnaisia.

Kun olet valmis, voit Addlisätä uuden isännän Zabbix-palvelimeen napsauttamalla painiketta. Muutaman minuutin kuluttua ZBXsaatavuus muuttuu vihreäksi. Tämä tarkoittaa, että isäntä on käytettävissä Zabbix-agentin avulla ja lähettää aktiivisesti tapahtumia isäntätietokoneelta Zabbix-palvelimelle.

Jos ZBXsaatavuus muuttuu redvärilliseksi vihreän sijaan, se tarkoittaa, että tapahtui virhe ja isäntä ei pysty lähettämään tietoja palvelimelle. Etsi siinä tapauksessa virhe lokitiedostoista ja tee virheen vianmääritys. Polku Zabbix-palvelinlokiin ja Zabbix-agenttilokiin on /var/log/zabbix/zabbix_server.log, ja/var/log/zabbix/zabbix_agentd.log .

Voit nyt seurata isäntää siirtymällä monitoringvälilehteen. Voit tarkastella ongelmia, vastaanotettuja tapahtumia, live-kaavioita ja paljon muuta tietoa seurantasivuilta.

Onnittelut, olet onnistuneesti ottanut käyttöön Zabbix-palvelinesiintymän ja ottanut käyttöön valvonnan etäisännässä.

Voit seurata pienen tai keskikokoisen yrityksesi koko infrastruktuuria yhdellä Zabbix-instanssilla.

Tekoäly ei ole tulevaisuudessa, se tässä nykyisyydessä Tässä blogissa Lue kuinka tekoälysovellukset ovat vaikuttaneet eri sektoreihin.

Oletko myös DDOS-hyökkäysten uhri ja hämmentynyt ehkäisymenetelmistä? Lue tämä artikkeli ratkaistaksesi kysymyksesi.

Olet ehkä kuullut, että hakkerit ansaitsevat paljon rahaa, mutta oletko koskaan miettinyt, kuinka he ansaitsevat tuollaista rahaa? keskustellaan.

Haluatko nähdä Googlen vallankumouksellisia keksintöjä ja kuinka nämä keksinnöt muuttivat jokaisen ihmisen elämää nykyään? Lue sitten blogia nähdäksesi Googlen keksinnöt.

Konsepti itseohjautuvista autoista lähteä tielle tekoälyn avulla on ollut haaveena jo jonkin aikaa. Mutta useista lupauksista huolimatta niitä ei näy missään. Lue tämä blogi saadaksesi lisätietoja…

Kun tiede kehittyy nopeasti ja ottaa haltuunsa suuren osan ponnisteluistamme, myös riskit altistaa itsemme selittämättömälle singulariteetille kasvavat. Lue, mitä singulaarisuus voisi tarkoittaa meille.

Blogista saat tietää Big Data -arkkitehtuurin eri kerroksista ja niiden toiminnoista yksinkertaisimmalla tavalla.

Tietojen säilytystavat ovat kehittyneet mahdollisesti Datan syntymästä lähtien. Tämä blogi käsittelee tiedon tallennuksen kehitystä infografian pohjalta.

Tässä digitaalisessa maailmassa kodin älylaitteista on tullut tärkeä osa elämää. Tässä on muutamia älykkäiden kodin laitteiden hämmästyttäviä etuja, joiden avulla ne tekevät elämästämme elämisen arvoista ja yksinkertaisempaa.

Apple julkaisi äskettäin macOS Catalina 10.15.4 -lisäpäivityksen ongelmien korjaamiseksi, mutta näyttää siltä, että päivitys aiheuttaa lisää ongelmia, jotka johtavat mac-koneiden tiilikaamiseen. Lue tämä artikkeli saadaksesi lisätietoja