The Rise of Machines: Real World Applications of AI

Kunstig intelligens er ikke i fremtiden, det er her lige i nuet I denne blog Læs, hvordan kunstig intelligens-applikationer har påvirket forskellige sektorer.

TLS 1.3 er en version af TLS-protokollen (Transport Layer Security), der blev offentliggjort i 2018 som en foreslået standard i RFC 8446 . Det tilbyder sikkerhed og ydeevneforbedringer i forhold til sine forgængere.

Denne vejledning vil demonstrere, hvordan du aktiverer TLS 1.3 ved hjælp af Nginx-webserveren på Ubuntu 18.04 LTS.

1.13.0eller nyere.1.1.1eller nyere.A/ AAAA/ CNAMEDNS-poster for dit domæne.Tjek Ubuntu-versionen.

lsb_release -ds

# Ubuntu 18.04.1 LTS

Opret en ny non-rootbrugerkonto med sudoadgang og skift til den.

adduser johndoe --gecos "John Doe"

usermod -aG sudo johndoe

su - johndoe

BEMÆRK: Erstat johndoemed dit brugernavn.

Indstil tidszonen.

sudo dpkg-reconfigure tzdata

Sørg for, at dit system er opdateret.

sudo apt update && sudo apt upgrade -y

Installer build-essential, socatog gitpakker.

sudo apt install -y build-essential socat git

Hent og installer Acme.sh .

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Tjek versionen.

acme.sh --version

# v2.8.0

Få RSA- og ECDSA-certifikater for dit domæne.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

BEMÆRK: Erstat example.comi kommandoer med dit domænenavn.

Efter at have kørt de tidligere kommandoer, vil dine certifikater og nøgler være tilgængelige på:

/etc/letsencrypt/example.combibliotek./etc/letsencrypt/example.com_eccbibliotek.Nginx tilføjede understøttelse af TLS 1.3 i version 1.13.0. På de fleste Linux-distributioner, inklusive Ubuntu 18.04, er Nginx bygget med den ældre OpenSSL-version, som ikke understøtter TLS 1.3. Derfor har vi brug for vores egen tilpassede Nginx-build knyttet til OpenSSL 1.1.1-udgivelsen, som inkluderer understøttelse af TLS 1.3.

Download den seneste mainline-version af Nginx-kildekoden og udpak den.

wget https://nginx.org/download/nginx-1.15.5.tar.gz && tar zxvf nginx-1.15.5.tar.gz

Download OpenSSL 1.1.1 kildekoden og udpak den.

# OpenSSL version 1.1.1

wget https://www.openssl.org/source/openssl-1.1.1.tar.gz && tar xzvf openssl-1.1.1.tar.gz

Slet alle .tar.gzfiler, da de ikke længere er nødvendige.

rm -rf *.tar.gz

Indtast Nginx-kildebiblioteket.

cd ~/nginx-1.15.5

Konfigurer, kompilér og installer Nginx. For nemhedens skyld vil vi kun kompilere essentielle moduler, som er nødvendige for at TLS 1.3 kan fungere. Hvis du har brug for en fuld Nginx-build, kan du læse denne Vultr-guide om Nginx-kompilering.

./configure --prefix=/etc/nginx \

--sbin-path=/usr/sbin/nginx \

--modules-path=/usr/lib/nginx/modules \

--conf-path=/etc/nginx/nginx.conf \

--error-log-path=/var/log/nginx/error.log \

--pid-path=/var/run/nginx.pid \

--lock-path=/var/run/nginx.lock \

--user=nginx \

--group=nginx \

--build=Ubuntu \

--builddir=nginx-1.15.5 \

--http-log-path=/var/log/nginx/access.log \

--http-client-body-temp-path=/var/cache/nginx/client_temp \

--http-proxy-temp-path=/var/cache/nginx/proxy_temp \

--http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp \

--http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp \

--http-scgi-temp-path=/var/cache/nginx/scgi_temp \

--with-compat \

--with-http_ssl_module \

--with-http_v2_module \

--with-openssl=../openssl-1.1.1 \

--with-openssl-opt=no-nextprotoneg \

--without-http_rewrite_module \

--without-http_gzip_module

make

sudo make install

Opret Nginx-systemgruppe og bruger.

sudo adduser --system --home /nonexistent --shell /bin/false --no-create-home --disabled-login --disabled-password --gecos "nginx user" --group nginx

Symlink /usr/lib/nginx/modulestil /etc/nginx/modulesmappe. etc/nginx/moduleser et standardsted for Nginx-moduler.

sudo ln -s /usr/lib/nginx/modules /etc/nginx/modules

Opret Nginx-cache-mapper og indstil korrekte tilladelser.

sudo mkdir -p /var/cache/nginx/client_temp /var/cache/nginx/fastcgi_temp /var/cache/nginx/proxy_temp /var/cache/nginx/scgi_temp /var/cache/nginx/uwsgi_temp

sudo chmod 700 /var/cache/nginx/*

sudo chown nginx:root /var/cache/nginx/*

Tjek Nginx-versionen.

sudo nginx -V

# nginx version: nginx/1.15.5 (Ubuntu)

# built by gcc 7.3.0 (Ubuntu 7.3.0-27ubuntu1~18.04)

# built with OpenSSL 1.1.1 11 Sep 2018

# TLS SNI support enabled

# configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx . . .

# . . .

Opret Nginx systemd enhedsfil.

sudo vim /etc/systemd/system/nginx.service

Udfyld filen med følgende konfiguration.

[Unit]

Description=nginx - high performance web server

Documentation=https://nginx.org/en/docs/

After=network-online.target remote-fs.target nss-lookup.target

Wants=network-online.target

[Service]

Type=forking

PIDFile=/var/run/nginx.pid

ExecStartPre=/usr/sbin/nginx -t -c /etc/nginx/nginx.conf

ExecStart=/usr/sbin/nginx -c /etc/nginx/nginx.conf

ExecReload=/bin/kill -s HUP $MAINPID

ExecStop=/bin/kill -s TERM $MAINPID

[Install]

WantedBy=multi-user.target

Start og aktiver Nginx.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

Opret conf.d, sites-availableog sites-enabledmapper i /etc/nginxbibliotek.

sudo mkdir /etc/nginx/{conf.d,sites-available,sites-enabled}

Kør sudo vim /etc/nginx/nginx.confog tilføj følgende to direktiver til slutningen af filen, lige før afslutningen }.

. . .

. . .

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*.conf;

}

Gem filen og afslut med :+ W+ Q.

Nu hvor vi har bygget Nginx med succes, er vi klar til at konfigurere den til at begynde at bruge TLS 1.3 på vores server.

Kør sudo vim /etc/nginx/conf.d/example.com.confog udfyld filen med følgende konfiguration.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_prefer_server_ciphers on;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

}

Gem filen og afslut med :+ W+ Q.

Læg mærke til den nye TLSv1.3parameter i ssl_protocolsdirektivet. Denne parameter er nødvendig for at aktivere TLS 1.3.

Tjek konfigurationen.

sudo nginx -t

Genindlæs Nginx.

sudo systemctl reload nginx.service

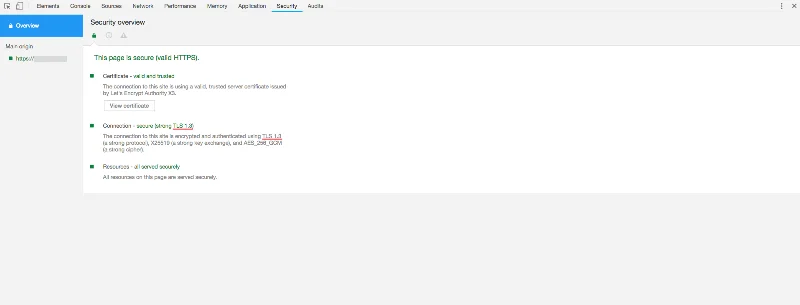

For at bekræfte TLS 1.3 kan du bruge browserudviklingsværktøjer eller SSL Labs-tjenesten. Skærmbillederne nedenfor viser Chromes sikkerhedsfane, der viser, at TLS 1.3 fungerer.

Tillykke! Du har med succes aktiveret TLS 1.3 på din Ubuntu 18.04-webserver.

Kunstig intelligens er ikke i fremtiden, det er her lige i nuet I denne blog Læs, hvordan kunstig intelligens-applikationer har påvirket forskellige sektorer.

Er du også et offer for DDOS-angreb og forvirret over forebyggelsesmetoderne? Læs denne artikel for at løse dine spørgsmål.

Du har måske hørt, at hackere tjener mange penge, men har du nogensinde spekuleret på, hvordan tjener de den slags penge? lad os diskutere.

Vil du se revolutionerende opfindelser fra Google, og hvordan disse opfindelser ændrede livet for ethvert menneske i dag? Læs derefter til bloggen for at se opfindelser fra Google.

Konceptet med selvkørende biler til at køre på vejene ved hjælp af kunstig intelligens er en drøm, vi har haft i et stykke tid nu. Men på trods af flere løfter er de ingen steder at se. Læs denne blog for at lære mere...

Efterhånden som videnskaben udvikler sig i et hurtigt tempo og overtager en stor del af vores indsats, stiger risikoen for at udsætte os selv for en uforklarlig Singularitet. Læs, hvad singularitet kunne betyde for os.

Læs bloggen for at kende forskellige lag i Big Data-arkitekturen og deres funktionaliteter på den enkleste måde.

Opbevaringsmetoderne for dataene har været under udvikling, kan være siden fødslen af dataene. Denne blog dækker udviklingen af datalagring på basis af en infografik.

I denne digitalt drevne verden er smarte hjemmeenheder blevet en afgørende del af livet. Her er et par fantastiske fordele ved smarte hjemmeenheder om, hvordan de gør vores liv værd at leve og enklere.

For nylig udgav Apple macOS Catalina 10.15.4 en supplerende opdatering for at løse problemer, men det ser ud til, at opdateringen forårsager flere problemer, hvilket fører til mursten af mac-maskiner. Læs denne artikel for at lære mere