The Rise of Machines: Real World Applications of AI

Kunstig intelligens er ikke i fremtiden, det er her lige i nuet I denne blog Læs, hvordan kunstig intelligens-applikationer har påvirket forskellige sektorer.

LibreNMS er et fuldt udstyret open source netværksovervågningssystem. Det bruges SNMPtil at hente data fra forskellige enheder. En række forskellige enheder understøttes i LibreNMS såsom Cisco, Linux, FreeBSD, Juniper, Brocade, Foundry, HP og mange flere. Det understøtter flere godkendelsesmekanismer og understøtter tofaktorautentificering. Det har et tilpasset alarmeringssystem, som kan advare netværksadministratoren via e-mail, IRC eller slack.

Til denne vejledning vil vi bruge nms.example.comsom domænenavnet pegede mod Vultr-forekomsten. Sørg for at erstatte alle forekomster af eksempeldomænenavnet med det faktiske.

Opdater dit basissystem ved hjælp af vejledningen Sådan opdaterer du CentOS 7 . Når dit system er blevet opdateret, skal du fortsætte med at installere afhængighederne.

Frontenden af LibreNMS er grundlæggende skrevet i PHP, så vi bliver nødt til at installere en webserver og PHP. I denne vejledning vil vi installere Nginx sammen med PHP 7.2 for at opnå maksimal sikkerhed og ydeevne.

Installer Nginx.

sudo yum -y install nginx

Start Nginx og aktiver den til at starte ved opstart automatisk.

sudo systemctl start nginx

sudo systemctl enable nginx

Tilføj og aktiver Remi-lageret, da standard YUM-lageret indeholder en ældre version af PHP.

sudo rpm -Uvh http://rpms.remirepo.net/enterprise/remi-release-7.rpm

sudo yum -y install yum-utils

sudo yum-config-manager --enable remi-php72

Installer PHP version 7.2 sammen med de moduler, der kræves af LibreNMS.

sudo yum -y install php php-cli php-common php-curl php-fpm php-gd php-mcrypt php-mysql php-process php-snmp php-xml php-zip

Åbn den indlæste konfigurationsfil af PHP i en editor.

sudo nano /etc/php.ini

Find de følgende linjer, fjern kommentarer og skift deres værdi som vist.

;cgi.fix_pathinfo=1

memory_limit = 128M

;date.timezone =

Brug i stedet disse værdier, erstat Asia/Kolkatamed din lokale tidszone.

cgi.fix_pathinfo=0

memory_limit = -1

date.timezone = Asia/Kolkata

Du skal også ændre systemets tidszone ved at køre følgende kommando.

sudo ln -sf /usr/share/zoneinfo/Asia/Kolkata /etc/localtime

Åbn nu PHP-FPM-konfigurationsfilen.

sudo nano /etc/php-fpm.d/www.conf

Find følgende linje.

listen = 127.0.0.1:9000

Erstat den med følgende linje.

listen = /var/run/php-fpm/php-fpm.sock

Som standard er PHP-FPM konfigureret til Apache-webserverbruger. Skift bruger til nginx.

user = nginx

group = nginx

Fjern yderligere kommentarer på følgende linjer.

listen.owner = nobody

listen.group = nobody

Gem filen og afslut editoren. Genstart PHP-FPM og aktiver det til at starte ved opstart.

sudo systemctl restart php-fpm

sudo systemctl enable php-fpm

Indstil det relevante ejerskab til socket-filen.

sudo chown nginx:nginx /var/run/php-fpm/php-fpm.sock

MariaDB er en forgrening af MySQL. Tilføj MariaDB-lageret til dit system. Standardlageret yumindeholder en ældre version af MariaDB.

echo "[mariadb]

name = MariaDB

baseurl = http://yum.mariadb.org/10.2/centos7-amd64

gpgkey=https://yum.mariadb.org/RPM-GPG-KEY-MariaDB

gpgcheck=1" | sudo tee /etc/yum.repos.d/mariadb.repo

Installer MariaDB.

sudo yum -y install mariadb mariadb-server

Åbn nu MySQL-konfigurationsfilen.

sudo nano /etc/my.cnf

Tilføj følgende linjer i slutningen af blokken.

[mysqld]

innodb_file_per_table=1

sql-mode=""

lower_case_table_names=0

Genstart MariaDB og aktiver den til automatisk at starte ved opstart.

sudo systemctl restart mariadb

sudo systemctl enable mariadb

Før du konfigurerer databasen, skal du først sikre MariaDB.

sudo mysql_secure_installation

Du bliver bedt om den aktuelle MariaDB root-adgangskode. Som standard er der ingen root-adgangskode i en ny MariaDB-installation. Tryk på tasten " Enter" for at fortsætte. Indstil en stærk adgangskode for rootbrugeren af din MariaDB-server og svar " Y" på alle de andre spørgsmål, der stilles. De stillede spørgsmål er selvforklarende.

Log ind på MySQL-skallen som root.

mysql -u root -p

Angiv adgangskoden til MariaDB root-brugeren for at logge ind.

Kør følgende forespørgsler for at oprette en database og en databasebruger til LibreNMS-installationen.

CREATE DATABASE librenms CHARACTER SET utf8 COLLATE utf8_general_ci;

CREATE USER 'librenms'@'localhost' IDENTIFIED BY 'StrongPassword';

GRANT ALL PRIVILEGES ON librenms.* TO 'librenms'@'localhost';

FLUSH PRIVILEGES;

EXIT;

Du kan erstatte databasenavnet librenmsog brugernavnet librenmsefter dit valg. Sørg for at skifte StrongPasswordtil en meget stærk adgangskode.

Bortset fra ovenstående afhængigheder har LibreNMS brug for få flere afhængigheder. Installer dem ved at køre.

sudo yum -y install cronie fping git ImageMagick jwhois mtr MySQL-python net-snmp net-snmp-utils nmap python-memcached rrdtool

Tilføj en ny uprivilegeret bruger til LibreNMS-applikationen.

sudo useradd librenms -d /opt/librenms -M -r

sudo usermod -a -G librenms nginx

LibreNMS kan installeres direkte ved at klone dets Github-lager.

cd /opt

sudo git clone https://github.com/librenms/librenms.git librenms

Ret ejerskabet.

sudo chown librenms:librenms -R /opt/librenms

LibreNMS er afhængig af SNMP til mange opgaver. Da vi allerede har installeret SNMP, skal du kopiere eksempelkonfigurationsfilen til dens placering.

sudo cp /opt/librenms/snmpd.conf.example /etc/snmp/snmpd.conf

Åbn konfigurationsfilen i editoren.

sudo nano /etc/snmp/snmpd.conf

Find denne linje.

com2sec readonly default RANDOMSTRINGGOESHERE

Rediger teksten RANDOMSTRINGGOESHEREog erstat fællesskabsstrengen med en hvilken som helst streng efter eget valg. For eksempel.

com2sec readonly default my-org

Husk strengen, da den bliver påkrævet senere, når vi tilføjer den første SNMP-enhed.

SNMP har også brug for information om distributionsversionen. Download og installer scriptet for at finde distributionsversionen.

sudo curl -o /usr/bin/distro https://raw.githubusercontent.com/librenms/librenms-agent/master/snmp/distro

sudo chmod +x /usr/bin/distro

Start SNMP-dæmontjenesten, og aktiver den til automatisk at starte ved opstart.

sudo systemctl enable snmpd

sudo systemctl restart snmpd

Nu skal du tilføje nogle crontab-poster for at køre de planlagte opgaver. Opret en ny cron-jobfil.

sudo nano /etc/cron.d/librenms

Udfyld filen med følgende tekst.

33 */6 * * * librenms /opt/librenms/cronic /opt/librenms/discovery-wrapper.py 1

*/5 * * * * librenms /opt/librenms/discovery.php -h new >> /dev/null 2>&1

*/5 * * * * librenms /opt/librenms/cronic /opt/librenms/poller-wrapper.py 16

15 0 * * * librenms /opt/librenms/daily.sh >> /dev/null 2>&1

* * * * * librenms /opt/librenms/alerts.php >> /dev/null 2>&1

*/5 * * * * librenms /opt/librenms/poll-billing.php >> /dev/null 2>&1

01 * * * * librenms /opt/librenms/billing-calculate.php >> /dev/null 2>&1

*/5 * * * * librenms /opt/librenms/check-services.php >> /dev/null 2>&1

Genstart cron daemon-tjenesten.

sudo systemctl restart crond

Opsætning, logrotateså logfilerne automatisk opdateres over tid.

sudo cp /opt/librenms/misc/librenms.logrotate /etc/logrotate.d/librenms

Til sidst skal du indstille det relevante ejerskab og tilladelser.

sudo chown -R librenms:nginx /opt/librenms

sudo chmod g+w -R /opt/librenms

sudo setfacl -d -m g::rwx /opt/librenms/rrd /opt/librenms/logs

sudo setfacl -R -m g::rwx /opt/librenms/rrd /opt/librenms/logs

Login og andre oplysninger, der sendes via LibreNMS' webgrænseflade, er ikke sikret, hvis forbindelsen ikke er krypteret med SSL. Vi vil konfigurere Nginx til at bruge SSL genereret med Let's Encrypt gratis SSL.

Installer Certbot, som er klientapplikationen til Let's Encrypt CA.

sudo yum -y install certbot

Før du kan anmode om certifikaterne, skal du tillade port 80og 443, eller standard HTTPog HTTPStjenester gennem firewallen.

sudo firewall-cmd --zone=public --add-service=http --permanent

sudo firewall-cmd --zone=public --add-service=https --permanent

sudo firewall-cmd --reload

Bemærk : For at få certifikater fra Let's Encrypt CA, skal domænet, som certifikaterne skal genereres for, pege mod serveren. Hvis ikke, skal du foretage de nødvendige ændringer i domænets DNS-poster og vente på, at DNS'en udbreder sig, før du foretager certifikatanmodningen igen. Certbot kontrollerer domæneautoriteten, før certifikaterne leveres.

Generer SSL-certifikaterne:

sudo certbot certonly --webroot -w /usr/share/nginx/html -d nms.example.com

De genererede certifikater vil sandsynligvis blive gemt i /etc/letsencrypt/live/nms.example.com/mappen. SSL-certifikatet vil blive gemt som fullchain.pemog privat nøgle vil blive gemt som privkey.pem.

Lad os kryptere certifikater udløber om 90 dage, derfor anbefales det at konfigurere automatisk fornyelse for certifikaterne ved hjælp af et cron-job.

Åbn cron-jobfilen.

sudo crontab -e

Tilføj følgende linje i slutningen af filen.

30 5 * * 1 /usr/bin/certbot renew --quiet

Ovenstående cron-job kører hver mandag kl. 5:30 lokal tid. Hvis certifikatet udløber, vil det automatisk blive fornyet.

Opret en ny virtuel vært.

sudo nano /etc/nginx/conf.d/nms.example.com.conf

Udfyld filen.

server {

listen 80;

server_name nms.example.com;

return 301 https://$host$request_uri;

}

server {

listen 443;

server_name nms.example.com;

ssl_certificate /etc/letsencrypt/live/nms.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/nms.example.com/privkey.pem;

ssl on;

ssl_session_cache builtin:1000 shared:SSL:10m;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_ciphers HIGH:!aNULL:!eNULL:!EXPORT:!CAMELLIA:!DES:!MD5:!PSK:!RC4;

ssl_prefer_server_ciphers on;

access_log /opt/librenms/logs/librenms.nginx.access.log;

root /opt/librenms/html;

index index.php;

charset utf-8;

gzip on;

gzip_types text/css application/javascript text/javascript application/x-javascript image/svg+xml text/plain text/xsd text/xsl text/xml image/x-icon;

location / {

try_files $uri $uri/ /index.php?$query_string;

}

location /api/v0 {

try_files $uri $uri/ /api_v0.php?$query_string;

}

location ~ \.php {

include fastcgi.conf;

fastcgi_split_path_info ^(.+\.php)(/.+)$;

fastcgi_pass unix:/var/run/php-fpm/php-fpm.sock;

}

location ~ /\.ht {

deny all;

}

}

Erstat nms.example.commed dit faktiske domæne i ovenstående konfiguration.

Genstart Nginx.

sudo chown nginx:nginx /var/lib/php/session

sudo systemctl restart nginx

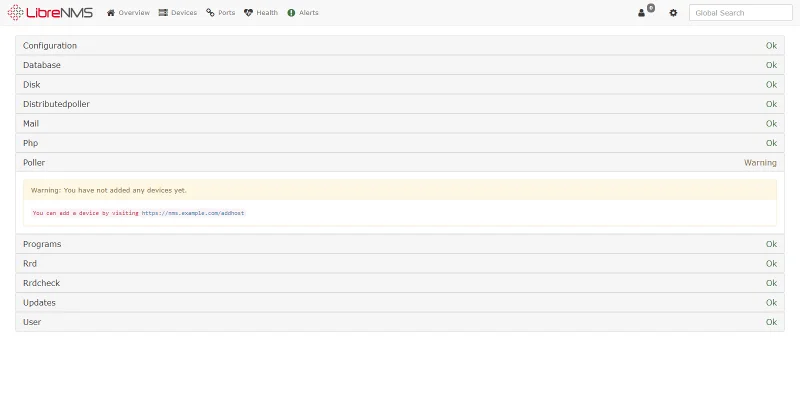

For at afslutte installationen skal du åbne https://nms.example.comdin yndlingsbrowser. Du vil se, at kravene er opfyldt. Angiv dine databaseoplysninger og opret en ny administrativ konto. Når den er installeret, vil du få en besked om at validere installationen. Klik på linket og log ind med administratorkontoen. Du vil se, at alt undtagen " Poller" har en " Ok" status.

Klik nu på linket for at tilføje en enhed. På " Add Device"-grænsefladen skal du angive værtsnavnet som den lokale vært og lade alt være som det er. Angiv din fællesskabsstreng i fællesskabsfeltet. Det skal være nøjagtig den samme streng, som du har angivet snmpd.confunder konfigurationen af SNMP.

Når enheden er blevet tilføjet, kan du se detaljerne ved at gå til fanen " Devices".

På samme måde kan du tilføje flere enheder til LibreNMS-applikationen til overvågning "døgnet rundt".

Kunstig intelligens er ikke i fremtiden, det er her lige i nuet I denne blog Læs, hvordan kunstig intelligens-applikationer har påvirket forskellige sektorer.

Er du også et offer for DDOS-angreb og forvirret over forebyggelsesmetoderne? Læs denne artikel for at løse dine spørgsmål.

Du har måske hørt, at hackere tjener mange penge, men har du nogensinde spekuleret på, hvordan tjener de den slags penge? lad os diskutere.

Vil du se revolutionerende opfindelser fra Google, og hvordan disse opfindelser ændrede livet for ethvert menneske i dag? Læs derefter til bloggen for at se opfindelser fra Google.

Konceptet med selvkørende biler til at køre på vejene ved hjælp af kunstig intelligens er en drøm, vi har haft i et stykke tid nu. Men på trods af flere løfter er de ingen steder at se. Læs denne blog for at lære mere...

Efterhånden som videnskaben udvikler sig i et hurtigt tempo og overtager en stor del af vores indsats, stiger risikoen for at udsætte os selv for en uforklarlig Singularitet. Læs, hvad singularitet kunne betyde for os.

Læs bloggen for at kende forskellige lag i Big Data-arkitekturen og deres funktionaliteter på den enkleste måde.

Opbevaringsmetoderne for dataene har været under udvikling, kan være siden fødslen af dataene. Denne blog dækker udviklingen af datalagring på basis af en infografik.

I denne digitalt drevne verden er smarte hjemmeenheder blevet en afgørende del af livet. Her er et par fantastiske fordele ved smarte hjemmeenheder om, hvordan de gør vores liv værd at leve og enklere.

For nylig udgav Apple macOS Catalina 10.15.4 en supplerende opdatering for at løse problemer, men det ser ud til, at opdateringen forårsager flere problemer, hvilket fører til mursten af mac-maskiner. Læs denne artikel for at lære mere