Përdorimi i fjalëkalimeve të figurave në Windows 10 si një mënyrë argëtuese dhe e thjeshtë për tu identifikuar

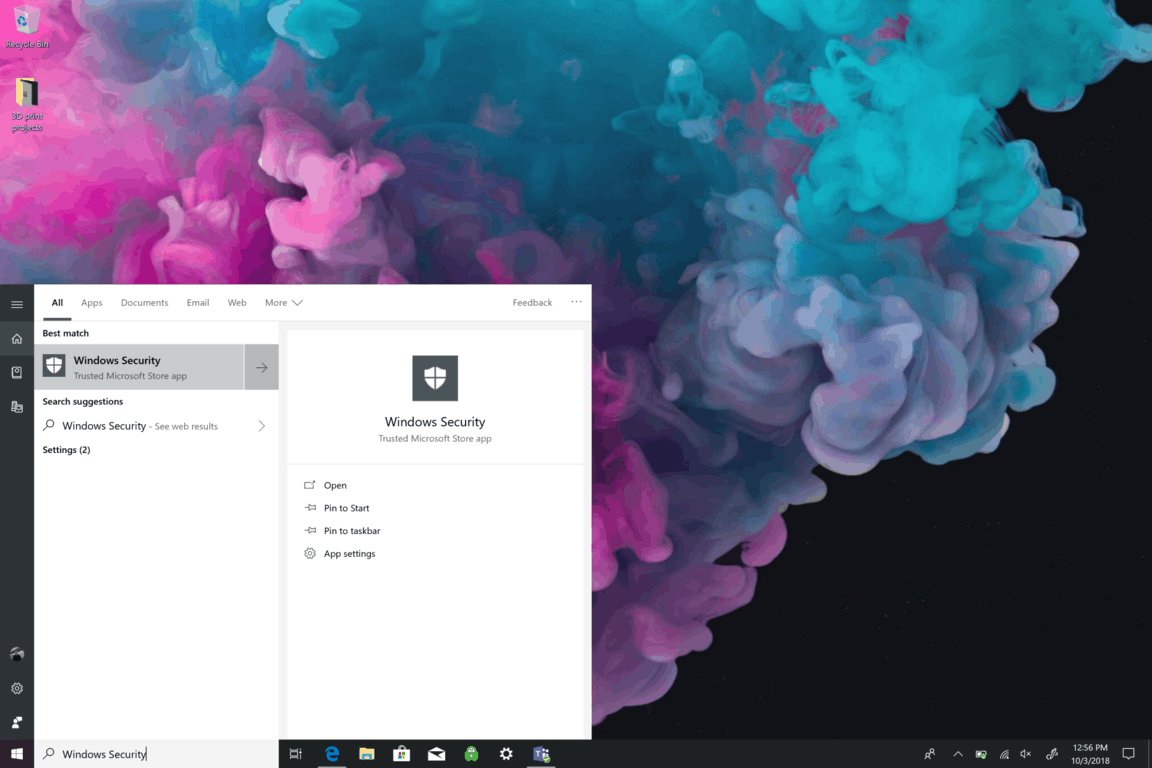

Në Windows 10, ka më shumë mënyra për të hyrë në kompjuterin tuaj se kurrë. Ju mund të zgjidhni të përdorni një fjalëkalim, një kod pin ose të përdorni Windows Hello dhe biometrikën e tij