3 Dimensionet kryesore të fushës sportive

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Deri tani, të gjithë në botën e zhvillimit të softuerit janë të vetëdijshëm për rreziqet e rënda të sigurisë që qëndrojnë në programet dhe mjetet me burim të hapur të pamenaxhuara. Ende shumë kompani i injorojnë ato, duke u dhënë hakerëve një goditje të lehtë. Prandaj, për të qëndruar të mbrojtur dhe për të qenë një hap përpara hakerëve, duhet të dimë se si të zbulojmë cenueshmërinë e sigurisë në sistem dhe hapat për të qëndruar të mbrojtur.

Për të zbuluar kompanitë e cenueshmërisë së sigurisë, duhet të përdorin testimin e sigurisë një variant të testimit të softuerit. Pasi luan një rol vendimtar në identifikimin e të metave të sigurisë në sistem, rrjet dhe zhvillimin e aplikacioneve.

Këtu, ne do t'ju shpjegojmë se çfarë është testimi i sigurisë, rëndësia e testimit të sigurisë, llojet e testimit të sigurisë, faktorët që shkaktojnë dobësi të sigurisë, klasat e kërcënimeve të sigurisë dhe si mund të korrigjojmë dobësitë e softuerit, kërcënimin ndaj sistemit tonë.

Çfarë është testimi i sigurisë?

Testimi i sigurisë është një proces i krijuar për të zbuluar të metat e sigurisë dhe për të sugjeruar mënyra për të mbrojtur të dhënat nga shfrytëzimi përmes këtyre dobësive.

Rëndësia e testimit të sigurisë?

Në skenarin aktual, testimi i sigurisë është një mënyrë e caktuar për të treguar dhe adresuar dobësitë e sigurisë së softuerit ose aplikacionit që do të ndihmojë në shmangien e situatave të mëposhtme:

Tani që e dimë se çfarë është testimi i sigurisë, pse është i rëndësishëm. Le të vazhdojmë të njohim llojet e testimit të sigurisë dhe se si ato mund të ndihmojnë për të qëndruar të mbrojtur.

Shiko gjithashtu:-

10 mite të sigurisë kibernetike që nuk duhet t'i besoni Me teknologjinë e përparuar, është rritur kërcënimi për sigurinë kibernetike dhe po ashtu edhe miti i lidhur me të njëjtën gjë. Le të marrë...

Llojet e testimit të sigurisë

Për të zbuluar cenueshmërinë e aplikacionit, rrjetit dhe sistemit, mund të përdoren shtatë llojet kryesore të metodave të testimit të sigurisë të shpjeguara më poshtë:

Shënim : Këto metoda mund të përdoren manualisht për të zbuluar dobësitë e sigurisë që mund të jenë një rrezik për të dhënat kritike.

Skanimi i dobësive : është një program kompjuterik i automatizuar që skanon dhe identifikon boshllëqet e sigurisë që mund të jenë një kërcënim për sistemin në një rrjet.

Skanimi i sigurisë : është një metodë e automatizuar ose manuale për identifikimin e cenueshmërisë së sistemit dhe rrjetit. Ky program komunikon me një aplikacion ueb për të zbuluar dobësitë e mundshme të sigurisë në rrjete, aplikacion në ueb dhe sistemin operativ.

Auditimi i Sigurisë : është një sistem metodik i vlerësimit të sigurisë së kompanisë për të njohur të metat që mund të jenë një rrezik për informacionin kritik të kompanisë.

Hakerimi etik : nënkupton hakerimin e kryer ligjërisht nga kompania ose personi i sigurisë për të gjetur kërcënime të mundshme në një rrjet ose kompjuter. Hakeri etik anashkalon sigurinë e sistemit për të zbuluar një dobësi që mund të shfrytëzohet nga të këqijtë për të hyrë në sistem.

Testimi i penetrimit : testimi i sigurisë që ndihmon për të treguar dobësitë e sistemit.

Vlerësimi i qëndrimit : kur hakimi etik, skanimi i sigurisë dhe vlerësimet e rrezikut bashkohen për të kontrolluar sigurinë e përgjithshme të organizatave.

Vlerësimi i rrezikut: është një proces i vlerësimit dhe vendosjes së rrezikut të përfshirë në cenueshmërinë e perceptuar të sigurisë. Organizatat përdorin diskutime, intervista dhe analiza për të kuptuar rrezikun.

Vetëm duke ditur llojet e testimit të sigurisë dhe çfarë është testimi i sigurisë, ne nuk mund të kuptojmë klasat e ndërhyrësve, kërcënimet dhe teknikat e përfshira në testimin e sigurisë.

Për të kuptuar të gjitha këto duhet të lexojmë më tej.

Tre klasa të ndërhyrësve:

Djemtë e këqij zakonisht kategorizohen në tre klasa të shpjeguara më poshtë:

Klasat e kërcënimeve

Përveç kësaj, në klasën e ndërhyrësve kemi klasa të ndryshme kërcënimesh që mund të përdoren për të përfituar nga dobësitë e sigurisë.

Scripting ndër-site (XSS): është një e metë sigurie që gjendet në aplikacionet në internet, i lejon kriminelët kibernetikë të injektojnë skriptet nga ana e klientit në faqet e internetit për t'i mashtruar ata që të klikojnë URL-në me qëllim të keq. Pasi të ekzekutohet, ky kod mund të vjedhë të gjitha të dhënat tuaja personale dhe mund të kryejë veprime në emër të përdoruesit.

Qasja e paautorizuar e të dhënave: përveç injektimit SQL, qasja e paligjshme e të dhënave është gjithashtu lloji më i zakonshëm i sulmit. Për të kryer këtë sulm, hakeri fiton akses të paautorizuar në të dhëna në mënyrë që ato të mund të aksesohen përmes një serveri. Ai përfshin aksesin në të dhëna nëpërmjet operacioneve të marrjes së të dhënave, aksesin e paligjshëm në informacionin e vërtetimit të klientit dhe aksesin e paautorizuar në të dhëna duke vëzhguar aktivitetet e kryera nga të tjerët.

Mashtrimi i identitetit: është një metodë e përdorur nga hakeri për të sulmuar një rrjet pasi ai ka akses në kredencialet e përdoruesit legjitim.

SQL Injection : në skenarin e sotëm është teknika më e zakonshme e përdorur nga sulmuesi për të marrë informacion kritik nga baza e të dhënave të serverit. Në këtë sulm, hakeri përfiton nga dobësitë e sistemit për të injektuar kode me qëllim të keq në softuer, aplikacione ueb dhe më shumë.

Manipulimi i të dhënave : siç sugjeron emri, procesi në të cilin hakeri përfiton nga të dhënat e publikuara në faqe për të fituar akses në informacionin e pronarit të faqes së internetit dhe për ta ndryshuar atë në diçka fyese.

Avancimi i privilegjit: është një klasë sulmi ku njerëzit e këqij krijojnë një llogari për të marrë një nivel të lartë privilegji që nuk është menduar t'i jepet askujt. Nëse hakeri i suksesshëm mund të hyjë në skedarët rrënjë, kjo i lejon atij të ekzekutojë kodin me qëllim të keq që mund të dëmtojë sistemin e plotë.

Manipulimi me URL : është një tjetër klasë kërcënimi që përdoret nga hakerat për të fituar akses në informacionin konfidencial me anë të manipulimit URL. Kjo ndodh kur aplikacioni përdor HTTP në vend të HTTPS për të transferuar informacion midis serverit dhe klientit. Ndërsa informacioni transferohet në formën e vargut të pyetjes, parametrat mund të ndryshohen për ta bërë sulmin të suksesshëm.

Mohimi i Shërbimit : është një përpjekje për të rrëzuar faqen ose serverin në mënyrë që ai të bëhet i padisponueshëm për përdoruesit duke i bërë ata të mos i besojnë sajtin. Zakonisht botnet-et përdoren për ta bërë këtë sulm të suksesshëm.

Shiko gjithashtu:-

8 tendencat kryesore të ardhshme të sigurisë kibernetike Në 2021, 2019 ka ardhur dhe kështu është koha për të ruajtur më mirë pajisjet tuaja. Me normat gjithnjë në rritje të krimit kibernetik, këto janë...

Teknikat e testimit të sigurisë

Cilësimet e renditura të sigurisë më poshtë mund të ndihmojnë një organizatë të përballet me kërcënimet e lartpërmendura. Për këtë ajo që duhet të ketë është njohja e mirë e protokollit HTTP, injektimit SQL dhe XSS. Nëse keni njohuri për të gjitha këto, mund të përdorni lehtësisht teknikat e mëposhtme për të korrigjuar dobësitë e sigurisë të zbuluara dhe sistemin dhe të qëndroni të mbrojtur.

Skriptimi i ndërfaqeve (XSS): siç shpjegohet, skriptimi i ndërfaqeve është një metodë e përdorur nga sulmuesit për të fituar akses, prandaj për të qëndruar të sigurt testuesit duhet të kontrollojnë aplikacionin në internet për XSS. Kjo do të thotë se ata duhet të konfirmojnë që aplikacioni nuk pranon asnjë skrip pasi është kërcënimi më i madh dhe mund të rrezikojë sistemin.

Sulmuesit mund të përdorin lehtësisht skriptimin e ndërfaqeve për të ekzekutuar kodin keqdashës dhe për të vjedhur të dhëna. Teknikat e përdorura për të testuar në skriptimin ndër faqe janë si më poshtë:

Testimi i Skriptimit të Ndërfaqeve mund të bëhet për:

Thyerja e fjalëkalimit: pjesa më jetike e testimit të sistemit është thyerja e fjalëkalimit, për të fituar akses në informacionin konfidencial, hakerët përdorin mjetin e thyerjes së fjalëkalimit ose përdorin fjalëkalimet e zakonshme, emrin e përdoruesit të disponueshëm në internet. Prandaj, testuesit duhet të garantojnë që aplikacioni në ueb përdor fjalëkalim kompleks dhe kukit nuk ruhen pa enkriptim.

Përveç këtij testuesi, duhet të keni parasysh shtatë karakteristikat e mëposhtme të Testimit të Sigurisë dhe metodologjitë e testimit të sigurisë :

Metodologjitë në testimin e sigurisë:

Duke përdorur këto metoda, organizata mund të korrigjojë dobësitë e sigurisë të zbuluara në sistemin e tyre. Përveç kësaj, gjëja më e zakonshme që duhet të kenë parasysh është të shmangin përdorimin e kodit të shkruar nga fillestari pasi kanë dobësi sigurie që nuk mund të korrigjohen ose identifikohen lehtësisht derisa të bëhet testimi rigoroz.

Shpresojmë që artikulli të jetë informues dhe do t'ju ndihmojë të rregulloni boshllëqet e sigurisë në sistemin tuaj.

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Mos harroni kurrë një ditëlindje me ndihmën e Facebook. Shihni se ku mund të gjeni ditëlindjen e dikujt që të mund ta dërgoni dhuratën në kohë.

A po kërkoni për një mundësi të zbatueshme për pritjen e faqes në internet? Mësoni ndryshimin midis një serveri të dedikuar kundrejt një serveri të përbashkët pritës.

Më pëlqen t'i argëtoj fqinjët e mi duke ndryshuar rrjetin tim Wi-Fi me emra të ndryshëm qesharak. Nëse po kërkoni ide për një emër qesharak Wi-Fi, këtu

Lidhja e thellë është teknika në trend e ridrejtimit të përdoruesit. Mësoni rreth lidhjes së thellë këtu për ta përdorur atë për të rritur trafikun e faqes suaj të internetit ose aplikacionit.

AR është gjëja tjetër e madhe e internetit për argëtim, punë ose biznes. Mësoni renë AR në detaje për t'u bërë një përdorues i informuar.

Gmail është padyshim një nga shërbimet më të mira të postës elektronike të disponueshme sot, duke ofruar një sërë veçorish mbresëlënëse që e bëjnë komunikimin më efikas dhe

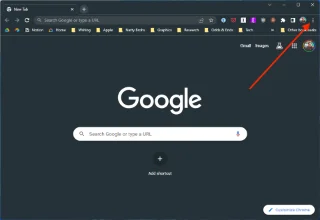

Lundrimi në internet shpesh ndihet si një udhëtim në oqeanin e pakufishëm të dijes, me faqet e internetit dhe faqet tuaja të preferuara që shërbejnë si të njohura

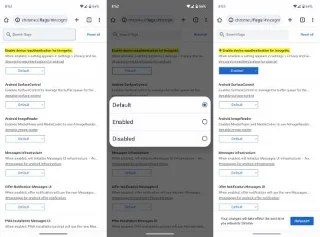

Kur krijoni një Fjalëkalim Primar Firefox, ju shtoni një shtresë shtesë sigurie në fjalëkalimet tuaja të ruajtura. Ja se si ta aktivizoni dhe ndryshoni atë.

Modaliteti i fshehtë i Google Chromes është një veçori e dobishme që ju lejon të shfletoni internetin pa u ruajtur historiku juaj i shfletimit. Megjithatë, një pengesë