3 Dimensionet kryesore të fushës sportive

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Cloud ka ndryshuar mënyrën se si ndërmarrjet funksionojnë dhe ekzekutojnë funksionet dhe vendimet e biznesit. Gama e aplikacioneve dhe shërbimeve që ka ofruar cloud computing dhe e ka bërë biznesin modern më të shkathët, të shpejtë dhe të ndërveprueshëm. Nga platformat e brendshme të shkëmbimit të informacionit të bazuara në renë kompjuterike deri te burimet fleksibël për ruajtje, rikthim dhe menaxhim të lehtë të bazës së të dhënave, cloud u ka ofruar ndërmarrjeve një mjedis të ri, të epokës së hapësirës për të drejtuar operacionet e tyre të biznesit.

Ndërsa kërkesa për një arkitekturë të tillë biznesi të bazuar në ueb është rritur, po ashtu është rritur edhe pasuria e zhvilluesve dhe ofruesve të shërbimeve cloud. Korporatat e mëdha si Amazon Web Services dhe Microsoft Azure janë bërë lojtarë kryesorë në këtë industri, të cilët po ndikojnë në shërbimet e bazuara në cloud në një masë të mjaftueshme për të joshur edhe bizneset e vogla dhe të mesme për të migruar.

Burimi i imazhit: Forbes

Por, si çdo shërbim tjetër që ka internet të lidhur me të, kompjuteri cloud është gjithashtu i prekshëm ndaj shqetësimeve të sigurisë. Shkelja e të dhënave, rrëmbimi i llogarisë, sulmet e ransomware, sulmet DoS, etj. janë shqetësime të zakonshme të sigurisë së cloud që mund të përbëjnë rrezik për sigurinë e informacionit të ndërmarrjes në lidhje me ekzekutimet e ardhshme të biznesit, strategjitë dhe kredencialet financiare që ruhen në renë kompjuterike. Pra, nëse po planifikoni të kaloni në cloud, atëherë duhet të jeni të vetëdijshëm edhe për dobësitë e saj.

Këtu janë disa hapa që duhet të ndërmerrni përpara se të migroni në cloud, në mënyrë që të mund të ndërtoni një arkitekturë të besueshme të sigurisë kibernetike rreth saj:

Masat e sigurisë së Cloud Computing përpara migrimit:

1. Merrni parasysh rreziqet që lidhen me sigurinë e kompjuterit në renë kompjuterike: Referojuni studimeve të rasteve

Burimi i imazhit: IBM

Një nga pjesët më të rëndësishme të ndryshimit në ndërmarrje është vlerësimi i rrezikut. Është e rëndësishme që autoritetet të jenë të vetëdijshme se çfarë rreziqesh mund të sjellë ndryshimi i tyre i propozuar për të dhënat e tyre. I njëjti është rasti i kompjuterit cloud. Kur një ndërmarrje dëshiron të migrojë në kompjuterin në renë kompjuterike, ajo duhet të jetë gjithashtu e vetëdijshme për rreziqet e sigurisë së kompjuterit cloud.

Për të kapur rreziqe të tilla, mënyra më e mirë është të studioni shkeljet e mëparshme të sigurisë së cloud. Në vitet e fundit, organizata të nivelit ndërkombëtar kanë rënë pre e shkeljeve të sigurisë së cloud. Studimi i rasteve të tyre dhe mësimi i masave që ata nuk arritën të zbatonin është hapi i parë për t'u siguruar që nuk do të bëni të njëjtat gabime kur migroni në re.

2. Identifikoni të dhënat tuaja dhe ri-menaxhoni ato sipas preferencës

Burimi i imazhit: Medium

Pasi të jeni të vetëdijshëm për të gjitha dobësitë dhe rreziqet që lidhen me sigurinë e kompjuterit cloud, duhet të kuptoni se këto rreziqe mund të çojnë në vjedhje të të dhënave. Nëse të dhënat tuaja humbasin në përpjekje të tilla vjedhjeje, ju mund të paditeni nga klienti dhe partnerët tuaj për keqmenaxhimin e informacionit. Pra, së pari, organizoni të dhënat tuaja dhe dyfishoni përmbajtjen brenda tyre sipas preferencave dhe prioriteteve. Testoni migrimin në renë kompjuterike duke transferuar në fillim asetet me rëndësi më të vogël. Ju do të kuptoni se si konfigurohen gjërat kur jeni në renë kompjuterike dhe do të jeni në gjendje t'i shpërndani asetet tuaja me më shumë kujdes në shërbimin e ri.

3. Kostoja e Migrimit

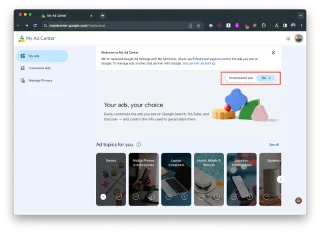

Burimi i imazhit: MakeUseOf

Për organizatat në shkallë të gjerë, menaxhimi i buxhetit është një proces i shpejtë, ku ato rialokojnë burimet në mënyrë që të ekzekutojnë detyra të tilla të menaxhimit të ndryshimeve. Por për ndërmarrjet e mesme ose të vogla, kjo është një punë e madhe. Përpara se të shkoni në renë kompjuterike, sigurohuni që kjo të mos dëmtojë llogaritë e ndërmarrjes suaj në ndonjë masë me ndikim. Sigurohuni që disponueshmëria e aktiveve financiare në ndërmarrjen tuaj lejon një migrim të tillë dhe përshtatje të teknologjisë së re.

4. Filloni me ndërtimin e arkitekturës së sigurisë kibernetike

Burimi i imazhit: Sipërmarrësi

Kuptoni arkitekturën tuaj aktuale të sigurisë kibernetike. Kontrolloni se çfarë lloj kërcënimesh mund të mbajë dhe cilat dobësi janë të pranishme atje. Nëse gjenden, korrigjoni ato. Shikoni veçmas aspekte të ndryshme të arkitekturës suaj të sigurisë kibernetike. Vlerësoni perspektivat e sigurisë së pikës fundore dhe mbrojtjen e serverit. Pasi të keni vlerësuar të gjitha aspektet, kontrolloni nëse praktikat tuaja aktuale të sigurisë kibernetike janë në përputhje me rregulloret e sigurisë së kompjuterit cloud. Nëse masat tuaja ekzistuese kanë ndonjë boshllëk që mund të shkelet mbi renë kompjuterike, ju duhet t'i zëvendësoni ato.

Këto masa janë ekzekutuar duke analizuar fuqinë e kodeve burimore të softuerit të sigurisë të zbatuar në serverët tuaj dhe në sektorë të tjerë të ndërmarrjes. Duke menaxhuar në mënyrë kritike arkitekturën tuaj të sigurisë kibernetike, ju mund të siguroni një migrim të sigurt në cloud.

5. Kontrolloni për ndërveprimin e sigurisë

Burimi i imazhit: Forbes

Megjithëse mjetet e sigurisë kibernetike janë më pak të përdorshme për kompjuterët personalë , ndërmarrjet janë më mirë me shtresa shtesë sigurie. Pra, vlerësoni çdo mur zjarri, bazat e sigurisë së rrjetit, teknologjinë e kriptimit dhe shërbimet e mbrojtjes së malware që po përdorni aktualisht. Kontrolloni ato ndaj rreziqeve të sigurisë së cloud. Duhet të sigurohet që bazat ekzistuese do të jenë po aq të dobishme edhe në kompjuterin cloud. Pasi të keni vënë në dispozicion të gjitha masat themelore të sigurisë të nevojshme për migrimin dhe më pas vazhdimin e ekzekutimit të biznesit në cloud, vetëm atëherë vazhdoni me transferimin e të dhënave.

6. Gjeni një ofrues të përshtatshëm të shërbimit në ueb, i cili është gjithashtu në buxhetin tuaj

Pavarësisht se keni kontrolluar dhe vlerësuar të gjitha masat e sigurisë, të gjitha informacionet që vendosni në cloud janë gjithashtu përgjegjësi e ofruesit të shërbimit. Është thelbësore që ofruesi i caktuar të jetë i besueshëm; praktikat e tij të sigurisë janë testuar dhe se ai është transparent me ju në lidhje me aksesin dhe kontrollin e informacionit tuaj. Ekzistojnë Marrëveshje të Nivelit të Shërbimit (SLA) për kontrata të tilla. Themeli i SLA-ve është që ofruesi i shërbimit të mbetet i ndershëm ndaj masave të tij për të ruajtur dhe ruajtur informacionin e klientëve (që është ndërmarrja). Marrëveshje të tilla shtojnë një angazhim për çdo lloj marrëveshjeje kontraktuale.

7. Transferimi i të dhënave të vjetra

Të dhënat e vjetra duhet të transferohen në platformat e reja kompjuterike cloud. Të dhënat e së kaluarës janë të nevojshme për të parashikuar tendencat e ardhshme dhe vendimet operacionale. Por këto të dhëna duhet të organizohen dhe të mbrohen kur transferohen. Ndërmarrjet mund të konsiderojnë përdorimin e Kontejnerizimit në një skenar të tillë.

Në Containerization, aplikacionet dhe skedarët e tyre të konfigurimit të lidhur grumbullohen së bashku në një mjedis kompjuterik pa gabime sigurie. Të dhëna të tilla të përmbajtura janë të sigurta për t'u transferuar nga një mjedis kompjuterik në tjetrin.

8. Trajnimi i punonjësve – Komunikoni ndryshimin

Burimi i imazhit: Forbes

Tranzicioni nuk mund të jetë i plotë nëse punonjësit e ndërmarrjes nuk janë të vetëdijshëm për përdorimin dhe metodologjinë e kompjuterit cloud. Në shumë raste të shkeljes së kompjuterit cloud, ka qenë gabimi i punonjësve që e ka shkaktuar atë. Nuk është se ai punonjës ka bërë diçka të gabuar me dashje, por atij/asaj nuk iu treguan siç duhet metodat e përdorura për të shkelur sigurinë e cloud.

Prandaj, është thelbësore që punonjësit të trajnohen për t'u marrë me përpjekje të tilla. Atyre duhet t'u tregohen procedurat që duhet të ndiqen kur përballen me ndonjë rast të tillë.

9. Kontrolloni detajet për integrimet e palëve të treta

Burimi i imazhit: CISO

Ofruesit e shërbimeve kompjuterike në re ofrojnë integrime të palëve të treta për ekzekutimin e operacioneve të ndryshme. Këto integrime janë për të ndihmuar ndërmarrjet në detyrat më të vogla. Por, për t'i përdorur ato, ju duhet t'i lejoni ata të kenë akses në pjesë të informacionit nga llogaritë tuaja kompjuterike cloud. Përpara se të migroni në renë kompjuterike, mësoni se cilat integrime të palëve të treta lidhen me të. Kontrolloni autenticitetin e tyre dhe shikoni nëse ka pasur raste të mëparshme të një shkeljeje të sigurisë së cloud për shkak të ndonjë prej atyre integrimeve.

10. Testimi i penetrimit

Burimi i imazhit: Grupi JSCM

Është më mirë nëse ofruesi juaj i shërbimit lejon testimin e depërtimit për të matur nivelin e sigurisë së ofruar në cloud. Në testimin e depërtimit, sulmet e simuluara me qëllim të keq në shërbimin cloud bëhen në një përpjekje për të shkelur sigurinë. Këto kode të simuluara gjejnë zbrazëtira në masat e sigurisë së kompjuterit cloud, të marra nga ndërmarrja dhe të ofruara nga kompania e shërbimeve cloud.

Në shërbime të ndryshme cloud, ekziston një veçori e automatizuar e sigurisë kibernetike që zbulon sulme të tilla dhe mbyll serverët e cloud menjëherë. Nëse sulmi juaj i simuluar nuk mund të zbulohej nga kjo veçori, do të thotë se ka zbrazëtira të pranishme.

11. Kontrolloni kërcënimet kundër aksesit në distancë

Burimi i imazhit: Eureka

Në firma të ndryshme, punonjësit lejohen të identifikohen nga shtëpia nëpërmjet pajisjeve të tyre personale dhe rrjetit personal. Këto pajisje dhe rrjete nuk mbrohen nga të njëjtat masa si sistemet e ndërmarrjeve. Prandaj, ato janë më të lehta për t'u shkelur dhe pasi të bëhet kjo, çdo llogari e asaj ndërmarrje mund të hakohet. Pra, sigurohuni që shërbimet cloud që po migroni të ofrojnë mbrojtje të ngjashme edhe për aksesin në distancë të llogarive të tyre.

Për të migruar në kompjuterin cloud, ndërmarrjet duhet të zbatojnë praktikat më të mira, të cilat jo vetëm plotësojnë kërkesat ligjore, por edhe kërkesat e sigurisë së ndërmarrjeve tuaja. Duke qenë një teknologji efektive, por e cenueshme, migrimi i kompjuterit në renë kompjuterike duhet të arrihet me një sasi minimale rreziqesh. Këto dhjetë masa mund të ndihmojnë ndërmarrjet të vlerësojnë çdo aspekt të procesit të migrimit dhe të arrijnë siguri të cilësisë së lartë në renë kompjuterike.

Ishin këtu:

Plotësoni seksionin e komenteve me pikëpamjet tuaja mbi kompjuterin cloud. A mendoni se presioni me të cilin përballen ndërmarrjet gjatë migrimit të kompjuterit cloud është i logjikshëm? Dhe çfarë mendimi keni për sigurinë në cloud? Na tregoni.

Ndiqni Systweak në Facebook dhe Twitter për të marrë përditësime të reja të blogut, ose abonohuni në buletinin tonë për njoftimet ditore të blogut.

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Mos harroni kurrë një ditëlindje me ndihmën e Facebook. Shihni se ku mund të gjeni ditëlindjen e dikujt që të mund ta dërgoni dhuratën në kohë.

A po kërkoni për një mundësi të zbatueshme për pritjen e faqes në internet? Mësoni ndryshimin midis një serveri të dedikuar kundrejt një serveri të përbashkët pritës.

Më pëlqen t'i argëtoj fqinjët e mi duke ndryshuar rrjetin tim Wi-Fi me emra të ndryshëm qesharak. Nëse po kërkoni ide për një emër qesharak Wi-Fi, këtu

Lidhja e thellë është teknika në trend e ridrejtimit të përdoruesit. Mësoni rreth lidhjes së thellë këtu për ta përdorur atë për të rritur trafikun e faqes suaj të internetit ose aplikacionit.

AR është gjëja tjetër e madhe e internetit për argëtim, punë ose biznes. Mësoni renë AR në detaje për t'u bërë një përdorues i informuar.

Gmail është padyshim një nga shërbimet më të mira të postës elektronike të disponueshme sot, duke ofruar një sërë veçorish mbresëlënëse që e bëjnë komunikimin më efikas dhe

Lundrimi në internet shpesh ndihet si një udhëtim në oqeanin e pakufishëm të dijes, me faqet e internetit dhe faqet tuaja të preferuara që shërbejnë si të njohura

Kur krijoni një Fjalëkalim Primar Firefox, ju shtoni një shtresë shtesë sigurie në fjalëkalimet tuaja të ruajtura. Ja se si ta aktivizoni dhe ndryshoni atë.

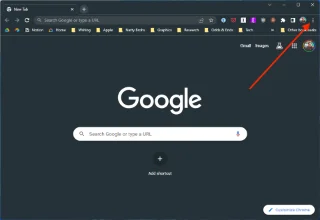

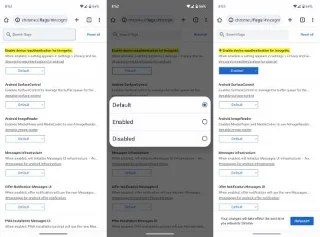

Modaliteti i fshehtë i Google Chromes është një veçori e dobishme që ju lejon të shfletoni internetin pa u ruajtur historiku juaj i shfletimit. Megjithatë, një pengesë