3 Dimensionet kryesore të fushës sportive

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Softueri është i garantuar të ketë gabime. Mund të ketë mijëra rreshta kodi në softuer, dhe gabueshmëria njerëzore do të thotë që të paktën disa prej tyre nuk do të jenë të plota siç synohet. Cikli jetësor i zhvillimit të softuerit është një proces i krijuar për t'i minimizuar këto probleme duke testuar rregullisht.

Problemi është se testimi bëhet shpesh nga zhvilluesit, të cilët mund të kenë mësuar se si të kodojnë diçka, por mund të mos kenë mësuar praktika të sigurta kodimi. Edhe në sistemet e testuara tërësisht, të paturit e një vëzhguesi nga jashtë dhe të sjellësh një perspektivë të re mund të ndihmojë në identifikimin e çështjeve të reja.

Një mënyrë e zakonshme që bëhet kjo është nëpërmjet një testi depërtimi, zakonisht i shkurtuar në një pentest. Kjo përfshin marrjen e një hakeri profesionist, etik, një pentester, për të parë sistemin dhe për të gjetur ndonjë çështje sigurie.

Këshillë: Është "pentest" dhe "pentester", jo "provë me stilolaps". Pentester nuk teston stilolapsa. "Pen-test" është pak më i pranueshëm se "Pen-test" por në përgjithësi duhet të shmanget gjithashtu.

Qëllimi i çdo pentesti është të identifikojë të gjitha dobësitë e sigurisë në sistemin që testohet dhe t'i raportojë ato te klienti. Sidoqoftë, në mënyrë tipike, angazhimet janë disi të kufizuara në kohë bazuar në kosto. Nëse një kompani ka një ekip të brendshëm pentester ose pentest, ata mund të punojnë përgjithmonë për kompaninë. Megjithatë, shumë kompani me shkallë për këtë kanë një portofol të gjerë sistemesh që duhet të testohen. Kjo përfshin si produktet që shiten ashtu edhe sistemet e biznesit të kompanisë.

Si të tillë, ata nuk mund të kalojnë gjithë kohën e tyre duke testuar një gjë. Shumë kompani preferojnë të punësojnë një kompani të jashtme pentestuese për të kryer angazhimin. Kjo është ende e kufizuar në kohë në bazë të kostos. Kostoja është e nxitur nga fakti se një pentest është një proces shumë manual dhe se grupi i aftësive është në mungesë.

Në mënyrë tipike, një pentest do të shtrihet në një kornizë kohore specifike. Kjo bëhet bazuar në objektivin në fjalë dhe sa kohë duhet për të qenë mjaft i sigurt për të gjetur gjithçka. Afati kohor për gjetjen e dobësive është përgjithësisht një kurbë zile. Nuk gjendet shumë në çast ndërsa pentester shikon rreth aplikacionit. Pastaj shumica dërrmuese e gjetjeve mund të arrihen brenda një shkalle të caktuar kohore përpara se të zvogëlohen. Në një moment, kostoja e shpenzimit të më shumë kohë në kërkim nuk ia vlen mundësia që nuk ka asgjë tjetër për të gjetur.

Ndonjëherë, edhe çmimi i kuotuar për kohën e rekomanduar është shumë i lartë. Në këtë rast, testi mund të jetë "i kufizuar në kohë". Këtu klienti pranon se ata nuk po testojnë aq sa rekomandohet, por duan që pentestuesit të bëjnë më të mirën që munden në një kornizë kohore të reduktuar. Në mënyrë tipike, kjo përfshihet si një paralajmërim në raport.

Disa mjete janë të disponueshme për të kryer automatikisht testimin e sigurisë. Këto mund të jenë të dobishme. Megjithatë, ata shpesh kanë norma të larta false pozitive dhe false negative. Kjo do të thotë që ju duhet të kaloni kohë duke gërmuar në verifikimin e çështjeve, duke e ditur se mund të mos jetë gjithëpërfshirës. Shumica e këtyre mjeteve kërkojnë tregues specifikë, siç janë versionet e njohura të cenueshme të softuerit ose funksionet e njohura të cenueshme. Megjithatë, ka shumë mënyra që këto të mos jenë çështje aktuale ose të zbuten në praktikë.

Dobësitë e sigurisë mund të bashkohen nga një mori pjesësh në dukje të padëmshme. Mënyra më e mirë për ta dalluar këtë është përmes përpjekjeve manuale njerëzore. Pentestuesit përdorin mjete, por dinë të interpretojnë rezultatet, t'i verifikojnë ato manualisht dhe të kryejnë veprime të pavarura manuale. Kjo përpjekje manuale ndan një pentest nga një skanim i cenueshmërisë ose vlerësimi i cenueshmërisë.

Në mënyrë tipike, një pentest përfshin testimin e një produkti të tërë siç do të vendosej. Idealisht, kjo ndodh në një mjedis të vërtetë prodhimi. Megjithatë, kjo nuk është gjithmonë praktike. Së pari, ekziston frika se pentesti mund të trokasë objektivin jashtë linje. Në përgjithësi, kjo frikë është në thelb e pabazë. Pentestet në përgjithësi nuk gjenerojnë shumë trafik në rrjet, ndoshta ekuivalentin e disa përdoruesve shtesë aktivë. Pentestuesit gjithashtu nuk do të testojnë qëllimisht për çështje të llojit të mohimit të shërbimit, veçanërisht në mjediset e prodhimit. Në vend të kësaj, zakonisht ata do të raportojnë probleme të dyshuara të mohimit të shërbimit për të lejuar klientin ta hetojë vetë.

Për më tepër, vlen të përmendet se nëse sistemi është i lidhur me internetin, ai vazhdimisht i nënshtrohet "pentesteve falas" nga hakerat e vërtetë të kapelave të zeza dhe robotët e tyre. Një arsye tjetër për të shmangur mjediset e prodhimit janë problemet e privatësisë me të dhënat e drejtpërdrejta të përdoruesit. Pentestuesit janë hakerë etikë sipas NDA-ve dhe kontratave, por nëse ekziston një mjedis testimi dhe është i ngjashëm, ai mund të përdoret.

Këshillë: Një "pentest falas" është një mënyrë qesharake për t'iu referuar të qenit nën sulm nga kapelet e zeza në internet.

Pentestet mund të kryhen në thelb kundër çdo sistemi teknologjik. Faqet e internetit dhe infrastruktura e rrjetit janë llojet më të zakonshme të testeve. Ju gjithashtu merrni teste API, teste të "klientit të trashë", teste celulare, teste harduerike dhe më shumë.

Realisht, ushtrimet e phishing, OSINT dhe ekipi i kuq janë të lidhura, por paksa të ndryshme. Ju ka të ngjarë të jeni të vetëdijshëm për kërcënimin e phishing. Disa teste përfshijnë testimin për të parë se si punonjësit reagojnë ndaj emaileve phishing. Duke gjurmuar se si përdoruesit ndërveprojnë - ose jo - me phish-in, është e mundur të mësoni se si të përshtatni trajnimin e ardhshëm të phishing.

OSINT qëndron për Inteligjencën me burim të hapur. Një test OSINT rrotullohet rreth grumbullimit të informacionit të disponueshëm publikisht për të parë se si mund të mblidhen të dhëna të vlefshme dhe si mund të përdoren ato. Kjo shpesh përfshin gjenerimin e listave të punonjësve nga vende si LinkedIn dhe faqja e internetit e kompanisë. Kjo mund t'i mundësojë një sulmuesi të identifikojë figura të larta që mund të jenë objektiva të mira për një sulm phishing me shtizë, phishing i përshtatur posaçërisht për marrësin individual.

Një angazhim i ekipit të kuq është zakonisht shumë më i thelluar dhe mund të përfshijë disa ose të gjithë komponentët e tjerë. Mund të përfshijë gjithashtu testimin e sigurisë fizike dhe respektimin e politikës së sigurisë. Nga ana e politikës së gjërave, kjo përfshin inxhinierinë sociale. Kjo po përpiqet të bindë rrugën tuaj për në ndërtesë. Kjo mund të jetë aq e thjeshtë sa të dilni në zonën e pirjes së duhanit dhe të riktheheni me duhanpirësit pas një pushimi me duhan.

Mund të jetë pozuar si një zyrtar ose t'i kërkoni dikujt që të marrë një derë për ju ndërsa mbani një tabaka për filxhan kafeje. Nga ana e sigurisë fizike, mund të përfshijë edhe përpjekjen për të depërtuar fizikisht, testimin e mbulimit të kamerës, cilësinë e bravave dhe të ngjashme. Angazhimet e ekipit të kuq zakonisht përfshijnë një ekip njerëzish dhe mund të kalojnë në peshore shumë më të gjata kohore sesa pentestet normale.

Një ushtrim i ekipit të kuq mund të duket më pak etik sesa një pentest standard. Testuesi po pre në mënyrë aktive punonjësit që nuk dyshojnë. Çelësi është se ata kanë leje nga udhëheqja e kompanisë, zakonisht nga niveli i bordit. Kjo është arsyeja e vetme që është në rregull që një ekip i kuq të përpiqet të depërtojë. Megjithatë, asgjë nuk e lejon të jetë i dhunshëm. Një stërvitje e ekipit të kuq nuk do të përpiqet kurrë të dëmtojë ose nënshtrojë një roje sigurie, për ta anashkaluar ose mashtruar.

Për të parandaluar arrestimin e ekipit të kuq, ata në përgjithësi do të mbajnë një kontratë të nënshkruar me nënshkrime nga anëtarët e bordit miratues. Nëse kapet, kjo mund të përdoret për të vërtetuar se ata kishin leje. Sigurisht, ndonjëherë, kjo përdoret si një bllof i dyfishtë. Skuadra e kuqe mund të mbajë dy fletë leje, një të vërtetë dhe një të rreme.

Kur kapen, ata fillimisht dorëzojnë fletën e rreme të lejes për të parë nëse mund të bindin sigurinë se është e ligjshme edhe kur nuk është. Për këtë qëllim, shpesh do të përdorë emrat aktualë të bordit të kompanisë, por do të përfshijë një numër telefoni verifikimi që i shkon një ekipi tjetër i kuq i informuar për të verifikuar historinë e kopertinës. Natyrisht, nëse siguria e sheh këtë, fletë-leja e vërtetë dorëzohet. Megjithatë, kjo mund të trajtohet me shumë dyshime.

Në varësi të mënyrës se si u kap ekipi i kuq, mund të jetë e mundur të vazhdohet testi, duke supozuar se ata kanë anashkaluar rojen individuale të sigurisë që i ka kapur. Megjithatë, është e mundur që identiteti i testuesit të jetë "i fryrë", duke e hequr atë në thelb nga çdo testim i mëtejshëm personalisht. Në këtë pikë, një anëtar tjetër i ekipit mund të ndërrojë me ose pa informuar sigurinë.

Një pentest është një angazhim në të cilin një profesionisti i sigurisë kibernetike i kërkohet të testojë sigurinë e një sistemi kompjuterik. Testi përfshin kërkimin manual dhe verifikimin e pranisë së dobësive. Veglat e automatizuara mund të përdoren si pjesë e kësaj. Në fund të testit, jepet një raport që detajon çështjet e gjetura dhe jep këshilla për korrigjimin.

Është e rëndësishme që ky raport të mos jetë vetëm prodhim i automatizuar nga një mjet, por të jetë testuar dhe verifikuar i gjithë manualisht. Çdo sistem kompjuterik, harduer, rrjet, aplikacion ose pajisje mund të pentestohet. Aftësitë e nevojshme për secilin ndryshojnë, por shpesh janë plotësuese.

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Mos harroni kurrë një ditëlindje me ndihmën e Facebook. Shihni se ku mund të gjeni ditëlindjen e dikujt që të mund ta dërgoni dhuratën në kohë.

A po kërkoni për një mundësi të zbatueshme për pritjen e faqes në internet? Mësoni ndryshimin midis një serveri të dedikuar kundrejt një serveri të përbashkët pritës.

Më pëlqen t'i argëtoj fqinjët e mi duke ndryshuar rrjetin tim Wi-Fi me emra të ndryshëm qesharak. Nëse po kërkoni ide për një emër qesharak Wi-Fi, këtu

Lidhja e thellë është teknika në trend e ridrejtimit të përdoruesit. Mësoni rreth lidhjes së thellë këtu për ta përdorur atë për të rritur trafikun e faqes suaj të internetit ose aplikacionit.

AR është gjëja tjetër e madhe e internetit për argëtim, punë ose biznes. Mësoni renë AR në detaje për t'u bërë një përdorues i informuar.

Gmail është padyshim një nga shërbimet më të mira të postës elektronike të disponueshme sot, duke ofruar një sërë veçorish mbresëlënëse që e bëjnë komunikimin më efikas dhe

Lundrimi në internet shpesh ndihet si një udhëtim në oqeanin e pakufishëm të dijes, me faqet e internetit dhe faqet tuaja të preferuara që shërbejnë si të njohura

Kur krijoni një Fjalëkalim Primar Firefox, ju shtoni një shtresë shtesë sigurie në fjalëkalimet tuaja të ruajtura. Ja se si ta aktivizoni dhe ndryshoni atë.

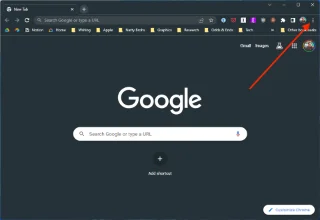

Modaliteti i fshehtë i Google Chromes është një veçori e dobishme që ju lejon të shfletoni internetin pa u ruajtur historiku juaj i shfletimit. Megjithatë, një pengesë