3 Dimensionet kryesore të fushës sportive

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Lufta kibernetike – e quajtur zakonisht luftë kibernetike – po përdor sulme kibernetike kundër një armiku. Më shpesh, termi përdoret për të përshkruar një vend ose grup ideologjik që sulmon një vend ose grup tjetër në një sulm të synuar në shkallë të gjerë. Qëllimi mund të ndryshojë - nga mbledhja e thjeshtë e informacionit deri te prishja e sistemeve jetike kompjuterike, shkaktimi i kaosit dhe më shumë.

Lufta kibernetike përdoret si sabotim, spiunazh, propagandë dhe madje edhe luftë ekonomike. Ka shumë mënyra të ndryshme që lufta kibernetike mund të përdoret për të dëmtuar viktimën e sulmeve. Ky lloj sulmi nuk është gjithashtu i pazakontë – pothuajse të gjitha fuqitë kryesore të botës moderne janë përfshirë ( ose janë ende ) në të. SHBA, Britania e Madhe, Rusia, Kina, Irani, Izraeli dhe Koreja e Veriut janë ndër vendet që përdorin luftën kibernetike si strategji.

Në secilin rast, strategjitë dhe qëllimet e sulmeve janë të ndryshme. Sulmet kundër Kinës, për shembull, shpesh përqendrohen në kundërpropagandë, ndërsa ato kundër Rusisë shpesh synojnë të prishin shërbimet jetike dhe rrjedhën e informacionit. Vendet e përmendura më sipër kanë njësi aktive ekspertësh në këtë fushë që merren me operacione sulmuese dhe mbrojtëse.

Këshillë: Pavarësisht nga emri i luftës kibernetike, lufta kibernetike nuk konsiderohet përgjithësisht një akt 'i vërtetë' i luftës. Mund të shkaktojë dëme të vërteta, dhe njerëzit mund dhe kanë vdekur për shkak të tij. Koncepti zakonisht shihet disi në mënyrë të paqartë nga ekspertët dhe nuk konsiderohet si një luftë "e duhur". Kjo është kryesisht për shkak se sulmet priren të jenë shumë të synuara dhe të vogla në shkallë në krahasim me një luftë kinetike konvencionale. Ata gjithashtu zakonisht nuk zgjasin aq gjatë dhe as marrin aq shumë burime.

Aktorët e Kërcënimit

Për t'u përfshirë në luftën kibernetike, nevojiten ekspertë të sigurisë kibernetike. Llojet e ndryshme të sulmeve kibernetike kërkojnë lloje të ndryshme ekspertësh dhe njohurish për t'u ekzekutuar – dhe natyrisht, të dyja palët e çdo konflikti kibernetik do të punojnë vazhdimisht për të provuar dhe qëndruar përpara njëra-tjetrës. Ndërsa kombet e mëdha punësojnë ekspertë të tillë në një kapacitet zyrtar, lufta kibernetike nuk është domosdoshmërisht thjesht një çështje punësimi. Sulmet kibernetike nga kriminelët e aftë kibernetikë mund të jenë po aq shkatërruese dhe triumfuese. Ndonjëherë, ato sulme bëhen për arsye ideologjike, si terrorizmi i brendshëm, ndërkombëtar ose mjedisor – por shpeshherë edhe me qëllime më të drejtpërdrejta, si vjedhjet dhe përfitimet personale.

Një pjesë e madhe e luftës kibernetike ( të paktën e suksesshme ) është dezinformata – të gjithë lojtarët kanë një interes të fortë për të mbajtur sekretet e tyre dhe për të fituar akses në ato të lojtarëve të tjerë. Si të tilla, operacionet zakonisht zbulohen vetëm pas faktit dhe shpesh jo fare. Kjo çon në relativisht pak informacion përgjithësisht të disponueshëm mbi këtë temë. Kjo shpesh është në dëm të sigurisë së sistemeve të përdorura nga civilët.

Nëse një grup hakerash ka një shfrytëzim të besueshëm që mund të përdoret për operacione strategjike, ata nuk kanë gjasa t'ia zbulojnë atë organizatës përgjegjëse për zgjidhjen e problemit. Ky është edhe rasti nëse sistemi i prekur është kryesisht civil dhe grupi i hakerëve është një shtet-komb me një nivel të përgjegjësisë për të mbrojtur civilët. Një komb zbulon dobësitë që i njeh vetëm pasi një aktor tjetër armiqësor i ka zbuluar ato. Shpesh këto çështje rregullohen vetëm sepse një firmë e sigurisë kibernetike zbulon ndërhyrjen.

Motivimet

Shumë shtete kombëtare kanë disa departamente të operacioneve kibernetike, madje edhe ato relativisht të vogla. Vendet që përgjithësisht konsiderohen të kenë aftësi kibernetike të nivelit më të lartë përfshijnë SHBA, MB, Rusia, Kina, Irani, Izraeli dhe Koreja e Veriut. Secili prej këtyre grupeve tenton të veprojë në mënyra që ndihmojnë në forcimin e pozicioneve të tyre ekonomike, politike apo edhe ushtarake. Koreja e Veriut tenton të specializohet në sulme që mund të gjenerojnë të ardhura, të tilla si ransomware, për të anashkaluar sanksionet ndërkombëtare.

Izraeli dhe Irani shpesh fokusohen kryesisht në sulmet kundër njëri-tjetrit ose kundër grupeve të ndryshme që ata kundërshtojnë. Kina është fokusuar historikisht në spiunazhin e korporatave, megjithëse në dekadën e fundit, ajo ka kaluar në një rol më tradicional spiunazhi dhe ka filluar të përfitojë nga sektori i saj i fuqishëm i prodhimit për të kryer sulme në zinxhirin e furnizimit. Rusia shpesh përdor dezinformim ose sulme të orientuara drejt propagandës, megjithëse edhe ajo kryen shumë spiunazh. SHBA dhe Britania e Madhe kanë aftësi të forta dhe të gjera, duke përfshirë sulme me shënjestër të lartë dhe teknika të gjera të mbledhjes së informacionit.

Aktorët e kërcënimit jo-shtetëror mund ose nuk mund të jenë në linjë me një shtet-komb. Ato përgjithësisht quhen të sponsorizuara nga shteti nëse janë të lidhur me një shtet. Aktorët e kërcënimit të sponsorizuar nga shteti mund, por jo domosdoshmërisht të marrin fonde shtetërore. Ato mund të drejtohen në mënyrë aktive nga ndonjë formë e një mbajtësi ose mund t'u jepet carte blanche. Rusia, për shembull, shpesh i injoron aktorët rusë të kërcënimit për sa kohë që ata nuk prekin qytetarët ose interesat ruse. Megjithatë, kjo politikë është treguar se ka kufij.

Aktorët plotësisht të pavarur të kërcënimit janë zakonisht dukshëm më pak të avancuar. Ata gjithashtu kanë shumë më shumë gjasa të jenë kriminelë ose të nxitur ideologjikisht. Kjo mund t'i bëjë veprimet e tyre më pak të parashikueshme nga pikëpamja gjeopolitike.

Teknikat

Teknikat specifike pas çdo sulmi ndryshojnë. Shumica e sulmeve të orientuara drejt sabotimit kërkojnë në mënyrë specifike dobësitë e softuerit ose harduerit në sistemet kritike. Ky sulm madje mund të synojë të prezantojë dobësitë e sistemit për shfrytëzim të mëvonshëm. Veprimet e spiunazhit zakonisht sillen rreth kompromentimit të pajisjeve ose sistemeve të komunikimit. Në mënyrë tipike, kjo përfshin shënjestrimin e objektivave me vlerë të lartë ose kërkimin e një mënyre për të hyrë në sisteme me vlerë të lartë. Veprimet ekonomike kibernetike synojnë të përfitojnë sulmuesin në mënyrë monetare dhe janë kryesisht kriminale me origjinë. Çdo gjë shkon; çdo gjë që mund të përdoret ose shitet konsiderohet lojë e ndershme nga aktorët e kërcënimit në këtë aeroplan. Aktet propagandistike priren të jenë ose kundërpropagandë të hapur ose fushata dezinformuese më delikate.

Shumica e veprimeve të luftës kibernetike priren të jenë delikate, deri në një pikë. Në sferën dixhitale, ka shumë pak vlerë për të sjellë ekuivalentin kibernetik të "shkelësve të derës". Si sistemet mund të shkëputen nga interneti ose edhe nga rryma nëse është e nevojshme. Jashtë sulmeve DDoS, nuk ka shumë klasa të sulmeve kibernetike "me zë të lartë". Shumica e sulmeve përfshijnë shfrytëzimin e një dobësie që e keni gjetur tashmë dhe për të cilën kundërshtari nuk e di.

Një numër i vogël, por në rritje i sulmeve përfshin gjithashtu prezantimin aktiv të dobësive në atë që njihet si sulm i zinxhirit të furnizimit. Kjo do të thotë se shumica e opsioneve të luftës kibernetike janë të rralla, të vlefshme dhe humbasin lehtësisht nëse shpërdorohen. Një krahasim i botës reale do të ishte si një armë që mund të gjuajë vetëm një plumb dhe është zakonisht e padobishme pas kësaj.

Shumë sulme ende, për fat të keq, marrin formën e dobësive të njohura publikisht. Ndërsa sistemet ushtarake priren të forcohen më rreptësisht, infrastruktura kombëtare kritike shpesh nuk është aq e sigurt sa mund të shpresoni ose mendoni.

konkluzioni

Një luftë kibernetike është koncepti i luftës ose veprimeve të ngjashme me luftën e ndërmarra në hapësirën kibernetike. Veprimet kibernetike sigurisht që kanë vendin e tyre brenda luftës tradicionale. Nuk ka gjasa të shihni ndonjë rast të një "lufte" të luftuar thjesht në hapësirën kibernetike jashtë esports. Shumë nga armët kibernetike janë përshtatur shumë për të synuar kundërshtarë të veçantë. Edhe ato që nuk kanë gjasa të bëhen shpejt joefektive pasi të përdoren dhe mund të bëhen të padobishme në çdo moment. Kjo ndodh sepse, ndryshe nga armët tradicionale, të cilat funksionojnë, megjithëse me disa kundërluajtje në formën e sistemeve të blinduara, armët kibernetike nuk janë të përgjithshme. Ju nuk mund të ndërtoni thjesht një "armë kibernetike" dhe pastaj ta drejtoni atë në një sistem, dhe ai hakerohet; thjesht nuk funksionon në këtë mënyrë.

Armët kibernetike duhet të shfrytëzojnë dobësitë specifike. Ose injektoni vetë ato dobësi në mënyrë delikate në një sulm të zinxhirit të furnizimit ose përdorni ato që gjeni në mënyrë oportuniste. Kjo do të thotë se lufta kibernetike është një garë e vazhdueshme e armëve kibernetike. Koncepti është edhe më i vështirë sepse aktorët e kërcënimit nuk duhet të jenë domosdoshmërisht shtetet-komb. Edhe më keq, shpesh është mjaft sfiduese të përcaktohet saktësisht se kush është përgjegjës. Për shembull, nëse një sulm vjen nga një adresë IP ruse, a është drejtuar nga qeveria ruse, një haker i rastësishëm rus, apo një haker nga diku tjetër që e ka kryer sulmin përmes një pajisjeje ruse të hakuar?

Në këtë artikull, ne do t'ju tregojmë gjithçka rreth basketbollit, tenisit dhe futbollit dhe dimensionet e rëndësishme të fushave sportive.

Mos harroni kurrë një ditëlindje me ndihmën e Facebook. Shihni se ku mund të gjeni ditëlindjen e dikujt që të mund ta dërgoni dhuratën në kohë.

A po kërkoni për një mundësi të zbatueshme për pritjen e faqes në internet? Mësoni ndryshimin midis një serveri të dedikuar kundrejt një serveri të përbashkët pritës.

Më pëlqen t'i argëtoj fqinjët e mi duke ndryshuar rrjetin tim Wi-Fi me emra të ndryshëm qesharak. Nëse po kërkoni ide për një emër qesharak Wi-Fi, këtu

Lidhja e thellë është teknika në trend e ridrejtimit të përdoruesit. Mësoni rreth lidhjes së thellë këtu për ta përdorur atë për të rritur trafikun e faqes suaj të internetit ose aplikacionit.

AR është gjëja tjetër e madhe e internetit për argëtim, punë ose biznes. Mësoni renë AR në detaje për t'u bërë një përdorues i informuar.

Gmail është padyshim një nga shërbimet më të mira të postës elektronike të disponueshme sot, duke ofruar një sërë veçorish mbresëlënëse që e bëjnë komunikimin më efikas dhe

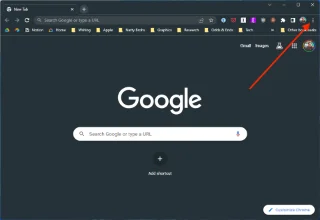

Lundrimi në internet shpesh ndihet si një udhëtim në oqeanin e pakufishëm të dijes, me faqet e internetit dhe faqet tuaja të preferuara që shërbejnë si të njohura

Kur krijoni një Fjalëkalim Primar Firefox, ju shtoni një shtresë shtesë sigurie në fjalëkalimet tuaja të ruajtura. Ja se si ta aktivizoni dhe ndryshoni atë.

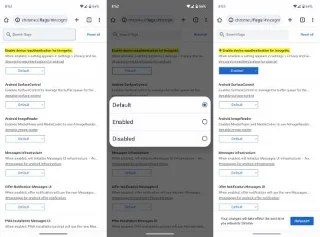

Modaliteti i fshehtë i Google Chromes është një veçori e dobishme që ju lejon të shfletoni internetin pa u ruajtur historiku juaj i shfletimit. Megjithatë, një pengesë