Повстання машин: застосування ШІ в реальному світі

Штучний інтелект не в майбутньому, він тут прямо в сьогоденні У цьому блозі Прочитайте, як програми штучного інтелекту вплинули на різні сектори.

TLS 1.3 — це версія протоколу безпеки транспортного рівня (TLS), який був опублікований у 2018 році як запропонований стандарт у RFC 8446. Він пропонує покращення безпеки та продуктивності порівняно з його попередниками.

У цьому посібнику буде показано, як увімкнути TLS 1.3 за допомогою веб-сервера Apache на CentOS 8.

A/ AAAA/ CNAMEDNS записи для вашого домену.2.4.36або новіша.1.1.1або новіша.Перевірте версію CentOS.

cat /etc/centos-release

# CentOS Linux release 8.0.1905 (Core)

Створіть новий non-rootобліковий запис користувача з sudoдоступом і перейдіть до нього.

useradd -c "John Doe" johndoe && passwd johndoe

usermod -aG wheel johndoe

su - johndoe

ПРИМІТКА. Замініть johndoeна своє ім’я користувача.

Налаштуйте часовий пояс.

timedatectl list-timezones

sudo timedatectl set-timezone 'Region/City'

Переконайтеся, що ваша система оновлена.

sudo yum update

Встановіть необхідні пакети.

sudo yum install -y socat git

Вимкніть SELinux і брандмауер.

sudo setenforce 0 ; sudo systemctl stop firewalld ; sudo systemctl disable firewalld

acme.shклієнт і отримайте сертифікат TLS від Let's EncryptВстановіть acme.sh.

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Перевірте версію.

/etc/letsencrypt/acme.sh --version

# v2.8.2

Отримайте сертифікати RSA та ECDSA для свого домену.

# RSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength 2048

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength ec-256

ПРИМІТКА. Замініть example.comу командах своє доменне ім’я.

Створіть розумні каталоги для зберігання ваших сертифікатів і ключів. Ми будемо використовувати /etc/letsencrypt.

sudo mkdir -p /etc/letsencrypt/example.com

sudo mkdir -p /etc/letsencrypt/example.com_ecc

Встановіть та скопіюйте сертифікати в /etc/letsencrypt.

# RSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --cert-file /etc/letsencrypt/example.com/cert.pem --key-file /etc/letsencrypt/example.com/private.key --fullchain-file /etc/letsencrypt/example.com/fullchain.pem

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --ecc --cert-file /etc/letsencrypt/example.com_ecc/cert.pem --key-file /etc/letsencrypt/example.com_ecc/private.key --fullchain-file /etc/letsencrypt/example.com_ecc/fullchain.pem

Після виконання наведених вище команд ваші сертифікати та ключі будуть у таких місцях:

/etc/letsencrypt/example.com/etc/letsencrypt/example.com_eccApache додав підтримку TLS 1.3 у версії 2.4.36. Система CentOS 8 поставляється з Apache і OpenSSL, які підтримують TLS 1.3 з коробки, тому немає необхідності створювати спеціальну версію.

Завантажте та встановіть останню версію Apache 2.4 та його модуль для SSL через yumменеджер пакетів.

sudo yum install -y httpd mod_ssl

Перевірте версію.

sudo httpd -v

# Server version: Apache/2.4.37 (centos)

# Server built: Jul 30 2019 19:56:12

Запустіть і ввімкніть Apache.

sudo systemctl start httpd.service

sudo systemctl enable httpd.service

Тепер, коли ми успішно встановили Apache, ми готові налаштувати його на використання TLS 1.3 на нашому сервері.

Запустіть sudo vim /etc/httpd/conf.d/example.com.confі заповніть файл наступною базовою конфігурацією.

<IfModule mod_ssl.c>

<VirtualHost *:443>

ServerName example.com

SSLEngine on

SSLProtocol all -SSLv2 -SSLv3

# RSA

SSLCertificateFile "/etc/letsencrypt/example.com/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com/private.key"

# ECC

SSLCertificateFile "/etc/letsencrypt/example.com_ecc/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com_ecc/private.key"

</VirtualHost>

</IfModule>

Збережіть файл і вийдіть за допомогою :+ W+ Q.

Перевірте конфігурацію.

sudo apachectl configtest

Перезавантажте Apache, щоб активувати нову конфігурацію.

sudo systemctl reload httpd.service

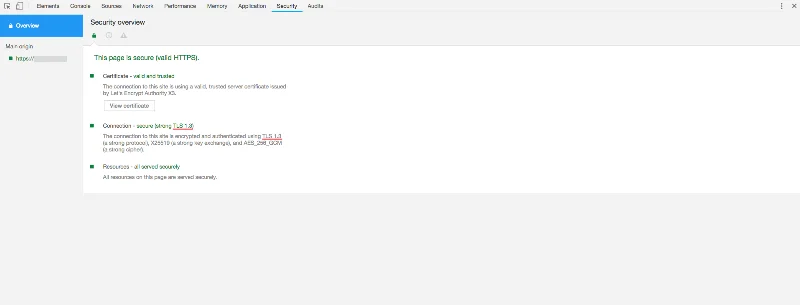

Відкрийте свій сайт через протокол HTTPS у своєму веб-браузері. Щоб перевірити TLS 1.3, ви можете використовувати інструменти розробника браузера або службу SSL Labs. На знімках екрана нижче показано вкладку безпеки Chrome із TLS 1.3 в дії.

Ви успішно ввімкнули TLS 1.3 в Apache на своєму сервері CentOS 8. Остаточна версія TLS 1.3 була визначена в серпні 2018 року, тому немає кращого часу для початку впровадження цієї нової технології.

Штучний інтелект не в майбутньому, він тут прямо в сьогоденні У цьому блозі Прочитайте, як програми штучного інтелекту вплинули на різні сектори.

Ви також стали жертвою DDOS-атак і спантеличені методами запобігання? Прочитайте цю статтю, щоб вирішити свої запитання.

Можливо, ви чули, що хакери заробляють багато грошей, але чи замислювалися ви коли-небудь, як вони заробляють такі гроші? давайте обговоримо.

Ви хочете побачити революційні винаходи Google і як ці винаходи змінили життя кожної людини сьогодні? Тоді читайте в блозі, щоб побачити винаходи Google.

Концепція самокерованих автомобілів, щоб вирушати в дороги за допомогою штучного інтелекту, є мрією, яку ми давно мріємо. Але, незважаючи на кілька обіцянок, їх ніде не видно. Прочитайте цей блог, щоб дізнатися більше…

Оскільки наука розвивається швидкими темпами, бере на себе багато наших зусиль, ризики піддати себе незрозумілій Сингулярності також зростає. Читайте, що може означати для нас сингулярність.

Прочитайте блог, щоб дізнатися про різні шари архітектури великих даних та їх функціональні можливості найпростішим способом.

Методи зберігання даних можуть розвиватися з моменту народження Даних. Цей блог висвітлює еволюцію зберігання даних на основі інфографіки.

У цьому цифровому світі пристрої розумного дому стали важливою частиною життя. Ось кілька дивовижних переваг пристроїв розумного дому щодо того, як вони роблять наше життя гідним життя та спрощують його.

Нещодавно Apple випустила додаткове оновлення macOS Catalina 10.15.4, щоб виправити проблеми, але схоже, що оновлення викликає більше проблем, що призводять до блокування комп’ютерів Mac. Прочитайте цю статтю, щоб дізнатися більше