Cloud zmenil spôsob, akým podniky fungujú a vykonávajú funkcie a obchodné rozhodnutia. Škála aplikácií a služieb, ktoré cloud computing ponúka, urobila moderné podnikanie agilnejším, rýchlejším a interoperabilnejším. Od interných platforiem na zdieľanie informácií založených na cloude až po flexibilné zdroje na jednoduché ukladanie, vyhľadávanie a správu databáz, cloud ponúkol podnikom nové prostredie vesmírneho veku na prevádzkovanie ich obchodných operácií.

S rastúcim dopytom po takejto webovej podnikovej architektúre sa zvyšuje aj bohatstvo vývojárov a poskytovateľov cloudových služieb. Veľké korporácie ako Amazon Web Services a Microsoft Azure sa stali poprednými hráčmi v tomto odvetví, ktorí ovplyvňujú cloudové služby v takom rozsahu, aby prilákali aj malé a stredné podniky na migráciu.

Zdroj obrázkov: Forbes

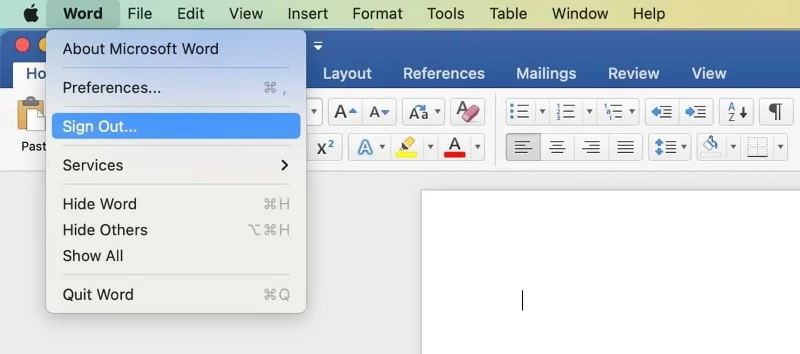

Ale ako každá iná služba, s ktorou je spojený internet, aj cloud computing je zraniteľný voči bezpečnostným problémom. Porušenie údajov, únos účtu, ransomvérové útoky, útoky DoS atď. sú bežné obavy o bezpečnosť cloudu, ktoré môžu predstavovať riziko pre bezpečnosť podnikových informácií týkajúcich sa budúcich obchodných vykonávaní, stratégií a finančných poverení, ktoré sú uložené v cloude. Ak teda plánujete prejsť na cloud, mali by ste si byť vedomí aj jeho zraniteľností.

Tu je niekoľko krokov, ktoré musíte urobiť pred migráciou do cloudu, aby ste okolo neho mohli vybudovať spoľahlivú architektúru kybernetickej bezpečnosti :

Bezpečnostné opatrenia cloud computingu pred migráciou:

1. Zvážte riziká spojené s bezpečnosťou cloud computingu: Pozrite si prípadové štúdie

Zdroj obrázka: IBM

Jednou z najdôležitejších častí zmeny v podnikoch je hodnotenie rizika. Je dôležité, aby si orgány uvedomovali, aké riziká môže navrhovaná zmena predstavovať pre ich údaje. To isté platí pre cloud computing. Keď chce podnik migrovať na cloud computing, mal by si byť vedomý aj bezpečnostných rizík cloud computingu.

Na získanie takýchto rizík je najlepším spôsobom študovať predchádzajúce narušenia bezpečnosti cloudu. V posledných rokoch sa organizácie dokonca medzinárodného významu stali obeťami narušenia bezpečnosti cloudu. Preštudovať si ich prípady a zistiť, aké opatrenia nedokázali implementovať, je prvým krokom k tomu, aby ste sa uistili, že pri migrácii do cloudu neurobíte rovnaké chyby.

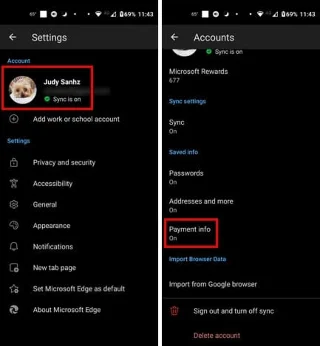

2. Identifikujte svoje údaje a znova ich spravujte podľa preferencií

Zdroj obrázka: Stredný

Keď ste si vedomí všetkých zraniteľností a rizík spojených s bezpečnosťou cloud computingu, musíte pochopiť, že tieto riziká môžu viesť ku krádeži údajov. Ak sa pri takýchto pokusoch o krádež stratia vaše údaje, váš klient a partneri vás môžu zažalovať za nesprávne nakladanie s informáciami. Takže najprv usporiadajte svoje údaje a rozdeľte obsah v nich podľa preferencií a priorít. Otestujte migráciu do cloudu tak, že najskôr prenesiete najmenej dôležité prostriedky. Získate prehľad o tom, ako sú veci nakonfigurované v cloude, a budete môcť opatrnejšie nasadzovať svoje prostriedky do novej služby.

3. Náklady na migráciu

![Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud? Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud?]()

Zdroj obrázka: MakeUseOf

Pre veľké organizácie je správa rozpočtu rýchlym procesom, pri ktorom prerozdeľujú zdroje na vykonávanie takýchto úloh riadenia zmien. Ale pre stredné alebo malé podniky je to veľká vec. Pred prechodom do cloudu sa uistite, že to nijako nepoškodí účty vášho podniku. Uistite sa, že dostupnosť finančných aktív vo vašom podniku umožňuje takúto migráciu a adaptáciu novej technológie.

4. Začnite s budovaním architektúry kybernetickej bezpečnosti

Zdroj obrázka: Podnikateľ

Pochopte svoju súčasnú architektúru kybernetickej bezpečnosti. Skontrolujte, aký druh hrozieb dokáže zadržať a aké sú tam prítomné zraniteľnosti. Ak nejaké nájdete, opravte ich. Pozrite sa na rôzne aspekty vašej architektúry kybernetickej bezpečnosti oddelene. Posúďte vyhliadky zabezpečenia koncového bodu a ochranu servera. Po posúdení všetkých aspektov skontrolujte, či sú vaše súčasné postupy v oblasti kybernetickej bezpečnosti v súlade s nariadeniami bezpečnosti cloud computingu. Ak vaše existujúce opatrenia majú nejaké medzery, ktoré je možné v cloude porušiť, musíte ich nahradiť.

Tieto opatrenia sa vykonávajú analýzou sily zdrojových kódov bezpečnostného softvéru implementovaného na vašich serveroch a iných podnikových sektoroch. Kritickým spravovaním vašej architektúry kybernetickej bezpečnosti môžete zaistiť bezpečnú migráciu do cloudu.

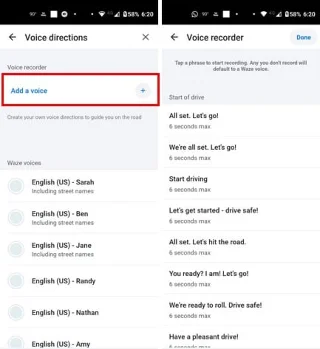

5. Skontrolujte interoperabilitu zabezpečenia

![Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud? Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud?]()

Zdroj obrázkov: Forbes

Hoci nástroje kybernetickej bezpečnosti majú osobné počítače menšie využitie , podniky sú na tom lepšie s ďalšími vrstvami zabezpečenia. Posúďte teda všetky firewally, základy zabezpečenia siete, šifrovaciu technológiu a služby ochrany pred škodlivým softvérom, ktoré momentálne používate. Skontrolujte ich proti rizikám zabezpečenia cloudu. Je potrebné zabezpečiť, aby existujúce základy boli rovnako užitočné aj pre cloud computing. Keď sprístupníte všetky základné bezpečnostné opatrenia potrebné na migráciu a následné pokračovanie podnikania v cloude, až potom pokračujte v prenose údajov.

6. Nájdite vhodného poskytovateľa webových služieb, ktorý je tiež vo vašom rozpočte

![Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud? Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud?]()

Napriek kontrole a posúdeniu všetkých bezpečnostných opatrení, za všetky informácie, ktoré vložíte do cloudu, zodpovedá aj poskytovateľ služby. Je dôležité, aby bol konkrétny poskytovateľ dôveryhodný; jeho bezpečnostné postupy sú testované a že je pre vás transparentný, pokiaľ ide o prístup a kontrolu vašich informácií. Pre takéto zmluvy existujú zmluvy o úrovni služieb (SLA). Základom SLA je, že poskytovateľ služieb zostáva čestný vo svojich opatreniach na ukladanie a ukladanie informácií o klientoch (čo je podnik). Takéto dohody pridávajú záväzok k akémukoľvek druhu zmluvného obchodu.

7. Prenos starých údajov

Staré údaje sa musia preniesť na nové platformy cloud computingu. Tieto minulé údaje sú potrebné na predpovedanie budúcich trendov a operačných rozhodnutí. Tieto údaje by však mali byť pri prenose organizované a chránené. Podniky môžu v takomto scenári zvážiť použitie kontajnerizácie.

V Containerization sú aplikácie a ich súvisiace konfiguračné súbory spojené dohromady vo výpočtovom prostredí bez bezpečnostných chýb. Takto obsiahnuté údaje je možné bezpečne preniesť z jedného výpočtového prostredia do druhého.

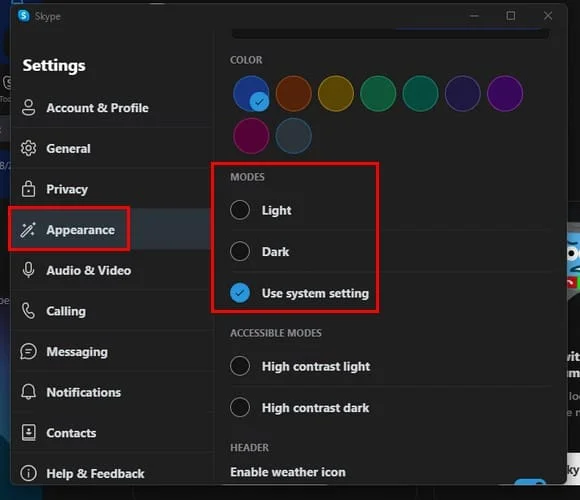

8. Školenie zamestnancov – Komunikujte zmeny

![Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud? Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud?]()

Zdroj obrázkov: Forbes

Prechod nemôže byť dokončený, pokiaľ si zamestnanci podniku nie sú vedomí použitia a metodológie cloud computingu. V mnohých prípadoch porušenia cloud computingu to spôsobila chyba zamestnancov. Nie je to tak, že by tento zamestnanec úmyselne urobil niečo zlé, ale nebolo mu správne povedané o metódach používaných na prelomenie zabezpečenia cloudu.

Preto je nevyhnutné, aby boli zamestnanci vyškolení na zvládanie takýchto pokusov. Mali by byť informovaní o postupoch, ktoré by sa mali dodržiavať, keď sa stretnú s takýmto prípadom.

9. Skontrolujte podrobnosti o integráciách tretích strán

![Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud? Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud?]()

Zdroj obrázka: CISO

Poskytovatelia služieb cloud computingu ponúkajú integrácie tretích strán na vykonávanie rôznych operácií. Tieto integrácie majú pomôcť podnikom pri tých najmenších úlohách. Ak ich však chcete používať, musíte im povoliť prístup k častiam informácií z vašich účtov cloud computingu. Pred migráciou do cloudu zistite, aké integrácie tretích strán sú s tým spojené. Nechajte si skontrolovať ich pravosť a zistite, či sa v minulosti nevyskytli nejaké prípady narušenia bezpečnosti cloudu v dôsledku niektorej z týchto integrácií.

10. Penetračné testovanie

![Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud? Aké bezpečnostné opatrenia cloudu je potrebné zabezpečiť pred prechodom na cloud?]()

Zdroj obrázka: JSCM Group

Je lepšie, ak váš poskytovateľ služieb umožňuje penetračné testovanie na meranie úrovne poskytovanej cloudovej bezpečnosti. Pri penetračnom testovaní dochádza k simulovaným škodlivým útokom na cloudovú službu v snahe narušiť bezpečnosť. Tieto simulované kódy nachádzajú medzery v bezpečnostných opatreniach cloud computingu, ktoré podnik prijal aj spoločnosť poskytujúca cloudové služby.

V rôznych cloudových službách existuje automatická funkcia kybernetickej bezpečnosti, ktorá takéto útoky deteguje a cloudové servery naraz vypne. Ak váš simulovaný útok nemôže byť detekovaný touto funkciou, znamená to, že existujú medzery.

11. Skontrolujte hrozby vzdialenej dostupnosti

Zdroj obrázka: Eureka

V rôznych firmách majú zamestnanci povolené prihlásiť sa odtiaľ domov prostredníctvom svojich osobných zariadení a osobnej siete. Tieto zariadenia a siete nie sú chránené rovnakými opatreniami ako podnikové systémy. Preto sa dajú ľahšie prelomiť a keď sa to stane, môže byť napadnutý akýkoľvek účet tohto podniku. Uistite sa teda, že cloudové služby, ktoré migrujete, ponúkajú podobnú ochranu aj pre vzdialený prístup k ich účtom.

Pri prechode na cloud computing by podniky mali implementovať osvedčené postupy, ktoré nielenže spĺňajú zákonné požiadavky, ale spĺňajú aj bezpečnostné požiadavky vašich podnikov. Keďže ide o efektívnu, ale zraniteľnú technológiu, migrácia cloud computingu by sa mala dosiahnuť s minimálnym množstvom rizík. Týchto desať opatrení môže pomôcť podnikom posúdiť každý aspekt procesu migrácie a dosiahnuť vysokokvalitné cloudové zabezpečenie.

Boli tu:

Vyplňte sekciu komentárov svojimi názormi na cloud computing. Myslíte si, že tlak, ktorému podniky čelia počas migrácie cloud computingu, je logický? A aký je váš názor na cloudovú bezpečnosť? Dajte nám vedieť.

Sledujte Systweak na Facebooku a Twitteri a získajte nové aktualizácie blogu, alebo sa prihláste na odber nášho bulletinu a získajte denné upozornenia na blog.