Alt om iOS 26

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Ethvert kommunikasjonssystem er avhengig av mottakerens evne til å kunne identifisere avsenderen. Å kjenne avsenderens identitet betyr å sende et svar og se om du kan stole på dem. Dessverre inkluderer mange kommunikasjonssystemer faktisk ikke en måte å bekrefte at den påståtte avsenderen faktisk er den faktiske avsenderen. I denne situasjonen kan det være mulig for en angriper å lage viss falsk informasjon og potensielt påvirke mottakerens handlinger. Prosessen med å lage disse falske meldingene er kjent som spoofing.

Spoofing i klassiske systemer

Selv om de vanligvis brukes til å referere til moderne digital kommunikasjon, er de fleste kommunikasjonssystemer før datamaskinen også sårbare for forfalskning. For eksempel krever postsystemet en leveringsadresse. Brev er vanligvis signert og kan komme med en returadresse. Det er ingen standardmekanisme for å bekrefte at returadressen er avsenderens adresse.

Som sådan kan en angriper prøve å manipulere to personer ved å sende den ene et brev angivelig fra den andre. Dette kan brukes til å manipulere vennskap eller familiære forhold for å oppnå økonomisk gevinst ved å påvirke arv. Eller andre situasjoner enten gunstig for angriperen eller potensielt rent skadelig for offeret.

En angriper kan også sende et brev angivelig fra et offisielt byrå eller selskap, og kreve en spesifikk handling fra mottakeren, for eksempel en betaling til en spesifisert bankkonto. En intetanende mottaker tenker kanskje ikke på å sjekke brevets legitimitet og blir dermed utsatt for svindel.

Merk: Insidertrusler som dobbeltagenter og ondsinnede ansatte bruker en lignende trussel. Siden innsidetrusler teknisk sett er en pålitelig part som bevisst gir feil informasjon, er situasjonen litt forskjellig fra forfalskning, der en uklarert part forfalsker en melding.

Spoofing i digitale systemer

Mange digitale systemer har et lignende problem. I mange tilfeller er mottiltak på plass. Men i noen situasjoner er disse mottiltakene ikke alltid effektive eller ikke mulige. ARP er et utmerket eksempel på en protokoll som det er vanskelig å forhindre spoofingangrep med. ARP er en protokoll som datamaskiner bruker på et lokalt nettverk for å kringkaste MAC-adressen knyttet til en IP-adresse.

Dessverre er det ingenting som hindrer en ondsinnet enhet fra å bruke ARP for å hevde at den har en annen IP-adresse. Dette angrepet involverer vanligvis forfalskning av IP-adressen, slik at nettverkstrafikken som går til ruteren i stedet går til angriperen, noe som gir bred synlighet i nettverkstrafikken.

En e-post har et lignende problem. Mange spam- og phishing-e-poster forfalsker avsenderens adresse. Dette fungerer fordi avsenderadressen er en del av dataene i pakken. En hacker kan ganske enkelt redigere dataene slik at e-posten deres fra deres tilfeldige domene ser ut som den kommer fra et legitimt nettsted. De fleste e-postprogrammer lar deg se det faktiske domenenavnet til avsenderen, som er en utmerket måte å identifisere phishing-e-poster på.

Telefonsystemer har et oppringer-ID-system som annonserer ringenummeret og oppringerens navn på mottakerens enhet. Dessverre kan VoIP-systemer ( Voice over IP ) manipuleres av den som ringer til å presentere forfalskede navn og numre.

GPS

GPS-systemer fungerer ved å triangulere brukerens posisjon fra signalene fra minst tre GPS-satellitter. Dette systemet er avhengig av svært kjent teknologi. En angriper med en tilstrekkelig sterk sender, og ideelt sett mer enn én, kan kringkaste et annet GPS-signal som på grunn av sin styrke foretrekkes fremfor de svakere legitime signalene.

Dette kan brukes til å feildirigere kjøretøy som er avhengige av GPS. Angrepet er ikke gunstig mot bakkekjøretøyer, da de har en rekke andre retningsressurser, for eksempel den fysiske veien og veiskiltene. Det kan imidlertid være mer effektivt mot fly og skip, som kanskje ikke har noen brukbare landemerker før GPS-spoofingen har forårsaket en betydelig effekt.

Et slikt angrep var den mistenkte årsaken bak den iranske fangsten av en amerikansk UAV. Et team av ingeniørstudenter demonstrerte også levedyktigheten til dette angrepet mot en luksusyacht. De var imidlertid om bord og hadde tillatelse.

Den russiske regjeringen og militæret har også brukt GPS-spoofing, noe som har forårsaket ulike forstyrrelser, inkludert en påstått skipskollisjon. Angrepsvektoren gir også en risiko for autonome kjøretøy. Imidlertid bør innebygde sensorer som LIDAR i det minste kunne identifisere denne avviket, siden GPS ikke er det primære veiledningssystemet.

Stemme og video

Siden oppfinnelsen av tekst-til-tale-algoritmer har stemmespoofing vært en mulighet. Takket være kompleksiteten ved automatisk å generere en akseptabel menneskelig stemme og det faktum at det generelt er unødvendig å gjøre det, var det ikke stor risiko i dette miljøet. Imidlertid har denne balansen endret seg med spredningen av maskinlæringsalgoritmer. Det er nå mulig å ta et utvalg av tale fra en ekte person og generere vilkårlige ord og setninger som høres ut som den opprinnelige personen sa dem etter å ha trent det nevrale nettverket.

Prosessen fungerer også for stillbilder og til og med video. Klassen av forfalskning er kjent som "dyp forfalskninger." Det har blitt brukt til å tilskrive legitime falske sitater til geopolitiske ledere for å skade omdømmet deres. Teknologien er også mye brukt i trakasseringskampanjer, først og fremst mot kvinner.

Kvaliteten på den forfalskede dype falsken er først og fremst basert på treningsprøvestørrelsen og tiden algoritmen varer. Relativt høykvalitetsresultater kan oppnås med kommersielt tilgjengelig maskinvare og minimal tid og innsats. Mer avansert forfalsket innhold med få feil kan relativt raskt lages av en målbevisst og ressurssterk angriper.

Konklusjon

Forfalskning er prosessen med å forfalske deler av eller hele en melding fra en upålitelig part for å få meldingen til å virke legitim. Motivasjonene kan variere, med økonomisk gevinst, politisk ydmykelse av en rival og trakassering som typiske. Den nøyaktige metoden varierer avhengig av protokollen og plattformen som brukes.

Metodene kan variere fra å sende en falsk melding fra en ekte person til en nær kopi av en ekte melding. Spoofing kan være vanskelig å designe mot, siden ethvert angriperkontrollert system ganske enkelt kan ignorere enhver beskyttelse.

Apple har introdusert iOS 26 – en stor oppdatering med et helt nytt frostet glassdesign, smartere opplevelser og forbedringer av kjente apper.

Studenter trenger en spesifikk type bærbar PC til studiene sine. Den bør ikke bare være kraftig nok til å prestere bra i det valgte fagområdet, men også kompakt og lett nok til å bæres rundt hele dagen.

I denne artikkelen vil vi veilede deg i hvordan du får tilbake tilgang til harddisken din når den svikter. La oss følge med!

Ved første øyekast ser AirPods ut som alle andre ekte trådløse ørepropper. Men alt dette endret seg da noen få lite kjente funksjoner ble oppdaget.

Det er enkelt å legge til en skriver i Windows 10, selv om prosessen for kablede enheter vil være annerledes enn for trådløse enheter.

Som du vet, er RAM en svært viktig maskinvaredel i en datamaskin. Den fungerer som minne for å behandle data, og er faktoren som bestemmer hastigheten til en bærbar PC eller PC. I artikkelen nedenfor vil WebTech360 introdusere deg for noen måter å sjekke RAM-feil på ved hjelp av programvare på Windows.

Har du nettopp kjøpt en SSD og håper å oppgradere den interne lagringen på PC-en din, men vet ikke hvordan du installerer SSD? Les denne artikkelen nå!

Å holde utstyret ditt i god stand er et must. Her er noen nyttige tips for å holde 3D-printeren din i topp stand.

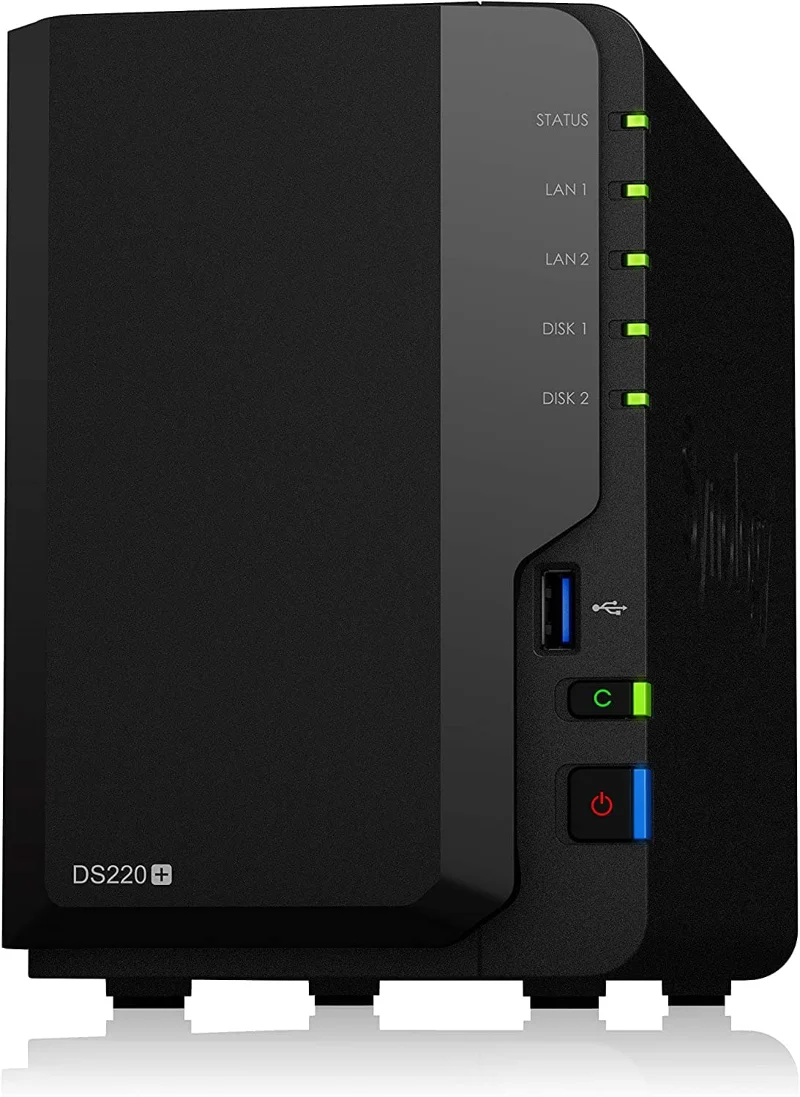

Enten du leter etter en NAS for hjemmet eller kontoret, sjekk ut denne listen over de beste NAS-lagringsenhetene.

Har du problemer med å finne ut hvilken IP-adresse skrivere bruker? Vi viser deg hvordan du finner den.