Visą tą laiką girdėjome apie įsilaužimo ataskaitas ir tai, kaip greitai įsilaužėliai platina grėsmę. Vartotojams tai niekada nėra pakankamai baisu. Tačiau įsilaužėliams tai labiau linkusi į pramogas, mokymąsi ir, svarbiausia, pinigus.

Apžvelgdami 2016 m., galime tikėtis, kad įsilaužėliai smagiai praleido laiką. Jie suprogramavo, kūrė ir padarė keletą kenkėjiškų programų veikiančių. Be to, jie sugebėjo išgąsdinti vartotojus, būti pavieniais vartotojais ar organizacijomis. Tačiau daugeliui vartotojų lieka pagrindinė užklausa – ką tiksliai reiškia įsilaužimas? Kaip jie gali nuo to apsisaugoti?

Taip pat žiūrėkite: Ar reikėtų skatinti įsilaužimą?

Kas yra įsilaužimas?

Įsilaužimas pagrindine prasme reiškia technines pastangas manipuliuoti įprastu sistemos elgesiu arba tinklo jungtimis ir prie jos prijungta sistema. Paprastai įsilaužimas apima kenkėjiškų programų atakas internete ir kituose tinkluose.

Dauguma vartotojų turi pasyvų įsilaužimo požiūrį. Žinoma, daugelis jų buvo užpulti ir išvilioti be jokios priežasties. Tačiau įsigilinę suprastume, kad yra trys įsilaužimo tipai, būtent: baltos kepurės, pilkos kepurės ir juodosios skrybėlės įsilaužimas. Tarp jų įsilaužėliai praktikuoja pastarąjį, kur viskas, kas daroma, yra neteisėta ir nusikaltimas. Tai pasakius, jei tai neteisėta, kodėl tai išvis praktikuojama?

Taip pat žiūrėkite: Įsilaužimo incidentai, kurie sukrėtė internetą 2016 m

Kaip įsilaužimas išplito?

Pirmosios įsilaužimo atmainos buvo pastebėtos šeštajame ir šeštajame dešimtmečiuose. Kai kurie MIT inžinieriai sugalvojo įsilaužimo terminą ir koncepciją praktikuodami kai kurias aparatūros programavimo ir kitas senesnes kalbas. Tada peeps mažai suprato apie įsilaužimą, todėl priėmė tai kaip teigiamą etiketę. Tačiau netrukus tai buvo suvokta kaip žalingas veiksnys, nes tai niekaip nepadėjo visuomenei. Įsilaužimų atakų skaičius augo kas dešimtmetį, tapo stipresnis ir dažnesnis. 1980-ieji tapo auksine įsilaužimo era. Per dešimtmetį FTB suėmė įsilaužėlių grupę pavadinimu „414s“. Taip pat devintajame dešimtmetyje visuomenė įgijo pakankamai žinių apie kenkėjišką įsilaužimo veiklą ir pradėjo saugotis nuo tokių atakų.

Kai buvo padaryta tiek daug, įsilaužimas nesustojo ir patyrėme pirmąjį žiauriausią kenkėjiškų programų ataką – Ransomware. Jis pasirodė 1989 m. pavadinimu AIDS. Nuo to laiko sukurta daugybė kenkėjiškų programų, kurios bombarduojamos prieš nekaltus vartotojus.

Žiauriausios įsilaužimo atakos?

Visą tą laiką turėjome daugybę virusų, tačiau tik kai kurie iš jų sugebėjo išplisti savo grėsmę tiek, kad jie greitai buvo išpopuliarinti. Kai kurios iš šių kenkėjiškų programų yra CryptoLocker, ILOVEYOU, Strom Worm, Sasser & Netsky ir kt.

„Ransomware“ buvo viena stipriausių kenkėjiškų programų, išplitusi per šį dešimtmetį. Visų pirma, 2016 m. buvo paskelbti „Ransomware“ metais ir jų infekcijų skaičius išaugo 500 %. Kai kurios iš populiariausių „Ransomware“ atakų, kurios buvo įvykdytos tais metais, yra Baltieji rūmai , „ KeyRanger“ užgrobę „Mac“ kompiuterius , „ Locky Ransomware“ , užpuolusi K10 mokyklas ir tt Vis dėlto buvo keletas, kurie buvo nepastebėti, nepaisant to, ar jie buvo rimti.

Taip pat žiūrėkite: Ar kada nors susimąstėte, kaip įsilaužėliai uždirba pinigų?

Išpuoliai, kurie šiemet liko nepastebėti

Ne visos atakos atsiduria dėmesio centre. Tiesą sakant, yra keletas išpuolių, kurie lieka visiškai nepastebėti, nepaisant to, ar jie yra dideli. Paprastai tikslinės atakos lieka nepastebimos. Tai yra atakos, kai įsilaužėlis, gavęs prieigą prie vartotojo sistemos, paima informaciją ir pašalina visus įrodymus. Be to, tai nepalieka vietos stebėjimui, todėl jie niekada negauna pranešimo.

Jums gali patikti: žiauriausi kompiuterių įsilaužimai, dėl kurių visi buvo suglumę

Kaip galite apsisaugoti nuo įsilaužimo atakų?

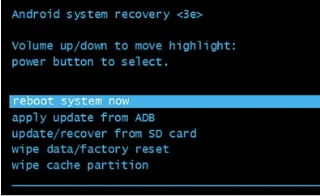

Nors technologijos sparčiai auga, kenkėjiška veikla taip pat auga. Saugumo tyrinėtojai nuolat prašo vartotojų stebėti jūsų veiklą internete ir imtis būtinų saugumo priemonių, kad būtų išvengta įsilaužimo atakų. Atsižvelgiant į šiandien pasitaikančius išpuolius, geriausia alternatyva prieš juos yra saugiai pasidaryti visų duomenų atsarginę kopiją. Norėdami apsaugoti savo duomenis, turite naudoti debesies saugą . Tam galite naudoti dešinę atsarginę kopijąir užtikrinti visišką savo duomenų saugumą. Be to, turėtumėte naudoti skelbimų blokų plėtinius, autentiškas antivirusines priemones ir nuolat atnaujinti programinę įrangą, programas ir programas. Aktyviai imantis šių priemonių, 2017 m. bus saugūs (gerai, jei ne visiškai, tai bent jau tam tikru mastu), kai tikimasi, kad įsilaužimų atakos augs ir dar labiau užsispyręs.