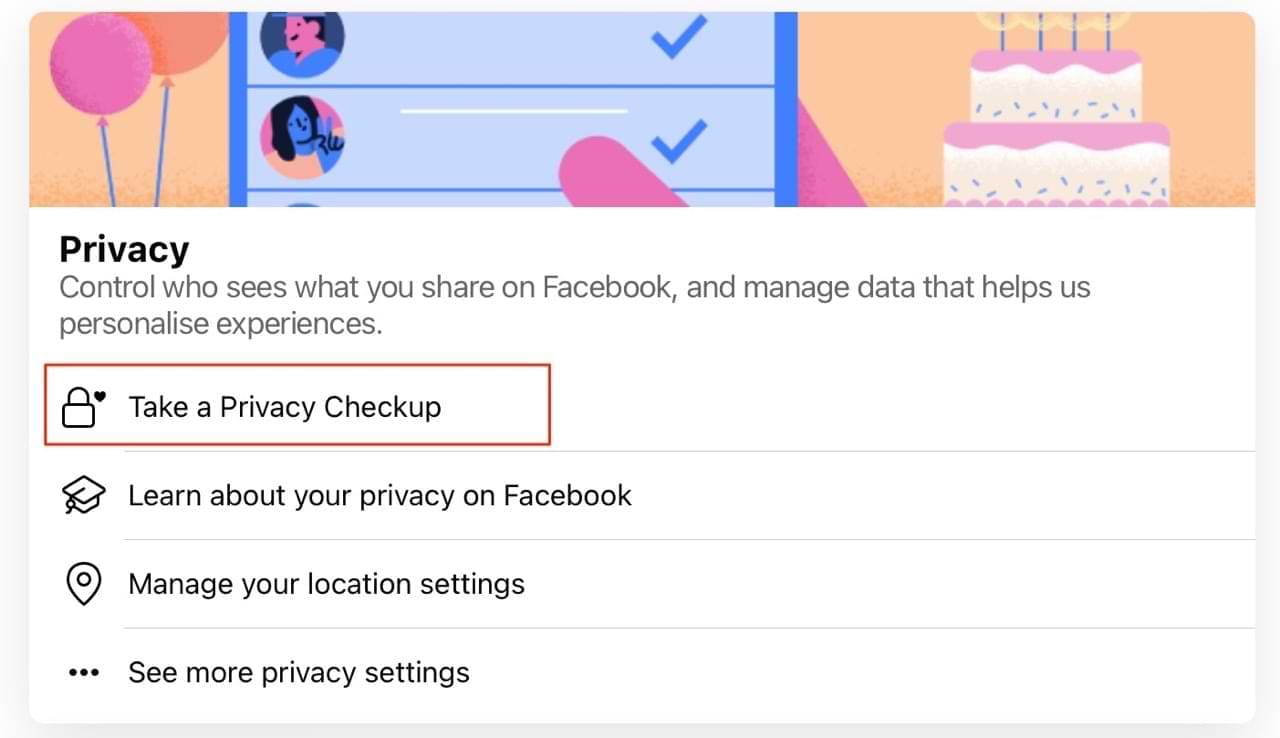

Hogyan változtassuk meg a Facebook adatvédelmi beállításait telefonon vagy táblagépen

A Facebook adatvédelmi beállításainak módosításának ismerete telefonon vagy táblagépen megkönnyíti a fiók kezelését.

A Windows Server 2012 tartalmaz egy „Windows Firewall with Advanced Security” nevű tűzfalprogramot. Ez a tűzfal gyakran automatikusan úgy van beállítva, hogy a programokhoz való hozzáférés engedélyezve legyen. Azonban nem minden alkalmazás lesz automatikusan konfigurálva. Ebben az esetben manuálisan kell megnyitnia egy portot.

Először is meg kell határoznunk, hogy a bejövő/kimenő kapcsolatok alapértelmezés szerint blokkolva vagy engedélyezve lesznek-e, hacsak nincs kifejezetten beállítva egy szabály. Ehhez nyissa meg a "Windows tűzfal speciális biztonsággal" panelt. Lépjen a "Windows tűzfal speciális biztonsággal helyi számítógépen" szakaszba, és kattintson jobb gombbal a "Tulajdonságok" elemre az oldalsávon.

Győződjön meg arról, hogy a tűzfal engedélyezve van, ha megerősíti, hogy a "Tűzfal állapota" beállítása "Be (ajánlott)" és nem "Ki".

Azt szeretné, hogy a bejövő kapcsolatok alapértelmezés szerint blokkolva legyenek, így csak a kézzel hozzáadott tűzfalszabályok lesznek elfogadva. Az, hogy kíván-e kimenő kapcsolatokat, attól függ, hogy vannak-e felhasználók a szerveren. Például, ha azt szeretné, hogy a felhasználók csak webhelyeket használjanak, beállíthatja a kimenő kapcsolatokat "Block" értékre, majd megadhatja a kimenő kapcsolatokhoz használható portokat vagy alkalmazásokat.

A bejövő port megnyitásához lépjen a "Windows Firewall with Advanced Security on Local Computer" alatti "Bejövő szabályok" részre, majd kattintson az "Új szabály..." elemre az oldalsávon.

Válassza a "Port" lehetőséget a létrehozni kívánt szabálynak. Ez lehetővé teszi, hogy szabályokat hozzon létre a bejövő kapcsolatokhoz mind a TCP-, mind az UDP-portokhoz. Kattintson a "Tovább" gombra. Ha a TCP- és az UDP-portokat is meg kell nyitnia, külön szabályt kell létrehoznia, mivel egyetlen szabály csak a TCP-re vagy az UDP-re vonatkozhat, mindkettőre nem. A megnyitni kívánt porttól függően válassza a "TCP" vagy az "UDP" lehetőséget. Ha nem biztos abban, hogy melyiket válassza, olvassa el a konfigurálandó program kézikönyvét.

Ezután válassza a "Speciális helyi portok" lehetőséget, hogy manuálisan beállíthassa, mely portokat kell megnyitni a szabállyal. Például: "80". Több portot is megnyithat egyetlen szabállyal, vesszővel elválasztott listával: "80, 443". A megnyitandó portok tartományát is beállíthatjuk: "72-90". Ezzel megnyílik az összes 72 és 90 közötti port. Ezt kombinálhatjuk is: "80, 443, 72-90". Ezzel megnyílik a 80-as, 443-as és az összes 72-90-es port. Kattintson a "Tovább" gombra.

Ha a tűzfal tulajdonságait úgy állította be, hogy automatikusan engedélyezzék az összes bejövő kapcsolatot, akkor a „Kapcsolat blokkolása” opcióval blokkolhatja az adott portokat. Ha az összes bejövő kapcsolatnál a „Block (alapértelmezett)” beállítást állította be (ezt javaslom), a bejövő kapcsolat engedélyezéséhez válassza a „Kapcsolat engedélyezése” lehetőséget. Kattintson a "Tovább" gombra.

Meghatározhatja, hogy mikor érvényes a szabály. Amikor a számítógép tartományhoz csatlakozik, a kapcsolat engedélyezéséhez jelölje be a „Domain” lehetőséget. A „Privát” bejelölése lehetővé teszi, hogy a magánhálózathoz csatlakozó személyek csatlakozzanak az adott porthoz.

Ugyanez vonatkozik a „nyilvánosra”, az egyetlen különbség az, hogy a nyilvános hálózaton lévők csatlakozhatnak ehhez a porthoz.

Miután minden kívántat ellenőriz, kattintson a "Tovább" gombra.

Most adjon nevet a szabálynak. Mindig ajánlott világos nevet adni neki, hogy tudja, mit csinál. Leírást is adhatsz hozzá, hogy tovább fejleszd.

Ha végzett, kattintson a "Befejezés" gombra. A külső programok most már csatlakozhatnak a megnyitott porthoz.

A Facebook adatvédelmi beállításainak módosításának ismerete telefonon vagy táblagépen megkönnyíti a fiók kezelését.

Ha zárolja az Android készülékének képernyőjét, a PIN kód beírása képernyőn az Sürgősségi hívás gomb a képernyő alján található.

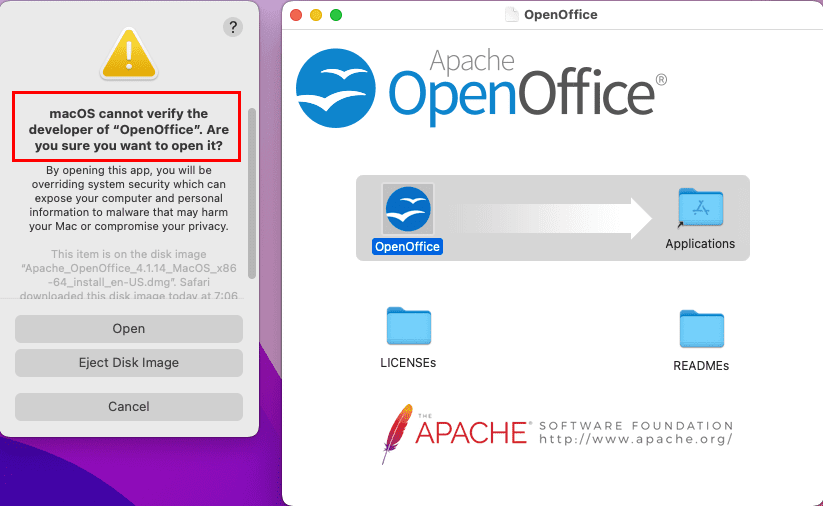

Az ismeretlen fejlesztő hiba a macOS rendszeren fejtörést okozhat. Olvassa el ezt a cikket most, hogy felfedezze azonnal működő megoldásokat!

Windows 11 vs. MacOS – Fedezze fel a fő különbségeket a két operációs rendszer között, hogy segíthessen a készülék választásában.

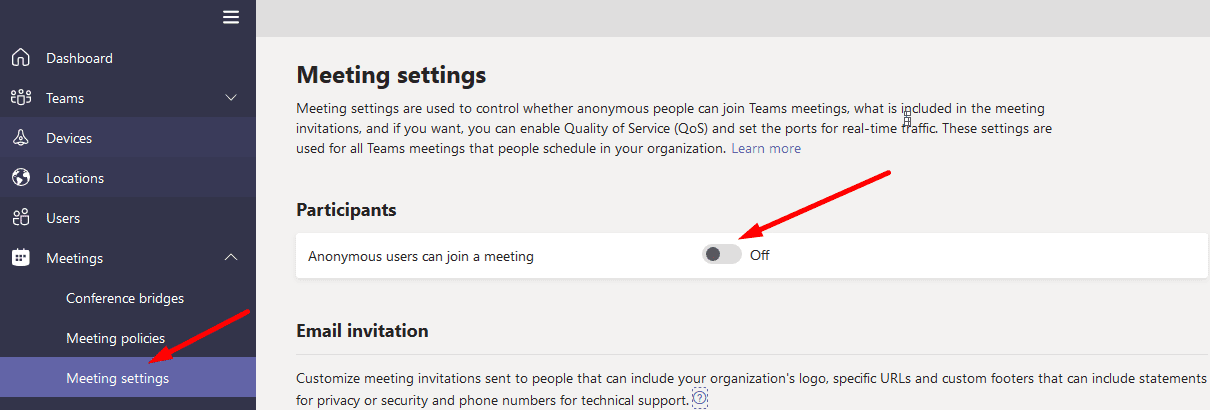

Jelenleg nem lehetséges a névtelen kérdések letiltása a Microsoft Teams Élő Eseményekben. Még a regisztrált felhasználók is küldhetnek névtelen kérdéseket.

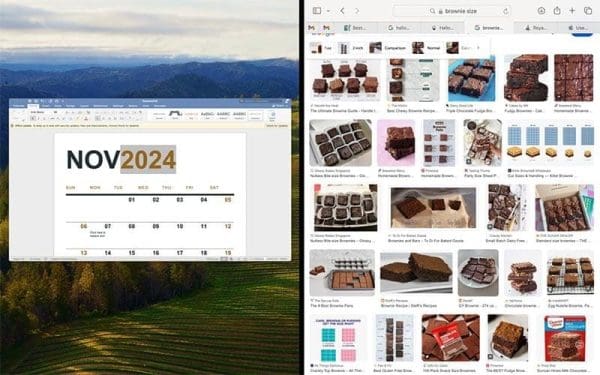

Mentett információk eltávolítása a Firefox automatikus kitöltéséből gyors és egyszerű lépések követésével Windows és Android eszközökön.

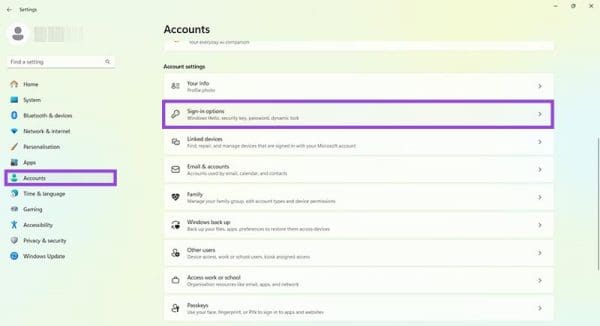

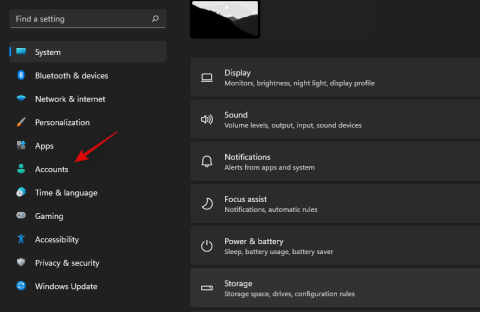

Tudd meg, hogyan tilthatod le és engedélyezheted a PIN-kódokat a Windows 11 rendszerben lépésről lépésre, hogy ellenőrizhesd, hogyan jelentkezel be és éred el az eszközödet.

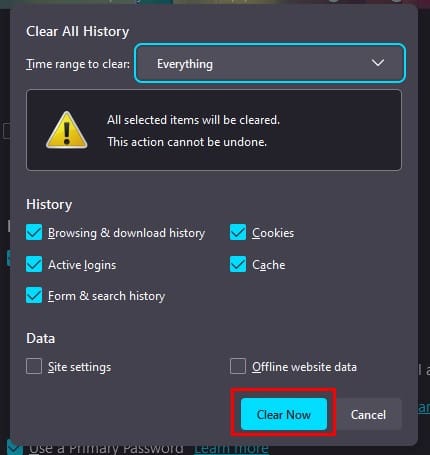

Az online adatvédelem és biztonság megőrzésének egyik alapvető része a böngészési előzmények törlése. Fedezze fel a módszereket böngészőnként.

A Discordon a munkára nem biztonságos (NSFW) csatornák célja, hogy korlátozzák a nem megfelelő hozzáférést a felnőtt tartalomhoz. Információk a beállításokról és hogyan lehet létrehozni NSFW csatornát.

Fedezze fel a legjobb IP-kamera szoftvereket 2023-ban! Ismerje meg a funkciókat és a felhasználási lehetőségeket az ingyenes és fizetős szoftverek esetében.

Takarítson meg néhány értékes időt, és ne adja meg jelszavát, amikor Windows 11 rendszerű számítógépét használja. Itt vannak a követendő lépések.

Szívesen megtudja, mit kell tárcsáznia, ha feltörték telefonját? Jó helyre jöttél. Olvass tovább!

A Windows 10 rendszerben minden eddiginél több módja van a számítógépre való bejelentkezésre. Használhat jelszót, PIN-kódot, vagy használhatja a Windows Hello-t és annak biometrikus adatait

Számos módja van a Windows 10 rendszerű számítógép zárolásának, de tudtad, hogy ezt egy általad létrehozott képernyőn megjelenő parancsikon segítségével teheted meg? Parancsikon létrehozása a zároláshoz

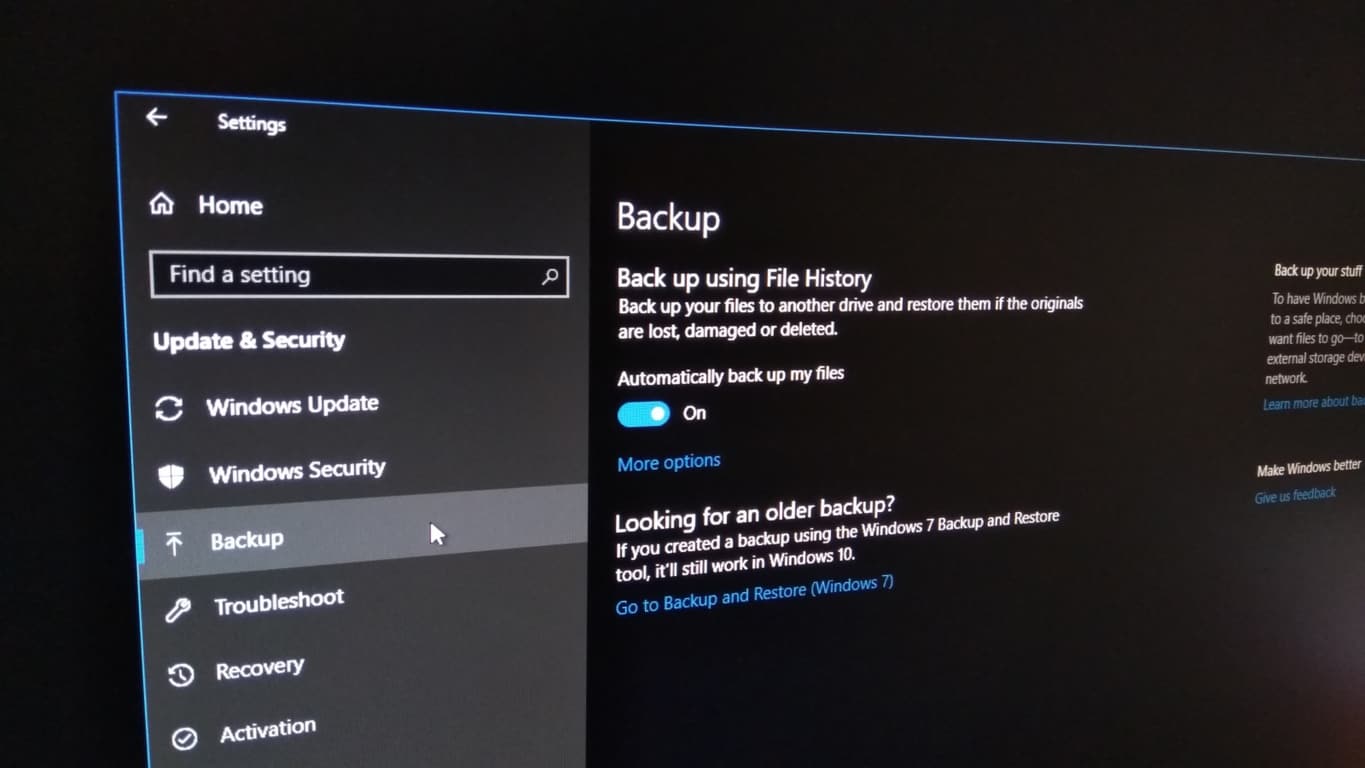

A Windows 10 rendszeren a Fájlelőzmények funkció lehetővé teszi a fájlok és mappák másolatainak biztonsági mentését biztonságos helyekre abban az esetben, ha véletlenül töröl valamit. Által

A zombi számítógép olyan gép, amelynek már nincs akarata, mert a hackerek távolról irányíthatják a viselkedését.

Ha nem tud belépni YouTube-fiókjába, lépjen a fiók-helyreállítási oldalra, és válaszoljon a biztonsági kérdésekre a fiók helyreállításához.

A számítógépek minden eddiginél jobban beépültek életünkbe, ezért a gyártók új módokat keresnek a mobileszközök energiatakarékosságára. Azonban a jól bevált kézi Sleep w…

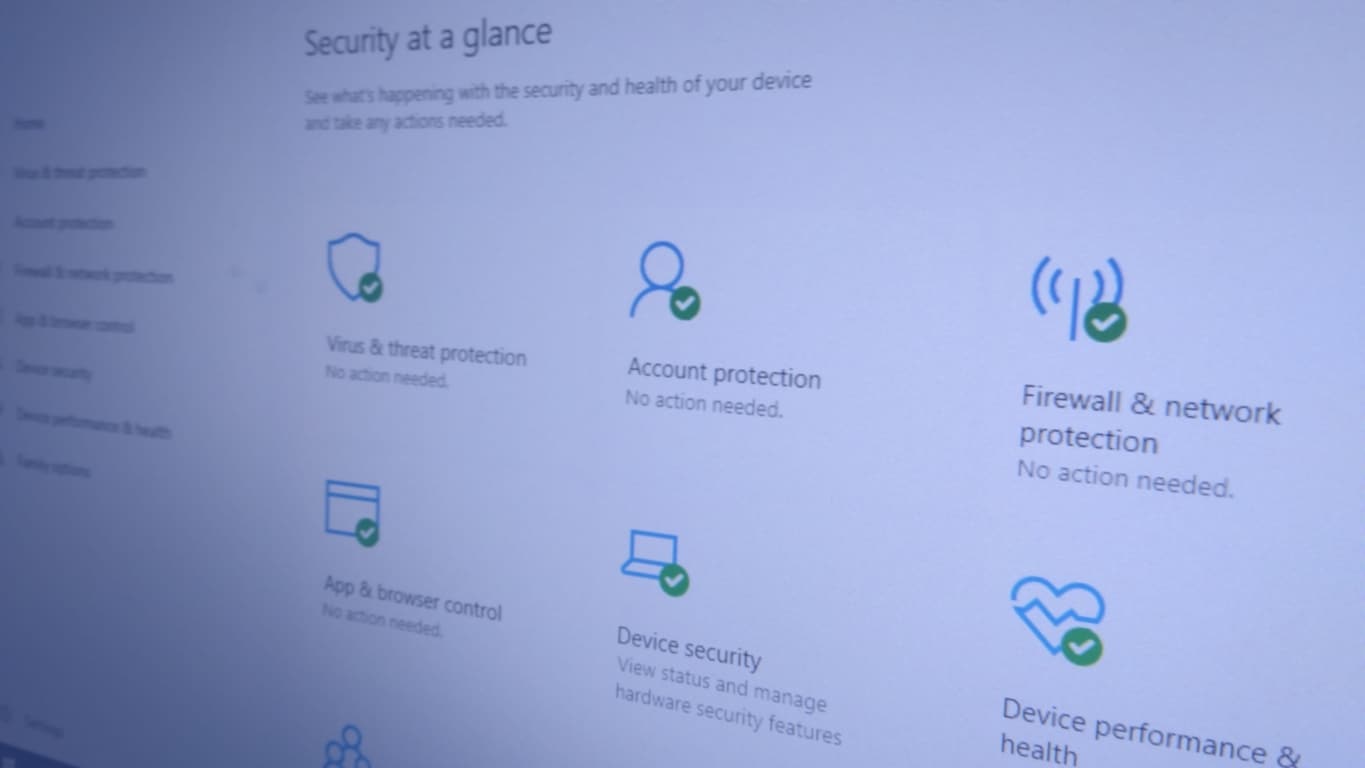

A Windows Security beépített biztonsági védelmet biztosít a Windows 10-en belül. Bár általában a legjobb, ha a háttérben a saját eszközeire hagyják, érdemes lehet

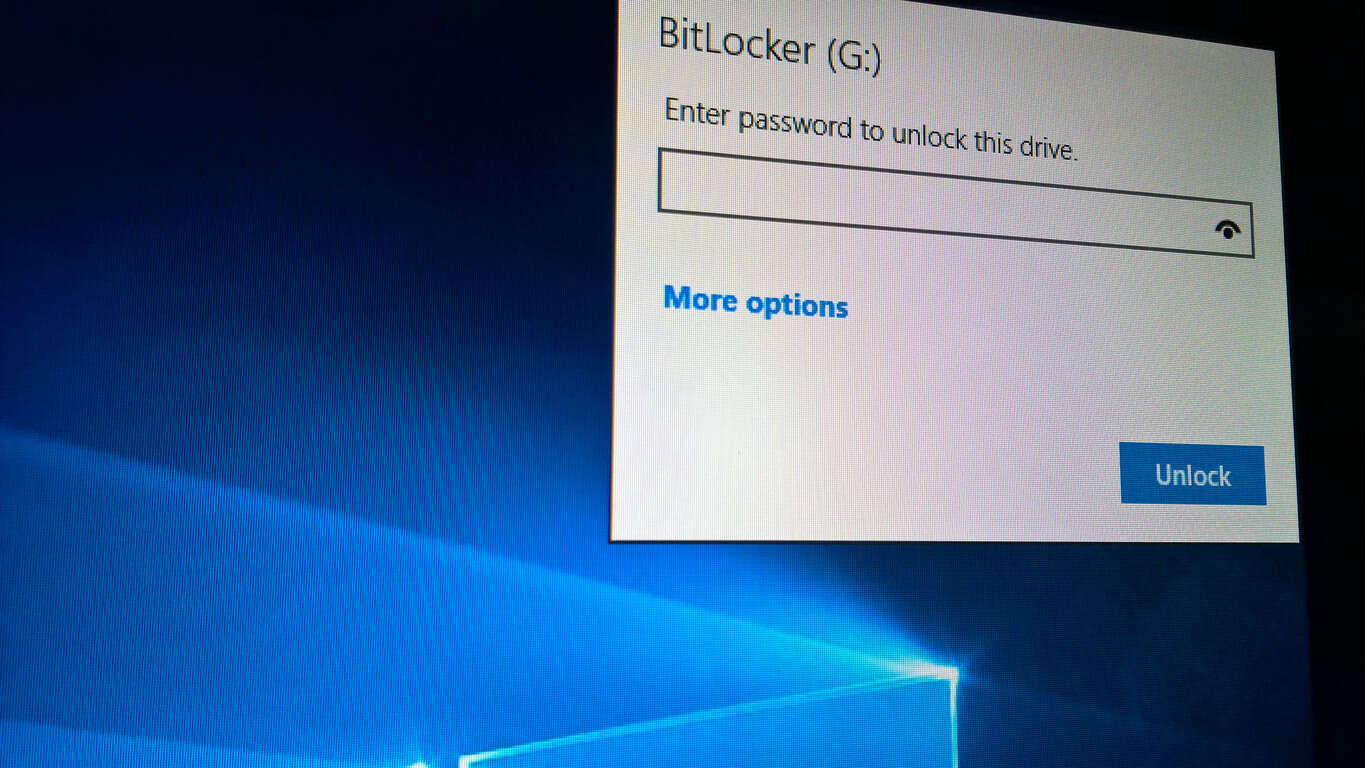

A mai világban az információ hatalom, és ha személyi számítógépeit ellopnák, az sok információhoz való hozzáférést jelentene.

Ez az oktatóanyag végigvezeti Önt a Vultrs rendszerekkel kompatibilis Windows ISO létrehozásának folyamatán. Itt megtanulhatja az <<strong>>Windows ISO<<strong>> előállításának lépéseit az NTLite segítségével.

A mesterséges intelligencia nem a jövőben, hanem itt a jelenben. Ebben a blogban Olvassa el, hogyan hatott a mesterséges intelligencia alkalmazások különböző ágazatokra.

Ön is DDOS támadások áldozata, és tanácstalan a megelőzési módszereket illetően? Olvassa el ezt a cikket a kérdések megoldásához.

Talán hallottál már arról, hogy a hackerek sok pénzt keresnek, de elgondolkodtál már azon, hogyan kereshetnek ennyi pénzt? beszéljük meg.

Szeretné látni a Google forradalmi találmányait, és azt, hogy ezek a találmányok hogyan változtatták meg minden mai ember életét? Ezután olvassa el a blogot, és nézze meg a Google találmányait.

Az önvezető autók koncepciója, hogy mesterséges intelligencia segítségével kerüljenek az utakra, már egy ideje álmunk. De számos ígéret ellenére sehol sem látszanak. Olvassa el ezt a blogot, hogy többet megtudjon…

Ahogy a tudomány gyors ütemben fejlődik, átveszi erőfeszítéseink nagy részét, megnő annak a kockázata is, hogy alávetjük magunkat egy megmagyarázhatatlan szingularitásnak. Olvassa el, mit jelenthet számunkra a szingularitás.

Az adatok tárolási módjai az Adatok születése óta alakulhatnak. Ez a blog egy infografika alapján mutatja be az adattárolás fejlődését.

Olvassa el a blogot, hogy a legegyszerűbb módon ismerje meg a Big Data Architecture különböző rétegeit és azok funkcióit.

Ebben a digitálisan vezérelt világban az intelligens otthoni eszközök az élet döntő részévé váltak. Íme az intelligens otthoni eszközök néhány elképesztő előnye, hogyan teszik életünket érdemessé és egyszerűbbé.