Bevezetés

Előfeltételek

Felhasználó létrehozása és módosítása

SSH-kulcs létrehozása és konfigurálása

Állítson be egy alap tűzfalat

Bevezetés

Ebben az oktatóanyagban megtudhatja, hogyan konfigurálhat alapvető biztonsági szintet egy vadonatúj Vultr VC2 virtuális gépen, amelyen az Ubuntu 18.04 fut.

Előfeltételek

- Vultr-fiók, itt létrehozhat egyet

- Egy új Ubuntu 18.04 Vultr VM

Felhasználó létrehozása és módosítása

Az első dolgunk, hogy létrehozzuk az új felhasználónkat, amellyel bejelentkezünk a virtuális gépbe:

adduser porthorian

Megjegyzés: Javasoljuk, hogy egyedi felhasználónevet használjon, amelyet nehéz lesz kitalálni. A legtöbb bot alapértelmezés szerint a root, admin, moderator, és hasonlókat próbálja ki .

Itt jelszót kell megadni. Ez erősen ajánlott, hogy egy erős alfanumerikus jelszót. Ezután kövesse a képernyőn megjelenő utasításokat, és amikor megkérdezi, hogy az adatok helyesek-e, csak nyomja meg a gombot Y.

Az új felhasználó hozzáadása után meg kell adnunk a felhasználónak a sudo engedélyeket, hogy parancsokat hajthassunk végre a felhasználótól a root felhasználó nevében:

usermod -aG sudo porthorian

Miután megadta a felhasználónak a sudo engedélyeket, váltson az új felhasználóra:

su - porthorian

Az SSH-kulcs létrehozásához kövesse ezt a dokumentumot .

Miután létrehozta az új SSH-kulcsot, másolja ki a nyilvános kulcsát. A következőképpen kell kinéznie:

ssh-rsa AAAAB3NzaC1yc2EAAAABJQAAAQEAmB3uRWxAAELNJ8oGBCBmZx7S11vnAp0RG8rdKf6CLdvT7NMbKF55F8Wf0hFPewEryplaH54ibdmaTuheJVKy1lUhHnVi0AcBpkhJiiOQdEtvbYKT/eIkQl/Qm92Gz6aL3lJ0UknO4gO0LzgqI2vYX0b9LHMF+ZvApEDahLCna6RKo3/lffnANUKfExE+dVwOcJwATL3Ld5IkSatm7zBqbJAim0wj/JQ5ejzkL+aYd3YawpW3qf+WsY3HGbK2TIJt3LsiZJ3M7giZo/fVIZCJqsIOyO9NUOEx5/+KE8IniGb7gdRYgquAEJr89poDCNz/8CBODi9z3ukiE1+UnVlhfQ== rsa-key-20190408

Konfigurálja a felhasználói címtárat

Lépjen a felhasználói kezdőkönyvtárba, ha még nem szerepel benne:

cd $HOME

$HOMEa felhasználói saját könyvtár környezeti változója. Ez automatikusan beáll az új felhasználó létrehozásakor.

Míg a saját könyvtárunkban egy másik könyvtárat fogunk elhelyezni benne. Ez a könyvtár rejtve lesz a gép többi felhasználója elől, kivéve a root és a könyvtár tulajdonosát. Hozza létre az új könyvtárat, és korlátozza az engedélyeit a következő parancsokkal:

mkdir ~/.ssh

chmod 700 ~/.ssh

Most megnyitunk egy fájlt a következő helyen .ssh: authorized_keys. Ez az az univerzális fájl, amelyet az OpenSSH keres. Ennek a nevét az OpenSSH konfiguráción belül megváltoztathatja /etc/ssh/sshd_config, ha szükséges.

Használja kedvenc szerkesztőjét a fájl létrehozásához. Ez az oktatóanyag a nano-t használja:

nano ~/.ssh/authorized_keys

Másolja ki és illessze be az ssh kulcsot a authorized_keysmegnyitott fájlba. Ha a nyilvános kulcs benne van, a fájlt a CTRL+ megnyomásával mentheti O.

Győződjön meg arról, hogy megjelenik a megfelelő fájl elérési útja:

/home/porthorian/.ssh/authorized_keys

Ha ez a megfelelő fájl elérési út, nyomja meg a gombot ENTER, ellenkező esetben hajtsa végre a szükséges módosításokat a fenti példának megfelelően. Ezután lépjen ki a fájlból a CTRL+ gombbal X.

Most korlátozzuk a fájlhoz való hozzáférést:

chmod 600 ~/.ssh/authorized_keys

Lépjen ki a létrehozott felhasználónkból, és térjen vissza a root felhasználóhoz:

exit

Jelszavas hitelesítés letiltása

Most már letilthatjuk a jelszavas hitelesítést a szerveren, így a bejelentkezéshez ssh kulcsra lesz szükség. Fontos megjegyezni, hogy ha letiltja a jelszavas hitelesítést, és a nyilvános kulcsot nem megfelelően telepítette, akkor kizárja magát a szerverről. Javasoljuk, hogy először tesztelje a kulcsot, mielőtt még kijelentkezne a root felhasználóból.

Jelenleg a root felhasználónkba vagyunk bejelentkezve, ezért szerkeszteni fogjuk a következőt sshd_config:

nano /etc/ssh/sshd_config

3 értéket fogunk keresni, hogy megbizonyosodjunk arról, hogy az OpenSSH megfelelően van konfigurálva.

PasswordAuthenticationPubkeyAuthenticationChallengeResponseAuthentication

Ezeket az értékeket a CTRL+ megnyomásával találhatjuk meg W.

Az értékeket a következőkre kell beállítani:

PasswordAuthentication no

ChallengeResponseAuthentication no

PubkeyAuthentication yes

Ha az értékek ki vannak írva, távolítsa el a #sor elejéről a jelet, és győződjön meg arról, hogy ezeknek a változóknak az értékei megegyeznek a fentiekkel. Miután módosította azokat a változókat, mentse és ki a szerkesztő, a CTRL+ O, ENTERés végül CTRL+ X.

Most újratöltjük sshda következő paranccsal:

systemctl reload sshd

Most tesztelhetjük a bejelentkezést. Győződjön meg arról, hogy még nem jelentkezett ki a root munkamenetből, és nyisson meg egy új ssh-ablakot, és csatlakozzon a kapcsolathoz kapcsolódó ssh-kulcsával.

A PuTTY-ban ez a Connection-> SSH-> alatt található Auth.

Tallózással keresse meg a hitelesítéshez szükséges privát kulcsot, mivel az ssh-kulcs létrehozásakor mentenie kellett volna.

Csatlakozzon a szerverhez a privát kulccsal hitelesítésként. Most be kell jelentkeznie a Vultr VC2 virtuális gépére.

Megjegyzés: Ha az ssh-kulcs generálása közben jelmondatot adott hozzá, a rendszer kérni fogja. Ez teljesen eltér a tényleges felhasználó jelszavától a virtuális gépen.

Állítson be egy alap tűzfalat

UFW konfigurálása

Először az UFW telepítésével kezdjük, ha még nincs a virtuális gépen. Az ellenőrzés jó módja a következő paranccsal:

sudo ufw status

Ha az UFW telepítve van, akkor a kimenetet adja ki Status:inactive. Ha nincs telepítve, akkor erre utasítást kap.

Ezzel a paranccsal telepíthetjük:

sudo apt-get install ufw -y

Most engedélyezni fogjuk az SSH portot 22a tűzfalunkban:

sudo ufw allow 22

Alternatív megoldásként engedélyezheti az OpenSSH-t:

sudo ufw allow OpenSSH

A fenti parancsok bármelyike működni fog.

Most, hogy engedélyeztük a portot a tűzfalunkon keresztül, engedélyezhetjük az UFW-t:

sudo ufw enable

A rendszer megkérdezi, hogy biztosan el kívánja-e hajtani ezt a műveletet. TIPIZÁLÓ ymajd ENTERlehetővé teszi a tűzfal:

porthorian@MEANStack:~$ sudo ufw enable

Command may disrupt existing ssh connections. Proceed with operation? y

Megjegyzés: Ha nem engedélyezte az OpenSSH-t vagy a 22-es portot, akkor kizárja magát a virtuális gépből. Az UFW engedélyezése előtt győződjön meg arról, hogy ezek egyike engedélyezett.

A tűzfal engedélyezése után továbbra is csatlakozik a példányához. Most még egyszer ellenőrizni fogjuk a tűzfalunkat ugyanazzal a paranccsal, mint korábban:

sudo ufw status

A következő kimenethez hasonlót fog látni:

porthorian@MEANStack:~$ sudo ufw status

Status: active

To Action From

-- ------ ----

22 ALLOW Anywhere

22 (v6) ALLOW Anywhere (v6)

A Vultr tűzfal konfigurálása

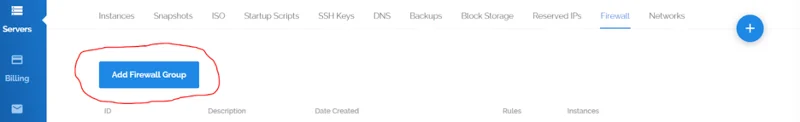

Szerverünk további biztonsága érdekében a Vultr tűzfalunkat fogjuk használni. Jelentkezzen be fiókjába . Miután bejelentkezett, a képernyő tetején található tűzfal fülre lép:

Most egy új tűzfalcsoportot fogunk hozzáadni. Ez lehetővé teszi számunkra, hogy meghatározzuk, mely portok érhetik el az UFW tűzfalunkat, kettős biztonságot nyújtva:

![Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja]()

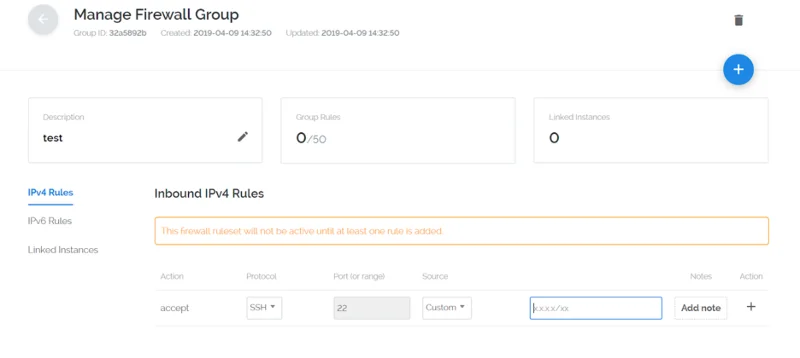

A Vultr most megkérdezi Öntől, hogy a "Leírás" mezőben mi adjon nevet a tűzfalának. A jövőbeni könnyebb adminisztráció érdekében feltétlenül írja le, hogy a tűzfalcsoporthoz tartozó kiszolgálók mit fognak csinálni. Ennek az oktatóanyagnak a kedvéért elnevezzük test. A leírást később bármikor módosíthatja, ha akarja.

Először is meg kell szereznünk az IP-címünket. Azért csináljuk ezt közvetlenül, mert ha az IP-címe nem statikus, és folyamatosan változik, egyszerűen bejelentkezhet Vultr-fiókjába, és megváltoztathatja az IP-címet.

Ez az oka annak is, hogy nem kértük az IP-címet az UFW tűzfalon. Ezenkívül korlátozza a virtuális gép tűzfalának használatát abban, hogy kiszűrje az összes többi portot, és csak a Vultr tűzfal kezeli. Ez korlátozza az általános forgalomszűrés terhelését a példányon.

Használja a Vultr hálózati kinézetét az IP-cím megkereséséhez.

Tehát most, hogy megvan az IP-címünk, hozzáadunk egy IPV4 szabályt az újonnan létrehozott tűzfalunkhoz:

![Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja]()

Miután megadta az IP-címet, kattintson a +szimbólumra, hogy hozzáadja IP-címét a tűzfalhoz.

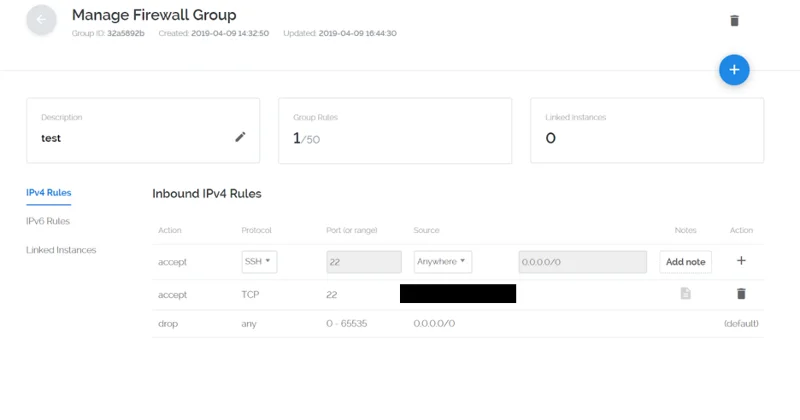

A tűzfalcsoport a következőképpen fog kinézni:

![Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja]()

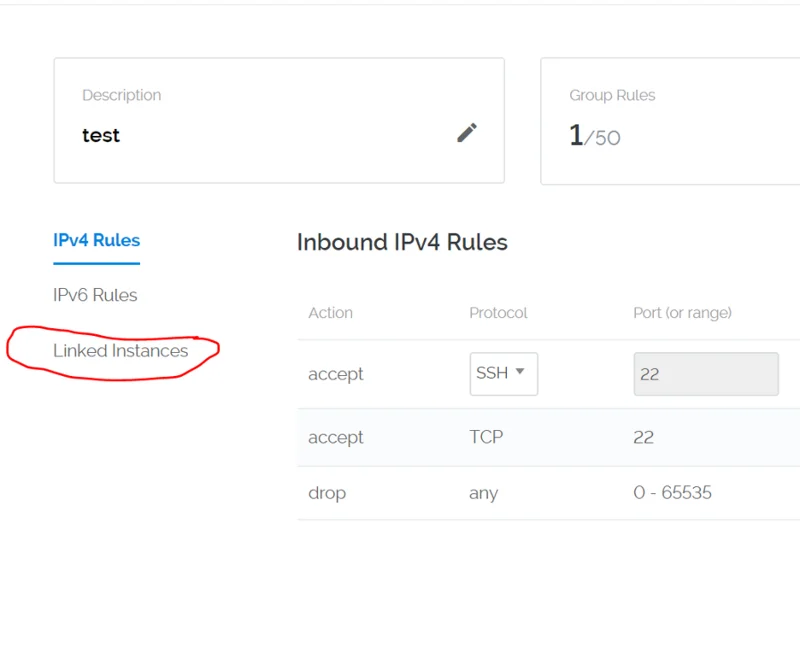

Most, hogy az IP-címünk megfelelően össze van kötve a Firewall csoportban, össze kell kapcsolnunk a Vultr-példányunkat. A bal oldalon megjelenik egy lap, amelyen a „Linkelt példányok” felirat olvasható:

![Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja]()

Az oldalon egy legördülő menü jelenik meg a szerverpéldányok listájával:

![Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja Az Ubuntu 18.04 kezdeti biztonságos kiszolgáló konfigurációja]()

Kattintson a legördülő menüre, és válassza ki a példányt. Ezután, amikor készen áll a példány hozzáadására a tűzfalcsoporthoz, kattintson a +szimbólumra.

Gratulálunk, sikeresen biztosította Vultr VC2 virtuális gépét. Ez jó alapot ad egy nagyon alapvető biztonsági réteghez, anélkül, hogy attól kellene tartania, hogy valaki brutálisan rákényszeríti a példányát.