Bevezetés

Követelmények

Mielőtt elkezded

Telepítse az Acme.sh klienst, és szerezzen be TLS-tanúsítványt a Let's Encrypt-től

Nginx készítése forrásból

Az Nginx konfigurálása a TLS 1.3-hoz

Bevezetés

A TLS 1.3 a Transport Layer Security (TLS) protokoll egyik változata, amelyet 2018-ban tettek közzé, javasolt szabványként az RFC 8446-ban . Biztonsági és teljesítménybeli fejlesztéseket kínál elődeihez képest.

Ez az útmutató elmagyarázza, hogyan engedélyezheti a TLS 1.3-at az Nginx webszerver használatával a Debian 9 rendszeren.

Követelmények

- Nginx verzió

1.13.0vagy újabb .

- OpenSSL

1.1.1vagy újabb verzió .

- Vultr Cloud Compute (VC2) példány, amelyen Debian 9 x64 (nyúlás) fut.

- Egy érvényes domain név és megfelelően konfigurált

A/ AAAA/ CNAMEDNS-rekordjait a domain.

- Érvényes TLS-tanúsítvány. Kapunk egyet a Let's Encrypt-től.

Mielőtt elkezded

Ellenőrizze a Debian verziót.

lsb_release -ds

# Debian GNU/Linux 9.9 (stretch)

Győződjön meg arról, hogy rendszere naprakész.

apt update && apt upgrade -y

Telepítse a szükséges csomagokat.

apt install -y git unzip curl sudo socat build-essential

Hozzon létre egy új nem root felhasználói fiókot sudohozzáféréssel, és váltson rá.

adduser johndoe --gecos "John Doe"

usermod -aG sudo johndoe

su - johndoe

MEGJEGYZÉS: Cserélje johndoeki a felhasználónevét.

Állítsa be az időzónát.

sudo dpkg-reconfigure tzdata

Telepítse az Acme.sh klienst, és szerezzen be TLS-tanúsítványt a Let's Encrypt-től

Töltse le és telepítse az Acme.sh fájlt .

sudo mkdir /etc/letsencrypt

sudo git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Ellenőrizze a verziót.

/etc/letsencrypt/acme.sh --version

# v2.8.2

Szerezzen RSA- és ECDSA-tanúsítványokat a domainjéhez.

# RSA 2048

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength 2048

# ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone --home /etc/letsencrypt -d example.com --ocsp-must-staple --keylength ec-256

MEGJEGYZÉS: Cserélje example.comki a domain nevét.

Az előző parancsok futtatása után a tanúsítványai és kulcsai a következő helyeken érhetők el:

- RSA :

/etc/letsencrypt/example.com

- ECC/ECDSA :

/etc/letsencrypt/example.com_ecc

Nginx készítése forrásból

Az Nginx támogatta a TLS 1.3-at az 1.13.0-s verzióban. A legtöbb Linux-disztribúción, beleértve a Debian 9-et is, az Nginx a régebbi OpenSSL-verzióval készült, amely nem támogatja a TLS 1.3-at. Következésképpen szükségünk van a saját egyéni Nginx buildünkre, amely az OpenSSL 1.1.1-es kiadásához kapcsolódik, amely tartalmazza a TLS 1.3 támogatását.

Töltse le az Nginx forráskód legújabb verzióját, és bontsa ki.

wget https://nginx.org/download/nginx-1.17.0.tar.gz && tar zxvf nginx-1.17.0.tar.gz

Töltse le az OpenSSL 1.1.1c forráskódját, és bontsa ki.

# OpenSSL version 1.1.1c

wget https://www.openssl.org/source/openssl-1.1.1c.tar.gz && tar xzvf openssl-1.1.1c.tar.gz

Törölje az összes .tar.gzfájlt, mert már nincs rájuk szükség.

rm -rf *.tar.gz

Lépjen be az Nginx forráskönyvtárába.

cd ~/nginx-1.17.0

Az Nginx konfigurálása, fordítása és telepítése. Az egyszerűség kedvéért csak azokat a lényeges modulokat fogjuk összeállítani, amelyek a TLS 1.3 működéséhez szükségesek. Ha teljes Nginx összeállításra van szüksége, elolvashatja ezt a Vultr útmutatót az Nginx összeállításáról.

./configure --prefix=/etc/nginx \

--sbin-path=/usr/sbin/nginx \

--modules-path=/usr/lib/nginx/modules \

--conf-path=/etc/nginx/nginx.conf \

--error-log-path=/var/log/nginx/error.log \

--pid-path=/var/run/nginx.pid \

--lock-path=/var/run/nginx.lock \

--user=nginx \

--group=nginx \

--build=Debian \

--builddir=nginx-1.17.0 \

--http-log-path=/var/log/nginx/access.log \

--http-client-body-temp-path=/var/cache/nginx/client_temp \

--http-proxy-temp-path=/var/cache/nginx/proxy_temp \

--http-fastcgi-temp-path=/var/cache/nginx/fastcgi_temp \

--http-uwsgi-temp-path=/var/cache/nginx/uwsgi_temp \

--http-scgi-temp-path=/var/cache/nginx/scgi_temp \

--with-compat \

--with-http_ssl_module \

--with-http_v2_module \

--with-openssl=../openssl-1.1.1c \

--with-openssl-opt=no-nextprotoneg \

--without-http_rewrite_module \

--without-http_gzip_module

make

sudo make install

Hozzon létre egy Nginx rendszercsoportot és felhasználót.

sudo adduser --system --home /nonexistent --shell /bin/false --no-create-home --disabled-login --disabled-password --gecos "nginx user" --group nginx

Symlink ide /usr/lib/nginx/modules: /etc/nginx/modules. Ez utóbbi az Nginx modulok szabványos helye.

sudo ln -s /usr/lib/nginx/modules /etc/nginx/modules

Hozzon létre Nginx gyorsítótár-könyvtárakat, és állítsa be a megfelelő engedélyeket.

sudo mkdir -p /var/cache/nginx/client_temp /var/cache/nginx/fastcgi_temp /var/cache/nginx/proxy_temp /var/cache/nginx/scgi_temp /var/cache/nginx/uwsgi_temp

sudo chmod 700 /var/cache/nginx/*

sudo chown nginx:root /var/cache/nginx/*

Ellenőrizze az Nginx verziót.

sudo nginx -V

# nginx version: nginx/1.17.0 (Debian)

# built by gcc 6.3.0 20170516 (Debian 6.3.0-18+deb9u1)

# built with OpenSSL 1.1.1c 28 May 2019

# TLS SNI support enabled

# configure arguments: --prefix=/etc/nginx --sbin-path=/usr/sbin/nginx . . .

# . . .

Hozzon létre egy Nginx systemd unit fájlt.

sudo vim /etc/systemd/system/nginx.service

Töltse ki a fájlt a következő konfigurációval.

[Unit]

Description=nginx - high performance web server

Documentation=https://nginx.org/en/docs/

After=network-online.target remote-fs.target nss-lookup.target

Wants=network-online.target

[Service]

Type=forking

PIDFile=/var/run/nginx.pid

ExecStartPre=/usr/sbin/nginx -t -c /etc/nginx/nginx.conf

ExecStart=/usr/sbin/nginx -c /etc/nginx/nginx.conf

ExecReload=/bin/kill -s HUP $MAINPID

ExecStop=/bin/kill -s TERM $MAINPID

[Install]

WantedBy=multi-user.target

Indítsa el és engedélyezze az Nginx-et.

sudo systemctl start nginx.service

sudo systemctl enable nginx.service

Készítsen conf.d, sites-availableés sites-enabledkönyvtárak /etc/nginx.

sudo mkdir /etc/nginx/{conf.d,sites-available,sites-enabled}

Futtassa, sudo vim /etc/nginx/nginx.confés adja hozzá a következő két direktívát a fájl végéhez, közvetlenül a záró parancs előtt }.

. . .

. . .

include /etc/nginx/conf.d/*.conf;

include /etc/nginx/sites-enabled/*.conf;

}

Mentse el a fájlt, és lépjen ki a :+ W+ gombbal Q.

Most, hogy sikeresen felépítettük az Nginx-et, készen állunk a konfigurálására, hogy elkezdje használni a TLS 1.3-at a szerverünkön.

Futtassa sudo vim /etc/nginx/conf.d/example.com.confés töltse fel a fájlt a következő konfigurációval.

server {

listen 443 ssl http2;

listen [::]:443 ssl http2;

# RSA

ssl_certificate /etc/letsencrypt/example.com/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com/example.com.key;

# ECDSA

ssl_certificate /etc/letsencrypt/example.com_ecc/fullchain.cer;

ssl_certificate_key /etc/letsencrypt/example.com_ecc/example.com.key;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers 'ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA256';

ssl_prefer_server_ciphers on;

}

Mentse el a fájlt, és lépjen ki a :+ W+ gombbal Q.

Figyeljük TLSv1.3meg az ssl_protocolsirányelv új paraméterét . Ez a paraméter szükséges a TLS 1.3 engedélyezéséhez.

Ellenőrizze a konfigurációt.

sudo nginx -t

Töltse újra az Nginxet.

sudo systemctl reload nginx.service

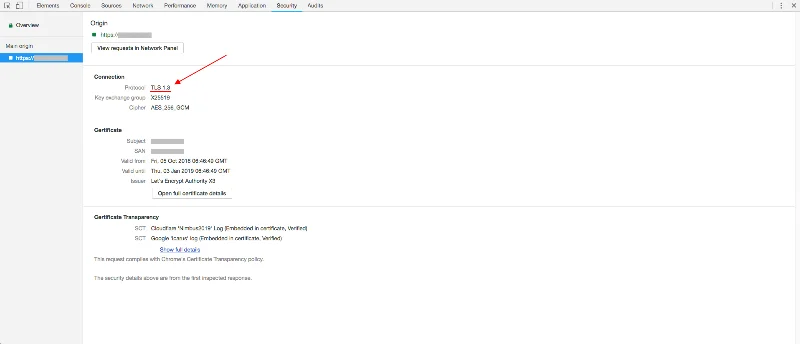

A TLS 1.3 ellenőrzéséhez használhatja a böngésző fejlesztői eszközeit vagy az SSL Labs szolgáltatást. Az alábbi képernyőképeken a Chrome biztonsági lapja látható, amely azt jelzi, hogy a TLS 1.3 működik.

![A TLS 1.3 engedélyezése az Nginxben a Debian 9 rendszeren A TLS 1.3 engedélyezése az Nginxben a Debian 9 rendszeren]()

Gratulálunk! Sikeresen engedélyezte a TLS 1.3-at a Debian 9 szerveren.