Követelmények

Mielőtt elkezded

Telepítse az acme.sh klienst, és szerezzen be TLS-tanúsítványt a Let's Encrypt-től

Telepítse az Apache-t

Az Apache beállítása TLS 1.3-hoz

A TLS 1.3 a Transport Layer Security (TLS) protokoll egyik változata, amelyet 2018-ban tettek közzé az RFC 8446 szabvány javasolt szabványaként. Elődeihez képest nagyobb biztonságot és teljesítményt kínál.

Ez az útmutató bemutatja, hogyan engedélyezheti a TLS 1.3-at az Apache webszerver használatával CentOS 8 rendszeren.

Követelmények

- CentOS 8-at futtató Vultr Cloud Compute (VC2) példány.

- Egy érvényes domain név és megfelelően konfigurált

A/ AAAA/ CNAMEDNS-rekordjait a domain.

- Érvényes TLS-tanúsítvány. Kapunk egyet a Let's Encrypt-től.

- Apache verzió

2.4.36vagy újabb .

- OpenSSL

1.1.1vagy újabb verzió .

Mielőtt elkezded

Ellenőrizze a CentOS verzióját.

cat /etc/centos-release

# CentOS Linux release 8.0.1905 (Core)

Hozzon létre egy új non-rootfelhasználói fiókot sudohozzáféréssel, és váltson rá.

useradd -c "John Doe" johndoe && passwd johndoe

usermod -aG wheel johndoe

su - johndoe

MEGJEGYZÉS: Cserélje johndoeki a felhasználónevét.

Állítsa be az időzónát.

timedatectl list-timezones

sudo timedatectl set-timezone 'Region/City'

Győződjön meg arról, hogy rendszere naprakész.

sudo yum update

Telepítse a szükséges csomagokat.

sudo yum install -y socat git

Tiltsa le a SELinuxot és a tűzfalat.

sudo setenforce 0 ; sudo systemctl stop firewalld ; sudo systemctl disable firewalld

Telepítse az acme.shügyfelet, és szerezzen be TLS-tanúsítványt a Let's Encrypt-től

Telepítse az acme.sh-t.

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Ellenőrizze a verziót.

/etc/letsencrypt/acme.sh --version

# v2.8.2

Szerezzen RSA- és ECDSA-tanúsítványokat a domainjéhez.

# RSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength 2048

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength ec-256

MEGJEGYZÉS: Cserélje ki example.coma parancsokat a domain nevével.

Hozzon létre értelmes könyvtárakat a tanúsítványok és kulcsok tárolására. Használjuk /etc/letsencrypt.

sudo mkdir -p /etc/letsencrypt/example.com

sudo mkdir -p /etc/letsencrypt/example.com_ecc

Telepítse és másolja a tanúsítványokat az /etc/letsencrypt mappába.

# RSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --cert-file /etc/letsencrypt/example.com/cert.pem --key-file /etc/letsencrypt/example.com/private.key --fullchain-file /etc/letsencrypt/example.com/fullchain.pem

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --ecc --cert-file /etc/letsencrypt/example.com_ecc/cert.pem --key-file /etc/letsencrypt/example.com_ecc/private.key --fullchain-file /etc/letsencrypt/example.com_ecc/fullchain.pem

A fenti parancsok futtatása után a tanúsítványok és kulcsok a következő helyeken lesznek:

- RSA :

/etc/letsencrypt/example.com

- ECC / ECDSA :

/etc/letsencrypt/example.com_ecc

Telepítse az Apache-t

Az Apache támogatta a TLS 1.3-at a 2.4.36-os verzióban. A CentOS 8 rendszerhez az Apache és az OpenSSL tartozik, amelyek már a dobozból támogatják a TLS 1.3-at, így nincs szükség egyedi verzió létrehozására.

Töltse le és telepítse az Apache legújabb 2.4-es verzióját és SSL-modulját a yumcsomagkezelőn keresztül .

sudo yum install -y httpd mod_ssl

Ellenőrizze a verziót.

sudo httpd -v

# Server version: Apache/2.4.37 (centos)

# Server built: Jul 30 2019 19:56:12

Indítsa el és engedélyezze az Apache-t.

sudo systemctl start httpd.service

sudo systemctl enable httpd.service

Most, hogy sikeresen telepítettük az Apache-t, készen állunk a konfigurálására, hogy a szerverünkön a TLS 1.3 használatát kezdje meg.

Futtassa sudo vim /etc/httpd/conf.d/example.com.confa fájlt, és töltse fel a fájlt a következő alapkonfigurációval.

<IfModule mod_ssl.c>

<VirtualHost *:443>

ServerName example.com

SSLEngine on

SSLProtocol all -SSLv2 -SSLv3

# RSA

SSLCertificateFile "/etc/letsencrypt/example.com/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com/private.key"

# ECC

SSLCertificateFile "/etc/letsencrypt/example.com_ecc/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com_ecc/private.key"

</VirtualHost>

</IfModule>

Mentse el a fájlt, és lépjen ki a :+ W+ gombbal Q.

Ellenőrizze a konfigurációt.

sudo apachectl configtest

Az új konfiguráció aktiválásához töltse be újra az Apache-t.

sudo systemctl reload httpd.service

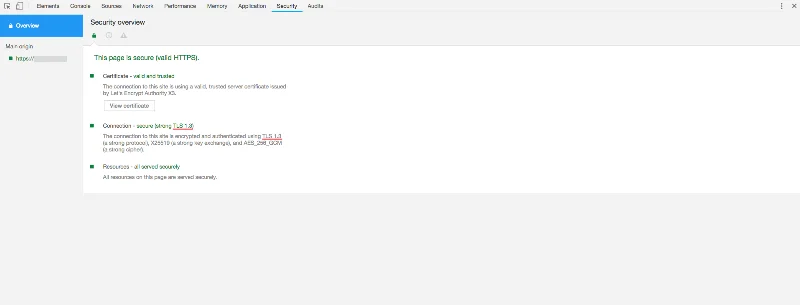

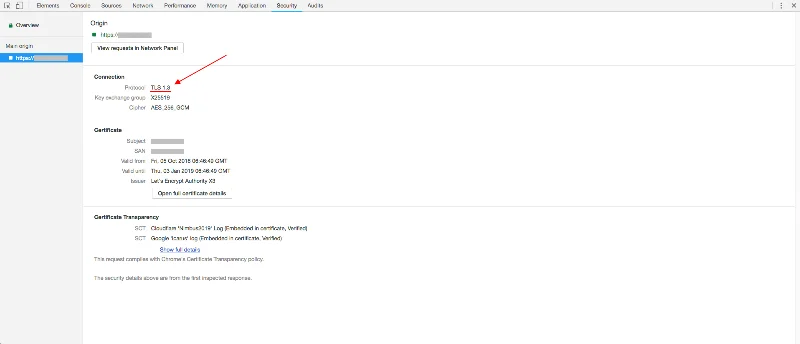

Nyissa meg webhelyét a HTTPS protokollon keresztül a webböngészőjében. A TLS 1.3 ellenőrzéséhez használhatja a böngésző fejlesztői eszközeit vagy az SSL Labs szolgáltatást. Az alábbi képernyőképek a Chrome biztonsági lapját mutatják be működés közben a TLS 1.3-mal.

![A TLS 1.3 engedélyezése az Apache-ban a CentOS 8 rendszeren A TLS 1.3 engedélyezése az Apache-ban a CentOS 8 rendszeren]()

Sikeresen engedélyezte a TLS 1.3-at az Apache-ban a CentOS 8-kiszolgálón. A TLS 1.3 végleges verzióját 2018 augusztusában határozták meg, így nincs jobb alkalom az új technológia bevezetésére.