TLS 1.3 verzija je protokola Transport Layer Security (TLS) koji je objavljen 2018. kao predloženi standard u RFC 8446. Nudi poboljšanja sigurnosti i performansi u odnosu na svoje prethodnike.

Ovaj vodič će pokazati kako omogućiti TLS 1.3 pomoću Apache web poslužitelja na Debianu 10.

Zahtjevi

- Vultr Cloud Compute (VC2) instanca koja pokreće Debian 10 (Buster).

- Ispravan naziv domene i ispravno konfigurirani

A/ AAAA/ CNAMEDNS zapisi za vašu domenu.

- Važeći TLS certifikat. Dobit ćemo jedan od Let's Encrypt.

- Apache verzija

2.4.36ili novija.

- OpenSSL verzija

1.1.1ili novija.

Prije nego što počneš

Provjerite verziju Debiana.

lsb_release -ds # Debian GNU/Linux 10 (buster)

Napravite novi non-rootkorisnički račun s sudopristupom i prebacite se na njega.

adduser johndoe --gecos "John Doe" usermod -aG sudo johndoe su - johndoe

NAPOMENA : Zamijenite johndoesvojim korisničkim imenom .

Postavite vremensku zonu.

sudo dpkg-reconfigure tzdata

Provjerite je li vaš sustav ažuriran.

sudo apt update && sudo apt upgrade -y

Instalirajte potrebne pakete.

sudo apt install -y zip unzip curl wget git socat

Instalirajte acme.shklijenta i pribavite TLS certifikat od Let's Encrypt

Instalirajte acme.sh.

sudo mkdir /etc/letsencrypt git clone https://github.com/Neilpang/acme.sh.git cd acme.sh sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com cd ~ source ~/.bashrc

Provjerite verziju.

/etc/letsencrypt/acme.sh --version # v2.8.2

Nabavite RSA i ECDSA certifikate za svoju domenu.

# RSA sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength 2048 # ECC/ECDSA sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength ec-256

NAPOMENA: Zamijenite example.comu naredbama imenom svoje domene.

Izradite razumne direktorije u koje ćete pohraniti svoje certifikate i ključeve. Koristit ćemo /etc/letsencrypt.

sudo mkdir -p /etc/letsencrypt/example.com sudo mkdir -p /etc/letsencrypt/example.com_ecc

Instalirajte i kopirajte certifikate u /etc/letsencrypt.

# RSA sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --cert-file /etc/letsencrypt/example.com/cert.pem --key-file /etc/letsencrypt/example.com/private.key --fullchain-file /etc/letsencrypt/example.com/fullchain.pem # ECC/ECDSA sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --ecc --cert-file /etc/letsencrypt/example.com_ecc/cert.pem --key-file /etc/letsencrypt/example.com_ecc/private.key --fullchain-file /etc/letsencrypt/example.com_ecc/fullchain.pem

Nakon pokretanja gornjih naredbi, vaši će certifikati i ključevi biti na sljedećim mjestima:

- RSA :

/etc/letsencrypt/example.com

- ECC / ECDSA :

/etc/letsencrypt/example.com_ecc

Instalirajte Apache

Apache je dodao podršku za TLS 1.3 u verziji 2.4.36. Sustav Debian 10 dolazi s Apacheom i OpenSSL-om koji podržavaju TLS 1.3 iz kutije, tako da nema potrebe za izradom prilagođene verzije.

Preuzmite i instalirajte najnoviju granu 2.4 Apachea putem aptupravitelja paketa.

sudo apt install -y apache2

Provjerite verziju.

sudo apache2 -v # Server version: Apache/2.4.38 (Debian) # Server built: 2019-04-07T18:15:40

Konfigurirajte Apache za TLS 1.3

Sada kada smo uspješno instalirali Apache, spremni smo ga konfigurirati da počne koristiti TLS 1.3 na našem poslužitelju.

Prvo omogućite SSL modul.

sudo a2enmod ssl

Ponovno pokrenite Apache.

sudo systemctl restart apache2

Pokrenite sudo vim /etc/apache2/sites-available/example.com.confi popunite datoteku sljedećom osnovnom konfiguracijom.

<IfModule mod_ssl.c> <VirtualHost *:443> ServerName example.com SSLEngine on SSLProtocol all -SSLv2 -SSLv3 # RSA SSLCertificateFile "/etc/letsencrypt/example.com/fullchain.pem" SSLCertificateKeyFile "/etc/letsencrypt/example.com/private.key" # ECC SSLCertificateFile "/etc/letsencrypt/example.com_ecc/fullchain.pem" SSLCertificateKeyFile "/etc/letsencrypt/example.com_ecc/private.key" </VirtualHost> </IfModule>

Spremite datoteku i izađite.

Aktivirajte novu konfiguracijsku datoteku povezivanjem datoteke s sites-enableddirektorijem.

sudo a2ensite example.com.conf

Provjerite konfiguraciju.

sudo apachectl configtest

Ponovno učitajte Apache.

sudo systemctl reload apache2

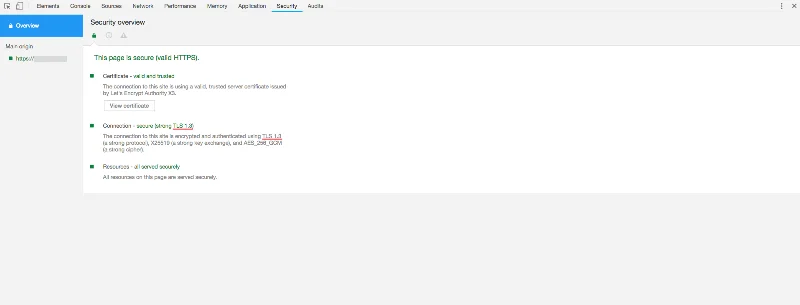

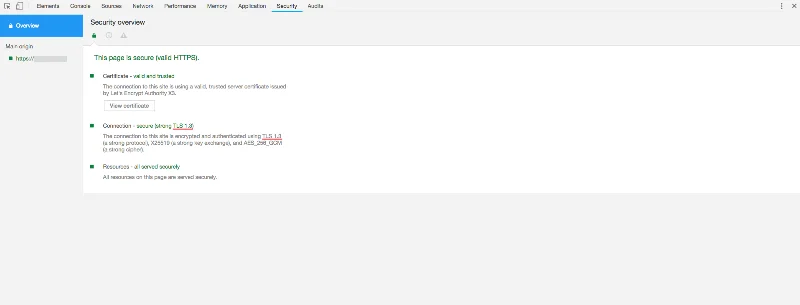

Otvorite svoju web stranicu putem HTTPS protokola u svom web pregledniku. Da biste potvrdili TLS 1.3, možete koristiti alate za razvoj preglednika ili uslugu SSL Labs. Snimke zaslona u nastavku prikazuju Chromeovu sigurnosnu karticu s TLS 1.3 u akciji.

![Kako omogućiti TLS 1.3 u Apacheu na Debianu 10]()

Uspješno ste omogućili TLS 1.3 u Apacheu na svom Debian 10 poslužitelju. Konačna verzija TLS-a 1.3 definirana je u kolovozu 2018., tako da nema boljeg trenutka za početak usvajanja ove nove tehnologije.