Android: Što radi gumb ‘Hitni poziv’?

Ako postavite zaključani ekran na svom Android uređaju, ekran za unos PIN-a će sadržavati gumb za hitni poziv pri dnu ekrana.

Ako postavite zaključani ekran na svom Android uređaju, ekran za unos PIN-a će sadržavati gumb za hitni poziv pri dnu ekrana.

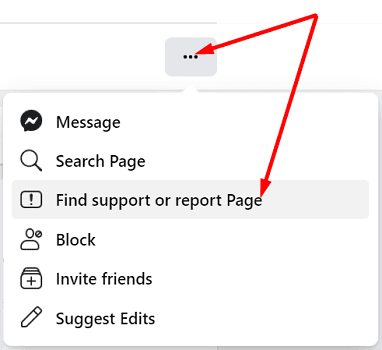

Da biste prijavili prevaranta na Facebooku, kliknite na Više opcija, a zatim odaberite Pronađite podršku ili prijavite profil. Zatim ispunite obrazac za prijavu.

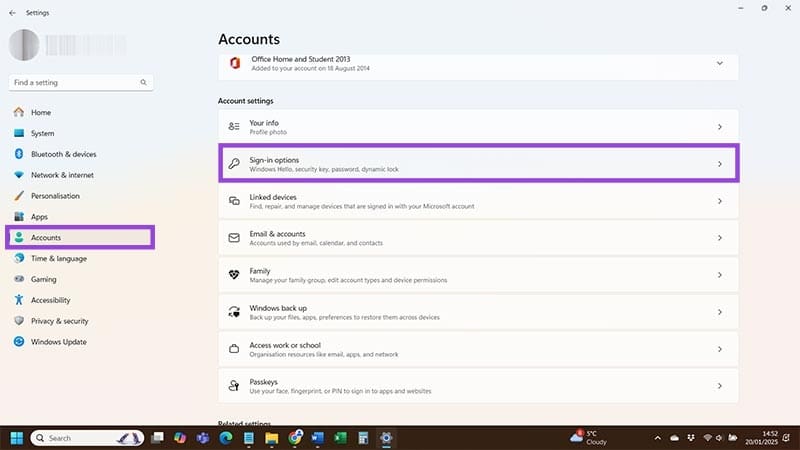

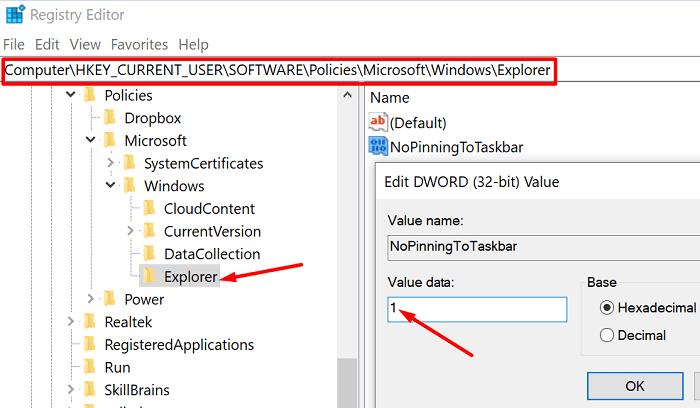

Nešto se dogodilo i vaš PIN nije dostupan na Windowsu? Ne paničite! Postoje dva učinkovita rješenja za ispravljanje ovog problema i vraćanje pristupa vašem PIN-u.

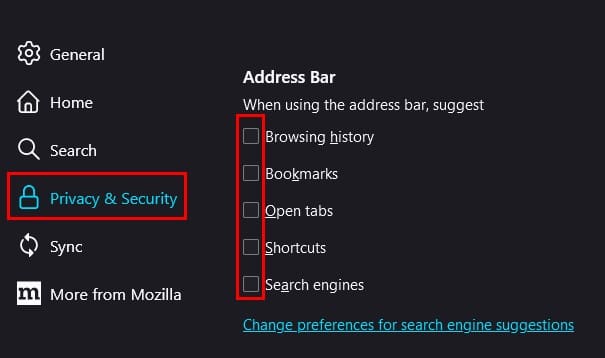

Očistite povijest URL adresa u adresnoj traci na Firefoxu i zadržite svoje sesije privatnima slijedeći ove brze i jednostavne korake.

Spriječite da se obično upozorenje pojavljuje kada otvorite datoteke putem hiperlinka unutar Microsoft Office 365 datoteka.

Postavite Chrome da briše kolačiće pri izlasku kako biste poboljšali sigurnost brisanjem kolačića čim zatvorite sve prozore preglednika. Evo kako.

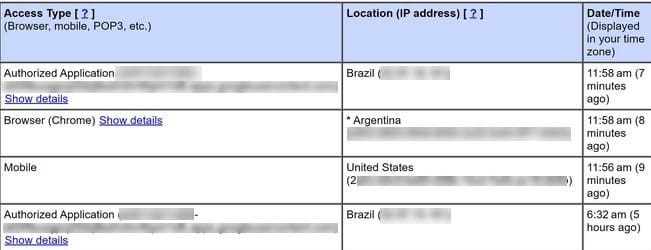

Provjerite povijest aktivnosti prijave na Gmail i saznajte koje ste e-mailove poslali ili izbrisali slijedeći ove jednostavne upute za početnike.

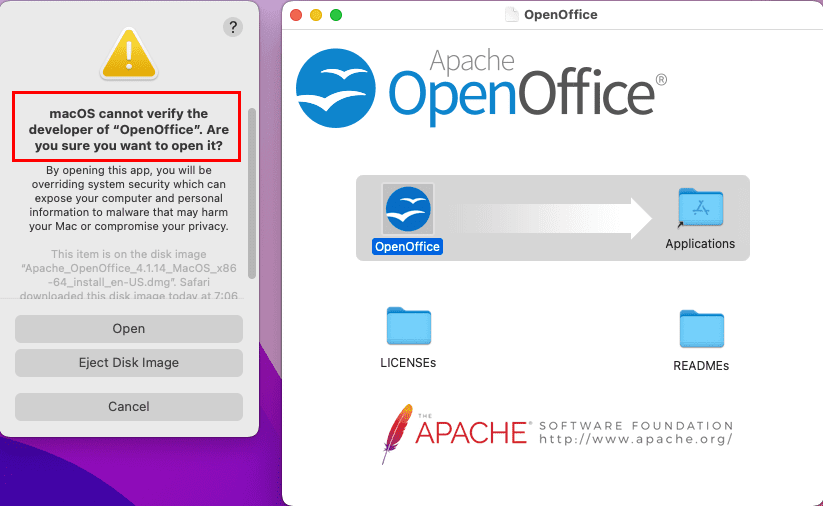

Greška nepoznatog developera na macOS-u može biti glavobolja. Pročitajte ovaj članak odmah kako biste pronašli dokazane metode koje će odmah popraviti problem!

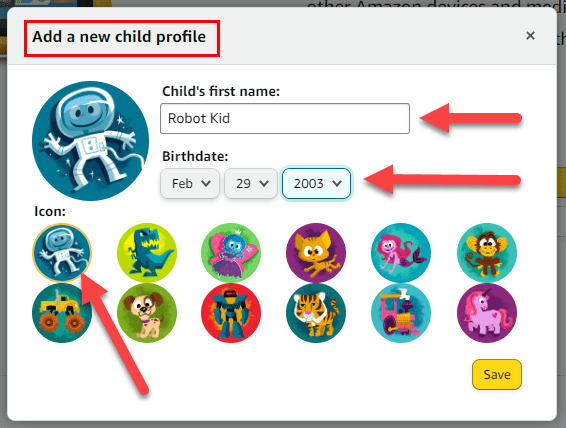

Želite li stvoriti sigurno OTT iskustvo za djecu kod kuće? Pročitajte ovog vodiča sada kako biste saznali više o profilima Amazon Prime Video za djecu.

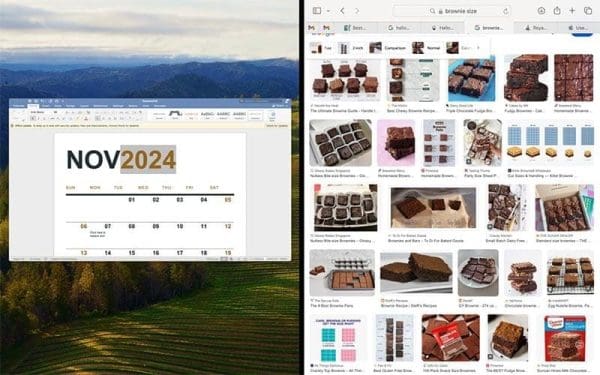

Windows 11 vs. MacOS – Otkrijte neke od ključnih razlika između ovih operativnih sustava kako biste olakšali svoj izbor uređaja.

Kako spriječiti slučajno biranje broja ("butt-dialing") na vašem Android pametnom telefonu.

Saznajte kako promijeniti lozinku u Messengeru i osigurati svoj račun od cyber prijetnji. Redovito mijenjanje lozinke je ključna sigurnosna mjera.

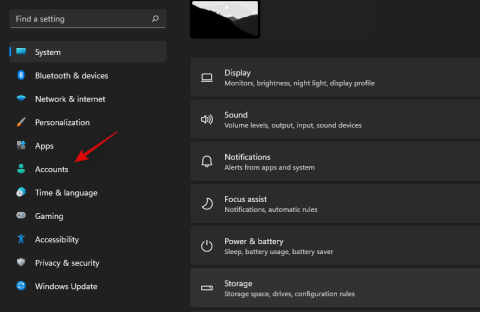

U sustavu Windows 10 postoji više načina za prijavu na računalo nego ikad. Možete se odlučiti za korištenje lozinke, PIN koda ili korištenje Windows Hello i njegove biometrije

Postoji nekoliko načina za zaključavanje računala sa sustavom Windows 10, ali jeste li znali da to činite pomoću prečaca na zaslonu koji kreirate? Izrada prečaca za zaključavanje

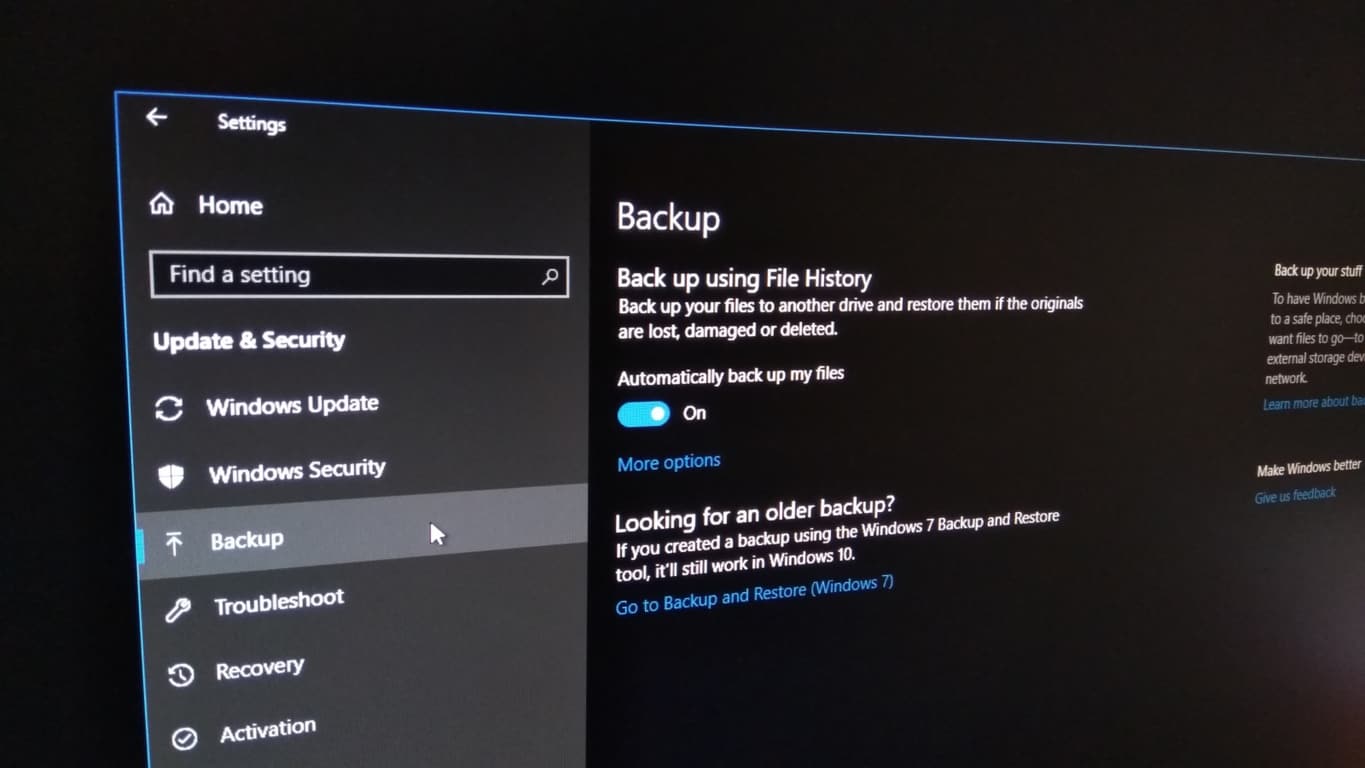

U sustavu Windows 10 značajka Povijest datoteka omogućuje vam sigurnosno kopiranje datoteka i mapa na sigurne lokacije u slučaju da nešto slučajno izbrišete. Po

Zombi računalo je stroj koji više nema svoju volju jer hakeri mogu daljinski kontrolirati njegovo ponašanje.

Ako nemate pristup svom YouTube računu, idite na stranicu za oporavak računa i odgovorite na sigurnosna pitanja da biste oporavili svoj račun.

Računala su postala integriranija u naše živote nego ikad i zato proizvođači traže nove načine za uštedu energije na vašim mobilnim uređajima. Međutim, isprobani priručnik Sleep w…

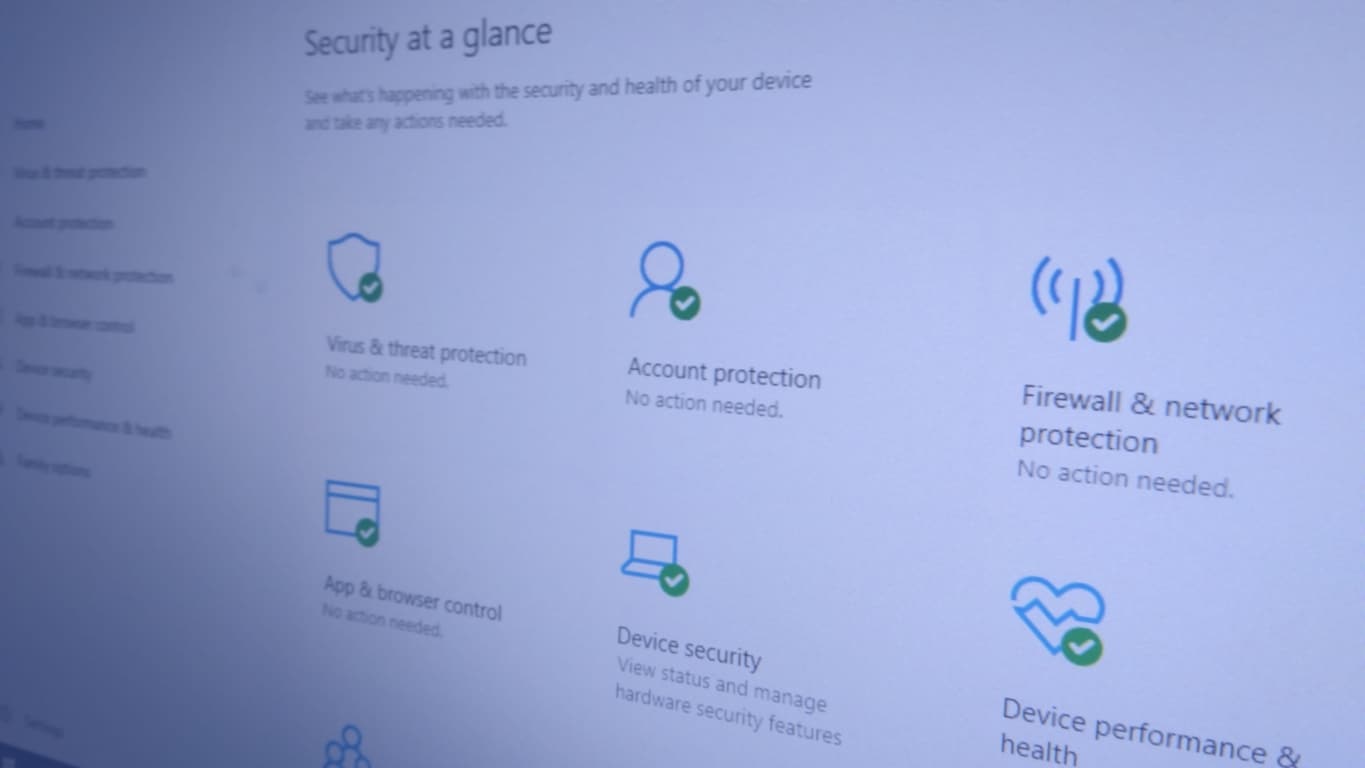

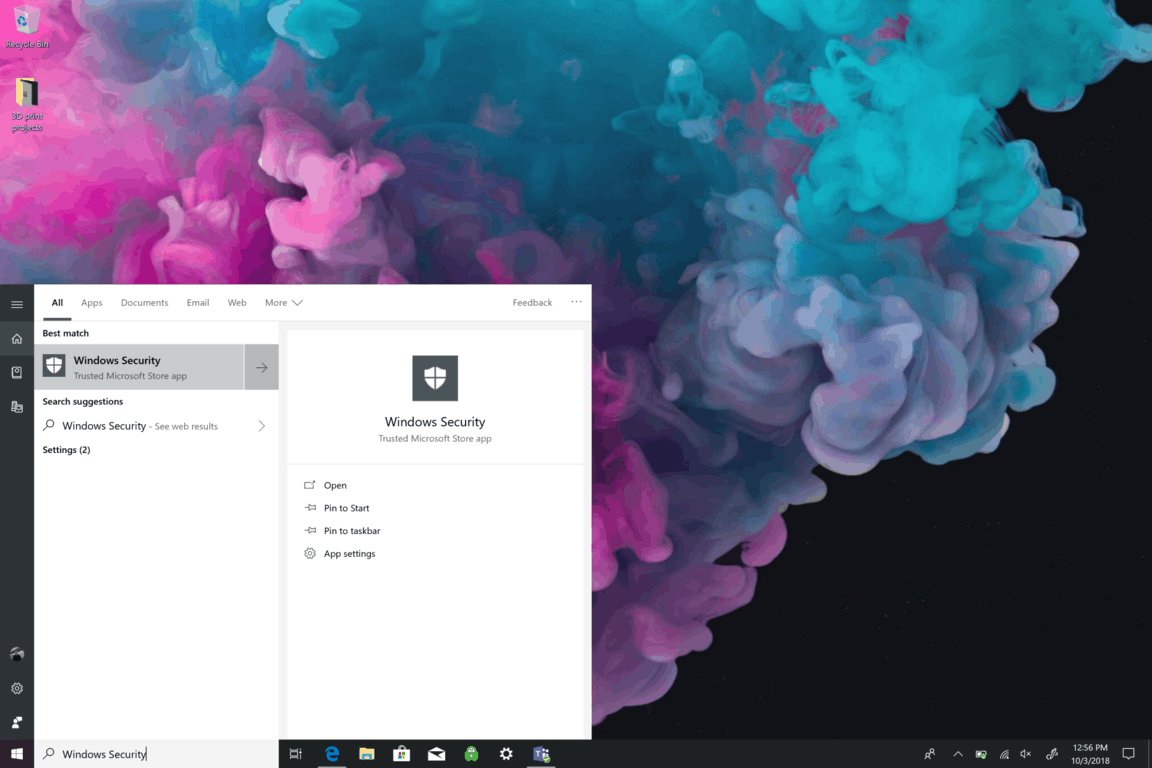

Windows Security pruža ugrađenu sigurnosnu zaštitu unutar Windows 10. Iako je obično najbolje prepustiti vlastitim uređajima u pozadini, možda biste trebali

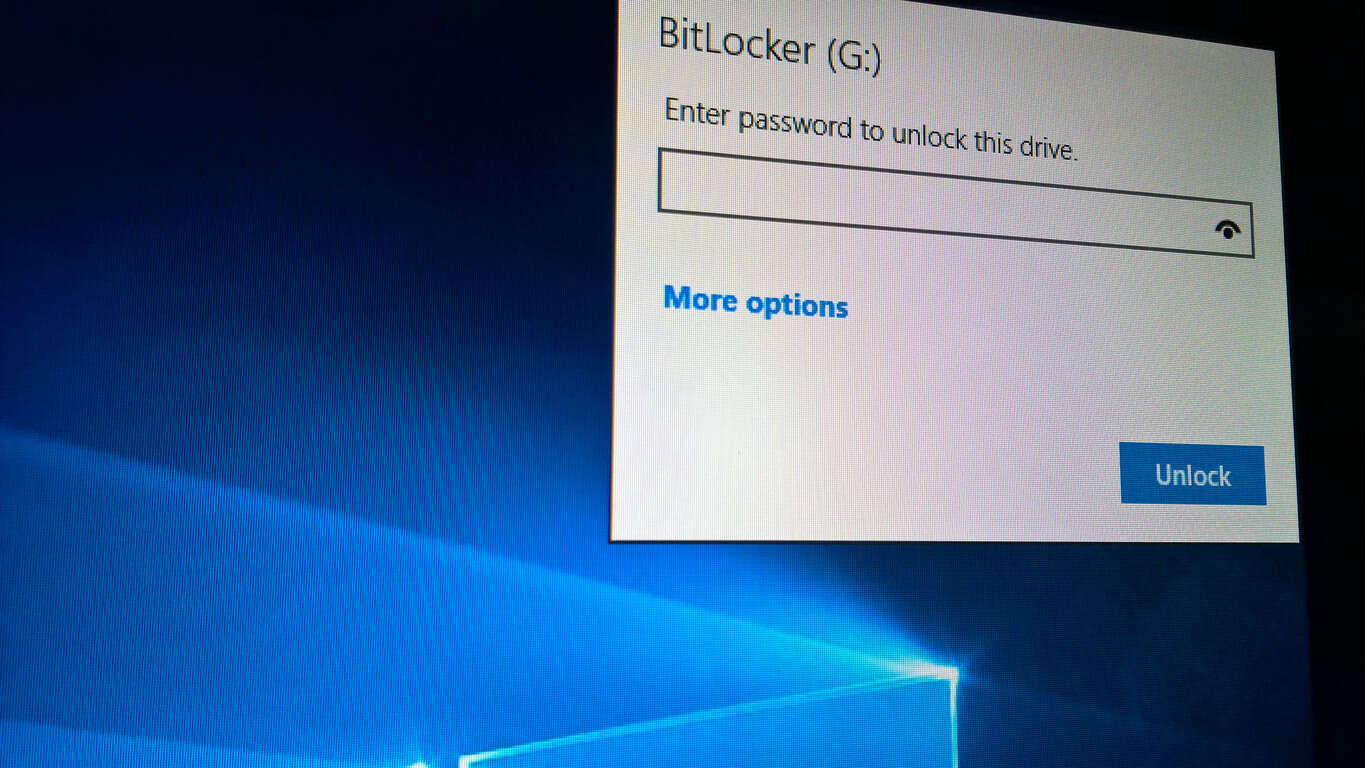

U današnjem svijetu informacije su moć, a u slučaju da vam se ukradu osobni računalni uređaji, to bi značilo pristup velikom broju vaših informacija.

Sigurnost sustava Windows (prije poznata kao Windows Defender Security Center) izvrstan je početak da vidite da vaš Windows 10 uređaj radi nesmetano. Pod Windowsima

Korisnici Androida i Applea imaju način da daljinski prate i zaključavaju svoje gadgete. Isto možete učiniti s bilo kojim računalom sa sustavom Windows 10. Pronađi moj uređaj u sustavu Windows 10

Čuvajte svoje osjetljive podatke od špijunskih očiju. Evo kako sakriti podatke zaključanog zaslona na Androidu.

Ako imate problema s prijavom na svoj 1Password račun, provjerite postavke datuma i vremena i onemogućite svoj VPN i sigurnosni softver.

Ako se Kaspersky Antivirus ne želi deinstalirati, uklonite program s upravljačke ploče i izbrišite mapu KasperskyLab iz uređivača registra.

Uvod Lets Encrypt je usluga za izdavanje certifikata koja nudi besplatne TLS/SSL certifikate. Certbot pojednostavljuje proces instalacije,

Icinga2 je moćan sustav nadzora, a kada se koristi u modelu master-client, može zamijeniti potrebu za provjerama praćenja na temelju NRPE. Glavni klijent

U ovom vodiču naučit ćete kako postaviti HTTP autentifikaciju za Nginx web poslužitelj koji radi na CentOS 7. Zahtjevi Da biste započeli, trebat će vam

Uvod SSH, također poznat kao Secure Shell, može se koristiti za mnogo više od dobivanja udaljene ljuske. Ovaj članak će pokazati kako se SSH može koristiti za

Korištenje drugog sustava? TLS 1.3 verzija je protokola Transport Layer Security (TLS) koji je objavljen 2018. kao predloženi standard u RFC 8446