Como exportar marcadores de Chrome

Navegar por Internet a miúdo parece unha viaxe ao océano ilimitado do coñecemento, cos teus sitios web e páxinas web favoritos que son familiares.

A vida actual tornouse máis automatizada a medida que o mundo está a evolucionar completamente nunha fase dixital. Por moito que sexa beneficioso en moitos aspectos, tamén introduce novas ameazas na sociedade. Antes disto, os ladróns son as únicas persoas das que buscarás e protexerás as túas pertenzas, pero agora hai un tipo diferente de ladróns máis astutos e ás veces sen rostro, os hackers.

O hackeo é unha ameaza para o sistema e a rede dixital de calquera persoa. Os hackers de seguridade pretenden romper as defensas dun sistema informático para poder invadilo. É por iso que é importante protexer os seus sistemas para manter os hackers fóra.

Os piratas informáticos teñen varias técnicas para entrar nunha rede, pero normalmente, entran por portos abertos. Saber cales son, por que están dirixidos e como protexelos.

Contidos

Que son os portos abertos e por que son significativos?

Cando escoitas a palabra porto, podes asumir facilmente que é o orificio nos lados dun dispositivo, como un porto Ethernet ou portos USB . Pero tamén hai portos virtuais que son importantes en liña. Os portos virtuais son as vías polas que atravesa a comunicación a través de Internet.

Hai portos abertos e pechados. Os portos abertos significan que se usan mentres que os pechados son gratuítos. Os portos deben estar abertos para que as redes poidan funcionar correctamente. Cando se pecha un porto, non poderá enviar correctamente a información adecuada.

Por que os hackers atacan os portos abertos?

Din que os portos abertos son perigosos. É certo en certo modo. Se buscas en Internet, atoparías moitos resultados que suxiren isto, pero realmente non son prexudiciais para o sistema.

Como se dixo anteriormente, son necesarios para a transmisión fluida de datos. Non obstante, aumentan os riscos e poden facer que unha rede informática sexa vulnerable por mor dos servidores mal configurados e da baixa seguridade.

Dado que os portos están abertos, os hackers poden aproveitar o teu sistema e facer varios tipos de explotación:

1. Estender o virus

Os piratas informáticos poden propagar a infección de malware a través dun porto aberto. O perigoso é que poden entrar facilmente nos portos abertos necesarios sen a detección inicial. As empresas e institucións están sempre pendentes deste tipo de ameazas que se están facendo moi populares.

2. Servidores de falla

Os sistemas informáticos deben ter seguridade para loitar contra os pirateos. Non obstante, dependendo do nivel de seguridade e da experiencia do hacker, un sistema informático pode caer e fallar. Podería funcionar mal ou quedar totalmente inservible.

A privacidade dos datos é un tema candente xa que os datos persoais e importantes de case todos están agora en liña. Con servidores vulnerables, pódense liberar ou tomar datos confidenciais. Tamén se pode plantar información nova dentro do servidor. Os piratas informáticos poden editar os teus datos e engadir un ficheiro non autenticado que pode enganar aos usuarios e perturbar o sistema.

Podes usar NordVPN ou outros provedores de servizos privados virtuais para minimizar o teu tráfico en liña e enmascarar o teu enderezo IP para que non sexa fácil atopalo. Ofrécense varias formas de protexer os seus datos.

Como protexer os portos abertos de ser pirateados?

Os piratas informáticos poden escanear as súas redes e buscar portos abertos para infiltrarse. É vital que saibas como protexer o teu sistema de ser pirateado e protexer a túa rede. Aquí tes tres pasos que podes seguir para protexer os teus portos virtuais :

1. Comprobe Portos abertos

O primeiro que cómpre facer é escanear o porto. A exploración de portos é como chamar á porta de alguén para ver se hai alguén na casa. Faise para saber se hai portos abertos. Tamén poderás comprobar se estes portos están enviando ou recibindo datos.

2. Entender Portos

Antes de poder pechar portos, debes estar familiarizado con eles. Os portos abertos habituais son:

Non é necesario abrir todos os portos para que a túa rede funcione, así que sabe que portos son necesarios para usar e como afectan ao teu servidor. Ao descubrir o uso do seu porto, tamén identificará os seus protocolos e procesos.

Podes localizar ameazas cando sabes como funcionan os portos. Axuda a protexer o teu sistema cando o aprendes porque unha vez que atopes un proceso ou protocolo diferente, avisaste dunha posible ameaza no teu sistema.

3. Saber cales están en risco

O último paso que podes facer para protexer o teu sistema é pechar os portos abertos que corren risco. Hai plataformas que se poden usar para pechar portos. É máis fácil pechalos sabendo cales están conectados ás ameazas.

Xa que sabe que portos son necesarios para estar abertos e cales non son necesarios para estar abertos, agora pode pechalos para aumentar a protección sen comprometer a capacidade de funcionamento do sistema.

Dá medo pensar que podería haber unha ameaza á espreita no teu ordenador. É comprensible porque non é visible. As persoas usan a tecnoloxía tan libremente que tenden a esquecer que sen as precaucións adecuadas poden poñerse en perigo.

Os piratas informáticos poden poñer virus a través de portos abertos que poden provocar que os seus sistemas se colapsen. Os teus datos tamén son vulnerables porque os piratas informáticos poden divulgar datos privados ao público. As cousas que poderían facer son alarmantes pero todo isto pódese evitar.

É importante informarse sobre o risco de conectarse en liña. Coñecendo os posibles danos causados por un hacker no seu sistema, pode preparar o seu sistema informático. Podes seguir os tres pasos para protexer os teus portos: comprobar se hai portos abertos, comprender o seu uso e proceso e pechar os portos. Tamén podes varrer a túa pegada dixital con plataformas privadas.

Os hackers teñen o coñecemento necesario para violar o teu sistema. Sería prudente equiparse tamén. Podes contratar expertos en tecnoloxía da información para reforzar as túas redes e comprobar os teus portos. Coida dos teus sistemas informáticos e protéxeos dos hackers.

Navegar por Internet a miúdo parece unha viaxe ao océano ilimitado do coñecemento, cos teus sitios web e páxinas web favoritos que son familiares.

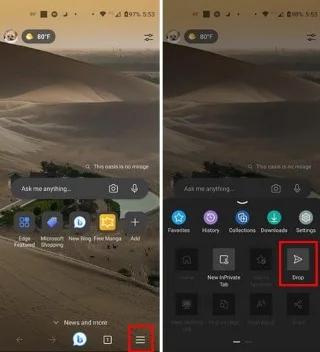

Use Microsoft Edge Drop e comparta facilmente ficheiros e mensaxes entre dispositivos seguindo estes pasos para principiantes.

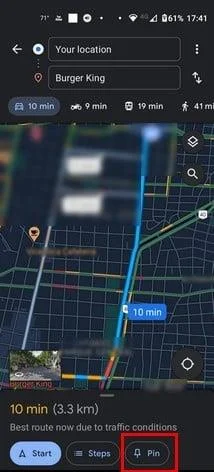

Mira o fácil que é gardar e compartir rutas en Google Maps no teu ordenador e no teu Android. Consulta estes pasos para principiantes.

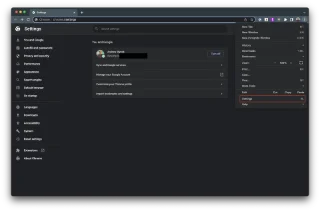

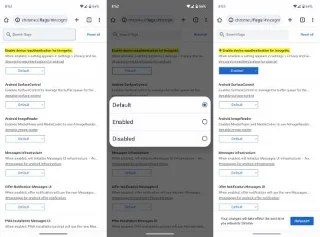

Desactiva o aforro de memoria en Google Chrome para axudar a solucionar problemas relacionados coa función e evitar ter que volver cargar as pestanas non utilizadas.

Estás a buscar unha opción viable para aloxamento de sitios web? Aprende a diferenza entre un servidor dedicado e un servidor de hospedaxe compartido.

O modo de incógnito de Google Chromes é unha función útil que che permite navegar por Internet sen que se almacene o teu historial de navegación. Con todo, un inconveniente

Gústame entreter aos meus veciños cambiando a miña rede wifi por diferentes nomes divertidos. Se estás a buscar ideas para un nome divertido de wifi, aquí

A vinculación profunda é a técnica de redirección de usuarios de tendencia. Obtén información sobre as ligazóns profundas aquí para usalas para aumentar o tráfico do teu sitio web ou aplicación.

AR é a próxima gran cousa de Internet para entretemento, traballo ou negocios. Aprende a nube de realidad aumentada en detalles para converterte nun usuario informado.

Corrixa o código QR de WhatsApp Web que non funciona seguindo estes pasos que podes probar rapidamente aínda que teñas présa.