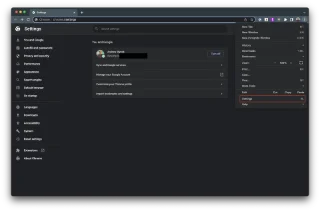

Como exportar marcadores de Chrome

Navegar por Internet a miúdo parece unha viaxe ao océano ilimitado do coñecemento, cos teus sitios web e páxinas web favoritos que son familiares.

O Cryptojacking, tamén coñecido como criptominería malicioso, é unha ameaza crecente que se enterra no fondo dunha computadora e utiliza os recursos do dispositivo para extraer criptomoedas. Pode facerse cargo dos navegadores web e comprometer varios dispositivos, desde ordenadores ata dispositivos móbiles e ata servidores.

Como todos os outros ataques cibernéticos, o obxectivo final é o beneficio. Non obstante, a diferenza dos distintos tipos de ciberataques, o cripto-jacker pretende permanecer baixo terra, desapercibido xa que parasitan o teu dispositivo. Agora podes pensar nun antivirus e querer ler máis sobre algunhas opcións eficaces.

Non obstante, para ter unha comprensión completa da mecánica e comprender como defender os teus dispositivos contra esta nova ameaza, debes coñecer un pouco de antecedentes.

Contidos

Como funciona Crypto-jacking

Os piratas informáticos empregan dous mecanismos para conseguir que un dispositivo comece a minar criptomoedas de xeito encuberto. O primeiro método consiste en enganar aos propietarios dos dispositivos para que executen sen sabelo código de criptominería. Isto conséguese mediante as manobras habituais de tipo phishing.

A vítima recibirá un correo electrónico de aspecto lícito incitándoa a facer clic nunha ligazón, que posteriormente executará un código. A secuencia de eventos resultante rematará nun script de criptominería que se instala no dispositivo. Este script pasará desapercibido xa que aproveita a potencia informática do dispositivo mentres a vítima traballa.

O segundo mecanismo implica guións e anuncios atopados en varios sitios web. Estes scripts execútanse automaticamente nos dispositivos das vítimas mentres navegan por Internet e abren varios sitios web. A diferenza do primeiro método, non se descarga ningún código no dispositivo do usuario.

Non obstante, debes ter en conta que, independentemente do método utilizado, o obxectivo final é o mesmo. Os scripts de criptominería aínda executarán cálculos matemáticos multiplex nos dispositivos das vítimas mentres transmiten os resultados a servidores remotos dos piratas informáticos.

Estes dous mecanismos adoitan usarse man a man mentres os piratas informáticos intentan sacar o máximo proveito dos dispositivos da vítima. Por exemplo, dos cen ordenadores que se utilizan para extraer criptomoedas de forma maliciosa, unha décima parte deles podería estar xerando ingresos a partir de scripts que se executan nos ordenadores das vítimas, e o resto podería estar conseguindo o mesmo a través dos navegadores .

Métodos menos comúns

Algúns piratas informáticos crean scripts que teñen capacidades de vermifugación. Estes scripts poden infectar unha morea de dispositivos e servidores que andan na mesma rede. A diferenza dos dous primeiros, son moi difíciles de rastrexar e eliminar. O resultado é que poden manter unha presenza e persistir na rede particular durante máis tempo a medida que o cripto-jacker se beneficia máis.

Para aumentar a súa eficacia, os piratas informáticos poden crear scripts de criptominería con moitas versións para ter en conta as distintas arquitecturas que se atopan nunha rede. Estes anacos de código seguen descargándose ata que un consegue infiltrarse no firewall e instalar.

O impacto negativo do Crypto-jacking nos teus asuntos?

Aínda que o crypto-jacking pode parecer bastante inofensivo ao principio, ten desvantaxes moi importantes. Os scripts non lerán os teus datos confidenciais nin sequera tentarán acceder ao teu sistema de ficheiros. Non obstante, provocarán gastos operativos imprevistos e inxustificados por alimentar os dispositivos para facer traballo por conta doutra persoa. Haberá un aumento inesperado das facturas da luz e un desgaste acelerado das túas máquinas.

O traballo ralentizarase debido a que os ordenadores son máis lentos. Se pensas que os teus dispositivos e servizos son lentos agora, agarda ata que un hacker consiga infiltrarse na túa rede e plantar un script de criptominería.

Aínda que os criptomineiros normalmente non se orientan aos teus datos , o dano causado aos teus ordenadores pode levar á perda de información se os teus dispositivos sucumben á sobrecarga. A redución de velocidade tamén pode abrir portas para atacar outros programas maliciosos.

As empresas poden sufrir custos reputacionais e administrativos de informar, investigar e explicar a actividade de criptominería aos seus clientes e investimentos.

Ao final, hai algúns sinais reveladores que poden indicar que foi cripto-jacked.

Como protexerse

Para protexerse dos cripto-jackers, cómpre empregar non un, senón unha combinación de métodos.

O primeiro e máis sinxelo método é ter unha hixiene de seguridade adecuada . Isto significa que os teus dispositivos deberían ter o antimalware e o antivirus máis recentes e actualizados en todo momento. Como resultado, este pequeno paso pode ser un gran camiño para evitar estes ataques.

Ademais, debes educar aos teus empregados e facelos conscientes do perigo que presenta o cripto-jacking. Outras cousas que podes facer inclúen manter unha política de contrasinais firme e facer copias de seguridade dos teus datos regularmente . O teu equipo tamén debe evitar facer calquera negocio de criptomoneda usando ordenadores de traballo.

Navegar por Internet a miúdo parece unha viaxe ao océano ilimitado do coñecemento, cos teus sitios web e páxinas web favoritos que son familiares.

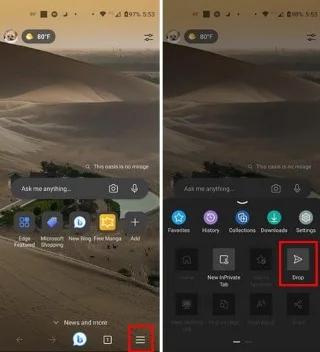

Use Microsoft Edge Drop e comparta facilmente ficheiros e mensaxes entre dispositivos seguindo estes pasos para principiantes.

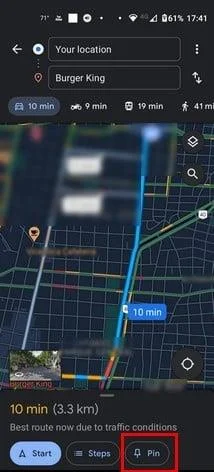

Mira o fácil que é gardar e compartir rutas en Google Maps no teu ordenador e no teu Android. Consulta estes pasos para principiantes.

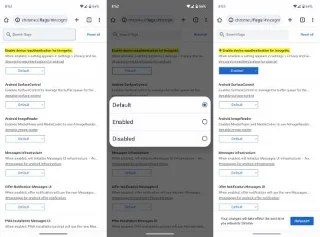

Desactiva o aforro de memoria en Google Chrome para axudar a solucionar problemas relacionados coa función e evitar ter que volver cargar as pestanas non utilizadas.

Estás a buscar unha opción viable para aloxamento de sitios web? Aprende a diferenza entre un servidor dedicado e un servidor de hospedaxe compartido.

O modo de incógnito de Google Chromes é unha función útil que che permite navegar por Internet sen que se almacene o teu historial de navegación. Con todo, un inconveniente

Gústame entreter aos meus veciños cambiando a miña rede wifi por diferentes nomes divertidos. Se estás a buscar ideas para un nome divertido de wifi, aquí

A vinculación profunda é a técnica de redirección de usuarios de tendencia. Obtén información sobre as ligazóns profundas aquí para usalas para aumentar o tráfico do teu sitio web ou aplicación.

AR é a próxima gran cousa de Internet para entretemento, traballo ou negocios. Aprende a nube de realidad aumentada en detalles para converterte nun usuario informado.

Corrixa o código QR de WhatsApp Web que non funciona seguindo estes pasos que podes probar rapidamente aínda que teñas présa.