Masinate tõus: AI tegelikud rakendused

Tehisintellekt ei ole tulevik, see on siin, olevikus. Sellest blogist loe, kuidas tehisintellekti rakendused on mõjutanud erinevaid sektoreid.

TLS 1.3 on transpordikihi turvalisuse (TLS) protokolli versioon, mis avaldati 2018. aastal RFC 8446 pakutud standardina. See pakub eelkäijatega võrreldes turvalisuse ja jõudluse täiustusi.

See juhend näitab, kuidas lubada TLS 1.3, kasutades CentOS 8 Apache veebiserverit.

A/ AAAA/ CNAMEDNS kirjed teie domeeni.2.4.36või uuem.1.1.1või uuem.Kontrollige CentOS-i versiooni.

cat /etc/centos-release

# CentOS Linux release 8.0.1905 (Core)

Looge uus juurdepääsuga non-rootkasutajakonto sudoja lülituge sellele.

useradd -c "John Doe" johndoe && passwd johndoe

usermod -aG wheel johndoe

su - johndoe

MÄRKUS. Asendage johndoeoma kasutajanimega.

Seadistage ajavöönd.

timedatectl list-timezones

sudo timedatectl set-timezone 'Region/City'

Veenduge, et teie süsteem on ajakohane.

sudo yum update

Installige vajalikud paketid.

sudo yum install -y socat git

Keelake SELinux ja tulemüür.

sudo setenforce 0 ; sudo systemctl stop firewalld ; sudo systemctl disable firewalld

acme.shklient ja hankige Let's Encrypti kaudu TLS-sertifikaatInstallige acme.sh.

sudo mkdir /etc/letsencrypt

git clone https://github.com/Neilpang/acme.sh.git

cd acme.sh

sudo ./acme.sh --install --home /etc/letsencrypt --accountemail your_email@example.com

cd ~

source ~/.bashrc

Kontrolli versiooni.

/etc/letsencrypt/acme.sh --version

# v2.8.2

Hankige oma domeeni jaoks RSA ja ECDSA sertifikaadid.

# RSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength 2048

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --issue --standalone -d example.com --ocsp-must-staple --keylength ec-256

MÄRKUS. Asendage example.comkäsud oma domeeninimega.

Looge oma sertifikaatide ja võtmete salvestamiseks mõistlikud kataloogid. Kasutame /etc/letsencrypt.

sudo mkdir -p /etc/letsencrypt/example.com

sudo mkdir -p /etc/letsencrypt/example.com_ecc

Installige ja kopeerige sertifikaadid kausta /etc/letsencrypt.

# RSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --cert-file /etc/letsencrypt/example.com/cert.pem --key-file /etc/letsencrypt/example.com/private.key --fullchain-file /etc/letsencrypt/example.com/fullchain.pem

# ECC/ECDSA

sudo /etc/letsencrypt/acme.sh --install-cert -d example.com --ecc --cert-file /etc/letsencrypt/example.com_ecc/cert.pem --key-file /etc/letsencrypt/example.com_ecc/private.key --fullchain-file /etc/letsencrypt/example.com_ecc/fullchain.pem

Pärast ülaltoodud käskude käivitamist asuvad teie sertifikaadid ja võtmed järgmistes kohtades:

/etc/letsencrypt/example.com/etc/letsencrypt/example.com_eccApache lisas versioonis 2.4.36 TLS 1.3 toe. CentOS 8 süsteemiga on kaasas Apache ja OpenSSL, mis toetavad TLS 1.3, nii et pole vaja kohandatud versiooni luua.

Laadige alla ja installige yumpaketihalduri kaudu Apache uusim versioon 2.4 ja selle SSL-i moodul .

sudo yum install -y httpd mod_ssl

Kontrolli versiooni.

sudo httpd -v

# Server version: Apache/2.4.37 (centos)

# Server built: Jul 30 2019 19:56:12

Käivitage ja lubage Apache.

sudo systemctl start httpd.service

sudo systemctl enable httpd.service

Nüüd, kui oleme Apache'i edukalt installinud, oleme valmis selle konfigureerima, et alustada TLS 1.3 kasutamist meie serveris.

Käivitage sudo vim /etc/httpd/conf.d/example.com.confja sisestage fail järgmise põhikonfiguratsiooniga.

<IfModule mod_ssl.c>

<VirtualHost *:443>

ServerName example.com

SSLEngine on

SSLProtocol all -SSLv2 -SSLv3

# RSA

SSLCertificateFile "/etc/letsencrypt/example.com/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com/private.key"

# ECC

SSLCertificateFile "/etc/letsencrypt/example.com_ecc/fullchain.pem"

SSLCertificateKeyFile "/etc/letsencrypt/example.com_ecc/private.key"

</VirtualHost>

</IfModule>

Salvestage fail ja väljuge klahviga :+ W+ Q.

Kontrollige konfiguratsiooni.

sudo apachectl configtest

Uue konfiguratsiooni aktiveerimiseks laadige Apache uuesti.

sudo systemctl reload httpd.service

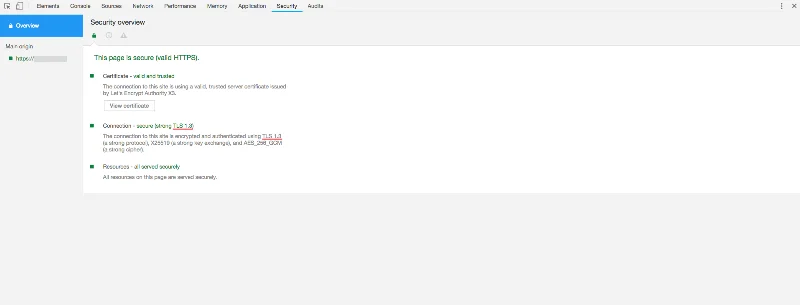

Avage oma sait oma veebibrauseris HTTPS-protokolli kaudu. TLS 1.3 kontrollimiseks võite kasutada brauseri arendaja tööriistu või SSL Labsi teenust. Allolevatel ekraanipiltidel on näha Chrome'i turvalisuse vahekaart koos TLS 1.3-ga.

Olete oma CentOS 8 serveris Apache'is TLS 1.3 edukalt lubanud. TLS 1.3 lõplik versioon määratleti 2018. aasta augustis, seega pole paremat aega selle uue tehnoloogia kasutuselevõtuks.

Tehisintellekt ei ole tulevik, see on siin, olevikus. Sellest blogist loe, kuidas tehisintellekti rakendused on mõjutanud erinevaid sektoreid.

Kas olete ka DDOS-i rünnakute ohver ja olete segaduses ennetusmeetodite osas? Oma päringute lahendamiseks lugege seda artiklit.

Võib-olla olete kuulnud, et häkkerid teenivad palju raha, kuid kas olete kunagi mõelnud, kuidas nad sellist raha teenivad? arutleme.

Kas soovite näha Google'i revolutsioonilisi leiutisi ja seda, kuidas need leiutised muutsid iga inimese elu tänapäeval? Seejärel lugege ajaveebi, et näha Google'i leiutisi.

Isejuhtivate autode kontseptsioon tehisintellekti abil teedele jõudmiseks on meil juba mõnda aega unistus. Kuid vaatamata mitmele lubadusele pole neid kusagil näha. Lisateabe saamiseks lugege seda ajaveebi…

Kuna teadus areneb kiiresti, võttes üle suure osa meie jõupingutustest, suureneb ka oht, et allume seletamatule singulaarsusele. Loe, mida singulaarsus meie jaoks tähendada võiks.

Lugege ajaveebi, et kõige lihtsamal viisil teada saada Big Data Architecture'i erinevaid kihte ja nende funktsioone.

Andmete säilitamise meetodid on arenenud alates andmete sünnist. See ajaveeb käsitleb infograafiku alusel andmete salvestamise arengut.

Selles digipõhises maailmas on nutikad koduseadmed muutunud elu oluliseks osaks. Siin on mõned nutikate koduseadmete hämmastavad eelised, mis muudavad meie elu elamisväärseks ja lihtsamaks.

Hiljuti andis Apple välja macOS Catalina 10.15.4 täiendusvärskenduse probleemide lahendamiseks, kuid tundub, et värskendus põhjustab rohkem probleeme, mille tulemuseks on Maci masinate tellimine. Lisateabe saamiseks lugege seda artiklit