Què és SMPS?

Apreneu què és SMPS i el significat de les diferents classificacions d'eficiència abans de triar un SMPS per al vostre ordinador.

Els conceptes bàsics dels algorismes de xifratge són bastant fàcils d'entendre. Una entrada o text sense format s'agafa juntament amb una clau i l'algorisme el processa. La sortida està xifrada i es coneix com a text xifrat. Tanmateix, una part crítica d'un algorisme de xifratge és que podeu revertir el procés. Si teniu un text xifrat i la clau de desxifrat, podeu tornar a executar l'algorisme i recuperar el text sense format. Alguns tipus d'algoritmes de xifratge requereixen que s'utilitzi la mateixa clau per xifrar i desxifrar dades. Altres requereixen un parell de claus, una per xifrar i una altra per desxifrar.

El concepte d'algorisme hash està relacionat, però té algunes diferències crítiques. La diferència més important és el fet que un algorisme hash és una funció unidireccional. Poseu text sense format en una funció hash i obteniu un resum de hash, però no hi ha manera de convertir aquest resum de hash de nou en el text sense format original.

Nota: la sortida d'una funció hash es coneix com a resum hash, no com a text xifrat. El terme hash digest també s'abreuja habitualment a "hash", tot i que l'ús d'això pot mancar de claredat de vegades. Per exemple, en un procés d'autenticació, genereu un hash i el compareu amb el hash emmagatzemat a la base de dades.

Una altra característica clau d'una funció hash és que el resum hash és sempre el mateix si proporcioneu la mateixa entrada de text sense format. A més, si feu un petit canvi al text sense format, la sortida del resum hash és completament diferent. La combinació d'aquestes dues característiques fa que els algorismes hash siguin útils en criptografia. Un ús comú és amb contrasenyes.

Algoritmes hash de contrasenyes

Quan inicieu sessió en un lloc web, li proporcioneu el vostre nom d'usuari i contrasenya. A nivell de superfície, el lloc web comprova que els detalls que heu introduït coincideixen amb els que té a l'arxiu. El procés, però, no és tan senzill.

Les infraccions de dades són relativament freqüents, és molt probable que ja n'hagis vist afectat. Les dades dels clients són un dels grans objectius d'una violació de dades. Les llistes de noms d'usuari i contrasenyes es poden comercialitzar i vendre. Per dificultar tot el procés per als pirates informàtics, els llocs web generalment executen totes les contrasenyes mitjançant un algorisme hash i només emmagatzemen el hash de la contrasenya en lloc de la contrasenya real.

Això funciona perquè quan un usuari intenta autenticar-se, el lloc web també pot utilitzar la contrasenya enviada i comparar-la amb l'hash emmagatzemat. Si coincideixen, sap que s'ha enviat la mateixa contrasenya encara que no sàpiga quina era la contrasenya real. A més, si els pirates informàtics infringeixen la base de dades amb els hash de contrasenya emmagatzemats, no podran veure immediatament quines són les contrasenyes reals.

Hash forts

Si un pirata informàtic té accés als hash de contrasenyes, no hi pot fer molt de seguida. No hi ha cap funció inversa per desxifrar els hash i veure les contrasenyes originals. En canvi, han d'intentar trencar el hash. Això implica bàsicament un procés de força bruta per fer moltes endevinar contrasenyes i veure si algun dels hash coincideix amb els emmagatzemats a la base de dades.

Hi ha dos problemes quan es tracta de la força d'un hash. La força de la funció hash en si i la força de la contrasenya que es va utilitzar. Suposant que s'utilitza una contrasenya segura i un algorisme de hash, un pirata informàtic hauria de provar prou contrasenyes per calcular el 50% de l'espai de sortida de hash complet per tenir una possibilitat del 50/50 de trencar qualsevol hash.

La quantitat de processament es pot reduir dràsticament si l'algoritme hash té debilitats que filtra dades o tenen una major probabilitat de tenir accidentalment el mateix hash, conegut com a col·lisió.

Els atacs de força bruta poden ser lents, ja que hi ha un gran nombre de contrasenyes possibles per provar. Malauradament, la gent acostuma a ser bastant previsible a l'hora de trobar contrasenyes. Això significa que es poden fer conjectures educades, utilitzant llistes de contrasenyes d'ús habitual. Si trieu una contrasenya feble, es pot endevinar significativament abans del que suggereix el 50% del recorregut de l'espai de sortida hash.

Per això és important utilitzar contrasenyes fortes. Si el hash de la vostra contrasenya està implicat en una violació de dades, no importa si el lloc web va utilitzar el millor algorisme de hash possible i més segur disponible, si la vostra contrasenya és "contrasenya1", encara s'endevinarà gairebé a l'instant.

Conclusió

Un algorisme hash és una funció unidireccional. Sempre produeix la mateixa sortida si es proporciona la mateixa entrada. Fins i tot les diferències menors en l'entrada canvien significativament la sortida, el que significa que no podeu saber si esteu a prop de l'entrada correcta. Les funcions hash no es poden invertir. No hi ha manera de saber quina entrada es va utilitzar per generar una sortida determinada sense només endevinar. Una funció hash criptogràfica és criptogràficament segura i adequada per a usos que necessiten aquest tipus de seguretat. Un cas d'ús comú és fer hash contrasenyes. Altres casos d'ús inclouen fitxers hash com a verificació d'integritat.

Apreneu què és SMPS i el significat de les diferents classificacions d'eficiència abans de triar un SMPS per al vostre ordinador.

Obteniu respostes a la pregunta: Per què el meu Chromebook no s'encén? En aquesta guia útil per als usuaris de Chromebook.

Obteniu informació sobre com informar d'un estafador a Google per evitar que estafeu altres persones amb aquesta guia.

Solucioneu un problema en què el vostre robot aspirador Roomba s'atura, s'enganxa i segueix girant.

El Steam Deck ofereix una experiència de joc robusta i versàtil al teu abast. Tanmateix, per optimitzar el vostre joc i garantir el millor possible

Anàvem a aprofundir en un tema que cada cop és més important en el món de la ciberseguretat: la seguretat basada en l'aïllament. Aquest enfocament a

Avui anàvem a aprofundir en una eina que pot automatitzar tasques de clics repetitius al vostre Chromebook: el clic automàtic. Aquesta eina us pot estalviar temps i

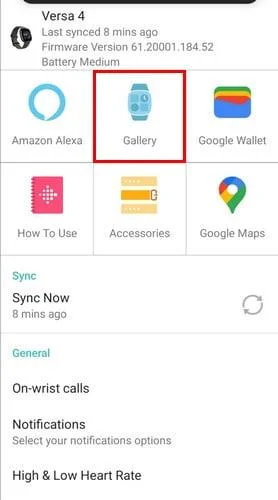

Canvia la cara del rellotge del teu Fitbit Versa 4 per donar-li un aspecte diferent cada dia de manera gratuïta. Mireu que fàcil i ràpid és.

Necessites treure la GPU del teu ordinador? Uneix-te a mi mentre t'explico com eliminar una GPU del teu PC en aquesta guia pas a pas.

El surf a l'espatlla és una classe d'atac d'enginyeria social. Implica que un atacant recopila informació mirant la pantalla.