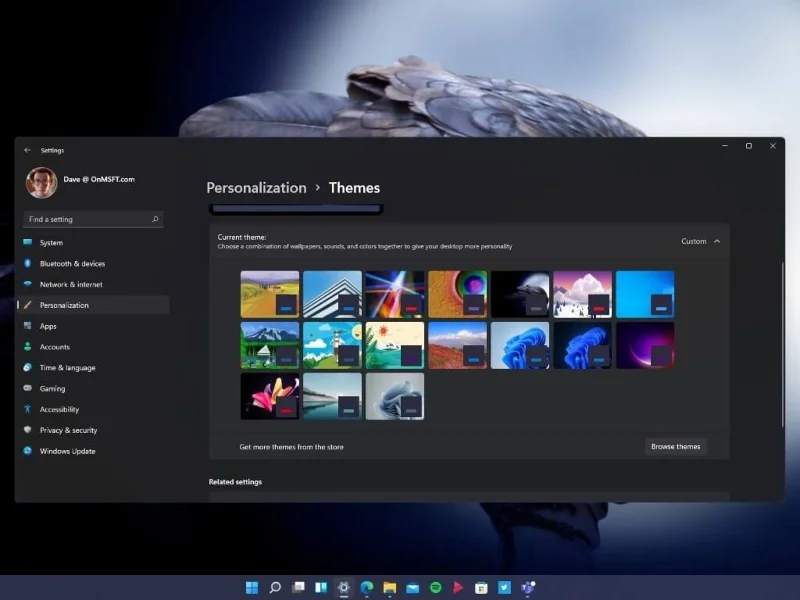

Jamf е фирма за разработка на софтуер, която предоставя решения за управление на Mac и разработва приложения за iOS и macOS. Тази фирма направи шокиращо откритие за уязвимост в компютрите с macOS, която може да позволи на злонамерения софтуер XCSSET достъп без ограничения до онези части на операционната система, които обикновено изискват разрешение. Достъпните функции включват микрофон, уеб камера и запис на екрана без разрешение.

Кредити на изображението: Jamf

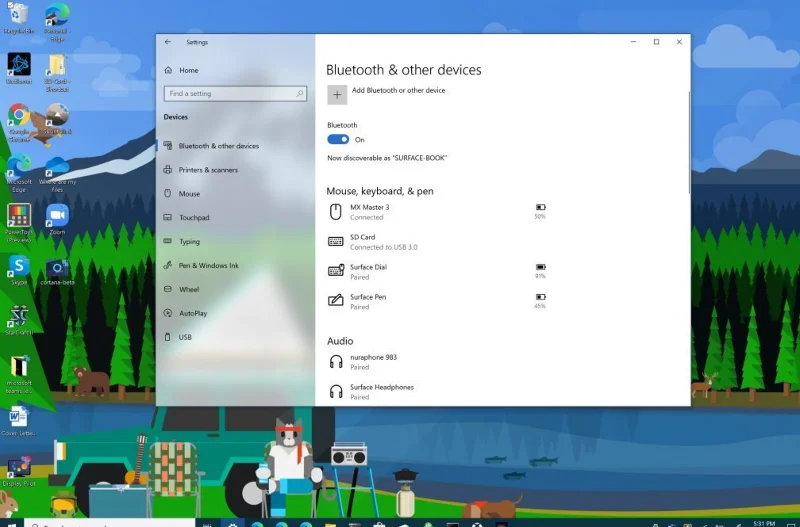

Зловредният софтуер XCSSET беше открит от услугите на Trend Micro Antivirus миналата година през 2020 г. Беше установено, че този зловреден софтуер е насочен към Apple Developers и техните Xcode проекти. След като непълните приложения бъдат заразени, зловредният софтуер ще се разпространи до всички, които използват, кодират или тестват тези приложения. Trend Micro описа тази стратегия като атака на веригата за доставки, което означава, че зловредният софтуер не атакува крайните потребители в началната фаза, а по-скоро се фокусира върху инсталаторите на приложения и се маскира вътре. Този зловреден софтуер се актуализира редовно с по-нови варианти, открити по целия свят, насочени и към устройствата на Apple с чип M1 .

Изображение: Trend Micro

Как работи зловредният софтуер XCSSET?

Trend Micro описва функционирането на зловредния софтуер на компютъра на жертвата като два нула дни. Първият ден е да хакнете браузъра Safari и да получите всички бисквитки, с които хакерът може да получи достъп до всички онлайн акаунти на потребителя. Вторият нулев ден се използва за инсталиране на версия за разработка на браузъра Safari, която позволява на хакерите да контролират достъпа до всеки уебсайт. Въпреки това, Jamf е открил, че съществува трети нулев ден, който позволява на нападателя да прави екранни снимки на екрана на потребителя, без той/тя да знае за това.

Изображение: Apple

Изследователите на Jamf Джарон Брадли, Фърдоус Салджуки и Стюарт Ашенбренър обясниха допълнително, че този зловреден софтуер търси вече инсталирани приложения на компютъра на жертвата, които имат разрешения за споделяне на екрана . Веднъж идентифициран, този злонамерен софтуер инжектира код за запис на екрана в тези приложения, които след това функционират като превозно средство. Най-популярните приложения включват Zoom, Slack и WhatsApp, които несъзнателно споделят своите разрешения за macOS с този зловреден софтуер. Зловредният софтуер XCSSET също подписва нов сертификат за пакет приложения, който му помага да избегне маркиране от сигурността на macOS.

Изображение: Google

В идеален сценарий macOS е проектиран да получи разрешение от потребителя, преди да предостави достъп и права на което и да е приложение. Това включва запис на екрана, използване на микрофона на уеб камерата и съхранение. Този злонамерен софтуер обаче беше в състояние да заобиколи тези разрешения, тъй като използваше концепцията за обратна връзка да се надява да избяга от радара с легитимен софтуер.

Накрая, Jamf също съобщи, че въпреки че техните констатации включват факта, че злонамереният софтуер улавя екранни снимки на работния плот на жертвата, той може да бъде програмиран за много повече от това. Този зловреден софтуер може да получи достъп до уеб камерата, микрофона, натисканията на клавиатурата на потребителя и да улови всички лични данни на потребителя.

Apple потвърди, че последната им актуализация ще коригира този бъг в macOS 11.4, който вече започна да се разпространява за потребителите