Възходът на машините: Реални приложения на AI

Изкуственият интелект не е в бъдещето, тук е точно в настоящето. В този блог Прочетете как приложенията за изкуствен интелект са повлияли на различни сектори.

Buildbot е инструмент за непрекъсната интеграция с отворен код, базиран на Python, за автоматизиране на изграждане, тестване и внедряване на софтуер. Buildbot се състои от един или повече Buildbot master и няколко работници. Buildbot master или Buildmaster има централно управление на системата. Той отговаря за управлението на строителната среда, работниците и взема всички решения относно изпращането на работни места на работниците. Buildmaster открива промените в хранилището на кода и изпраща командите или заданията на работниците за изпълнение. Работниците изпълняват заданията и връщат резултата на Buildmaster. След това Buildmaster уведомява разработчиците чрез множество поддържани канали. В този урок ще инсталираме Buildbot master и worker на CentOS 7. Също така ще конфигурираме удостоверяването и Nginx като защитен обратен прокси.

За този урок ще използваме 192.168.1.1като публичен IP адрес и ci.example.comкато име на домейн, насочено към екземпляра Vultr. Моля, не забравяйте да замените всички срещания на примерното име на домейн и IP адрес с действителния.

Актуализирайте базовата си система с помощта на ръководството Как да актуализирате CentOS 7 . След като вашата система бъде актуализирана, продължете да инсталирате PostgreSQL.

Инсталирайте Pip, който е мениджър на пакети за Python.

sudo yum -y install epel-release

sudo yum -y install python-pip gcc python-devel git

sudo pip install --upgrade pip

Buildbot поддържа множество типове сървъри на бази данни като MySQL, PostgreSQL и SQLite. В този урок ще използваме PostgreSQL за хостване на сървъра на базата данни Buildbot.

PostgreSQL е обектно-релационна система за бази данни, известна със своята стабилност и скорост. yumХранилището по подразбиране съдържа стара версия на PostgreSQL, така че добавете хранилището на PostgreSQL.

sudo yum -y install https://download.postgresql.org/pub/repos/yum/10/redhat/rhel-7-x86_64/pgdg-centos10-10-1.noarch.rpm

Инсталирайте сървъра на база данни PostgreSQL.

sudo yum -y install postgresql10-server postgresql10-contrib postgresql10

Инициализирайте базата данни.

sudo /usr/pgsql-10/bin/postgresql-10-setup initdb

Стартирайте PostgreSQL сървъра и го активирайте да стартира автоматично при стартиране.

sudo systemctl start postgresql-10

sudo systemctl enable postgresql-10

Променете паролата за потребителя на PostgreSQL по подразбиране.

sudo passwd postgres

Влезте като потребител на PostgreSQL.

sudo su - postgres

Създайте нов потребител на PostgreSQL за Buildbot.

createuser bb_user

Можете да използвате всяко потребителско име вместо bb_user, ако предпочитате. PostgreSQL предоставя psqlобвивката за изпълнение на заявки към базата данни. Превключете към обвивката на PostgreSQL.

psql

Задайте парола за новосъздадения потребител.

ALTER USER bb_user WITH ENCRYPTED password 'DBPassword';

Заменете DBPasswordсъс сигурна парола.

Създайте нова база данни за инсталацията на Buildbot.

CREATE DATABASE buildbot OWNER bb_user;

Излезте от psqlчерупката.

\q

Превключете към sudoпотребителя.

exit

Редактирайте pg_hba.confфайла, за да активирате MD5 базирано удостоверяване.

sudo nano /var/lib/pgsql/10/data/pg_hba.conf

Намерете следните редове и промяна на стойностите peerи identв METHODколоната, за да trustи md5, съответно.

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all peer

# IPv4 local connections:

host all all 127.0.0.1/32 ident

# IPv6 local connections:

host all all ::1/128 ident

След като бъде актуализирана, конфигурацията ще изглежда като следния текст.

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all trust

# IPv4 local connections:

host all all 127.0.0.1/32 md5

# IPv6 local connections:

host all all ::1/128 md5

Запазете файла и излезте от редактора. Инсталирайте адаптера на база данни PostgreSQL за Python.

sudo pip install psycopg2

Рестартирайте PostgreSQL, за да могат промените да влязат в сила.

sudo systemctl restart postgresql-10

Инсталирайте Buildbot с помощта на Pip.

sudo pip install 'buildbot[bundle]' pyopenssl service_identity

Горната команда ще инсталира Buildbot заедно с buildbot-www, buildbot-worker, и няколко уеб плъгини като buildbot-waterfall-view.

За да сте сигурни, че Buildbot е инсталиран успешно, можете да потвърдите, като проверите версията на Buildbot.

buildbot --version

Резултатът трябва да прилича на следния текст.

[user@vultr ~]$ buildbot --version

Buildbot version: 0.9.15.post1

Twisted version: 17.9.0

Променете правилата на защитната си стена, за да разрешите порт 8010. Buildbot използва този порт, за да слуша уеб заявките.

sudo firewall-cmd --zone=public --add-port=8010/tcp --permanent

sudo firewall-cmd --reload

Създайте нов непривилегирован потребител, за да стартирате главни и работни процеси на Buildbot. Не се препоръчва да стартирате главните услуги на Buildbot като rootпотребител.

sudo adduser buildbot

sudo passwd buildbot

Влезте като новосъздадения buildbotпотребител.

sudo su - buildbot

Настройте главния Buildbot в /home/buildbot/masterдиректорията. Тази директория ще съдържа конфигурацията, състоянието и регистрационните файлове на всяка компилация.

buildbot create-master --db 'postgresql://bb_user:DBPassword@localhost/buildbot' ~/master

Уверете се, че сте заменили идентификационните данни на потребителя на базата данни в горната команда.

Забележка: Ако искате да използвате SQLite база данни вместо PostgreSQL, просто пропуснете --db 'postgresql://bb_user:DBpassword@localhost/buildbot'опцията. Базата данни на SQLite ще бъде създадена в същата директория.

The above command will create the ~/master directory to store the Buildmaster files. It will also write the data into the PostgreSQL database. You will get the following output.

[buildbot@vultr ~]$ buildbot create-master --db 'postgresql://bb_user:DBPassword@localhost/buildbot' ~/master

mkdir /home/buildbot/master

creating /home/buildbot/master/master.cfg.sample

creating database (postgresql://bb_user:DBPassword@localhost/buildbot)

buildmaster configured in /home/buildbot/master

Copy the sample configuration file to a live configuration file.

cp ~/master/master.cfg.sample ~/master/master.cfg

Edit the configuration file.

nano ~/master/master.cfg

Find the following lines.

c['workers'] = [worker.Worker("example-worker", "pass")]

...

c['builders'].append(

util.BuilderConfig(name="runtests",

workernames=["example-worker"],

factory=factory))

...

c['title'] = "Hello World CI"

c['titleURL'] = "https://buildbot.github.io/hello-world/"

...

c['buildbotURL'] = "http://localhost:8010/"

...

c['db'] = {

'db_url' : "postgresql://bb_user:DBpassword@localhost/buildbot",

}

The above configuration has an entry for a sample worker. We will modify the sample entry for the worker we will be running on localhost. Change the example-worker to any suitable name for the localhost worker and change the pass to some other password. Make a note of the worker name and password as we will require that later in the tutorial. Change the name of the worker in the list of builders. Change the name of the application and project URL according to your needs.

Change the Buildbot URL from localhost to your actual domain name or public IP address. Also, verify that the database information in the configuration file matches your actual database credentials.

At the end of the file, add c['buildbotNetUsageData'] = None. This parameter will disable sending the software version information and plugin usage details to the developers. However, to enable sending the uses information, change the option to Full.

The configuration should look like the following text.

c['workers'] = [worker.Worker("localhost-worker", "Password123")]

...

c['builders'].append(

util.BuilderConfig(name="runtests",

workernames=["localhost-worker"],

factory=factory))

...

c['title'] = "My Application CI"

c['titleURL'] = "https://example.com/my-app"

...

c['buildbotURL'] = "http://192.168.1.1:8010/"

...

c['db'] = {

'db_url' : "postgresql://bb_user:DBpassword@localhost/buildbot",

}

...

c['buildbotNetUsageData'] = None

Save the file and exit the editor. Check the configuration file for errors.

buildbot checkconfig ~/master

If the configuration file has no errors, you will see following output.

[buildbot@vultr ~]$ buildbot checkconfig ~/master

Config file is good!

Now that everything is configured correctly, you can start the Buildbot master.

buildbot start ~/master

You will see the following output.

[buildbot@vultr ~]$ buildbot start ~/master

Following twistd.log until startup finished..

The buildmaster appears to have (re)started correctly.

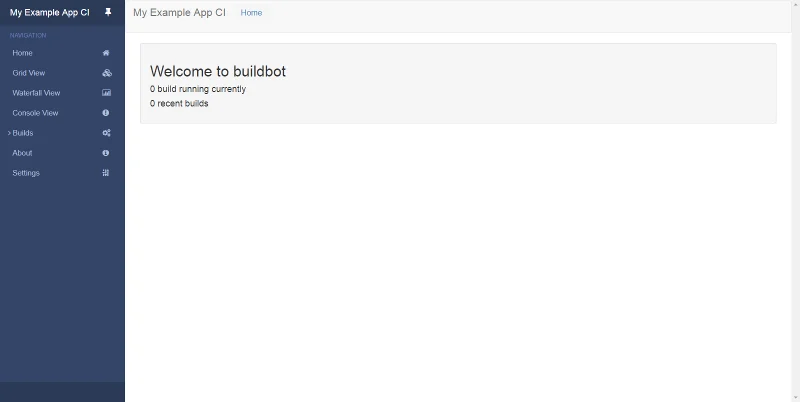

Now that the Buildbot master has started correctly, the web user interface is accessible at http://192.168.1.1:8010. You should see the following Buildbot interface.

Since we have already modified the worker configuration in ~/master/master.cfg, we can proceed to create a new worker.

buildbot-worker create-worker ~/worker localhost localhost-worker Password123

Make sure that you use the exact same worker name and password as mentioned in ~/master/master.cfg file. If there's a mismatch in worker name or password, the worker will not be able to connect to the Buildbot master. You will see the following output upon successful execution.

[buildbot@vultr ~]$ buildbot-worker create-worker ~/worker localhost example-worker pass

mkdir /home/buildbot/worker

mkdir /home/buildbot/worker/info

Creating info/admin, you need to edit it appropriately.

Creating info/host, you need to edit it appropriately.

Not creating info/access_uri - add it if you wish

Please edit the files in /home/buildbot/worker/info appropriately.

worker configured in /home/buildbot/worker

Information about the worker is stored in the /info directory. Edit the administrative information about the developer.

nano ~/worker/info/admin

Replace the example name with your actual name and email.

Your Name <mail@example.com>

Now, open the file containing information about the host.

nano ~/worker/info/host

Replace the example instruction with the actual information about the host system.

Localhost, CentOS 7

The worker admin and host information is only used to tell the users about the system. You can also add additional information about the system such as Buildbot version and Twisted version.

Start the worker.

buildbot-worker start ~/worker

The output will look like the following text.

[buildbot@vultr ~]$ buildbot-worker start ~/worker

Following twistd.log until startup finished..

The buildbot-worker appears to have (re)started correctly.

To check if the worker is registered, head to the web interface of Buildbot and navigate to Builds >> Workers from the left navigation. You should see that the worker is up and ready to build.

To run a sample build, to check if the Buildbot worker is running successfully, navigate to Builds >> Builders. Click on the runtests builder name to open the builder interface and click on the Force button to force a build. Provide your name and click on the Start Build button to start the build. Since it is a sample build test to check the Buildbot environment, it will finish in a couple of seconds. You will get a success message and the build result.

Although the Buildbot master and worker can be easily started using the commands above, it is recommended to use Systemd units to run and manage the Buildbot services. This will ensure that they are automatically started on system restart and failures.

Note: Switch to the sudo user again by running either exit or su <username>. From now on all the commands need to be executed by the sudo user.

Stop the running Buildbot worker and master service.

sudo su buildbot -c "buildbot stop /home/buildbot/master"

sudo su buildbot -c "buildbot-worker stop ~/worker"

Create a new Systemd unit file for the Buildbot master.

sudo nano /etc/systemd/system/buildbot.service

Populate the file.

[Unit]

Description=BuildBot master service

After=network.target

[Service]

Type=forking

User=buildbot

Group=buildbot

WorkingDirectory=/home/buildbot/master

ExecStart=/usr/bin/buildbot start

ExecStop=/usr/bin/buildbot stop

ExecReload=/usr/bin/buildbot restart

[Install]

WantedBy=multi-user.target

Start the Buildbot master and enable it to automatically start at boot time.

sudo systemctl start buildbot

sudo systemctl enable buildbot

Create a new Systemd unit file for the Buildbot worker.

sudo nano /etc/systemd/system/buildbot-worker.service

Populate the file.

[Unit]

Description=BuildBot worker service

After=network.target

[Service]

Type=forking

User=buildbot

Group=buildbot

WorkingDirectory=/home/buildbot/worker

ExecStart=/usr/bin/buildbot-worker start

ExecStop=/usr/bin/buildbot-worker stop

ExecReload=/usr/bin/buildbot-worker restart

[Install]

WantedBy=multi-user.target

Start the Buildbot worker and enable it to automatically start at boot time.

sudo systemctl start buildbot-worker

sudo systemctl enable buildbot-worker

You can check the status of the services.

sudo systemctl status buildbot buildbot-worker

If the services are running smoothly, you will see that in the output.

[user@vultr ~]$ sudo systemctl status buildbot buildbot-worker

● buildbot.service - BuildBot master service

...

Active: active (running) since Fri 2018-01-12 16:00:59 UTC; 1min 25s ago

...

Jan 12 16:00:59 vultr.guest systemd[1]: Started BuildBot master service.

● buildbot-worker.service - BuildBot worker service

...

Active: active (running) since Fri 2018-01-12 16:02:00 UTC; 24s ago

...

Jan 12 16:02:00 vultr.guest systemd[1]: Started BuildBot worker service.

By default, authentication is not enabled in the Buildbot web interface. For internet facing sites, it is strongly recommended to setup authentication so that only the authorized users can have the ability to perform administrative tasks. To set up authentication, reopen the Buildbot master configuration file.

sudo su buildbot -c "nano /home/buildbot/master/master.cfg"

Add the following lines to the end of the file.

c['www']['authz'] = util.Authz(

allowRules = [

util.AnyEndpointMatcher(role="admins")

],

roleMatchers = [

util.RolesFromUsername(roles=['admins'], usernames=['admin_user'])

]

)

c['www']['auth'] = util.UserPasswordAuth({'admin_user': 'AdminPassword'})

Replace both occurrences of admin_user with the actual username you want to use and AdminPassword with a strong password.

Check for errors in the configuration file.

sudo su buildbot -c "buildbot checkconfig /home/buildbot/master"

Restart Buildbot master service so that the changes can take effect.

sudo systemctl restart buildbot

Browse the web interface again to see that the anonymous users can only view the basic details about the build server. Now, log in using the credentials set in the master.cfg file and you will see that all other administrative functions are only available to the logged in admin user.

By default, Buildbot listens to the port 8010 on unsecured connections. Securing the web interface with HTTPS is recommended to ensure that the data is safe during transportation from the browser to the server. In this section of the tutorial, we will install and secure Nginx with Let's Encrypt free SSL certificates. The Nginx web server will work as a reverse proxy to forward the incoming requests to Buildbot's HTTP endpoint.

Install Nginx.

sudo yum -y install nginx

Start Nginx and enable it to automatically start at boot time.

sudo systemctl start nginx

sudo systemctl enable nginx

Install Certbot, which is the client application for Let's Encrypt CA.

sudo yum -y install certbot

Before you can request the certificates, you will need to allow ports 80 and 443 or standard HTTP and HTTPS services through the firewall. Also, remove port 8010, which listens to the unsecured connections.

sudo firewall-cmd --zone=public --add-service=http --permanent

sudo firewall-cmd --zone=public --add-service=https --permanent

sudo firewall-cmd --zone=public --remove-port=8010/tcp --permanent

sudo firewall-cmd --reload

Note: To obtain certificates from Let's Encrypt CA, the domain for which the certificates are to be generated must be pointed towards the server. If not, make the necessary changes to the DNS records of the domain and wait for the DNS to propagate before making the certificate request again. Certbot checks the domain authority before providing the certificates.

Generate the SSL certificates.

sudo certbot certonly --webroot -w /usr/share/nginx/html -d ci.example.com

Генерираните сертификати вероятно ще се съхраняват в /etc/letsencrypt/live/ci.example.com/директорията. SSL сертификатът ще се съхранява като, fullchain.pemа частният ключ ще се съхранява като privkey.pem.

Срокът на валидност на сертификатите Let's Encrypt изтича след 90 дни, поради което се препоръчва да настроите автоматично подновяване на сертификатите с помощта на задания на Cron.

Отворете файла за задание на cron за rootпотребителя.

sudo crontab -e

Добавете следния ред в края на файла.

30 5 * * * /usr/bin/certbot renew --quiet

Горната задача на cron ще се изпълнява всеки ден в 5:30 сутринта. Ако срокът на валидност на сертификата изтича, той автоматично ще ги поднови.

Сега променете конфигурационния файл по подразбиране на Nginx, за да премахнете default_serverреда.

sudo sed -i 's/default_server//g' /etc/nginx/nginx.conf

Създайте нов конфигурационен файл за уеб интерфейса на Buildbot.

sudo nano /etc/nginx/conf.d/buildbot.conf

Попълнете файла.

upstream buildbot {

server 127.0.0.1:8010;

}

server {

listen 80 default_server;

server_name ci.example.com;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2 default_server;

server_name ci.example.com;

root html;

index index.html index.htm;

ssl on;

ssl_certificate /etc/letsencrypt/live/ci.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/ci.example.com/privkey.pem;

ssl_session_cache shared:SSL:10m;

ssl_session_timeout 1440m;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_ciphers HIGH:!aNULL:!eNULL:!EXPORT:!CAMELLIA:!DES:!MD5:!PSK:!RC4;

ssl_prefer_server_ciphers on;

add_header Strict-Transport-Security "max-age=31536000; includeSubdomains;";

access_log /var/log/nginx/buildbot.access.log;

proxy_set_header HOST $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Forwarded-Server $host;

proxy_set_header X-Forwarded-Host $host;

location / {

proxy_pass http://buildbot;

}

location /sse/ {

proxy_buffering off;

proxy_pass http://buildbot/sse/;

}

location /ws {

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_pass http://buildbot/ws;

proxy_read_timeout 6000s;

}

}

Проверете за грешките в новия конфигурационен файл.

sudo nginx -t

Ако видите следния изход, конфигурацията е без грешки.

[user@vultr ~]$ sudo nginx -t

nginx: the configuration file /etc/nginx/nginx.conf syntax is ok

nginx: configuration file /etc/nginx/nginx.conf test is successful

Ако сте получили някаква грешка, не забравяйте да проверите отново пътя към SSL сертификатите. Рестартирайте уеб сървъра на Nginx, за да приложите промяната в конфигурацията.

sudo systemctl restart nginx

Отворете конфигурационния файл на Buildmaster.

sudo su buildbot -c "nano /home/buildbot/master/master.cfg"

Намерете следния ред.

c['buildbotURL'] = "http://192.168.1.1:8010/"

Променете URL адреса според името на домейна, което използвате.

c['buildbotURL'] = "https://ci.example.com/"

Рестартирайте главната услуга Buildbot.

sudo systemctl restart buildbot

Сега можете да получите достъп до таблото за управление на Buildbot на адрес https://ci.example.com. Ще видите, че връзките към Buildbot вече са защитени със SSL.

Влезте с администраторските идентификационни данни и добавете първия си тръбопровод, за да започнете да изграждате приложението си.

Изкуственият интелект не е в бъдещето, тук е точно в настоящето. В този блог Прочетете как приложенията за изкуствен интелект са повлияли на различни сектори.

Вие също сте жертва на DDOS атаки и сте объркани относно методите за превенция? Прочетете тази статия, за да разрешите вашите запитвания.

Може би сте чували, че хакерите печелят много пари, но чудили ли сте се някога как печелят такива пари? нека обсъдим.

Искате ли да видите революционни изобретения на Google и как тези изобретения промениха живота на всяко човешко същество днес? След това прочетете в блога, за да видите изобретенията на Google.

Концепцията за самоуправляващи се автомобили да тръгват по пътищата с помощта на изкуствен интелект е мечта, която имаме от известно време. Но въпреки няколкото обещания, те не се виждат никъде. Прочетете този блог, за да научите повече…

Тъй като науката се развива с бързи темпове, поемайки много от нашите усилия, рискът да се подложим на необяснима сингулярност също нараства. Прочетете какво може да означава сингулярността за нас.

Прочетете блога, за да разберете различни слоеве в архитектурата на големи данни и техните функционалности по най-простия начин.

Методите за съхранение на данните може да се развиват от раждането на данните. Този блог обхваща развитието на съхранението на данни на базата на инфографика.

В този дигитално задвижван свят устройствата за интелигентен дом се превърнаха в решаваща част от живота. Ето няколко невероятни предимства на интелигентните домашни устройства за това как те правят живота ни струващ и по-опростен.

Наскоро Apple пусна macOS Catalina 10.15.4 допълнителна актуализация за отстраняване на проблеми, но изглежда, че актуализацията причинява повече проблеми, водещи до блокиране на mac машини. Прочетете тази статия, за да научите повече