Hur man använder AirPods med Samsung-telefoner

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Trådbundna datornätverk i modern tid domineras av Ethernet. Även om standard Ethernet-kabeln – 8P8C-kabeln – inte används, är det underliggande protokollet fortfarande nästan säkert Ethernet, särskilt i LAN-miljöer. Fibreoptiska kablar till exempel använder fortfarande Ethernet-protokollet i LAN-miljöer.

I början var dock Ethernet inte det enda spelet i stan. Tokenring var en konkurrerande standard. Det föreslogs av IBM 1984 och standardiserades under 802.5 1989 av IEEE.

Nätverksarkitekturen

Ett token-ringnätverk, som du kanske har gissat från namnet, använder en ringtopologi. Detta är inte nödvändigtvis en fysisk ringtopologi, men det är en logisk ringtopologi. Ett fysiskt steg kräver att varje enhet har två nätverksportar och två kablar. En logisk ringtopologi är lättare att konfigurera med Media Access Units eller MAUs som utför en vagt liknande roll som en Ethernet-switch.

Varje MAU konfigurerar en fysisk stjärntopografi. Den kan sedan ansluta i en ring till flera andra MAU:er. Nätverkets övergripande logiska topografi är dock en ring.

Undvik kollisioner

Kollisioner är ett problem för alla media med delad åtkomst. Ethernet har en funktion som kallas CSMA/CD eller Carrier Sense Multiple Access med kollisionsdetektion. I CSMA/CD använder en nätverksnod bärvågsavkänning för att kontrollera om nätverket är rent innan sändning. Om den sedan upptäcker en kollision sänder den en jam-signal och backar under en liten slumpmässig tidsperiod innan den sänder om, om nätverket är rent.

Tokenring använder den titulära token för att avgöra om en värd kan sända eller inte. När nätverket är tyst sänds ett tomt paket runt ringen. Varje enhet vidarebefordrar det tomma paketet om den inte vill överföra data. För att överföra data skapar den det paket den vill ha och lägger till ett tokenvärde till det innan det skickas runt ringen i stället för det tomma paketet.

När en värd bestämmer att den är mottagaren av ett paket läser den data, nollställer sedan token och sänder paketet igen. Paketet gör en hel slinga av ringen. När den kommer till den ursprungliga avsändaren kontrollerar den att token har tagits bort, vilket indikerar mottagande. Den tar sedan bort paketet och skickar om det tomma paketet.

Ett token-ringnätverk undviker nätverkskollisioner genom att endast tillåta en token att vara giltig åt gången. Så länge det tomma paketet inte använder en token kan vilken värd som helst sända.

Jämförelser med ethernet

Tillgången till tokenringen är deterministisk snarare än stridsbaserad. Detta säkerställer att det inte sker några kollisioner snarare än att minimera risken för dem och hantera dem när de inträffar. Alla två Ethernet-enheter kan helt enkelt kopplas ihop. historiskt sett krävde det en korsad kabel, men moderna enheter tenderar att ha autoavkänningsfunktioner för att möjliggöra detta med vilken kabel som helst. Token ring stöder inte detta utan extra hårdvara och mjukvara.

Flera identiska MAC-adresser stöds i ett token-ringnätverk. MAC-adresser måste dock vara unika i ett Ethernet-nätverk. Licenskostnaderna för firmware för varje tokenring-nätverksport var mer än tre gånger så mycket som för Ethernet. Dessutom var routrar också betydligt dyrare för tokenring än Ethernet. Ethernet standardiserade också en billigare kabel relativt tidigt, vilket gav den betydande kostnadsfördelar. Vid denna tidpunkt var token ring och ethernet ungefär jämförbara bandbreddsmässigt, men efter att det stod klart att ethernet var den föredragna tekniken slutade token ring-standarden att uppdateras.

Slutsats

Token ring var ett nätverksprotokoll och anslutningsstandard i mitten till slutet av 1980- och 1990-talen. Det var något framgångsrikt i affärsmiljöer, men förmörkades i hemmiljöer och så småningom affärsmiljöer av ethernet som erbjöd högre hastigheter till lägre kostnader i slutet av standardkriget. Det fungerade genom att använda en ringtopologi och ha en enda token. Om token inte var inställd kan en värd göra anspråk på den och sända. Om token var inställd måste en värd vänta tills token släpptes för att göra anspråk på den och sända. I modern tid är token ring i princip död, med Ethernet som det dominerande nätverksprotokollet och standarden.

Om du är osäker på om du ska köpa AirPods för din Samsung-telefon, kan denna guide verkligen hjälpa. Den mest uppenbara frågan är om de två är

Att hålla dina 3D-skrivare i gott skick är mycket viktigt för att få de bästa resultaten. Här är några viktiga tips att tänka på.

Hur man aktiverar scanning på Canon Pixma MG5220 när du har slut på bläck.

Du förbereder dig för en kväll av spelande, och det kommer att bli en stor sådan – du har precis köpt "Star Wars Outlaws" på GeForce Now streamingtjänsten. Upptäck den enda kända lösningen som visar dig hur man fixar GeForce Now felkod 0xC272008F så att du kan börja spela Ubisoft-spel igen.

Oavsett om du letar efter en NAS för ditt hem eller kontor, kolla in denna lista över de bästa NAS-lagringsenheterna.

Ta reda på några möjliga orsaker till varför din bärbara dator överhettas, tillsammans med tips och tricks för att undvika detta problem och hålla din enhet sval.

Att hålla din utrustning i gott skick är ett måste. Här är några användbara tips för att hålla din 3D-skrivare i toppskick.

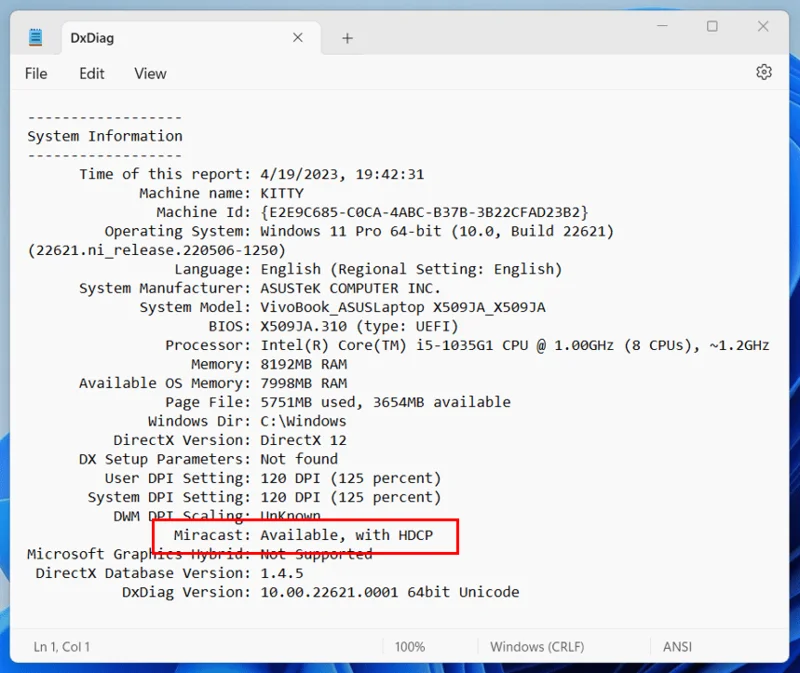

Läs denna artikel för att lära dig den enkla steg-för-steg-processen för att ansluta en laptop till en projektor eller en TV på Windows 11 och Windows 10-operativsystem.

Har du problem med att ta reda på vilken IP-adress din skrivare använder? Vi visar dig hur du hittar den.

Om dina Powerbeats Pro inte laddar, använd en annan strömkälla och rengör dina hörsnäckor. Lämna fodralet öppet medan du laddar dina hörsnäckor.